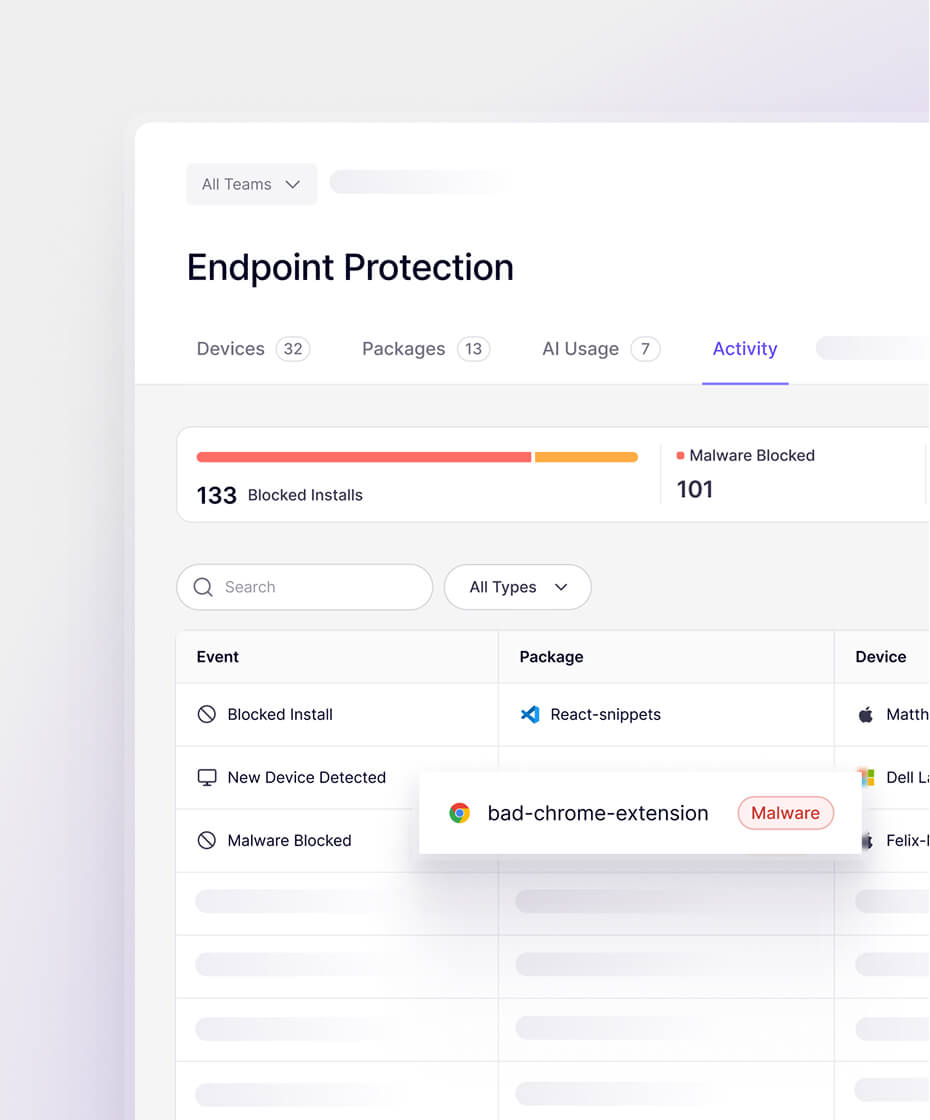

Protege cada instalación sin ralentizar a tus desarrolladores

Bloquea las extensiones maliciosas del navegador, los complementos de los entornos de desarrollo integrado (IDE) y las bibliotecas de código. La protección de dispositivos te ofrece visibilidad y control sobre los paquetes de software instalados en los dispositivos de tus desarrolladores.

.jpg)

Los dispositivos para desarrolladores están siendo objeto de ataques

Aikido protege los dispositivos de los desarrolladores frente a ataques a la cadena de suministro

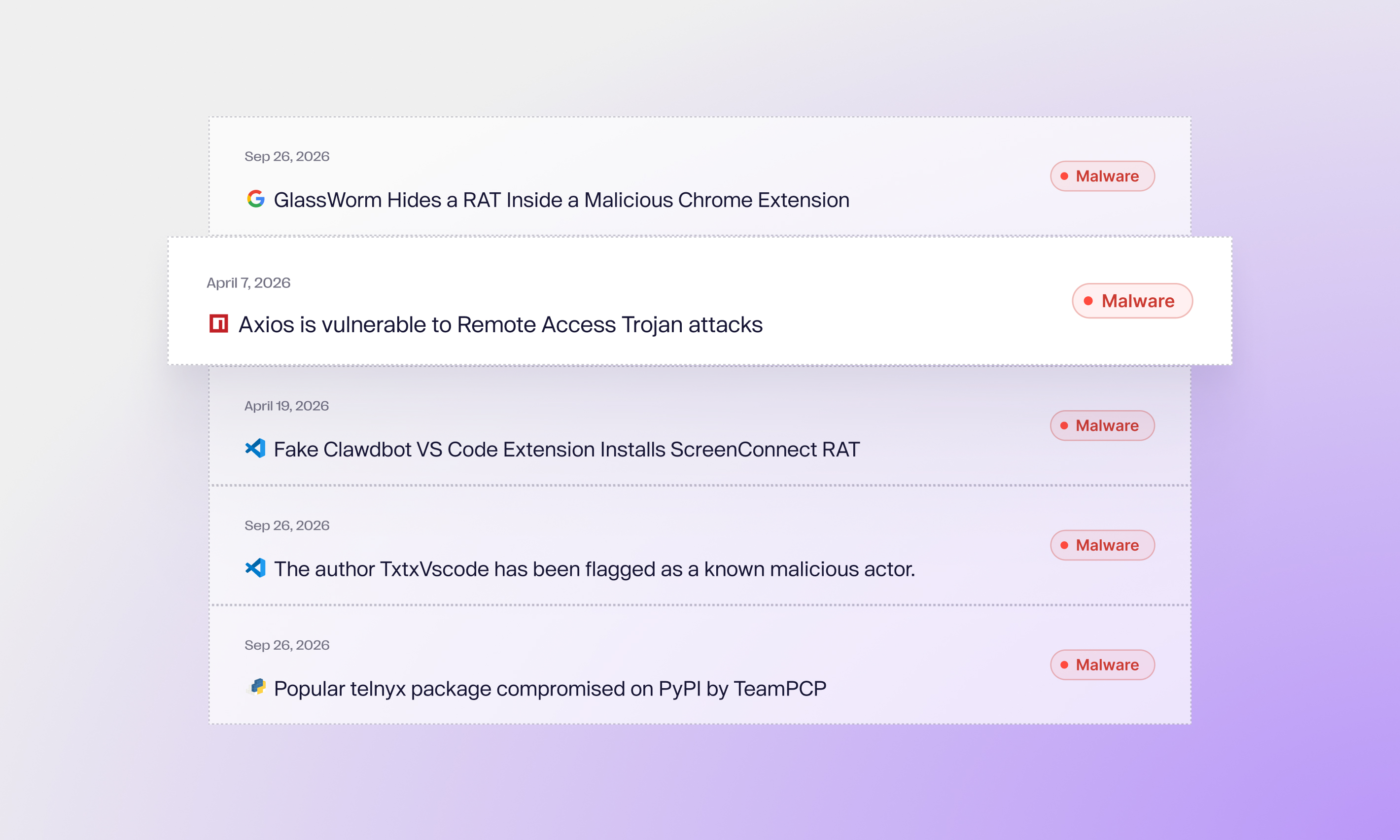

Descubre el riesgo

Aikido revisa todos los paquetes, extensiones, complementos e instalaciones. Descubre qué hay en cada equipo.

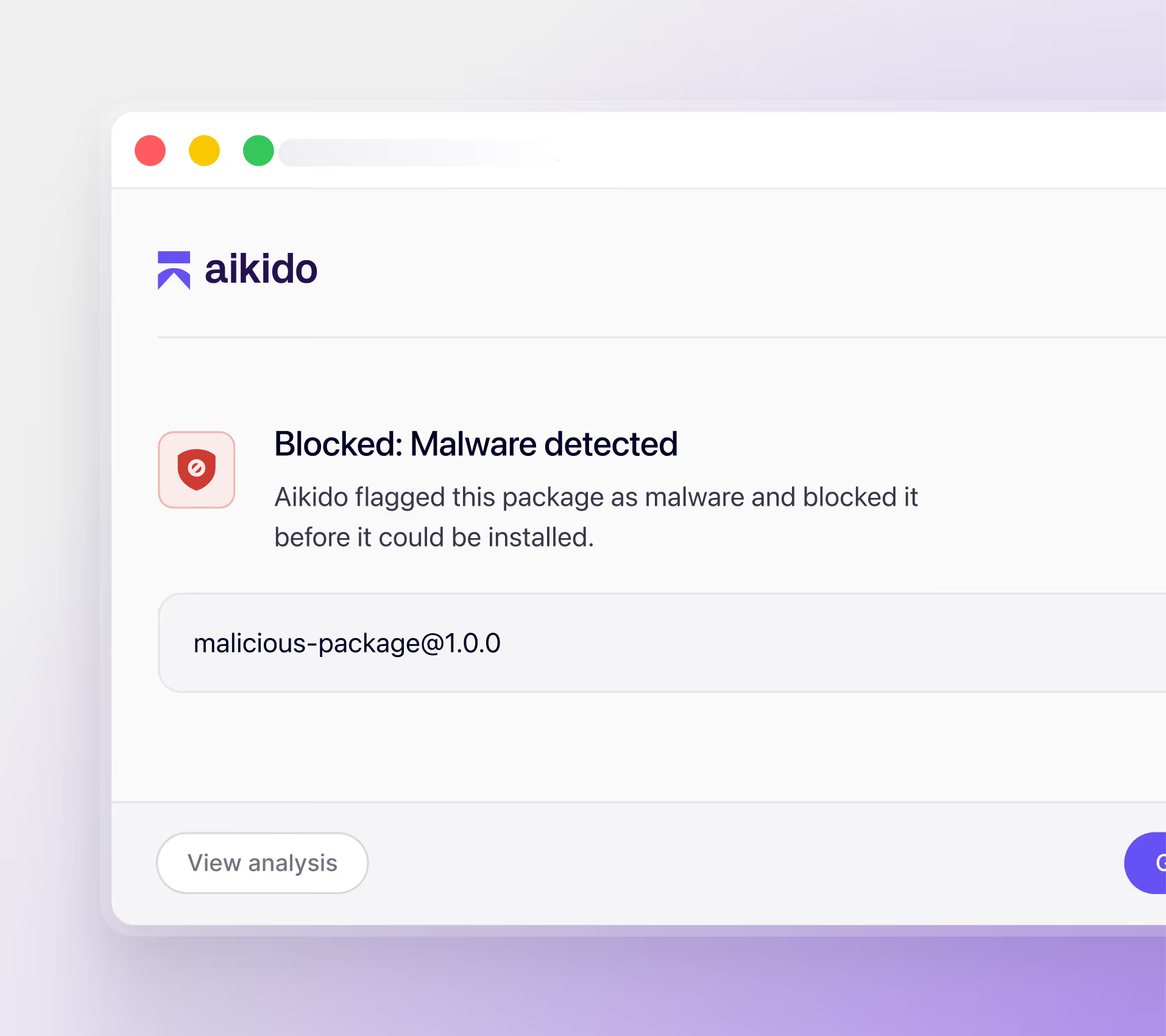

Prevenir ataques

Las instalaciones maliciosas se bloquean antes de que lleguen al dispositivo. Evita los ataques antes de que se produzcan.

Cobertura completa en todos los ecosistemas de desarrolladores

Registros de paquetes

Extensiones de IDE y navegador

Herramientas y modelos de IA

«Ya no se trata de que la gente implemente código inseguro en el entorno de producción; incluso durante la instalación se están exponiendo las credenciales de GitHub. Se necesita algo en el dispositivo que pueda detenerlo antes de que se instalen las cosas, no solo antes de que se implementen. Aikido Device Protection supone un auténtico punto de inflexión».

Gavin WilliamsDirector de Ingeniería en Omnea

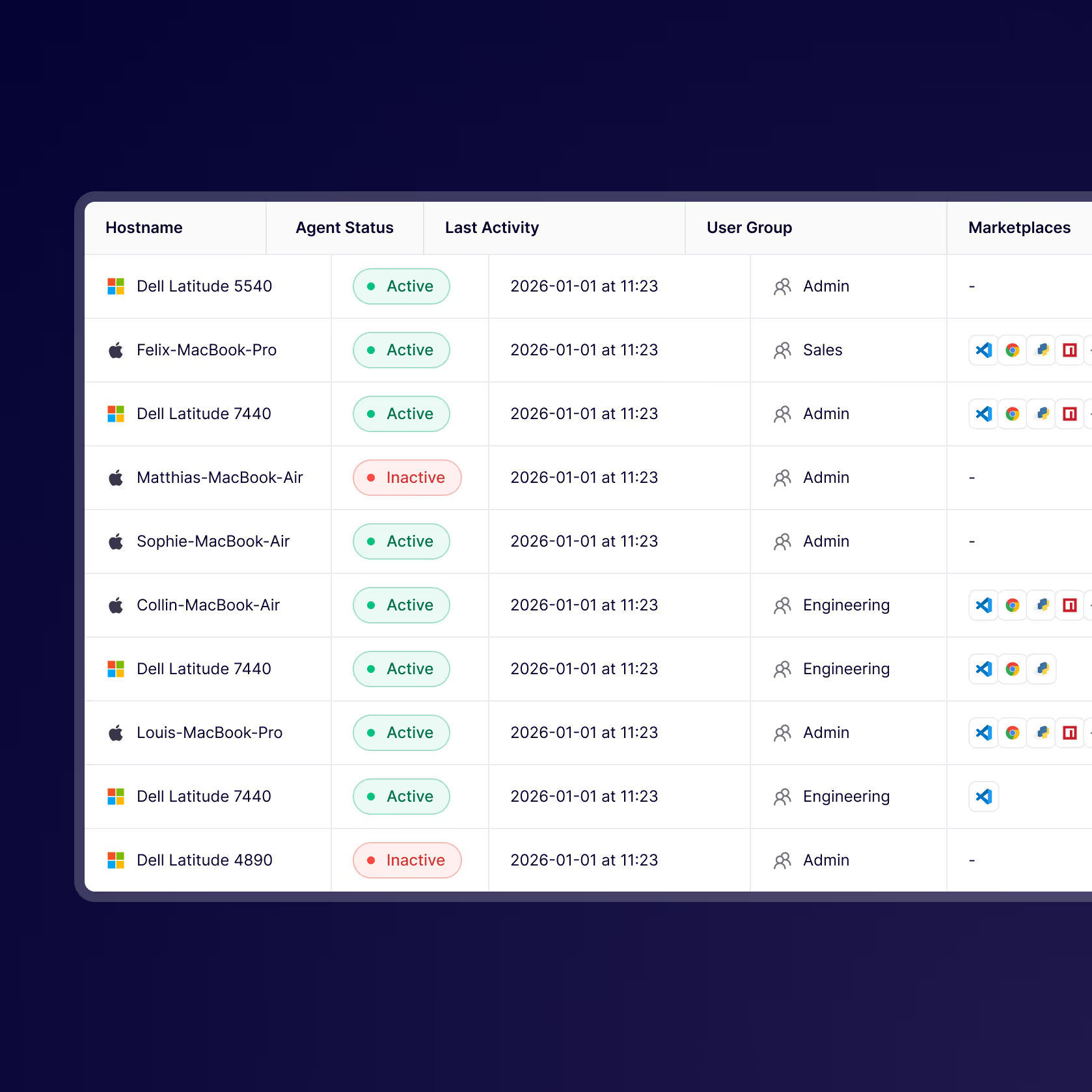

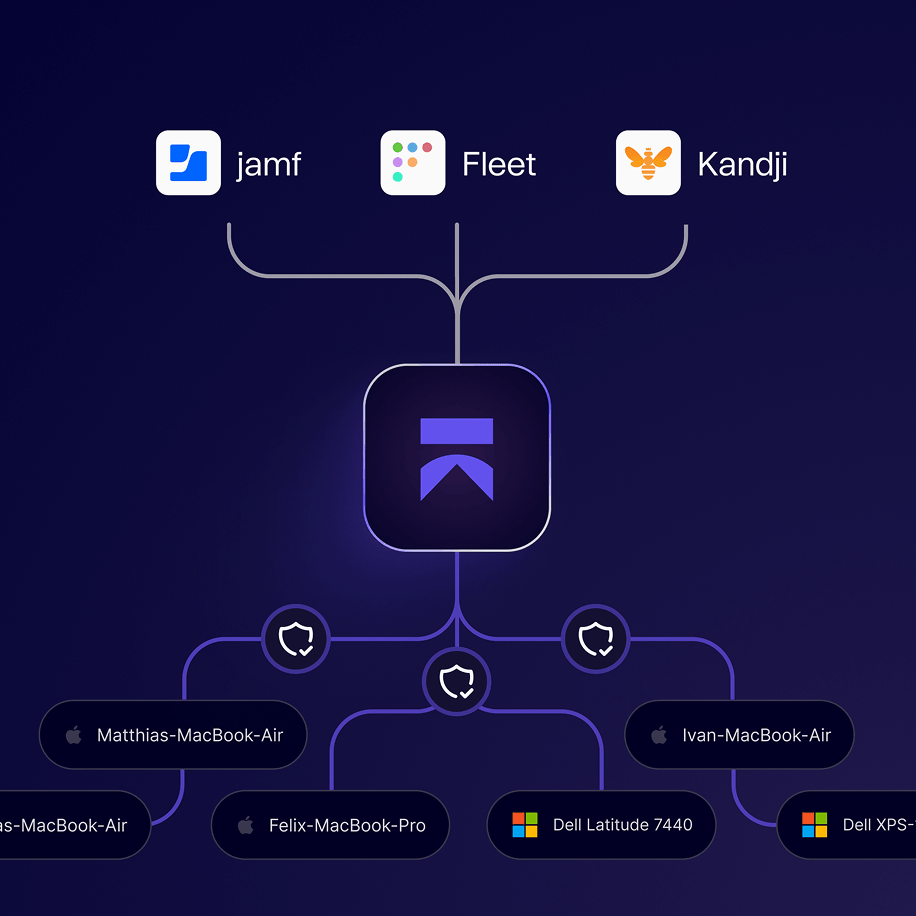

El dispositivo de control se instala desde un solo lugar

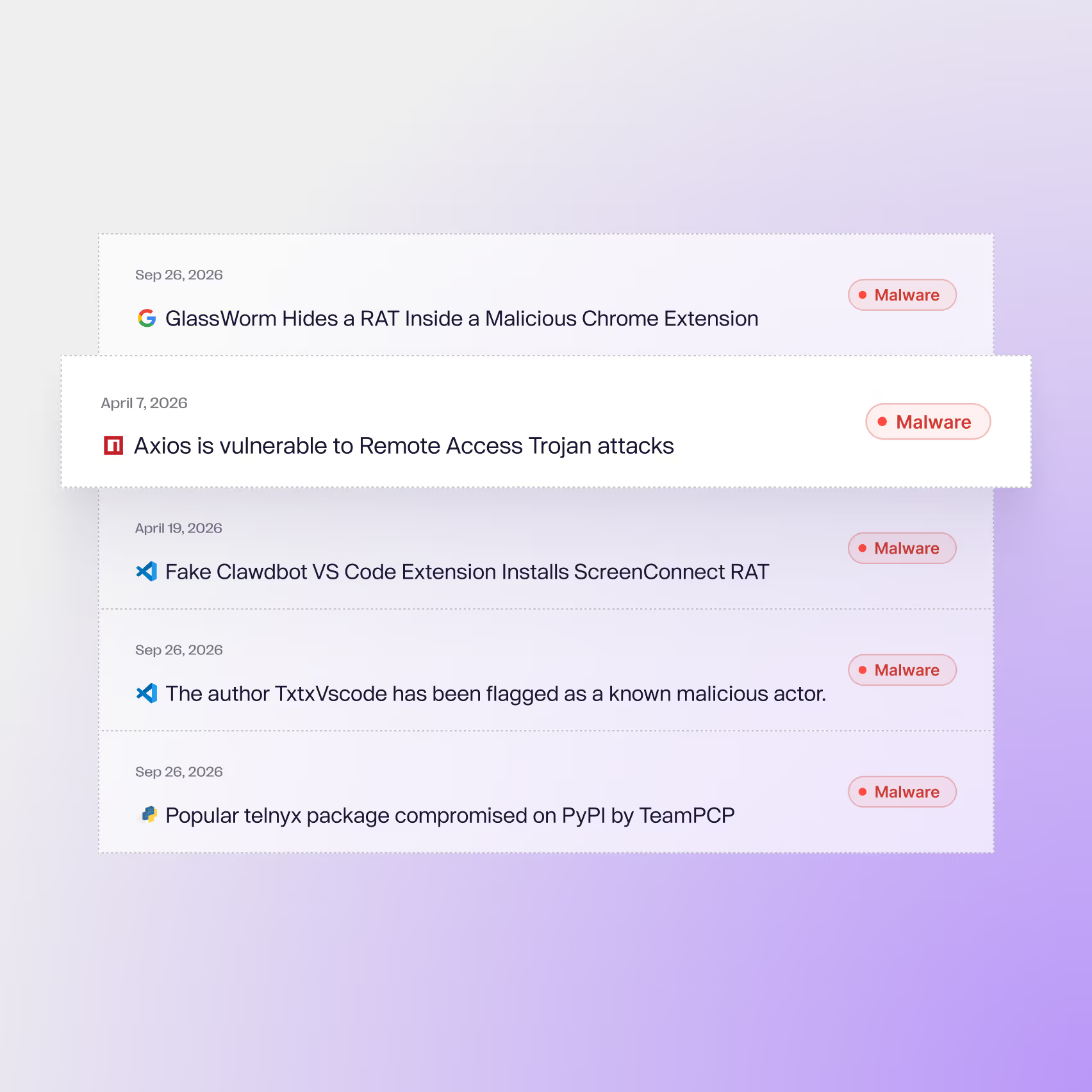

Bloqueo de malware en tiempo real

Aikido detecta y bloquea activamente el malware antes de que llegue al dispositivo

Gobernanza de la extensión

Analiza y controla las extensiones IDE y de navegador instaladas por los desarrolladores. Bloquea automáticamente las extensiones maliciosas.

monitorización continua

Comprueba cada instalación en el momento de realizarla y una vez finalizada. Si algo sale mal, te darás cuenta.

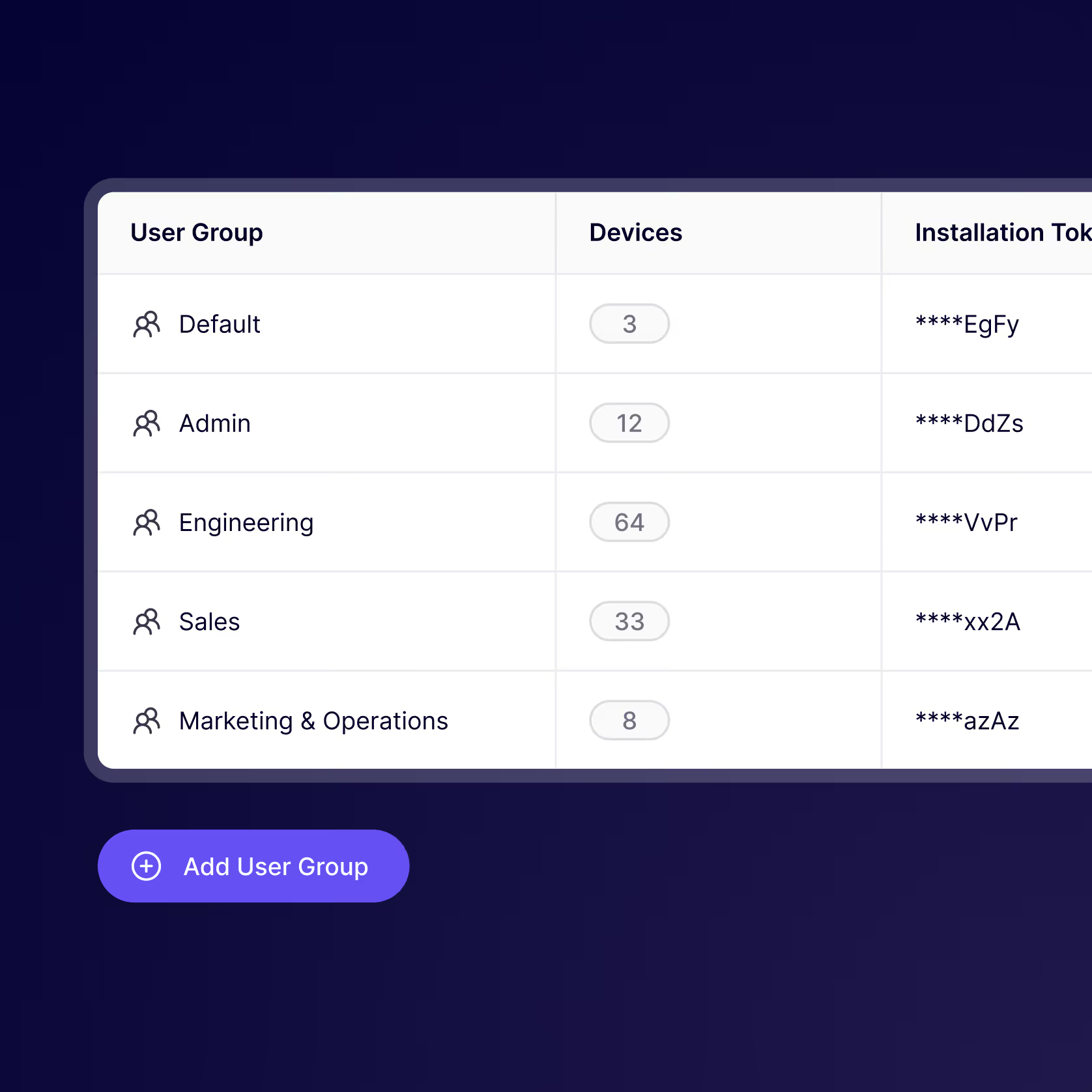

Políticas basadas en grupos

Establece políticas diferentes para cada equipo. Los desarrolladores ganan en flexibilidad y los equipos de seguridad, en control.

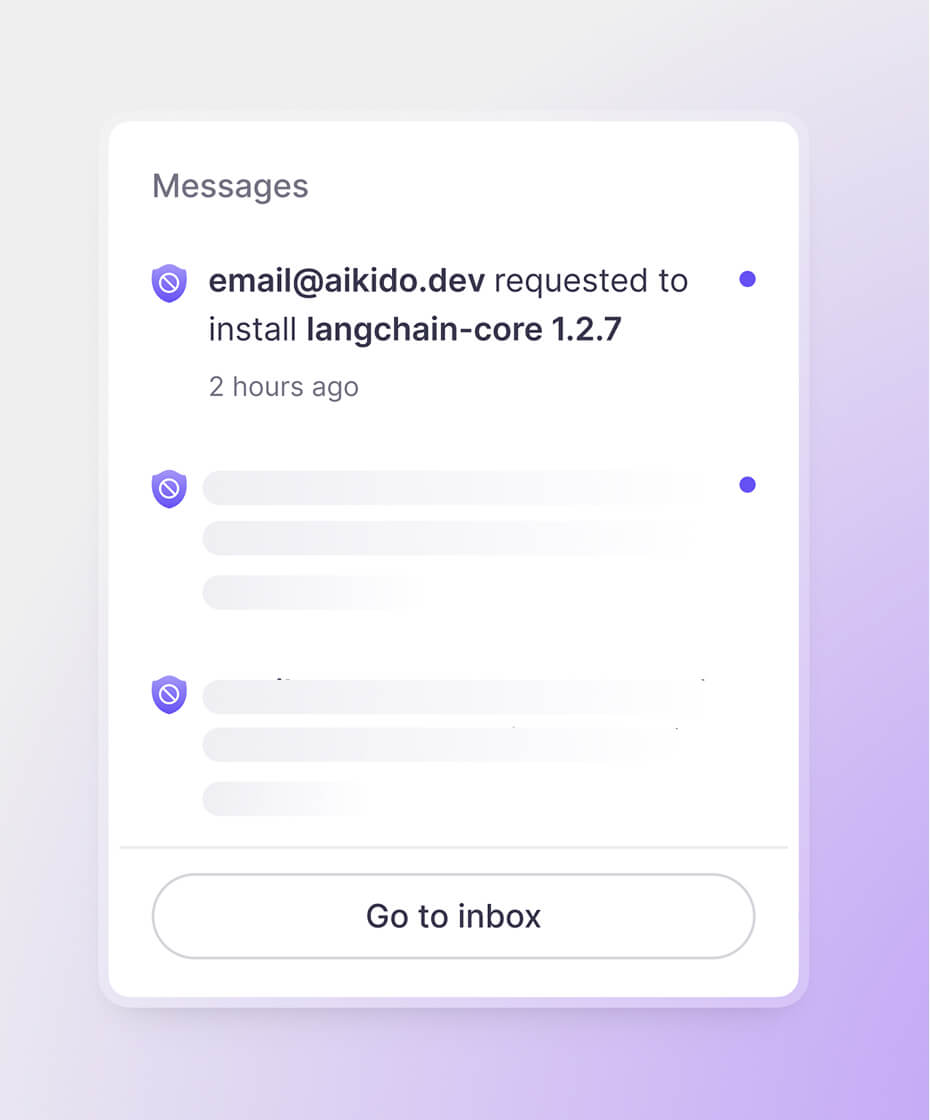

Flujo de trabajo de solicitud y aprobación

Gestiona las solicitudes del equipo, define excepciones y acepta nuevas instalaciones con un solo clic

Acciones masivas

Bloquea, desinstala o modifica las políticas en todos los dispositivos con un solo clic. No hace falta ir buscando cada dispositivo por separado.

Póngase en marcha en unos minutos

Protege cada instalación. Crea sin miedo.

Los dispositivos de los desarrolladores son el blanco principal; protege el tuyo.

Preguntas Frecuentes

Todos los paquetes publicados en npm, PyPI y otros registros son analizados automáticamente por Aikido Intel mediante una combinación de análisis estático, reglas de comportamiento e inteligencia artificial. Los paquetes sospechosos son marcados y revisados por el equipo de investigación interno de Aikido. Las amenazas confirmadas se envían en tiempo real a todas las estaciones de trabajo conectadas. Para ver en directo lo que estamos detectando, visita el canal de Aikido Intel.

El dispositivo de Aikido ofrece una protección más amplia en numerosos ecosistemas, mientras que un registro privado es la mejor opción cuando se necesita un control estricto dentro de un ecosistema específico.

Intercepta el tráfico HTTP a nivel del núcleo, incluido el tráfico cifrado con TLS mediante la incorporación de una CA local, y está diseñado para funcionar en cadena con otras soluciones de inspección de tráfico.

Más información: https://help.aikido.dev/aikido-endpoint-protection/miscellaneous-aikido-endpoint/how-does-endpoint-protection-work

Aikido Endpoint opera en la capa de paquetes, extensiones e IA. Complementa a EDR en lugar de reemplazarlo. EDR detecta las amenazas una vez que están en ejecución. Aikido las detiene antes de que empiecen a ejecutarse.

Los bloqueos de red son burdos y fáciles de sortear. Un desarrollador con un punto de acceso personal puede eludirlos por completo. Aikido opera a nivel de estación de trabajo, por desarrollador, por herramienta. Obtiene un control granular y un registro de auditoría real.

El «tiempo mínimo de antigüedad de los paquetes» limita la instalación de paquetes publicados recientemente. El valor predeterminado es de 48 horas. Esto evita un tipo de ataque habitual a la cadena de suministro. Un atacante publica código malicioso en npm o PyPI e intenta que los desarrolladores lo instalen antes de que la comunidad pueda detectarlo.

Añadimos constantemente nuevas integraciones. Puedes consultar las integraciones actuales en la aplicación o en la documentación.

Aikido supervisa el tráfico a nivel de estación de trabajo, independientemente de la cuenta que utilice el desarrollador. Si una herramienta realiza llamadas salientes a un servicio de IA, Aikido lo detecta. Esto es así tanto si se trata de una licencia corporativa como de una cuenta personal.

El soporte para Windows y Linux estará disponible en el segundo trimestre de 2026.

Los antivirus tradicionales, como Norton, McAfee y Crowdstrike , analizan principalmente los archivos binarios compilados en busca de firmas de malware conocidas, mientras que Aikido Endpoint se centra en la superficie de ataque moderna y no binaria, que incluye paquetes de JavaScript, extensiones de IDE, complementos de navegador y mercados de habilidades de IA. Estos artefactos interpretados en texto plano pueden eludir los antivirus tradicionales y, aun así, ejecutarse con acceso total al entorno de desarrollo y, por extensión, a la cadena de suministro de software.