Opinión

“Con Aikido podemos demostrar fácilmente a los clientes potenciales y a los clientes que sus datos están seguros”

Wouter Van R, CTO en Henchman, Servicios Legales, 50 empleados

Plataforma AppSec todo en uno, con características de seguridad personalizadas para LegalTech. Proteja su aplicación y demuestre a sus clientes que se preocupa por la seguridad, integridad y privacidad de los datos.

.avif)

Estas empresas duermen mejor por la noche

.png)

Las empresas LegalTech manejan con frecuencia información sensible y personal. Una brecha de seguridad puede llevar a la exposición de datos, resultando en un grave daño reputacional y consecuencias legales.

Las empresas podrían exigir que esté protegido contra tales amenazas antes de establecer asociaciones.

Cumplimiento

Aikido realiza comprobaciones y genera evidencia para los controles técnicos de ISO 27001:2022 y SOC 2 Tipo 2. La automatización de los controles técnicos es un gran avance para lograr el cumplimiento de ISO

y SOC 2.

ISO 27001 es particularmente relevante para las empresas LegalTech. Este estándar reconocido globalmente asegura que usted tiene un enfoque sistemático para gestionar información sensible de la empresa, garantizando su confidencialidad, integridad y disponibilidad. Aikido automatiza una variedad de controles técnicos de ISO 27001.

SOC 2 es un procedimiento que garantiza que tus proveedores de servicios gestionen tus datos de forma segura para proteger los intereses de tu organización y la privacidad de sus clientes. Demuestra tu compromiso con la salvaguarda de datos cumpliendo con SOC 2. Aikido automatiza todos los controles técnicos, facilitando enormemente el proceso de cumplimiento.

Controles SOC 2

CC3.3: Considerar el potencial de fraude

CC3.2: Estimar la significancia de los riesgos identificados

CC5.2: La entidad selecciona y desarrolla actividades de control generales sobre la tecnología para apoyar el logro de los objetivos

CC6.1

CC6.6

CC6.7

CC6.8

CC7.1: Monitorizar infraestructura y software

CC7.1: Implementar mecanismo de detección de cambios

CC7.1: Detectar componentes desconocidos o no autorizados

CC7.1: Realizar escaneos de vulnerabilidades

CC7.1: Implementar filtros para analizar anomalías

CC7.1: Restaurar los entornos afectados

CC10.3: Prueba la integridad y completitud de los datos de respaldo

CC8.1: Proteger información confidencial

CC8.1: Rastrear cambios en el sistema

Controles ISO 27001

A.8.2: Derechos de acceso privilegiado

A.8.3: Restricción de acceso a la información

A.8.5: Autenticación segura

A.8.6: Gestión de la capacidad

A.8.7: Protección contra malware

A.8.8: Gestión de vulnerabilidades técnicas

A.8.9: Gestión de la configuración

A.8.12: Prevención de fuga de datos

A.8.13: Copias de seguridad

A.8.15: Registro de eventos

A.8.16: Monitorización de actividades

A.8.18: Uso de programas de utilidad privilegiados

A.8.20: Seguridad de la red

A.8.24: Uso de criptografía

A.8.25: Ciclo de vida de desarrollo seguro

A.8.28: Codificación segura

A.8.31: Separación de entornos de desarrollo, prueba y producción

A.8.32: Gestión de cambios

A.5.15: Control de acceso

A.5.16: Gestión de identidades

A.5.28: Recopilación de pruebas

A.5.33: Protección de registros

Integraciones

¿Utiliza una suite de cumplimiento? Aikido se integra con la suite de su elección.

Ver nuestras integraciones

El camino más rápido hacia el cumplimiento. Recopila el 90% de las pruebas necesarias para su certificación.

Automatiza su proceso de cumplimiento desde el inicio hasta la preparación para la auditoría y más allá.

Sprinto es una plataforma integral para todos los cumplimientos de seguridad y auditorías de certificación.

Thoropass es una solución de cumplimiento de extremo a extremo que ofrece una experiencia de auditoría de seguridad fluida.

Plataforma líder en automatización del cumplimiento de seguridad que facilita y agiliza cualquier cumplimiento.

Escanea tu código fuente en busca de vulnerabilidades de seguridad como inyección SQL, XSS, desbordamientos de búfer y otros riesgos de seguridad. Realiza comprobaciones contra bases de datos CVE populares. Funciona de forma predeterminada y es compatible con todos los lenguajes principales.

Analiza componentes de terceros como librerías, frameworks y dependencias en busca de vulnerabilidades. Aikido realiza análisis de alcanzabilidad, triajes para filtrar falsos positivos y proporciona consejos claros de remediación. Corrige automáticamente las vulnerabilidades con un solo clic.

Escanea Terraform, CloudFormation y los gráficos Helm de Kubernetes en busca de configuraciones erróneas.

Escanea el sistema operativo de tus contenedores en busca de paquetes con problemas de seguridad.

Monitoriza tu aplicación y APIs para encontrar vulnerabilidades como inyección SQL, XSS y CSRF, tanto en la superficie como con DAST autenticado.

Simula ataques del mundo real y escanea cada endpoint de API en busca de amenazas de seguridad comunes.

.avif)

Detecta riesgos en la infraestructura cloud en los principales proveedores de cloud.

Revisa tu código en busca de claves API, contraseñas, certificados, claves de cifrado, etc., filtradas y expuestas.

El ecosistema npm es susceptible a la publicación de paquetes maliciosos debido a su naturaleza abierta. Aikido identifica código malicioso que puede estar incrustado en archivos JavaScript o paquetes npm. (Escanea en busca de backdoors, troyanos, keyloggers, XSS, scripts de cryptojacking y más.)

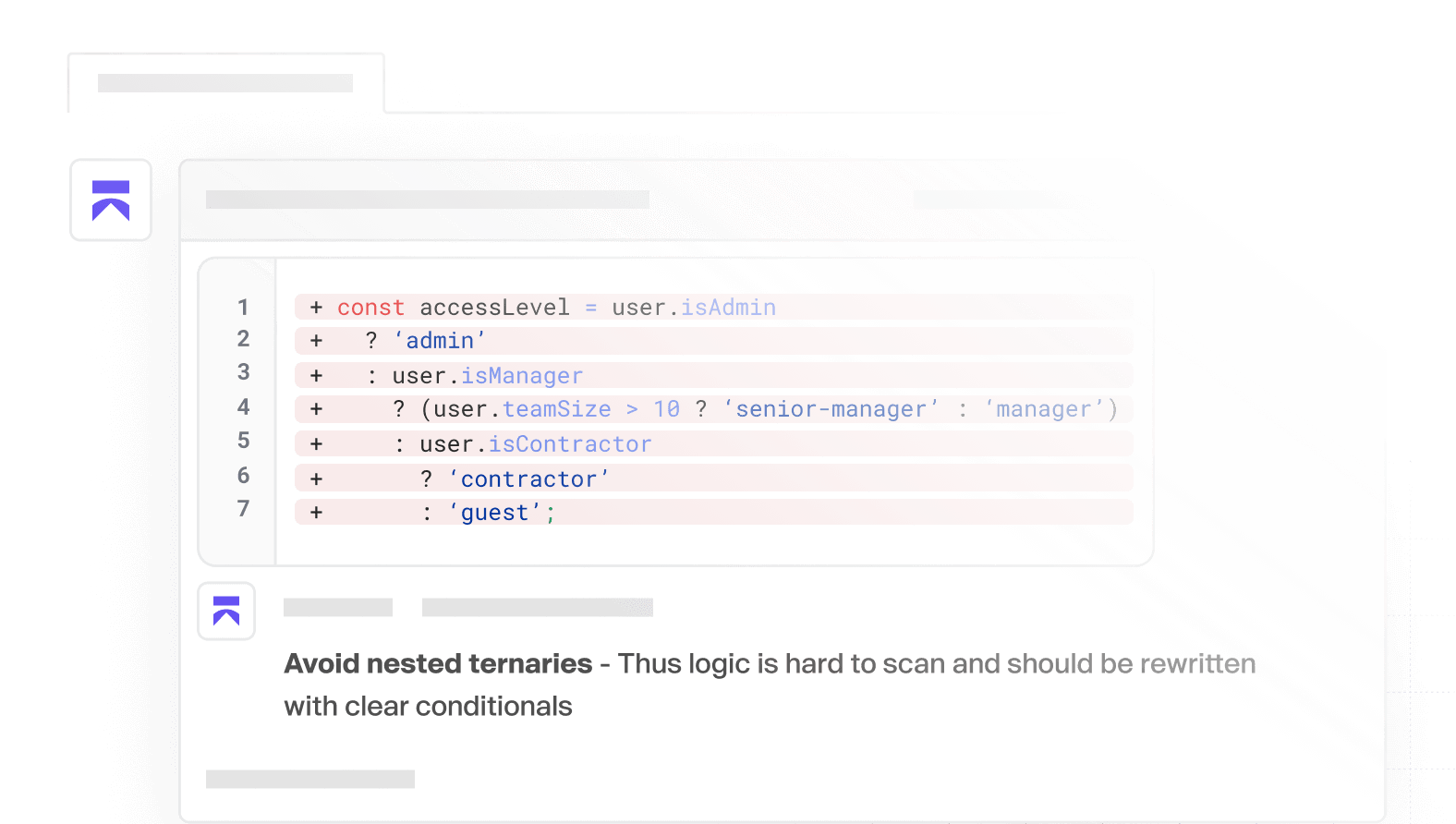

Despliegue código de calidad, más rápido. Feedback instantáneo, detección inteligente y comentarios claros en las PRs, para que pueda centrarse en construir.

Opinión

Wouter Van R, CTO en Henchman, Servicios Legales, 50 empleados

Caso de cliente

Loctax, una plataforma de gobernanza fiscal que antes lidiaba con falsos positivos y herramientas ineficientes, se ha asociado con Aikido para equilibrar el desarrollo de productos y la seguridad. El cambio a Aikido Security ha resultado en:

✅ Reducción de falsos positivos mediante el triaje automático

✅ Operaciones optimizadas con un panel unificado

✅ Reducción del 50% en los costes de operaciones de seguridad

Leer el caso de cliente

Sí, realizamos pentests anuales de terceros y mantenemos un programa continuo de recompensas por errores para detectar problemas a tiempo.

¡No! A diferencia de otros, somos completamente basados en API, ¡no se necesitan agentes para desplegar Aikido! De esta manera, estás operativo en cuestión de minutos y somos mucho menos intrusivos.

¡Por supuesto! Cuando te registres con tu Git, no des acceso a ningún repositorio y selecciona el repositorio de demostración en su lugar.

Clonamos los repositorios en entornos temporales (como contenedores Docker únicos para ti). Esos contenedores se eliminan después del análisis. La duración de las pruebas y los escaneos es de aproximadamente 1-5 minutos. Todos los clones y contenedores se eliminan automáticamente después de eso, siempre, en todo momento, para cada cliente.

Protege tu código, la nube y el entorno de ejecución en un único sistema central.

Encuentra y corrije vulnerabilidades de forma rápida y automática.