La alternativa todo en uno a Veracode

Protege tu código, cloud y runtime en un sistema centralizado. Encuentra y corrige vulnerabilidades de forma automática.

.avif)

.png)

Cómo se compara Aikido con Veracode

Aikido ofrece tarifas planas y transparentes sin cargos ocultos. Veracode es modular y puede resultar caro si requiere múltiples funciones de escaneo.

Precios modulares

- Análisis de alcanzabilidad

- Detección de malware en dependencias

- AutoFix para SCA

- Cumplimiento de licencias

- Soporte SBOM

- Control de liberación de PR de licencias

- Reducción de ruido (filtrado de falsos positivos)

- Más ruidoso

- SAST con corrección automática con IA

- Análisis de múltiples archivos

- Análisis de Taint

- Reglas SAST personalizadas

- SAST directamente en el IDE

- Descubrimiento de API / Fuzz Testing de API

- Autenticidad DAST

- Creación automatizada de Swagger

- Monitoreo de la superficie de ataque

- Solo escaneo de API

- Pentests de Caja Blanca, Caja Gris, Caja Negra

- Detección de IDOR

- Informes PDF de Cumplimiento (ISO27001, SOC2)

- Análisis de Infraestructura como Código

- Gestión de la postura de seguridad en la nube y K8s

- Escaneo de máquinas virtuales

- Análisis de Rutas de Ataque

- Búsqueda en la nube

- Soporte extendido de por vida

- AI AutoFix para Imágenes de Contenedor

- Detección de malware en contenedores

Cómo nos valoran los usuarios

Basado en las opiniones de los usuarios.

Todo lo que desearía que hicieran realmente las herramientas de seguridad

Pruebas de seguridad de aplicaciones estáticas (SAST)

Escanea tu código fuente en busca de vulnerabilidades de seguridad como inyección SQL, XSS, desbordamientos de búfer y otros riesgos de seguridad. Realiza comprobaciones contra bases de datos CVE populares. Funciona de forma predeterminada y es compatible con todos los lenguajes principales.

Análisis de composición de software

Analiza componentes de terceros como librerías, frameworks y dependencias en busca de vulnerabilidades. Aikido realiza análisis de alcanzabilidad, triajes para filtrar falsos positivos y proporciona consejos claros de remediación. Corrige automáticamente las vulnerabilidades con un solo clic.

Infraestructura como código (IaC)

Escanea Terraform, CloudFormation y los gráficos Helm de Kubernetes en busca de configuraciones erróneas.

- Detecta configuraciones erróneas que exponen tu infraestructura a riesgos

- Identifica vulnerabilidades antes de que lleguen a tu rama principal

- Se integra en tu pipeline de CI/CD

Seguridad de contenedores

Escanea el sistema operativo de tus contenedores en busca de paquetes con problemas de seguridad.

- Comprueba si tus contenedores tienen vulnerabilidades (como CVEs)

- Destaca vulnerabilidades basándose en la sensibilidad de los datos del contenedor

- AutoFix sus imágenes de contenedor con IA

DAST y seguridad de API

Monitoriza tu aplicación y APIs para encontrar vulnerabilidades como inyección SQL, XSS y CSRF, tanto en la superficie como con DAST autenticado.

Simula ataques del mundo real y escanea cada endpoint de API en busca de amenazas de seguridad comunes.

.avif)

Gestión de la postura de seguridad en la nube y K8s (CSPM)

Detecta riesgos en la infraestructura cloud en los principales proveedores de cloud.

- Escanea Máquinas Virtuales (instancias AWS EC2) en busca de vulnerabilidades.

- Escanea tu entorno cloud en busca de configuraciones erróneas y roles/accesos de usuario excesivamente permisivos

- Automatiza las políticas de seguridad y las comprobaciones de cumplimiento para SOC2, ISO27001, CIS y NIS2

Detección de secretos

Revisa tu código en busca de claves API, contraseñas, certificados, claves de cifrado, etc., filtradas y expuestas.

Detección de malware

El ecosistema npm es susceptible a la publicación de paquetes maliciosos debido a su naturaleza abierta. Aikido identifica código malicioso que puede estar incrustado en archivos JavaScript o paquetes npm. (Escanea en busca de backdoors, troyanos, keyloggers, XSS, scripts de cryptojacking y más.)

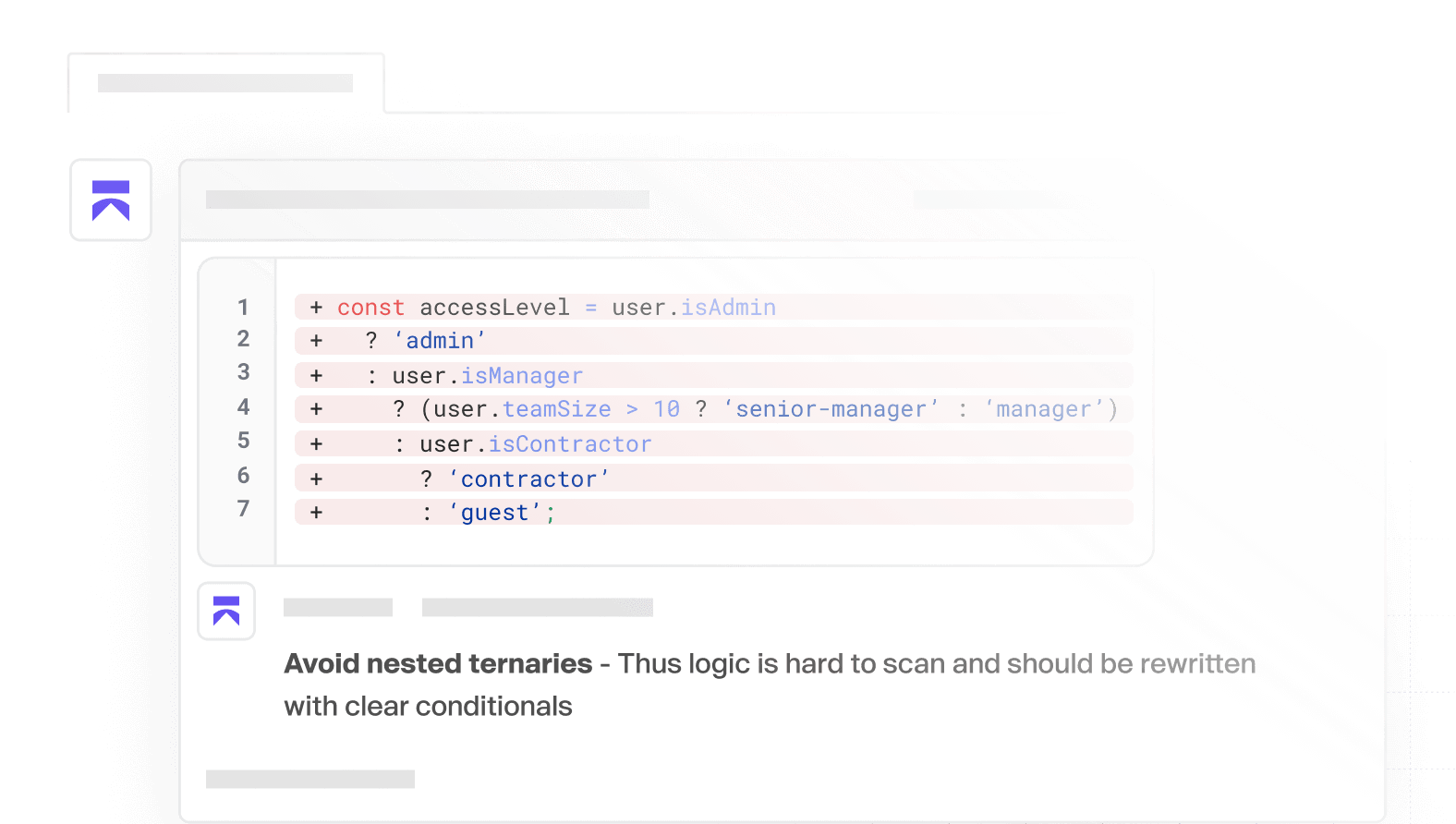

Calidad del código con IA

Despliegue código de calidad, más rápido. Feedback instantáneo, detección inteligente y comentarios claros en las PRs, para que pueda centrarse en construir.

Asegura tu plataforma ahora

Protege tu código, la nube y el entorno de ejecución en un único sistema central.

Encuentra y corrije vulnerabilidades de forma rápida y automática.