→ TL;DR Los dispositivos de los desarrolladores son el nuevo talón de Aquiles de la cadena de suministro de software. Aikido Device Protection protege los dispositivos de la instalación de ataques en registros de paquetes, extensiones de IDE, plugins de navegador y mercados de habilidades. Desarrolle sin miedo.

Las cosas han estado bastante locas últimamente, ¿verdad?

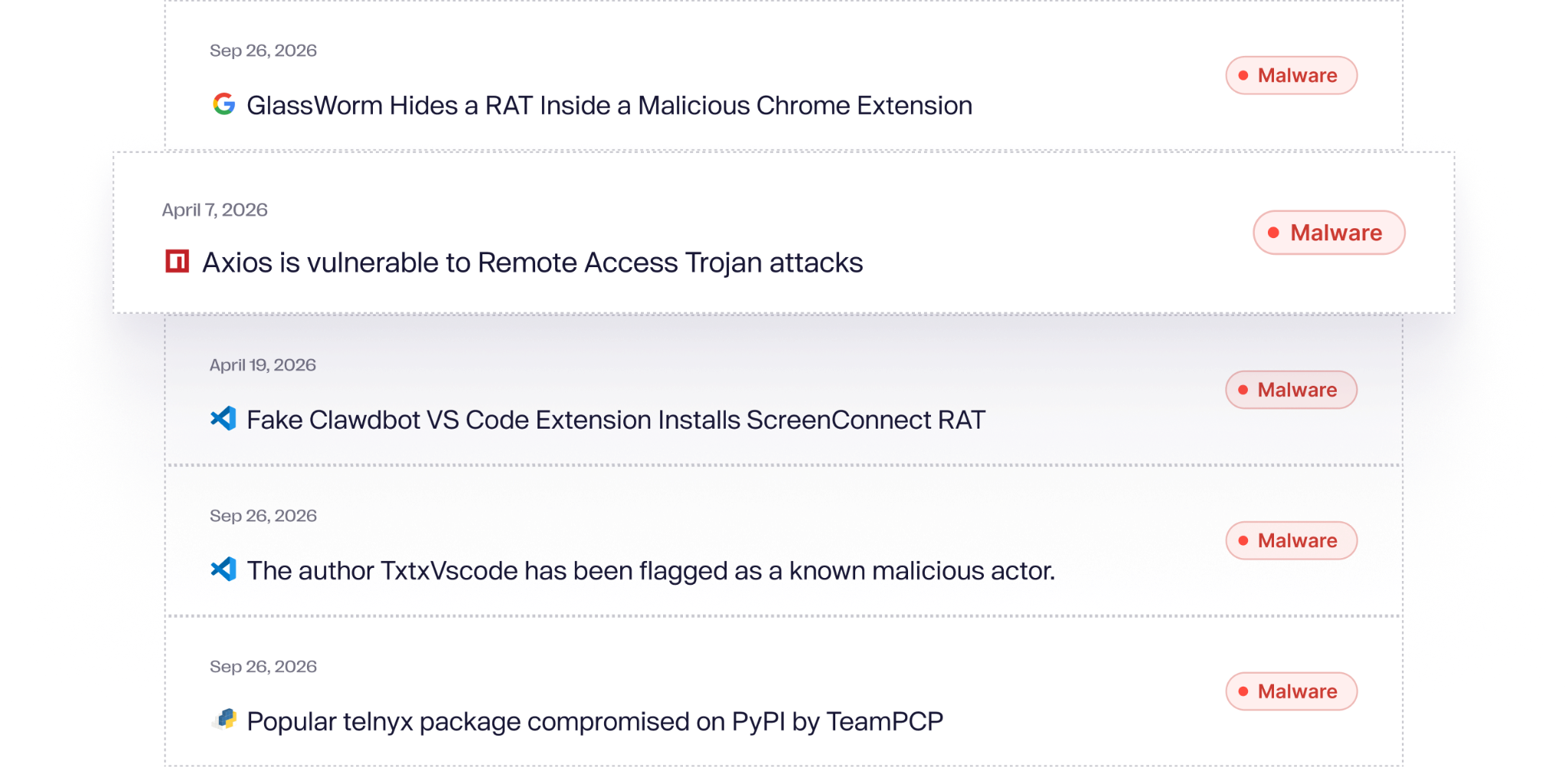

Solo en marzo, TeamPCP encadenó credenciales robadas en cuatro grandes proyectos de código abierto en menos de diez días: Trivy, Checkmarx KICS, LiteLLM y Telnyx. Días después, Axios, el cliente HTTP de JavaScript con más de 100 millones de descargas semanales, fue comprometido a través de una cuenta de mantenedor secuestrada. Esta semana, Vercel reveló que un atacante accedió a sistemas internos y variables de entorno tras comprometer probablemente una extensión de Chrome utilizada por uno de sus empleados.

Mantenerse al día con la seguridad últimamente se siente como una semana larga, muy larga:

Y si te sientes excluido, aguanta.

En doce meses, pasamos de compromisos de paquetes individuales a gusanos autorreplicantes y a secuestros completos de pipelines de CI/CD encadenados a través de registros. Los atacantes están aprendiendo más rápido de lo que nosotros implementamos soluciones.

«Escribir un ataque a la cadena de suministro solía requerir una habilidad real. Necesitabas entender los registros de paquetes, los pipelines de CI/CD, las técnicas de ofuscación y cómo escribir payloads que evadieran la detección. Ahora necesitas una suscripción de 8 $ a ChatGPT. Ni siquiera necesitas entender qué es npm para escribir malware que se propague a través de él.

Pídele a un modelo que escriba un hook de postinstalación que extraiga variables de entorno, y lo hará. Pídele que ofusque el payload, y lo hará. La ofensiva se ha democratizado. La defensa ha mejorado, pero no al mismo ritmo.»

Por otro lado, los agentes de codificación de IA están extrayendo paquetes, invocando herramientas y añadiendo habilidades de forma autónoma, con poca o ninguna supervisión humana sobre lo que se instala. ¿Hacia dónde se dirige todo esto?

El nuevo endpoint: dispositivos de desarrolladores

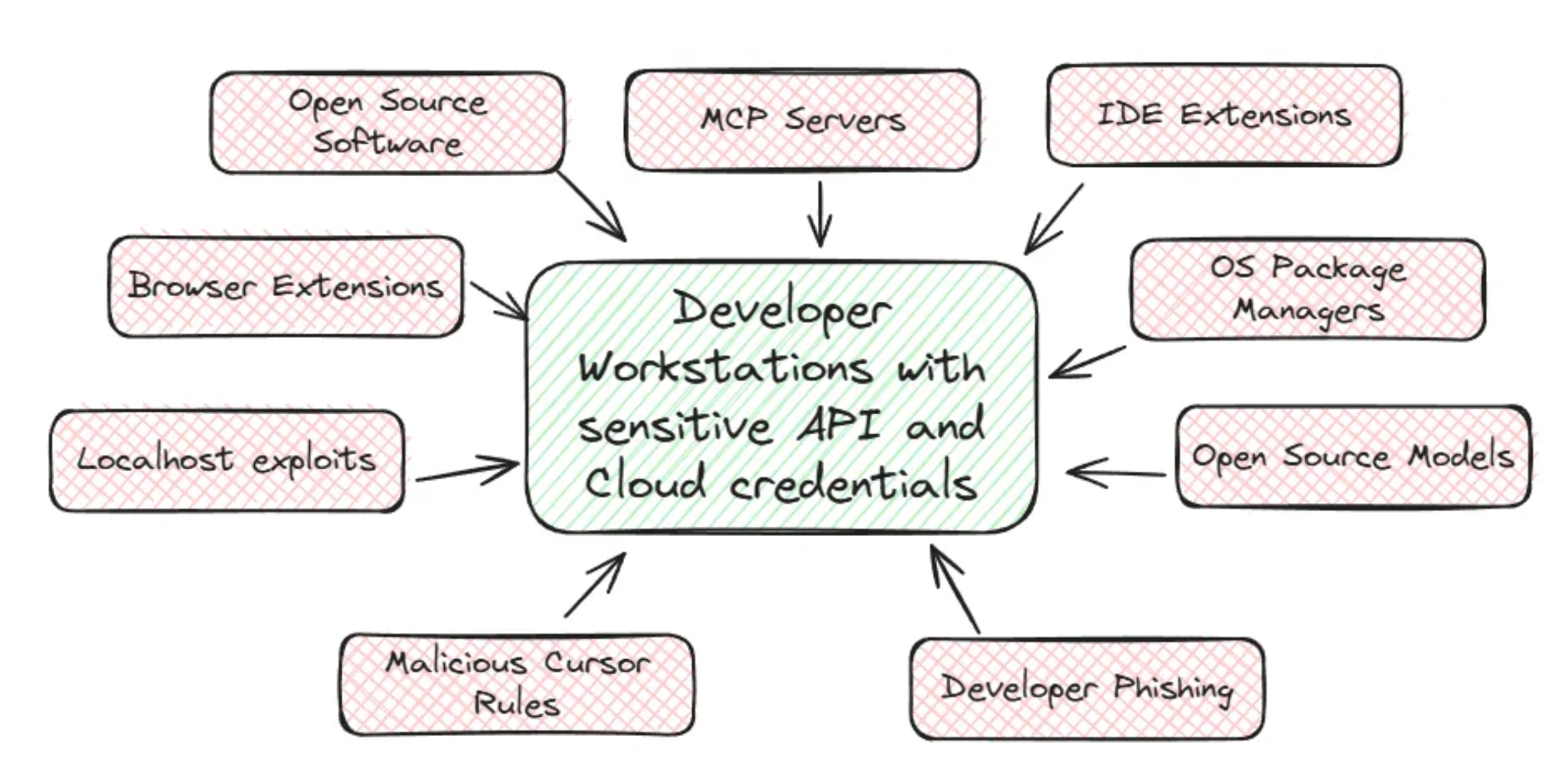

Todos estos ataques comparten el mismo objetivo: el propio dispositivo del desarrollador. ¿Por qué?

Los dispositivos de los desarrolladores son entornos de confianza que guardan las llaves del reino: credenciales de cloud, claves SSH, tokens de publicación de npm, configuraciones de Kubernetes, acceso directo al código fuente y a producción. Comprometer uno, y el radio de impacto es enorme. Una sola credencial comprometida ha sido suficiente para publicar versiones maliciosas de paquetes legítimos, desencadenando compromisos en miles de organizaciones.

Entonces, ¿los dispositivos de los desarrolladores no están protegidos por las herramientas existentes? No. Ahí está la cuestión. Las herramientas de seguridad en las que confían la mayoría de las empresas, la protección de endpoints tradicional (EDR) para detectar amenazas en el sistema operativo y la gestión de dispositivos (MDM) para administrar lo que se instala, fueron construidas para un mundo de binarios firmados y ataques al sistema operativo. Y definitivamente no fueron construidas para los desarrolladores de hoy.

El software que se instala hoy en las máquinas de los desarrolladores son paquetes de código, extensiones de IDE, extensiones de navegador, herramientas de IA y servidores MCP. Software de texto plano, sin compilar. EDR no ve un 'npm install'. MDM no sabe qué hace una extensión MCP.

Los dispositivos de los desarrolladores son el nuevo talón de Aquiles de la cadena de suministro de software.

El status quo no funciona

Sin herramientas que cubran el endpoint del desarrollador, la mayoría de las empresas terminan en una de dos situaciones desfavorables.

- Bloquean todo. Sin instalaciones. Registros privados, muros de hierro entre los desarrolladores y la internet abierta. Puede funcionar para empresas altamente reguladas como los bancos, pero mata la velocidad en cualquier otro lugar. Es tan restrictivo que los desarrolladores luchan por amplias exenciones o buscan soluciones alternativas, como segundos portátiles y VPNs deshabilitadas, lo que agrava el problema.

- Permiten y rezan. No hay un método eficaz para gobernar lo que los desarrolladores instalan, así que esperan que nada salga mal, confiando en la rotación de secretos y políticas de acceso mínimo. Así es como operan la mayoría de las empresas.

O hacen alguna combinación de ambas, con revisión manual caso por caso. No escala (obviamente). Ninguna de estas opciones funciona.

“En el mundo empresarial, la productividad del desarrollador supera cualquier otra preocupación, y normalmente a estas máquinas se les otorgan amplias exenciones a los controles normales, creando enormes puntos ciegos en las organizaciones... o simplemente no vale la pena el esfuerzo para prevenir posibles exploits, especialmente sabiendo la reacción negativa de los desarrolladores que inevitablemente surgiría.” (James Berthoty)

Las empresas no pueden permitirse ralentizar el desarrollo, ni tampoco dejarlo desprotegido. Por eso creamos Aikido Device Protection.

Presentamos Aikido Device Protection

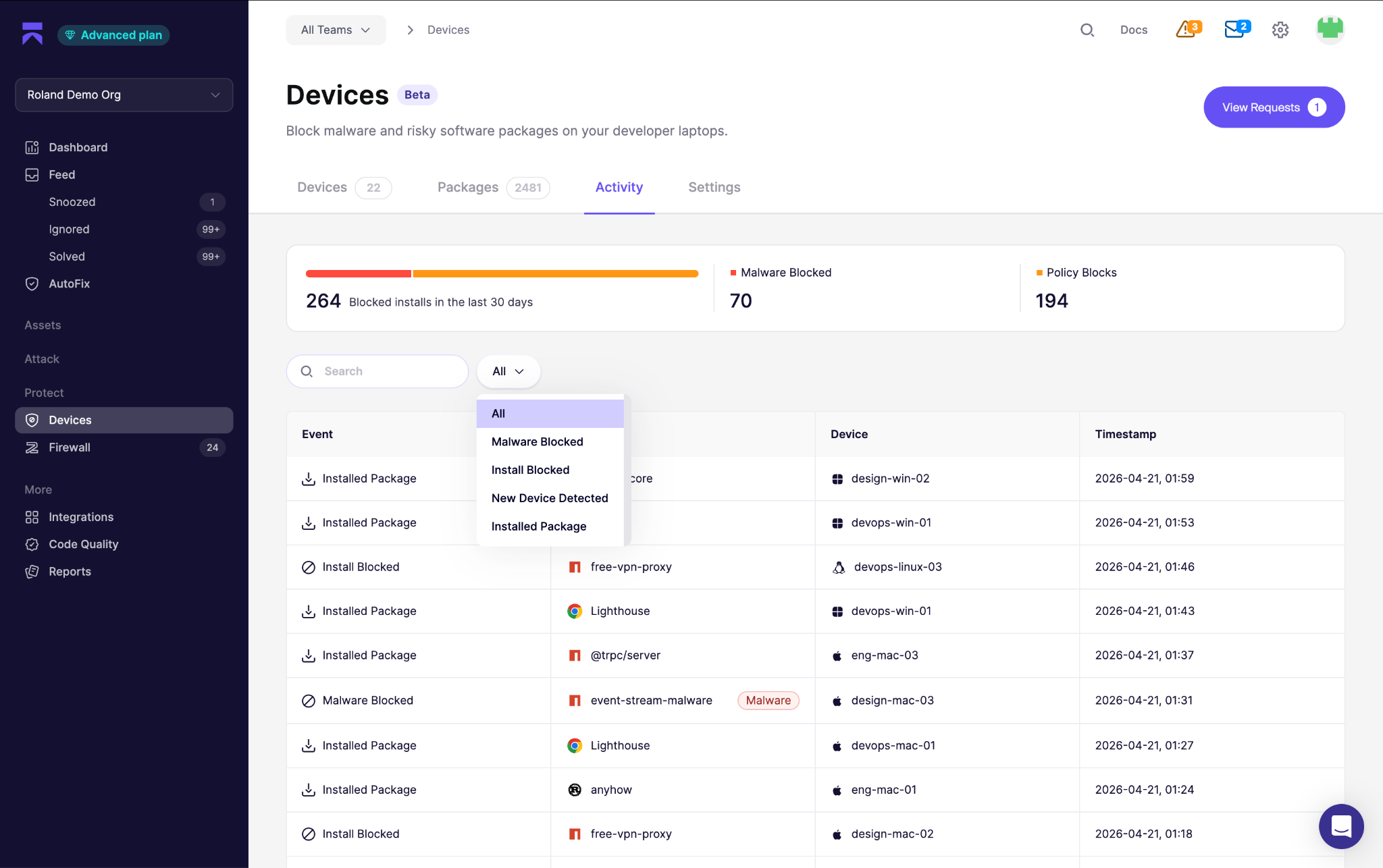

Aikido Device Protection es la capa de seguridad que reside en el dispositivo del desarrollador, proporcionando visibilidad, control y protección sobre lo que se instala en las estaciones de trabajo de sus ingenieros.

Con Aikido Device Protection, los equipos pueden:

- Obtenga visibilidad completa de su cadena de suministro de software: Vea cada extensión de navegador, biblioteca de código, plugin de IDE y dependencia de compilación instalada en los dispositivos de su equipo.

- Detenga el malware antes de que se instale: Aikido identifica automáticamente paquetes e instalaciones maliciosos, bloqueándolos antes de que lleguen al dispositivo.

- Aplique una edad mínima para los paquetes: Establezca sus propios requisitos de madurez para los paquetes antes de su uso, minimice las ventanas de riesgo.

- Restrinja ecosistemas específicos: Bloquee todas las instalaciones de cualquier ecosistema y marketplace cuando su equipo no los necesite.

- Requiera aprobación para nuevo software: Permita que los miembros del equipo soliciten instalaciones mientras los administradores mantienen el control de lo que se aprueba, establezca políticas de equipo, excepciones y flujos de trabajo.

En la práctica, esto se ve así:

Un desarrollador instala una extensión de VS Code que parece legítima, funciona como se anuncia e instala silenciosamente un troyano de acceso remoto al iniciarse. Device Protection la compara con la fuente de inteligencia de amenazas de Aikido Intel y la bloquea antes de que se active. Encontramos exactamente esto en enero con una extensión falsa de Clawdbot.

Un desarrollador ejecuta npm i axios, que intenta descargar la última versión. Esa versión fue publicada hace una hora. Device Protection recurre a la versión más reciente que cumple una política de antigüedad mínima de 48 horas. En el ataque a Axios, la dependencia de dropper malicioso fue preparada menos de 24 horas antes de que las versiones comprometidas la incluyeran. La verificación de antigüedad por sí sola habría bloqueado la infección.

En todos nuestros productos, nos mantenemos implacablemente comprometidos con que los desarrolladores se centren en construir. Para los desarrolladores, Aikido Device Protection está diseñado para desaparecer. Desarrolle con libertad. Las instalaciones seguras se realizan sin interrupción. Si algo es malicioso, se bloquea antes de que llegue a la máquina. Si olvida que está funcionando, ese es el objetivo. [...Inserte una metáfora cliché sobre lo contento que está de llevar casco el día que tiene un accidente]

Para los equipos de seguridad, Aikido Device Protection está diseñado para ofrecer visibilidad y control, sin ralentizar el desarrollo. Establezca sus propias políticas de equipo, listas de permitidos para herramientas de confianza, flujos de trabajo de solicitud y aprobación, obtenga un registro de auditoría completo y visibilidad en cada dispositivo de desarrollador de la organización. Implemente fácilmente a través de su MDM existente.

Construido sobre cimientos abiertos

El año pasado lanzamos Safe Chain, un servidor proxy de código abierto que envuelve la CLI, bloqueando paquetes maliciosos antes de la instalación y aplicando una edad mínima de paquete de 48 horas. Con más de 200.000 descargas semanales, Safe Chain proporciona protección tanto a desarrolladores individuales como a equipos empresariales. Si estuviera ejecutando Safe Chain, los ataques de Shai-Hulud, TeamPCP y Axios habrían sido bloqueados.

Safe Chain es el paquete de inicio. Seguiremos invirtiendo en el proyecto. Permanecerá como código abierto. Device Protection es la evolución, con fuentes extendidas, facilidad de implementación, controles de gobernanza y un panel central.

Tanto Safe Chain como Device Protection funcionan con Aikido Intel, nuestro motor de inteligencia de amenazas basado en LLM. Aikido Intel monitoriza internet abierto, exponiendo malware y vulnerabilidades pre-CVE en ecosistemas de código abierto a medida que se detectan. Específicamente para el malware, Aikido Intel ahora analiza más de 100.000 proyectos sospechosos al día, frente a los 20.000 de esta misma época el año pasado, identificando malware a los pocos minutos de su publicación.

Aikido Intel cuenta con el apoyo de un equipo dedicado de investigadores de seguridad e ingenieros de IA. Hacemos públicos todos los hallazgos de amenazas automáticamente, convirtiendo a Aikido Intel en su primera alerta para amenazas de la cadena de suministro. Gratis. Abierto. → https://intel.aikido.dev/

Empiece (sí, hay un nivel gratuito)

Aikido Device Protection está disponible en todos los planes. La protección de npm y PyPI se incluye gratuitamente.

Para políticas personalizadas, flujos de trabajo de aprobación, monitorización de extensiones de VS Code, monitorización de plug-ins de navegador y ecosistemas adicionales, se aplica una suscripción adicional por dispositivo.

Para ver cómo Device Protection puede proteger a sus desarrolladores, reserve una demostración, empiece gratis o únase a nuestra demostración en vivo este jueves a las 9 a.m. PT.

Desarrolle sin miedo

Este año ha sido difícil, o como Charlie lo expresa poéticamente (aunque de forma sombría): "Ahora mismo, nuestras cadenas de suministro no son cadenas en absoluto. Son hilos sueltos, y se están deshilachando."

Device Protection ayuda a atar esos cabos sueltos. Descubra su riesgo. Prevenga ataques. Lo más importante, permita a los desarrolladores construir sin interrupciones… y sin miedo.

- Madeline, Aikido

P.D. Aunque “desarrolle sin miedo” se acerca peligrosamente a un cojín bordado de “vive, ríe, ama” que quemaría al instante... funciona. Es pegadizo.

Tengo libre albedrío y poder ejecutivo. Hoy, estoy usando ambos. Eslogan = decidido.