El sistema NVD de la agencia gubernamental estadounidense NIST nunca se recuperó realmente de un retraso que comenzó en febrero de 2024. A mediados de 2024, el 75% de los CVEs enviados no habían sido procesados, y en marzo del año pasado, NIST admitió que un aumento del 32% en las entregas significaba que el retraso seguía creciendo a pesar de su promesa de eliminarlo.

Incluso antes de que comenzara el retraso, lanzamos Aikido Intel en enero de 2024. Creíamos que depender únicamente de las bases de datos de vulnerabilidades ya no era sostenible. Era engorroso e incapaz de seguir el ritmo de la velocidad y el volumen de la seguridad de código abierto.

Ayer, la agencia gubernamental estadounidense NIST finalmente admitió que no puede seguir el ritmo del volumen de envíos de CVE.

A pesar de un aumento del 45% en los CVE enriquecidos en 2025, los envíos de CVE aumentaron un 263%. No había forma de que la agencia pudiera seguir el ritmo. Por lo tanto, la agencia tendría que adoptar un nuevo enfoque, “basado en el riesgo”, para hacer frente a la situación.

El nuevo enfoque priorizará los CVE para el software utilizado dentro del gobierno de EE. UU., para software crítico o para aquellos que aparecen en el catálogo de Vulnerabilidades Explotadas Conocidas (KEV). Otros CVE se añadirán a NVD, pero no se analizarán. Esto significa que no puntuarán de forma independiente cada CVE. En su lugar, simplemente aceptarán la puntuación del remitente y no volverán a analizar los CVE modificados a menos que alguien indique que deberían hacerlo. El creciente retraso pasará a ‘no programado’, que es un eufemismo para “quizás lo abordemos algún día (pero no cuentes con ello)”.

Sin este enriquecimiento, los CVE estarán menos actualizados y serán menos fiables. Entonces, ¿cuál será el impacto en las miles de organizaciones y profesionales de la seguridad que confían en NVD como su fuente de verdad? Si un CVE no es enriquecido por NIST, las herramientas que dependen de NVD no mostrarán el CVE. Los equipos no serán alertados de que algo se ha pasado por alto. Y las propias herramientas producirán falsos negativos.

En resumen, la cobertura en la que confían ya no es completa. Y si continúan confiando en NVD como fuente de verdad, están obteniendo una falsa sensación de seguridad.

Los CVE nunca fueron la imagen completa de todos modos

Por supuesto, habrá un escrutinio sobre NIST, pero la realidad es que, incluso si NVD funcionara perfectamente, los equipos pasarían por alto la mayoría de las vulnerabilidades reales, porque los CVE solo cubren lo que se divulga.

Los mantenedores, incluso de los mayores proveedores, solucionan problemas de seguridad y nunca los informan. Las bases de datos centralizadas por sí solas no pueden detectar lo que nunca se informa.

Por eso lanzamos Aikido Intel en enero de 2024, semanas antes de que comenzara el retraso de NVD, porque ya podíamos ver que depender únicamente de bases de datos centralizadas para informar sobre vulnerabilidades era una estrategia perdedora.

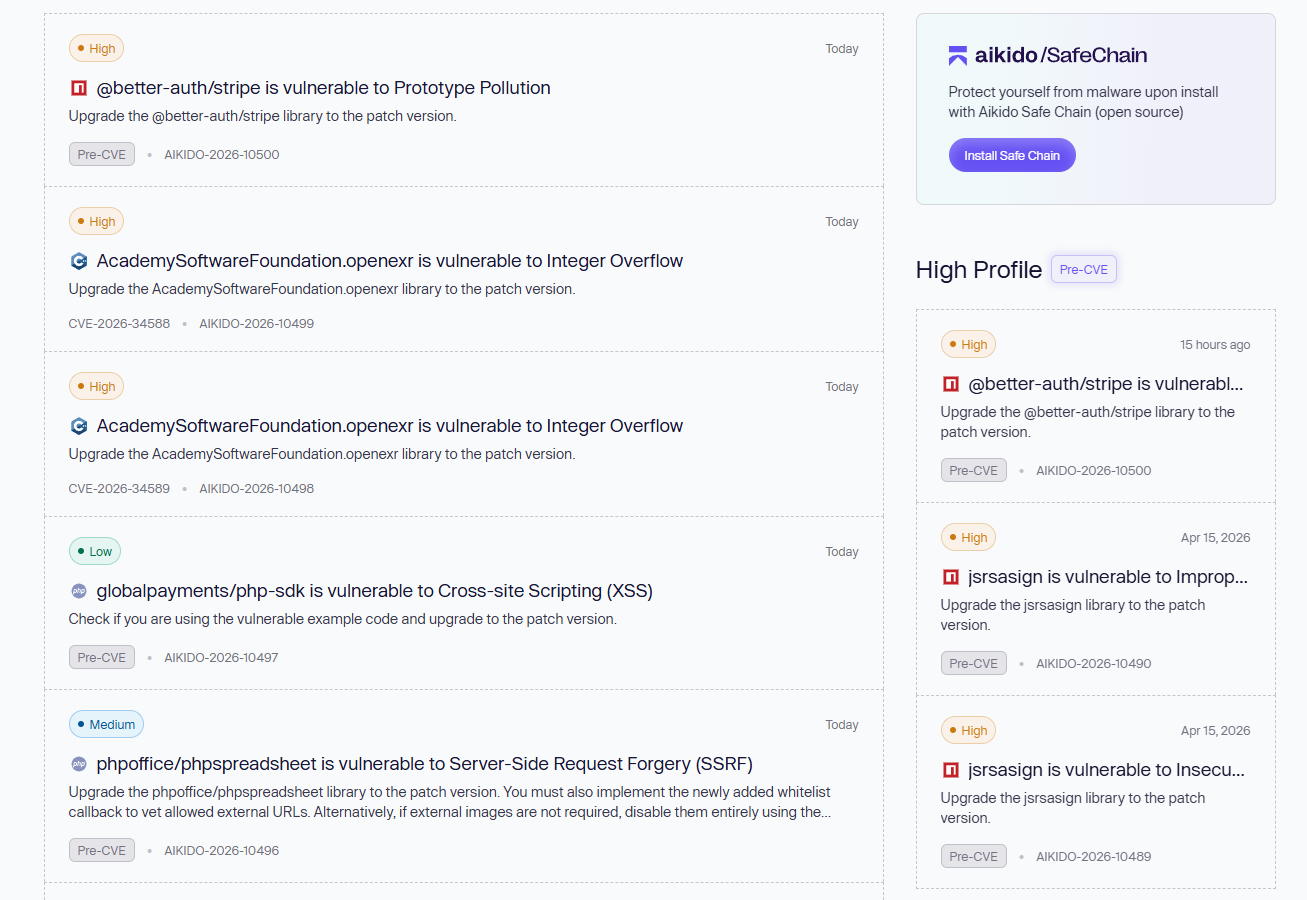

Intel utiliza LLM entrenados a medida para leer registros de cambios (changelogs), notas de lanzamiento y mensajes de commit en paquetes de código abierto. Cuando detecta parches relevantes para la seguridad, los compara con cinco bases de datos de vulnerabilidades. Si no existe una divulgación, nuestros ingenieros de seguridad validan y publican un aviso con un ID de vulnerabilidad de Aikido.

Para ilustrar este punto: en su primer año, el 67% de los paquetes donde Intel encontró vulnerabilidades nunca fueron divulgados públicamente a ninguna base de datos, ni a NVD, ni a GitHub Advisory, ni a MITRE, ni a ningún otro lugar.

Y no se trata de paquetes oscuros. Axios (56 millones de descargas semanales en npm) parcheó silenciosamente una vulnerabilidad de contaminación de prototipos que aún hoy no tiene CVE. Apache ECharts parcheó un problema de cross-site scripting y nunca lo divulgó. Chainlit corrigió una vulnerabilidad crítica de path traversal y no dijo nada. De las que finalmente se divulgaron, el tiempo promedio desde el parche hasta el CVE fue de 27 días. El tiempo más largo para la divulgación fue de nueve meses.

En una sola semana de monitorización de Intel este enero, 12 de las 16 vulnerabilidades señaladas no tenían ningún CVE asignado.

Hoy, Intel monitoriza 4,3 millones de paquetes y ha descubierto más de 2.000 vulnerabilidades. Es de código abierto bajo licencia AGPL, lo que significa que cualquiera puede usarlo, modificarlo y distribuirlo. Tampoco depende de las asignaciones de CPE ni del enriquecimiento de NVD para funcionar.

Aikido Intel ya estaba llenando este vacío antes de que apareciera.

¿Y ahora qué?

La UE ya está construyendo su propia alternativa a NVD, la Base de Datos Europea de Vulnerabilidades (EUVD), que está operativa desde mayo de 2025. Para septiembre de 2026, la notificación de vulnerabilidades activamente explotadas será obligatoria para los fabricantes bajo la Ley de Ciberresiliencia. La UE vio el riesgo de depender de una única base de datos gestionada por EE. UU. y, como resultado, se está desvinculando. Pero incluso la EUVD está en sus primeras etapas y depende en gran medida de la sincronización con NVD y otras bases de datos existentes. Estas bases de datos no van a desaparecer, y no deberían hacerlo, ya que desempeñan un papel importante. Sin embargo, considerar cualquiera de ellas como su imagen completa ya no es una estrategia viable.

En resumen, ya no existe una única fuente de verdad (si es que alguna vez la hubo). NVD está despriorizando, EUVD es incipiente pero podría seguir el mismo camino, y otros programas de CVE, como MITRE, han tenido problemas de financiación. Depender de una única base de datos como equipo o para una herramienta de seguridad significa tener menos cobertura y visibilidad. Esa era ha terminado oficialmente.

Hemos estado construyendo para este momento. Aikido Intel ya está disponible, es de código abierto y está escalando. Compruébelo aquí.