Un CVE (Common Vulnerability and Exposure) es una falla de seguridad conocida y catalogada. Cuando una vulnerabilidad recibe un CVE, significa que la comunidad de seguridad la ha identificado, le ha asignado un nombre y la ha añadido a una base de datos pública (principalmente y cve.org , con puntuaciones y contexto añadidos por la Base de Datos Nacional de Vulnerabilidades (NVD) del NIST), de modo que cualquiera pueda consultarla y tomar medidas al respecto. El seguimiento de los CVE proporciona al mundo de la seguridad un punto de referencia común, de modo que los equipos pueden priorizar y responder a las fallas conocidas antes de que los atacantes las aprovechen. En teoría es sencillo, ¿verdad?

Pero aquí está el problema: solo en 2025 se publicaron más de 48 000 CVE. Eso supone 131 nuevas vulnerabilidades cada día. Los modelos de IA y las capacidades de análisis están haciendo que la detección de vulnerabilidades sea más rápida y accesible que nunca, pero validar los hallazgos a gran escala resulta más difícil, ya que el enorme volumen de notificaciones está desbordando la infraestructura creada para gestionarlas. El NVD se está viendo desbordado por el volumen, y un número cada vez mayor de vulnerabilidades reales nunca llegan a notificarse.

Esta guía explica cómo funcionan las CVE, cómo se puntúan, dónde fallan los sistemas y qué medidas están tomando los equipos para adelantarse a los problemas.

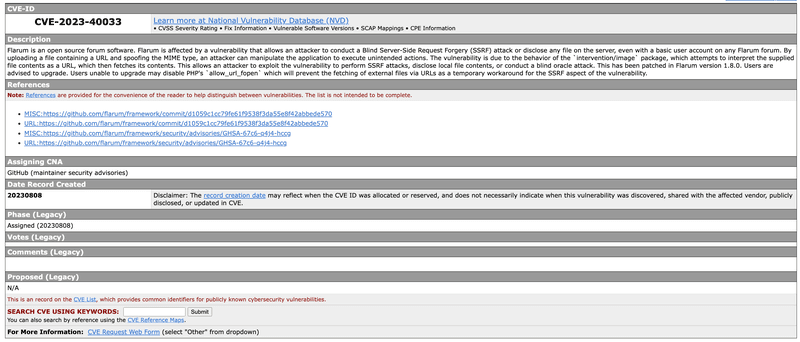

¿Qué incluye un registro CVE?

Un identificador CVE es como un número de serie, con el formato: «CVE-AAAA-#####».

Cada registro contiene:

- ID de CVE

- Descripción

- Referencias

- Asignación de CNA

- Fecha de creación del registro

Los registros CVE más antiguos también pueden incluir campos heredados, como «fase», «votos», «comentarios» y «propuesto», que ya no se utilizan en las nuevas entradas.

¿Quién mantiene la base de datos CVE?

La respuesta corta es: ninguna organización lo hace por sí sola. Y ese es, cada vez más, el problema.

La corporación MITRE supervisa el propio programa CVE, asignando identificadores y manteniendo la lista oficial, y todos los registros CVE pueden consultarse y utilizarse de forma gratuita. Históricamente, el NVD ha sido el lugar donde esas entradas CVE sin procesar se enriquecen con puntuaciones CVSS, detalles de parches y contexto técnico. También es de donde la mayoría de las herramientas de seguridad obtienen sus datos. La Agencia de Ciberseguridad y Seguridad de las Infraestructuras (CISA) proporciona apoyo financiero. Otras bases de datos, como la Base de Datos de Notas de Vulnerabilidades del CERT/CC y GitHub Advisory, cubren otras lagunas.

Pero ninguna de ellas ha sido nunca realmente completa, y en 2026, las lagunas son difíciles de ignorar. El NIST ha adoptado un enfoque «basado en el riesgo» que da prioridad a los CVE para el software del Gobierno de EE. UU. y a los del catálogo de Vulnerabilidades Explotadas Conocidas (KEV), dejando el resto sin enriquecer, con el creciente atraso trasladado efectivamente a «sin programar». El programa CVE de MITRE se ha enfrentado a problemas de financiación. La UE ha lanzado su propia alternativa, la Base de Datos Europea de Vulnerabilidades (EUVD), pero aún está en sus inicios y sigue dependiendo en gran medida de la sincronización con la NVD. Ya no existe una única fuente de verdad, y depender de una sola base de datos significa tener menos cobertura y visibilidad de lo que se espera. Este es precisamente el problema que Aikido Intel pretendía resolver: supervisar millones de paquetes de código abierto en busca de parches relevantes para la seguridad que nunca llegan a ninguna base de datos oficial, e introducir los hallazgos directamente en la plataforma Aikido para que los usuarios reciban alertas automáticamente.

¿Cómo se detectan y asignan los CVE?

Cualquiera puede informar de una vulnerabilidad: empresas de seguridad, investigadores independientes, desarrolladores particulares e incluso usuarios curiosos. Muchas organizaciones cuentan con programas de recompensas por errores que remuneran a los investigadores por los hallazgos válidos, y los proyectos de código abierto suelen depender de la divulgación por parte de la comunidad.

Una vez que se notifica una vulnerabilidad, una autoridad de numeración CVE (CNA) la valida, le asigna un identificador CVE, redacta una breve descripción y añade referencias antes de publicarla en la lista oficial de CVE. Las CNA son organizaciones autorizadas por MITRE para asignar CVE dentro de un ámbito definido, entre las que se incluyen grandes proveedores como Microsoft, Google y RedHat, fundaciones de código abierto como la Python Software Foundation, empresas de investigación en seguridad, así como plataformas como Django y GitLab. Normalmente, se asigna un identificador CVE antes de que la vulnerabilidad se haga pública. Los proveedores mantienen los detalles en secreto mientras desarrollan y prueban una solución, y luego lo revelan todo de una vez. Esto se conoce como divulgación coordinada, el estándar ampliamente recomendado para la notificación responsable de vulnerabilidades, respaldado por la CISA, la ENISA y FIRST.

No todos los problemas notificados cumplen los requisitos. Deben cumplirse tres criterios:

- Se puede corregir de forma independiente: el fallo se puede solucionar por sí solo, sin depender de otros errores.

- Reconocido por el proveedor: el proveedor confirma que el problema supone un riesgo de seguridad, o bien un informe de un tercero demuestra su impacto.

- Afecta a un único código fuente: si una vulnerabilidad afecta a varios productos, cada uno recibe su propio CVE. Los registros se mantienen lo más aislados posible.

¿Cómo puedo encontrar registros de CVE?

La información de CVE es gratuita y está a disposición del público. Para recibir notificaciones en tiempo real de las nuevas entradas, sigue a @CVEnew en X. Al ritmo actual de más de 130 nuevos CVE al día, la información se actualiza rápidamente. Para acceder de forma masiva a los registros históricos que se remontan a 1999, CVE.org/Downloads ofrece la base de datos completa a través de un repositorio de GitHub en formato JSON 5.0/5.1, que se actualiza aproximadamente cada siete minutos. CVEdetails.com ofrece una interfaz más accesible y con funciones de búsqueda, con actualizaciones diarias.

¿Cómo asocias tus librerías con el CVE correcto?

Al analizar una vulnerabilidad, lo fundamental es cotejar el nombre del paquete y el número de versión para asegurarse de que se está consultando el CVE correspondiente a la dependencia específica. Herramientas como Aikido se encargan de ello automáticamente, cotejando los nombres y las versiones de los paquetes con las bases de datos de vulnerabilidades, por lo que no es necesario hacerlo manualmente.

¿Qué es la puntuación CVSS?

El CVSS (Sistema Común de Puntuación de Vulnerabilidades) es el estándar utilizado para evaluar la gravedad de una vulnerabilidad en una escala del 0,0 al 10,0. La mayoría de las entradas CVE incluyen una puntuación CVSS, lo que permite a los equipos de seguridad hacerse una idea rápida de la gravedad de una falla. Las puntuaciones CVSS suelen ser asignadas por el NVD como parte de su proceso de enriquecimiento, aunque los CNA también pueden proporcionar puntuaciones. En caso de discrepancia, pueden aparecer ambas.

¿Cómo se calcula una puntuación CVSS?

CVSS v4.0 se compone de cuatro grupos de métricas:

- Base: recoge las características intrínsecas de una vulnerabilidad que se mantienen constantes a lo largo del tiempo

- Amenaza: refleja cómo varían esas características en función de la actividad de explotación en el mundo real

- Ambiental: tiene en cuenta los factores específicos de la estructura de tu organización

- Complementario: aporta información adicional sin influir en la puntuación final

¿Qué es la escala de puntuación CVSS?

La escala de puntuación CVSS actual (v4.0) incluye cinco categorías:

- Excelente (9,0–10,0)

- Alto (7,0–8,9)

- Medio (4,0–6,9)

- Bajo (0,1–3,9)

- Ninguno (0,0)

Para situar la magnitud en contexto, he aquí algunos ejemplos reales:

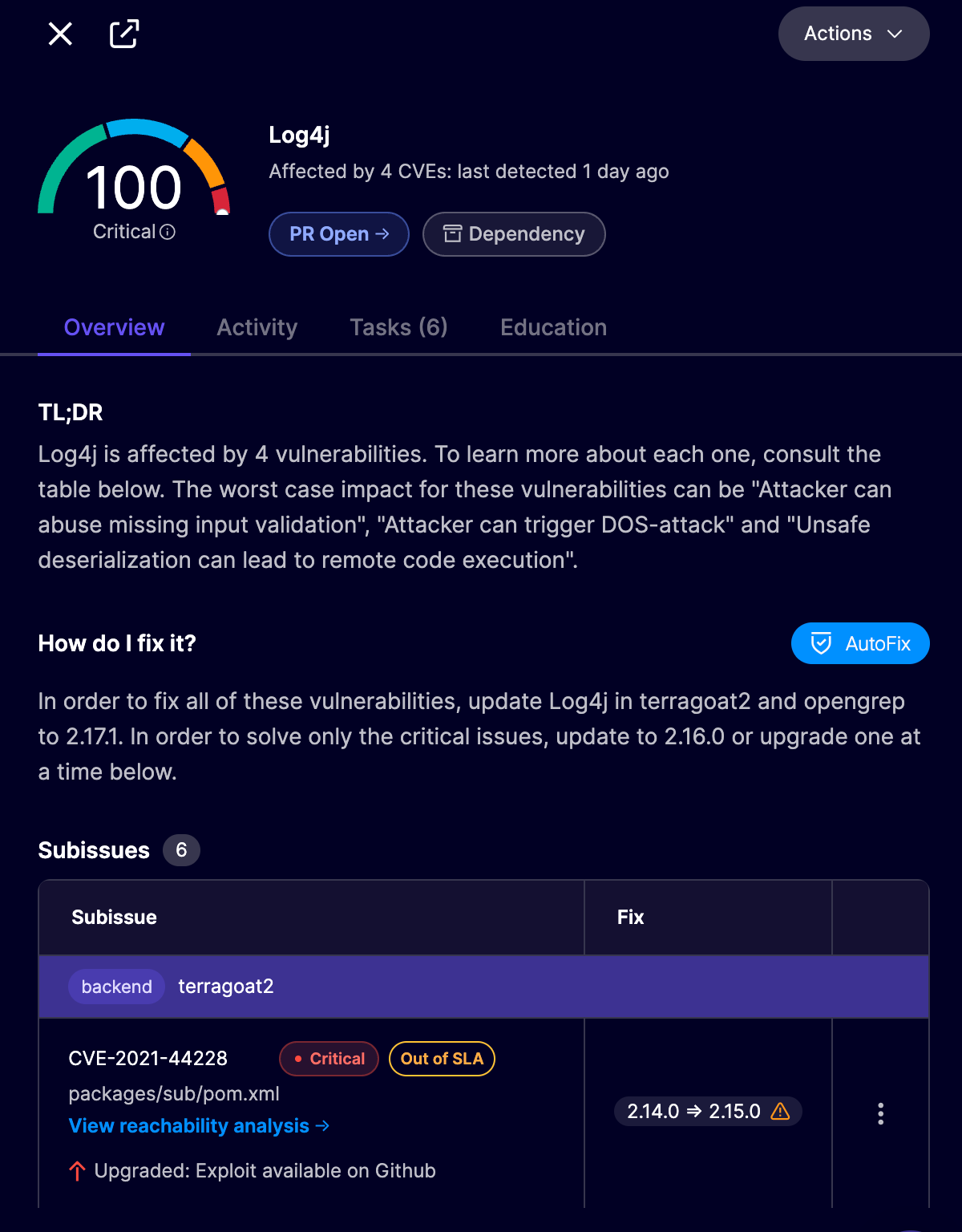

- Crítica: CVE-2021-44228 (Log4Shell). Puntuación CVSS v3.1: 10,0. Una vulnerabilidad de ejecución remota de código en Apache Log4j. Un atacante podría ejecutar código arbitrario en un servidor enviando un mensaje de registro especialmente diseñado. Se trata de una de las vulnerabilidades más graves jamás reveladas.

- Alto: CVE-2017-0144 (EternalBlue). Puntuación CVSS v3.1: 8,8. Una vulnerabilidad en el protocolo SMB (Server Message Block) de Windows. Desarrollada originalmente como un exploit por la NSA, se filtró en 2017 y se utilizó casi de inmediato en los ataques de ransomware WannaCry y NotPetya, que causaron daños por valor de miles de millones en todo el mundo.

En los niveles inferiores, los ejemplos de casos concretos conocidos son menos frecuentes, ya que las vulnerabilidades de baja gravedad no suelen ser noticia. En la práctica:

- Grado medio: suele incluir fallos que requieren condiciones específicas para poder explotarlos; por ejemplo, una vulnerabilidad de tipo «cross-site scripting» que necesita la interacción del usuario, o una configuración incorrecta que expone datos no críticos.

- Bajo: Vulnerabilidades que requieren acceso local o condiciones inusuales; por ejemplo, un archivo de configuración con credenciales predeterminadas al que solo se puede acceder de forma local.

- Ninguno: Se ha notificado un problema sin que se haya confirmado ningún impacto en la seguridad

Descarga una copia de la guía de usuario completa del sistema de puntuación CVSS.

¿Cómo encuentro una puntuación CVSS para un registro CVE?

Las puntuaciones CVSS se muestran directamente en la página de cada registro CVE del NVD, y se incluyen tanto las puntuaciones v3.x como las v4.0, cuando están disponibles. Hay que tener en cuenta que, a medida que se reduce la cobertura de la información complementaria del NVD, es posible que falten puntuaciones o que estas se basen únicamente en la valoración del remitente, en lugar de en un análisis independiente. La base de datos de vulnerabilidades de Aikido constituye una referencia cruzada útil, ya que recurre a múltiples fuentes en lugar de limitarse únicamente al NVD.

¿Qué es una CWE?

La Enumeración de Vulnerabilidades Comunes (CWE) es una lista de vulnerabilidades comunes de software y hardware elaborada por la comunidad y mantenida por MITRE. El objetivo principal de la CWE es detener las vulnerabilidades en su origen, eliminando los errores más comunes antes de que los productos salgan al mercado. Además, ofrece a los desarrolladores un marco común para debatir y abordar las amenazas de seguridad, con referencias directas a bases de datos de vulnerabilidades como CVE.

La diferencia fundamental es que CWE describe la deficiencia subyacente que da lugar a una vulnerabilidad, mientras que CVE identifica un caso concreto de vulnerabilidad. Piensa en CWE como la categoría y en CVE como el caso concreto. Al igual que CVE, CWE cuenta con su propio sistema de clasificación de gravedad a través de CWSS y CWRAF.

Echa un vistazo a las 25 CWE más peligrosas de 2025.

Por qué cada vez es más difícil supervisar las vulnerabilidades CVE

El problema del volumen es real: las notificaciones de vulnerabilidades (CVE) aumentaron un 263 % entre 2020 y 2025, y las notificaciones registradas en los tres primeros meses de 2026 son casi un tercio superiores a las del mismo periodo del año pasado. Ese crecimiento no hace más que acelerarse, y los registros de código abierto son una de las principales razones de ello.

La IA ha reducido drásticamente las barreras para publicar paquetes de código abierto, y los registros lo están notando. El volumen de paquetes que llegan hace que las revisiones exhaustivas sean cada vez más escasas, y la infraestructura creada para rastrear y contextualizar las vulnerabilidades se ve sometida a la misma presión.

El NVD se creó para enriquecer cada CVE, añadiendo puntuaciones CVSS, listas de productos y contexto técnico que hacen que los registros CVE sin procesar sean realmente útiles. El NIST enriqueció casi 42 000 CVE en 2025, lo que supone un 45 % más que en cualquier año anterior. Pero ese aumento de la productividad no fue suficiente para seguir el ritmo del creciente número de envíos. Como hemos comentado anteriormente, el NIST ha dejado de dar prioridad al enriquecimiento de la mayoría de los CVE. Las herramientas en las que confía su equipo para detectar y puntuar vulnerabilidades están, para una parte cada vez mayor del universo CVE, operando con datos incompletos sin avisarle.

Los límites de las CVE: lo que no se notifica

El problema del NVD es solo una parte de la historia. La cuestión más profunda es que los CVE solo recogen lo que se da a conocer, y hay muchas cosas que no se revelan.

En una sola semana de monitorización de Aikido Intel, 12 de las 16 vulnerabilidades detectadas no tenían asignado ningún CVE. Y tampoco se trataba de casos marginales poco conocidos. Axios, con 56 millones de descargas semanales de npm, corrigió en silencio una vulnerabilidad de contaminación de prototipos que aún no tiene CVE. Apache ECharts corrigió un problema de scripts entre sitios y nunca lo reveló. De las vulnerabilidades que finalmente obtuvieron un CVE, el tiempo medio desde el parche hasta la divulgación fue de 27 días, y algunas tardaron hasta nueve meses.

En lugar de depender de bases de datos centralizadas, Intel utiliza modelos de lenguaje grande (LLM) entrenados a medida para analizar registros de cambios, notas de lanzamiento y mensajes de confirmación en millones de paquetes de código abierto, detectando parches relevantes para la seguridad antes incluso de que reciban un identificador CVE y cotejándolos con cinco bases de datos clave de vulnerabilidades para lograr una cobertura más amplia. Si no existe ninguna divulgación, Aikido security validan y publican un aviso con un identificador de vulnerabilidad de Aikido. En su primer año, el 67 % de las vulnerabilidades señaladas por Intel nunca se habían divulgado en ninguna base de datos pública. Intel alimenta directamente la plataforma Aikido, por lo que, cuando se encuentra una nueva vulnerabilidad, se avisa automáticamente a los usuarios, incluso antes de que se le haya asignado un CVE.

¿Qué puedo hacer para mantener una postura de seguridad sólida?

No todos los CVE son un problema para ti. Necesitas un enfoque por niveles. Las puntuaciones CVSS son un punto de partida útil, pero no tienen en cuenta tu contexto específico. Una señal más útil es el catálogo KEV de la CISA: si un CVE aparece en él, significa que se está explotando activamente en el mundo real. Sin embargo, el KEV cubre menos del 1 % de todos los CVE y se centra principalmente en vulnerabilidades del perímetro de la red, por lo que dista mucho de ser exhaustivo.

El Sistema de Puntuación de Predicción de Aprovechamiento (EPSS) es otra herramienta muy útil. Predice la probabilidad de que una vulnerabilidad sea explotada en los próximos 30 días basándose en inteligencia de amenazas del mundo real, lo que te ayuda a restar prioridad a la gran cantidad de CVE que es poco probable que lleguen a ser objeto de ataques. Aikido admite de forma nativa la priorización basada en el EPSS, rebajando automáticamente la prioridad de los problemas de bajo riesgo para que tu equipo pueda centrarse en lo que realmente importa.

Antes de escalar cualquier vulnerabilidad, ten en cuenta lo siguiente:

- Accesibilidad: Es posible que la función vulnerable no sea accesible en su aplicación, lo cual constituye una de las razones principales por las que análisis de alcanzabilidad, y no las puntuaciones CVSS sin procesar, lo que debe guiar su priorización.

- Repercusión en el negocio: Es posible que el componente afectado no afecte a los sistemas críticos, a los datos de los clientes ni a las operaciones fundamentales.

- Entorno específico: los sistemas personalizados o heredados pueden presentar perfiles de riesgo distintos a los que se asumen en la descripción estándar de CVE.

- Medidas de control existentes: es posible que ya cuentes con medidas de protección que neutralicen el riesgo.

- Limitaciones de recursos: No es realista querer arreglarlo todo. Hay que dar prioridad a lo que realmente se puede aprovechar y tiene un impacto significativo.

Obtén un escáner de vulnerabilidades

El mejor punto de partida es Aikido Security, una plataforma diseñada específicamente para eliminar el ruido que hace que la mayoría de los escáneres CVE sean tan agotadores de usar. Los escáneres tradicionales generan cientos de alertas sin procesar, independientemente de si una vulnerabilidad es realmente explotable en su entorno. análisis de alcanzabilidad de Aikido análisis de alcanzabilidad las rutas de ejecución a través de su código para determinar qué vulnerabilidades pueden realmente alcanzarse y activarse, filtrando los problemas inaccesibles, los falsos positivos y los hallazgos irrelevantes, logrando a menudo hasta un 95 % reducción de ruido.

Adelántate a la curva

Los CVE describen vulnerabilidades que ya se han identificado y catalogado. Para cuando se publica un CVE, es posible que los atacantes hayan tenido días o semanas para aprovecharlo. Y, como hemos visto anteriormente, muchas vulnerabilidades nunca llegan a recibir un CVE.

Mantenerse a la vanguardia implica mucho más que aplicar parches de forma reactiva. Mantén las dependencias actualizadas y compara tu código con los Top 10 OWASP puntos de referencia de cumplimiento de Top 10 OWASP y CIS, las herramientas estándar para identificar las debilidades más comunes y las configuraciones de seguridad incorrectas básicas. Puedes consultar tus puntuaciones de OWASP y CIS directamente en Aikido. Para las amenazas que aún no se han catalogado, Aikido Intel supervisa más de 4,3 millones de paquetes de código abierto para detectar vulnerabilidades antes de que tengan un identificador CVE.

Comprueba qué vulnerabilidades CVE afectan realmente a tu código.

{{cta}}