Detecta y bloquea el malware en toda tu cadena de suministro de software

inteligencia de amenazas de Aikido inteligencia de amenazas el malware antes de que aparezca en las bases de datos públicas, protegiéndote desde la fase de desarrollo hasta la ejecución.

Seguridad de la cadena de suministro de clase mundial, integrada

Aikido no solo escanea, defiende.

Obtén un equipo digital de analistas de malware, integrado en tu pipeline.

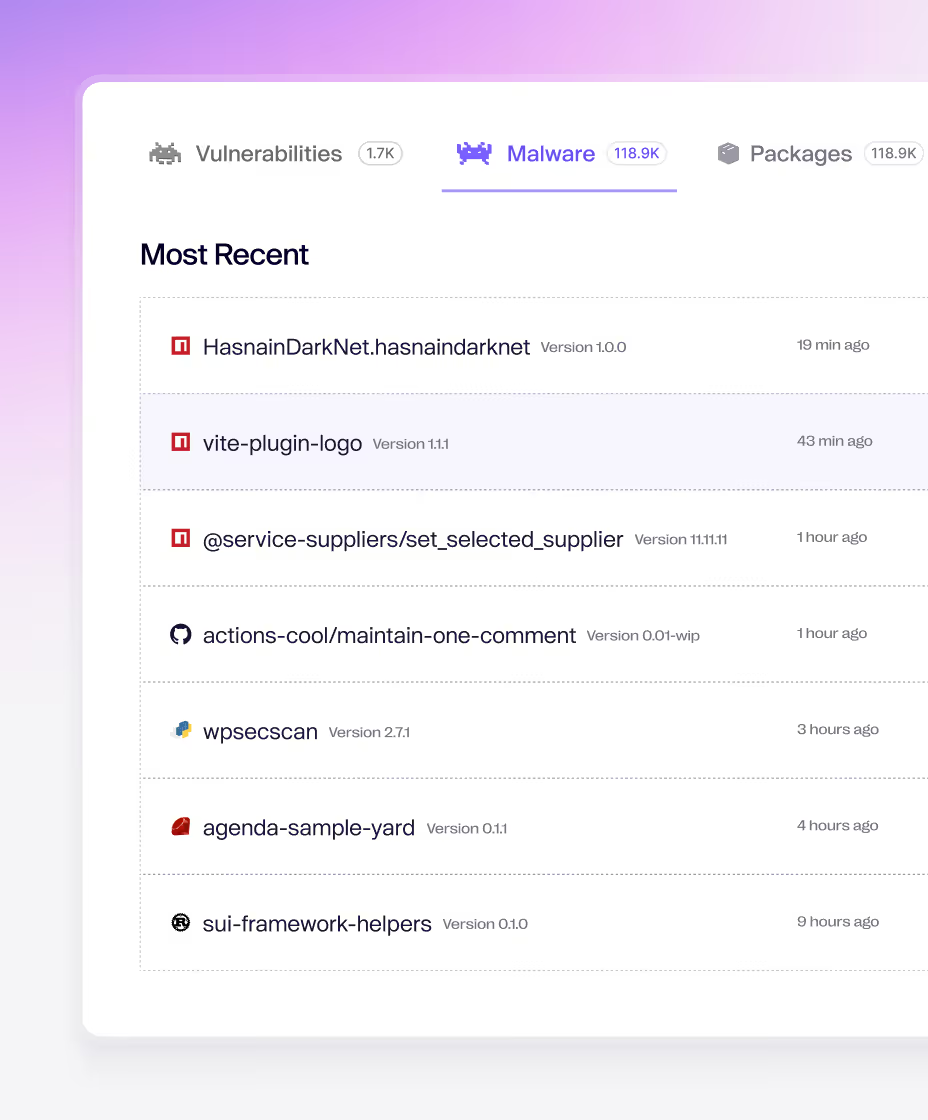

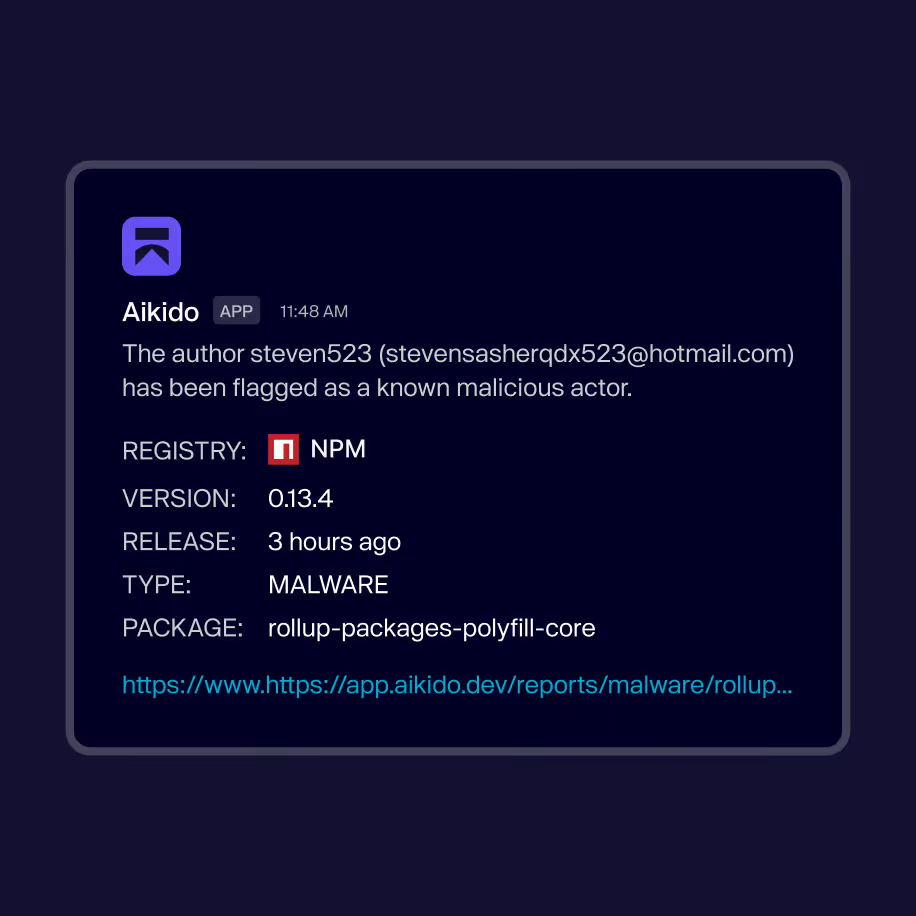

Detectamos el malware primero

Aikido identifica amenazas en la cadena de suministro antes que nadie, a menudo con horas o días de antelación.

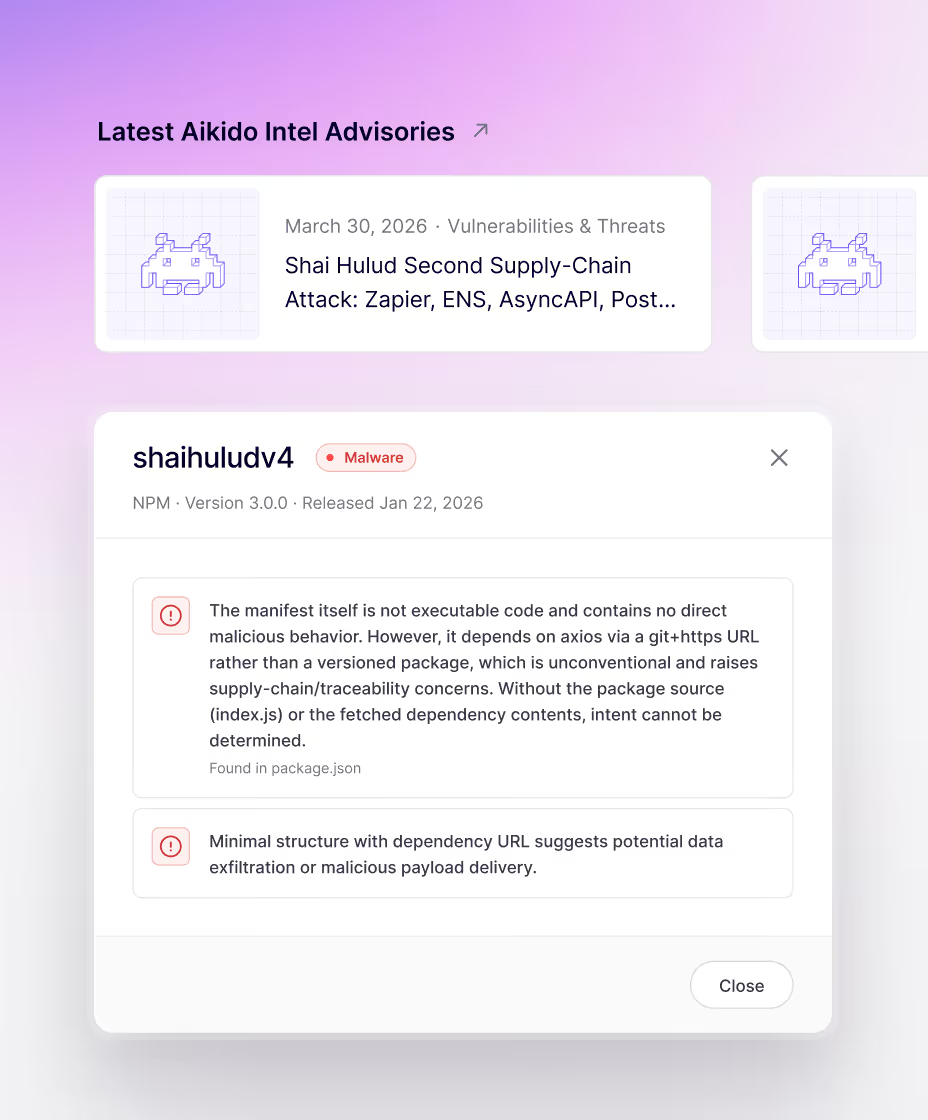

Equipo interno de malware, respaldado por IA

Nuestro equipo experto en malware está respaldado por IA para detectar amenazas confirmadas rápidamente.

Sepa al instante si está expuesto

Nuestro motor automatiza el análisis de seguridad utilizando las mismas metodologías en las que confían los pentesters profesionales.

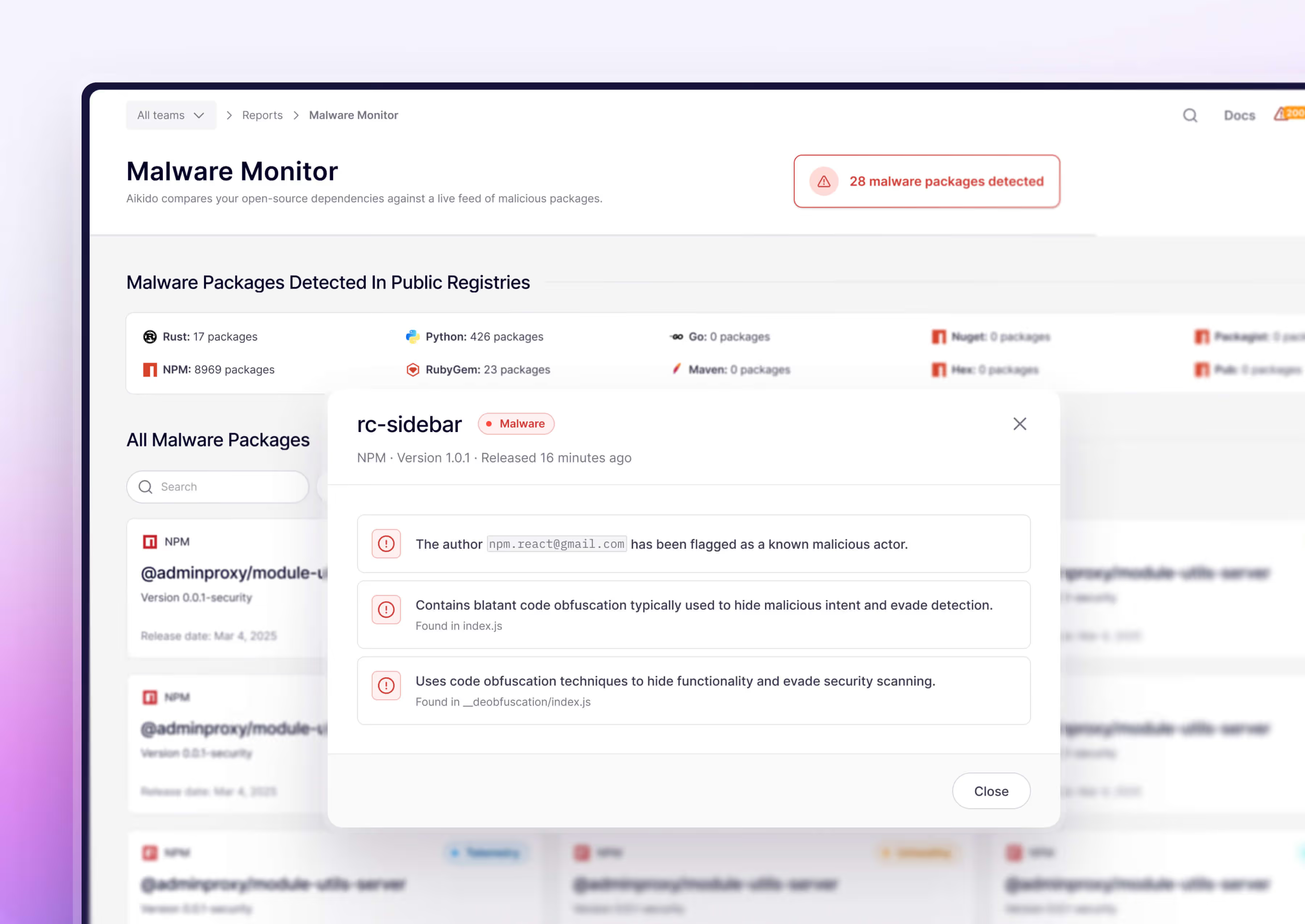

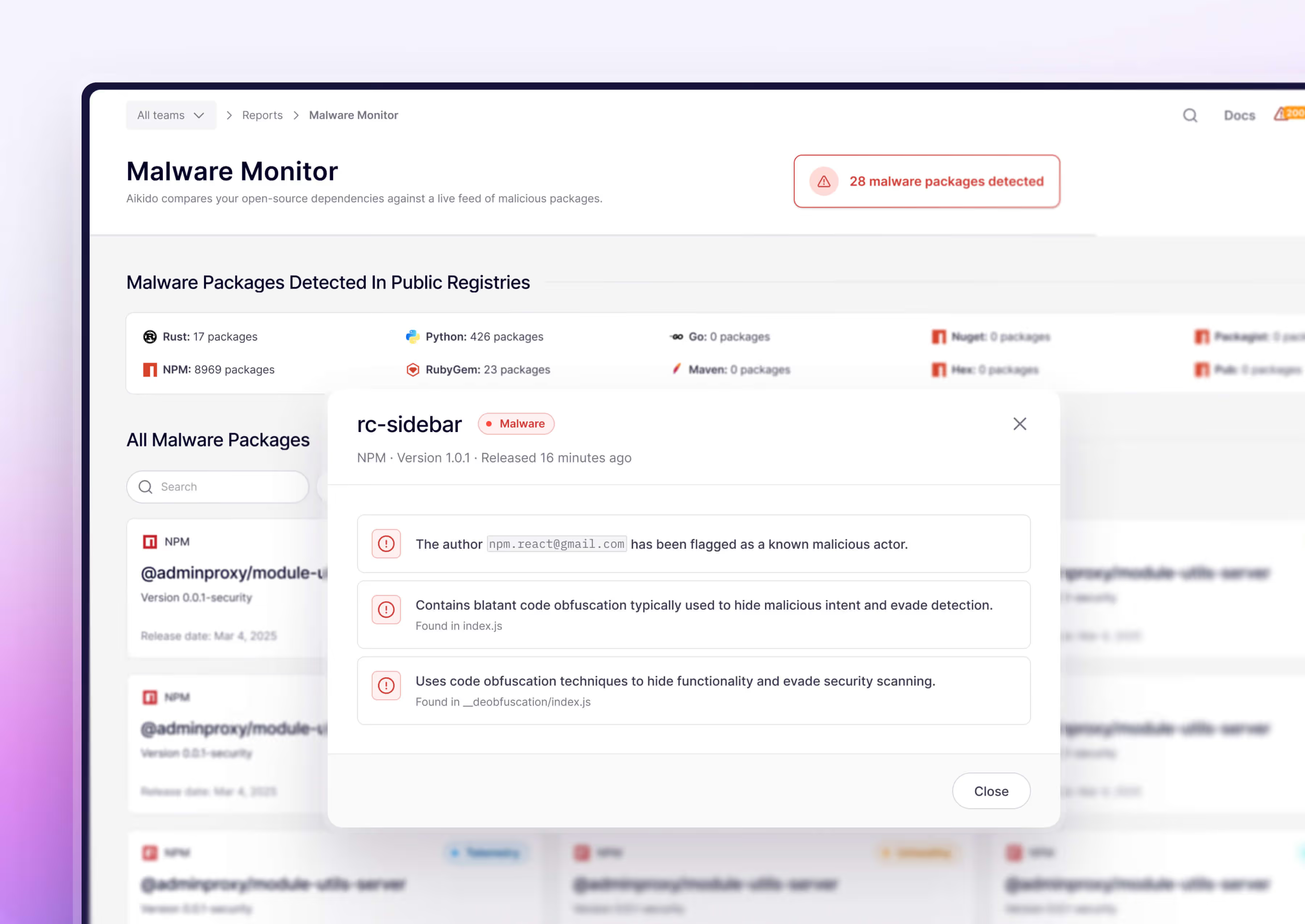

El monitor de ataques a la cadena de suministro coteja sus dependencias de código abierto con una fuente en tiempo real de paquetes maliciosos en npm, PyPI, NuGet, Maven, RubyGems, extensiones de VS Code y más.

.avif)

Funcionalidades de escaneo de malware

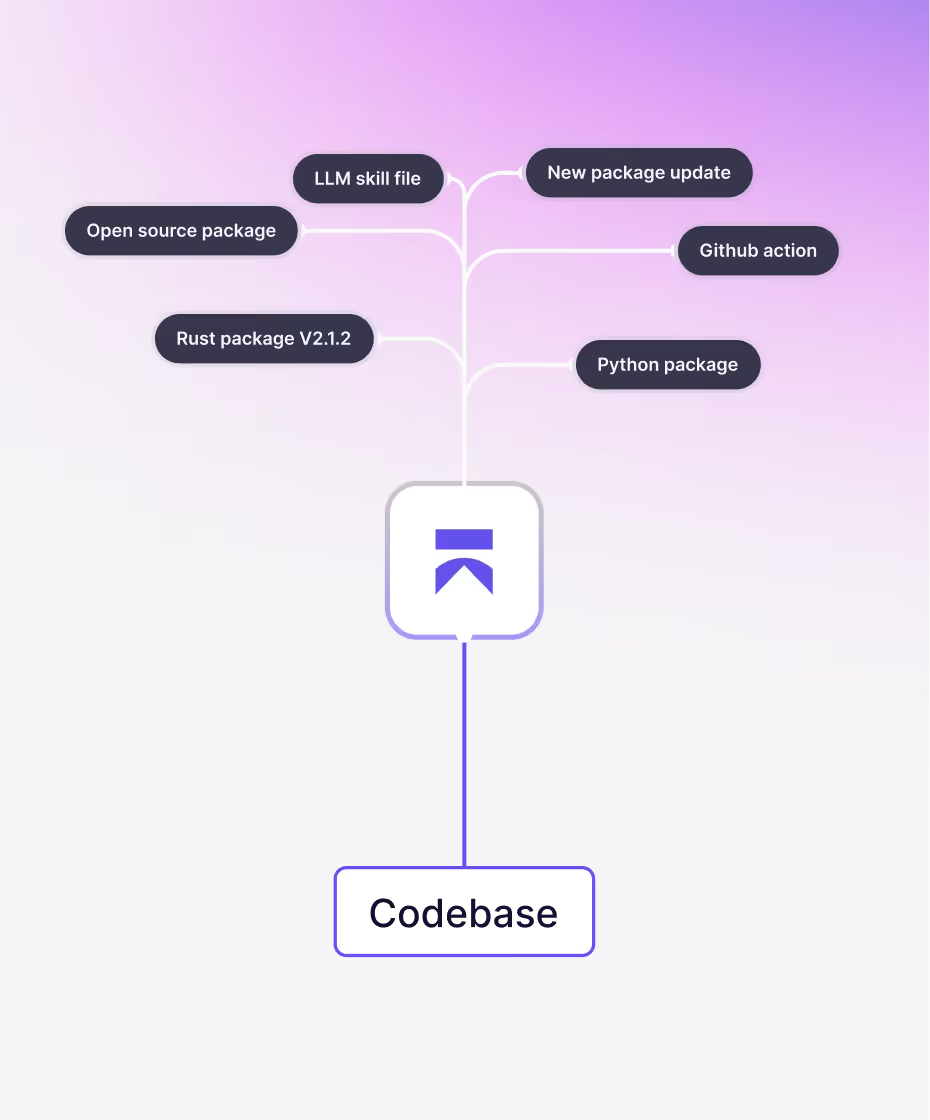

Evite instalaciones de malware con Aikido Safe Chain

Safe Chain de Aikido se integra con tu gestor de paquetes para bloquear dependencias maliciosas en el momento en que se instalan. Escaneos en tiempo real en instalaciones de npm, yarn y pnpm: el malware se elimina antes de que llegue a tu repositorio.

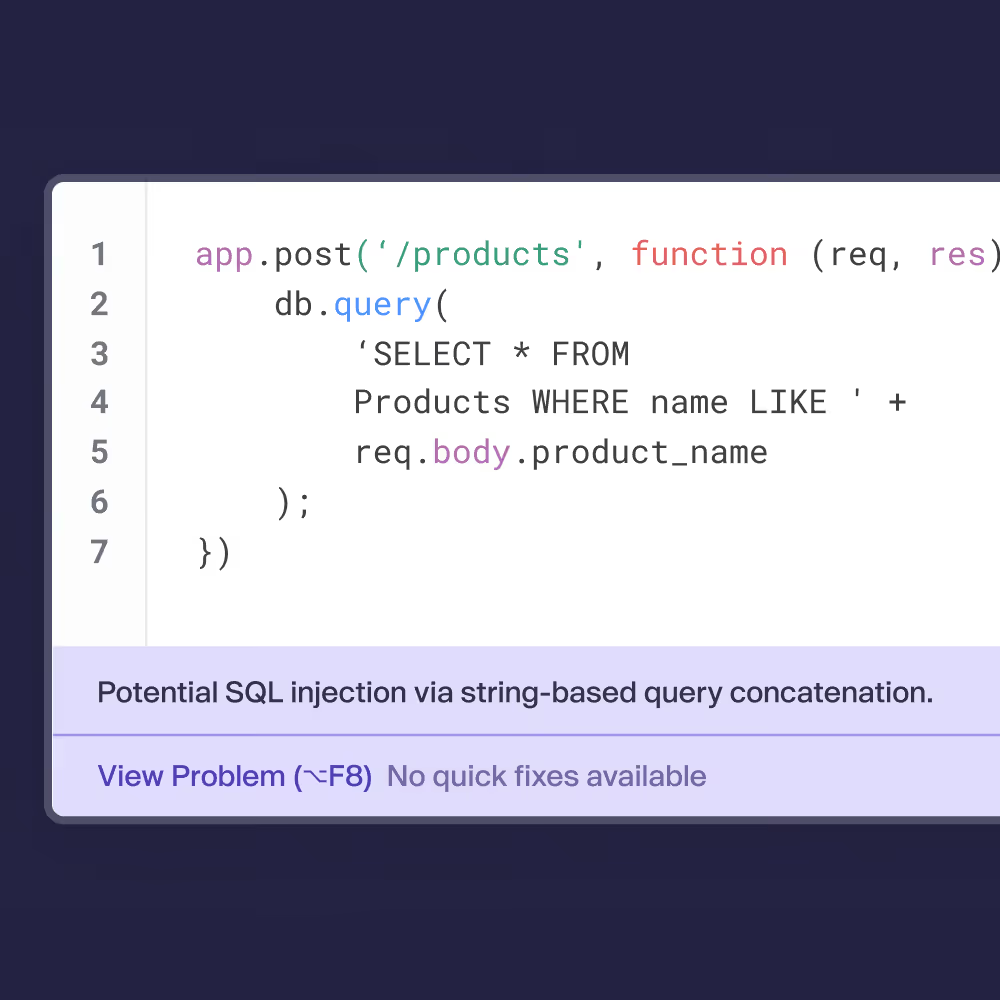

Bloqueo de malware en tiempo real en su IDE

El plugin de IDE de Aikido detiene los paquetes maliciosos antes de que entren en tu base de código. Mientras escribes o instalas dependencias, escanea contra el feed de malware de Aikido Intel. Si se detecta una amenaza, bloquea el paquete y te alerta al instante.

Proteja los dispositivos de los desarrolladores contra ataques a la cadena de suministro

Bloquea extensiones de navegador maliciosas, plugins de IDE y librerías de código. La Protección de Dispositivos ofrece visibilidad y control sobre los paquetes de software instalados en los dispositivos de los desarrolladores.

“Con una reducción de ruido del 92%, nos acostumbramos rápidamente. ¡Ahora desearía que fuera aún más silencioso! Es un enorme impulso para la productividad y la tranquilidad.”

CorneliusVP de Ingeniería en N8N

La reducción de ruido del 92% es un cambio radical: nos permite centrarnos en el 8% que importa.

Cornelius S.VP de Ingeniería

Seguridad avanzada de la cadena de suministro

Preguntas frecuentes sobre la protección contra malware

Sí, puedes exportar un SBOM completo en formato CycloneDX, SPDX o CSV con un solo clic. Simplemente abre el informe de Licencias y SBOM para ver todos tus paquetes y licencias.

Sí, puedes conectar un repositorio real (con acceso de solo lectura) o usar nuestro proyecto de demostración público para explorar la plataforma. Todos los escaneos son de solo lectura y Aikido nunca realiza cambios en tu código. Las correcciones se proponen a través de pull requests que tú revisas y fusionas.

No podemos ni lo haremos, esto está garantizado por el acceso de solo lectura.

Aikido no almacena tu código una vez finalizado el análisis. Algunos trabajos de análisis, como SAST o detección de secretos, requieren una operación de git clone. Puedes encontrar información más detallada en docs.aikido.dev.

¡Por supuesto! Cuando te registres con tu Git, no des acceso a ningún repositorio y selecciona el repositorio de demostración en su lugar.

Sí, realizamos pentests anuales de terceros y mantenemos un programa continuo de recompensas por errores para detectar problemas a tiempo.

Proteja sus aplicaciones contra malware

Protege tu código, nube y tiempo de ejecución en un sistema centralizado.

Encuentra y corrige vulnerabilidades de forma rápida y automática.

.png)