Reduce el 94% de tu ruido con SCA basado en análisis de alcanzabilidad y AutoFix

Asegura las dependencias de terceros con análisis de alcanzabilidad, inteligencia pre-CVE y de malware, SBOMs y correcciones asistidas por IA.

Análisis de alcanzabilidad multicapa con AutoFix de un clic

Repara lo que es alcanzable. Ignora lo que no lo es.

Aikido rastrea las cadenas de llamadas reales desde tu código hasta los paquetes de terceros para determinar qué vulnerabilidades son realmente alcanzables en tiempo de ejecución e ignora las que no estás utilizando.

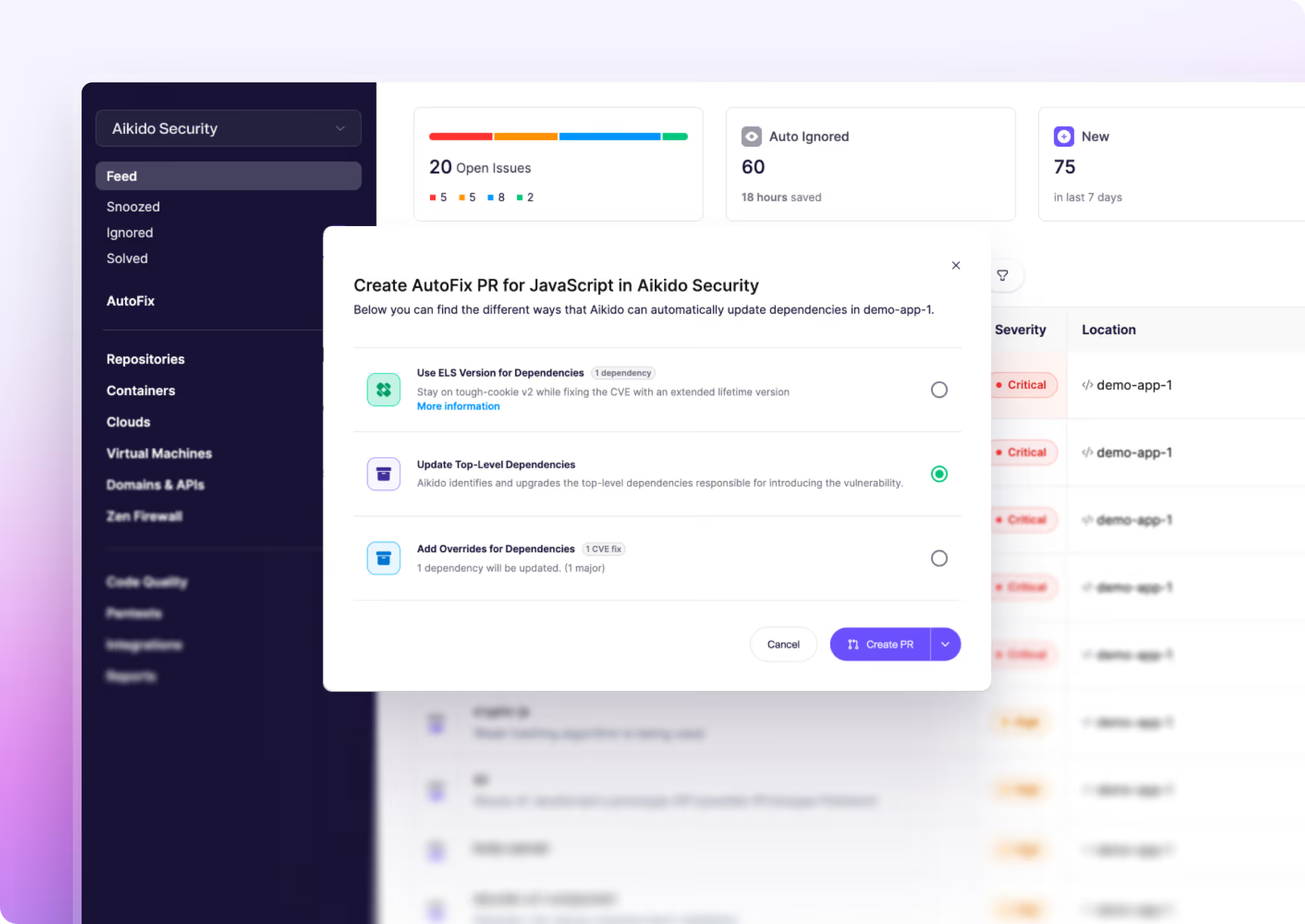

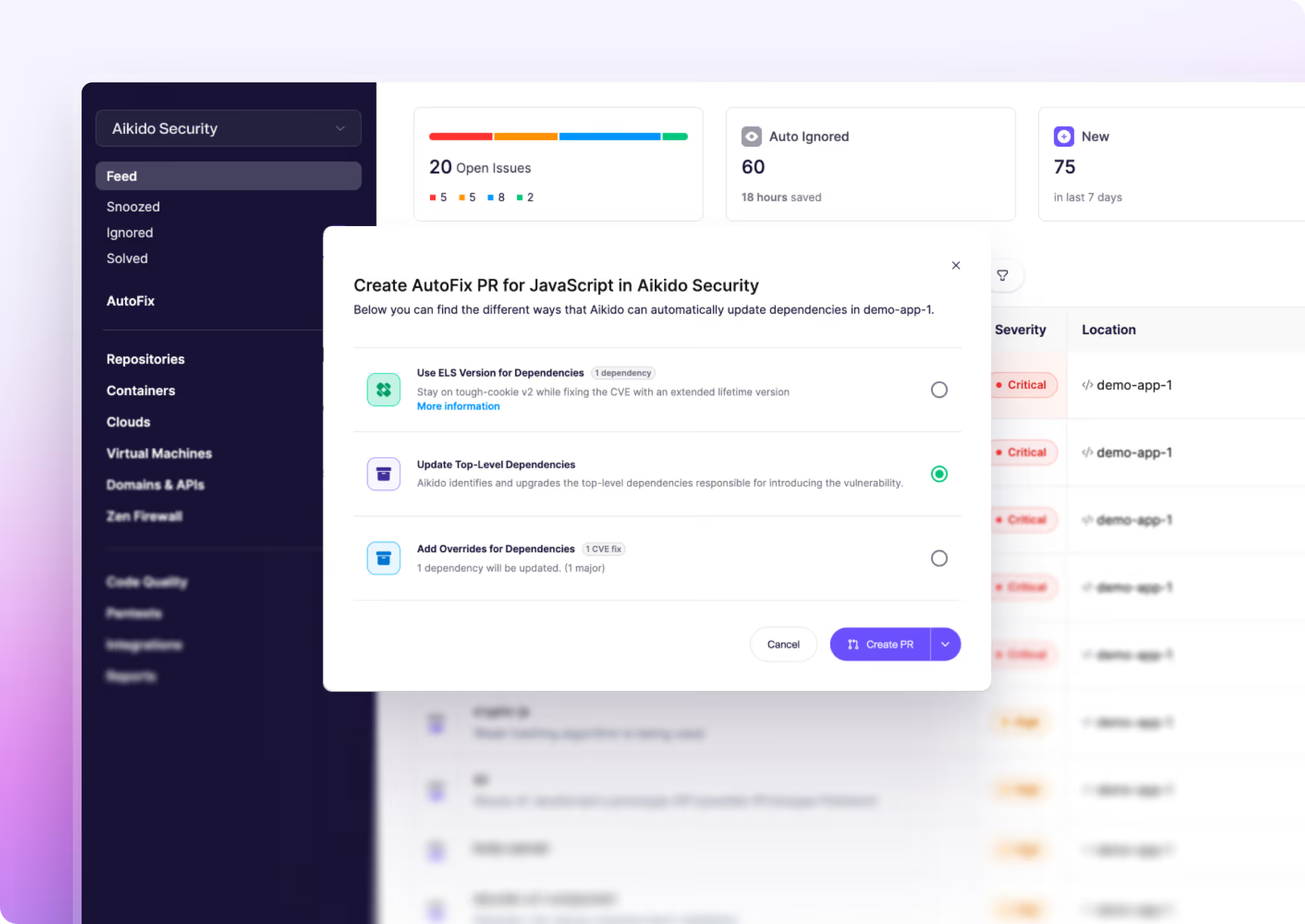

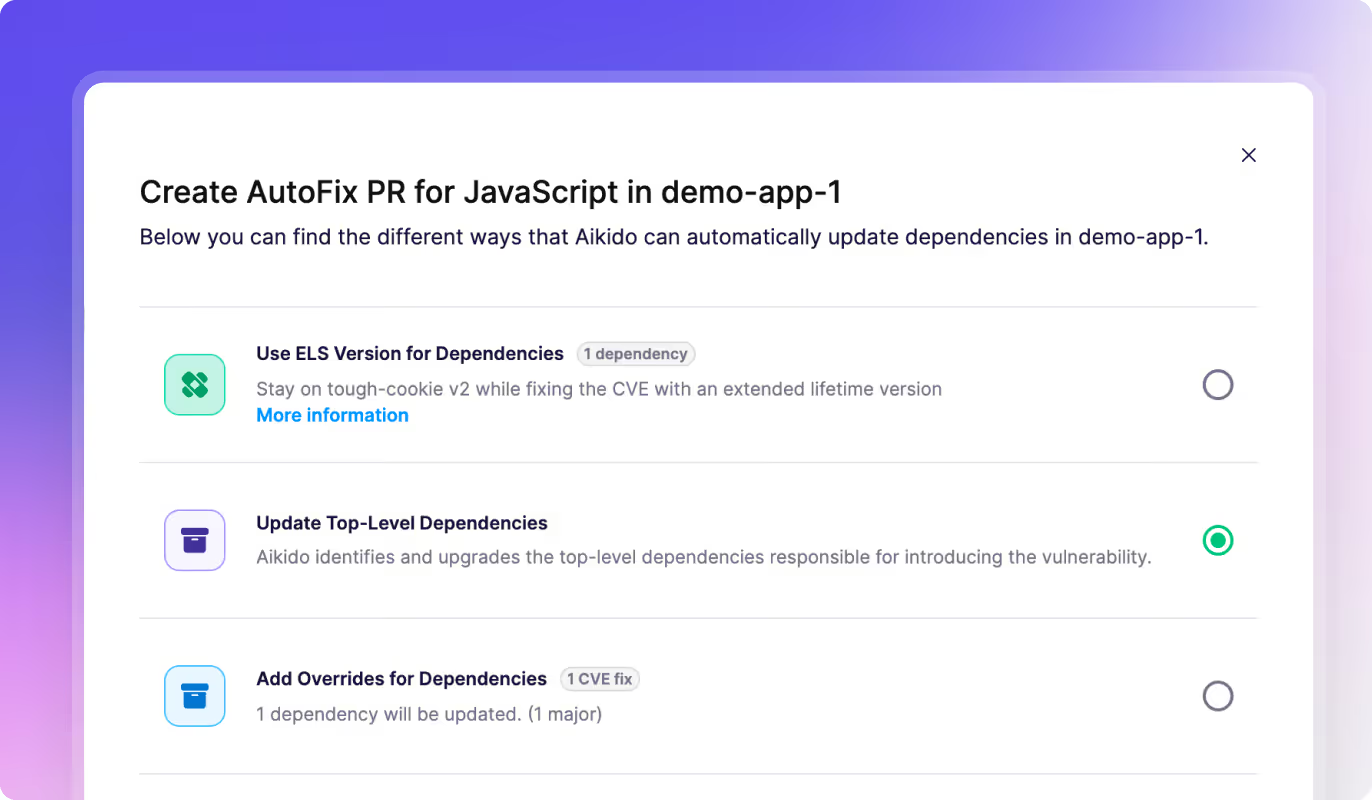

Correcciones con un clic y PRs autogenerados.

Aikido crea PRs con actualizaciones de versión seguras y no disruptivas. Para CVEs críticos, la fusión automática mantiene su ventana de exposición cercana a cero.

"La reducción de ruido del 92% es un cambio radical. Nos permite centrarnos en el 8% que realmente importa. Eso por sí solo es oro... Es un enorme impulso para la productividad y la tranquilidad."

Lo que diferencia el SCA de Aikido de otras herramientas

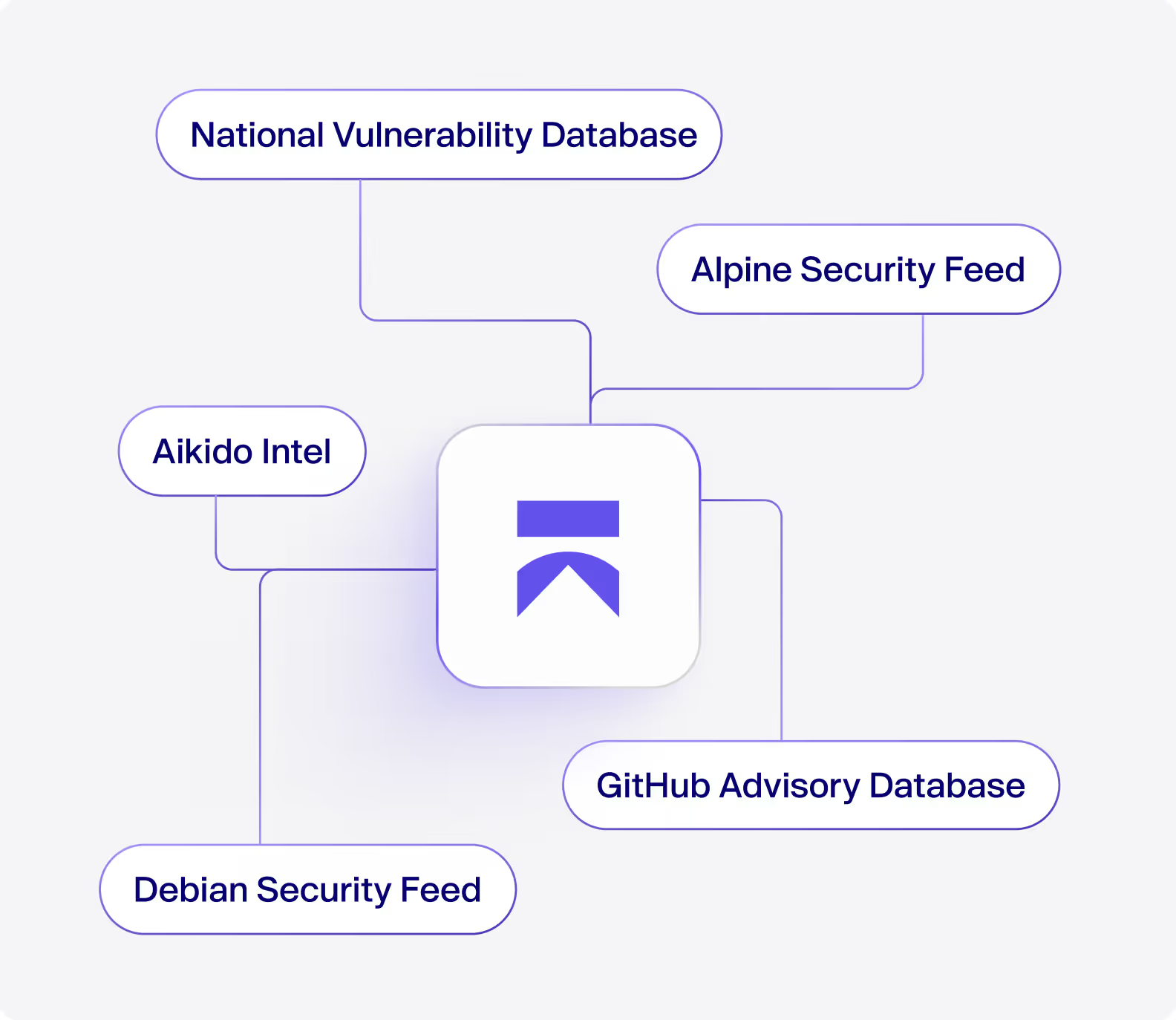

Aikido Intel pre-CVE te protege frente a vulnerabilidades antes de que se hagan públicas...

Detección pre-CVE a partir de la propia investigación de malware y vulnerabilidades de Aikido

Cotejado con NVD, GitHub Advisory y más de 10 fuentes externas

Más de 12 000 paquetes maliciosos identificados en npm, PyPI, GitHub Actions y Maven

SCA en todo el ciclo de vida del desarrollo de software (SDLC), desde el IDE hasta la producción

Una única herramienta para escanear en IDE, Git, CI, contenedores y VMs

Elimina alertas duplicadas en todas las etapas con hallazgos correlacionados

Análisis basado en la alcanzabilidad para que solo vea el riesgo explotable

Consigue una visibilidad completa de tu software con las listas de materiales de software (SBOM)

Generación de SBOM con un solo clic en SPDX, VEX, CycloneDX o CSV

Importar listas de materiales de software (SBOM) externas para mejorar la visibilidad entre los equipos

Cumple con los requisitos de la CRA de la UE y del decreto ejecutivo de EE. UU.

Primeros resultados de escaneo en menos de 2 minutos

Conecte su repositorio y vea solo las vulnerabilidades que son realmente alcanzables.

Preguntas Frecuentes

El análisis de composición de software (SCA) es, en esencia, una evaluación de estado para tus dependencias de código abierto. Escanea las librerías y paquetes que incorporas en tu proyecto y detecta vulnerabilidades de código abierto conocidas, riesgos de licencia y otros peligros. Es importante porque si utilizas código abierto (spoiler: lo haces), una dependencia vulnerable puede comprometer la seguridad de toda tu aplicación. El SCA ayuda a garantizar que el código de terceros en tus proyectos no sea una puerta trasera oculta o una bomba de relojería.

Funciona como un detective automatizado para tus dependencias. El escáner SCA de Aikido identifica todas las librerías y versiones que utilizas (tu árbol de dependencias) y las coteja con una base de datos de vulnerabilidades conocidas (CVEs) e inteligencia de amenazas de código abierto, actualizada constantemente. En términos sencillos: si utilizas una librería con una brecha de seguridad conocida o incluso un paquete malicioso, Aikido lo detectará y te alertará. Es un análisis de dependencias exhaustivo que se nutre de fuentes de vulnerabilidades para detectar problemas rápidamente.

Absolutamente, el SCA de Aikido se integra perfectamente en tu pipeline de CI/CD. Puedes conectarlo con GitHub Actions, GitLab CI, Jenkins, CircleCI o lo que uses para que el análisis de dependencias se ejecute automáticamente en cada build o pull request. Esto significa que las nuevas dependencias vulnerables se detectan y se informan antes de que lleguen a producción. En resumen, los controles de seguridad de código abierto automatizados se convierten en una parte integrada de tu flujo de trabajo de desarrollo.

Aikido no solo te molesta con dependencias vulnerables, sino que te ayuda a corregirlas. Para muchos problemas, ofrece soluciones AutoFix con un solo clic: sugiere la versión segura a la que actualizar y puede abrir automáticamente una pull request para actualizar la dependencia por ti. En otros casos, proporciona una guía de remediación clara para que sepas exactamente cómo resolver el problema. En resumen: no solo informa sobre problemas de seguridad de código abierto, sino que también agiliza la corrección (a menudo haciendo el trabajo pesado por ti).

Sí, el SCA de Aikido puede generar una lista de materiales de software (SBOM) para tu aplicación con un clic. Compila una lista completa de todos los componentes de código abierto en tu proyecto y te permite exportarla en formatos estándar como CycloneDX o SPDX (o incluso un CSV simple). Este SBOM te proporciona a ti y a tu equipo de cumplimiento un inventario completo de lo que hay en tu software. Es excelente para la visibilidad, las auditorías de cumplimiento y para asegurarse de que no haya piezas "desconocidas" en tu stack.

El SCA de Aikido es compatible con la mayoría de los principales lenguajes de programación y sus gestores de paquetes; lo más probable es que, si es popular, sea compatible. Por ejemplo, cubre JavaScript/TypeScript (npm, Yarn, pnpm), Python (pip, Poetry), Java/Scala/Kotlin (Maven, Gradle, sbt), .NET (NuGet), Ruby (Bundler), PHP (Composer), Go (Go modules), Rust (Cargo), Swift (CocoaPods y SwiftPM), Dart (pub) y más. Incluso maneja proyectos de C/C++ (escaneando dependencias conocidas sin necesidad de lockfiles). En resumen, el escáner de Aikido tiene una amplia cobertura de lenguajes, por lo que es probable que pueda analizar cualquier stack tecnológico que le presentes.

Esencialmente, cualquier vulnerabilidad de código abierto conocida en tus dependencias será detectada. Por ejemplo, si tu proyecto incluye una librería afectada por Log4Shell (la infame vulnerabilidad de Log4j), el SCA de Aikido la señalará. Lo mismo ocurre con algo como el bug Heartbleed de OpenSSL: si esa versión vulnerable está presente, lo sabrás. También detecta CVEs menos conocidos e incluso paquetes maliciosos (como paquetes npm/PyPI comprometidos); si hay un fallo conocido o una puerta trasera en una dependencia, Aikido lo detectará.

El SCA de Aikido ofrece una cobertura similar al análisis de código abierto de Snyk, pero con mucho menos ruido. Snyk es potente, pero a menudo te bombardea con una tonelada de alertas (incluyendo problemas de baja prioridad), mientras que Aikido auto-prioriza y te muestra solo los riesgos reales: menos ruido, más señal. A diferencia de Dependabot, que simplemente automatiza los PRs de actualización de versión para vulnerabilidades conocidas, Aikido te proporciona un contexto completo sobre las vulnerabilidades, escanea paquetes maliciosos, verifica licencias y ofrece correcciones con un clic. En resumen, obtienes la exhaustividad a nivel de Snyk sin la fatiga de alertas, y mucha más capacidad que herramientas básicas como Dependabot.

Piensa en Dependabot como un buen comienzo, pero no la solución completa. Dependabot actualizará las dependencias con problemas conocidos, pero no detectará todo; por ejemplo, podría pasar por alto un paquete malicioso o una vulnerabilidad que aún no tiene una actualización disponible. El SCA de Aikido te ofrece un análisis de seguridad de código abierto mucho más profundo: encuentra problemas que se le escapan a Dependabot, proporciona detalles sobre cada vulnerabilidad e incluso los corrige automáticamente. En resumen, si quieres un análisis de dependencias exhaustivo y no solo una automatización básica de actualizaciones, querrás que Aikido te cubra las espaldas.