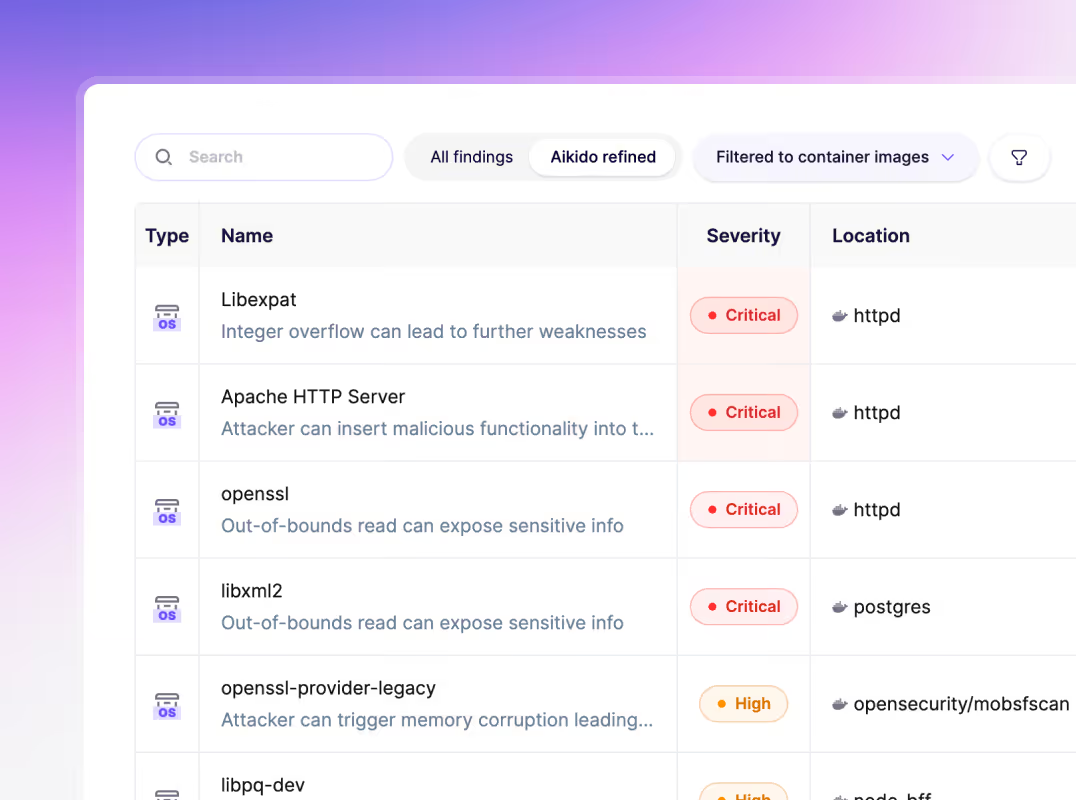

Encuentra y corrige vulnerabilidades en imágenes de contenedores

Protege tus contenedores Kubernetes y Docker. Corrige imágenes vulnerables automáticamente con el AI Agent de Aikido.

Registros de contenedores cubiertos

Por qué es importante el escaneo de imágenes de contenedores

Las imágenes de contenedores a menudo ejecutan componentes expuestos a internet, lo que hace que cualquier vulnerabilidad (por ejemplo, en OpenSSL o Nginx) sea crítica. Es esencial escanear las imágenes en busca de tales problemas antes del despliegue.

Proteja las dependencias en contenedores

Encuentra y corrige vulnerabilidades en los paquetes de código abierto utilizados en tus imágenes base y Dockerfiles.

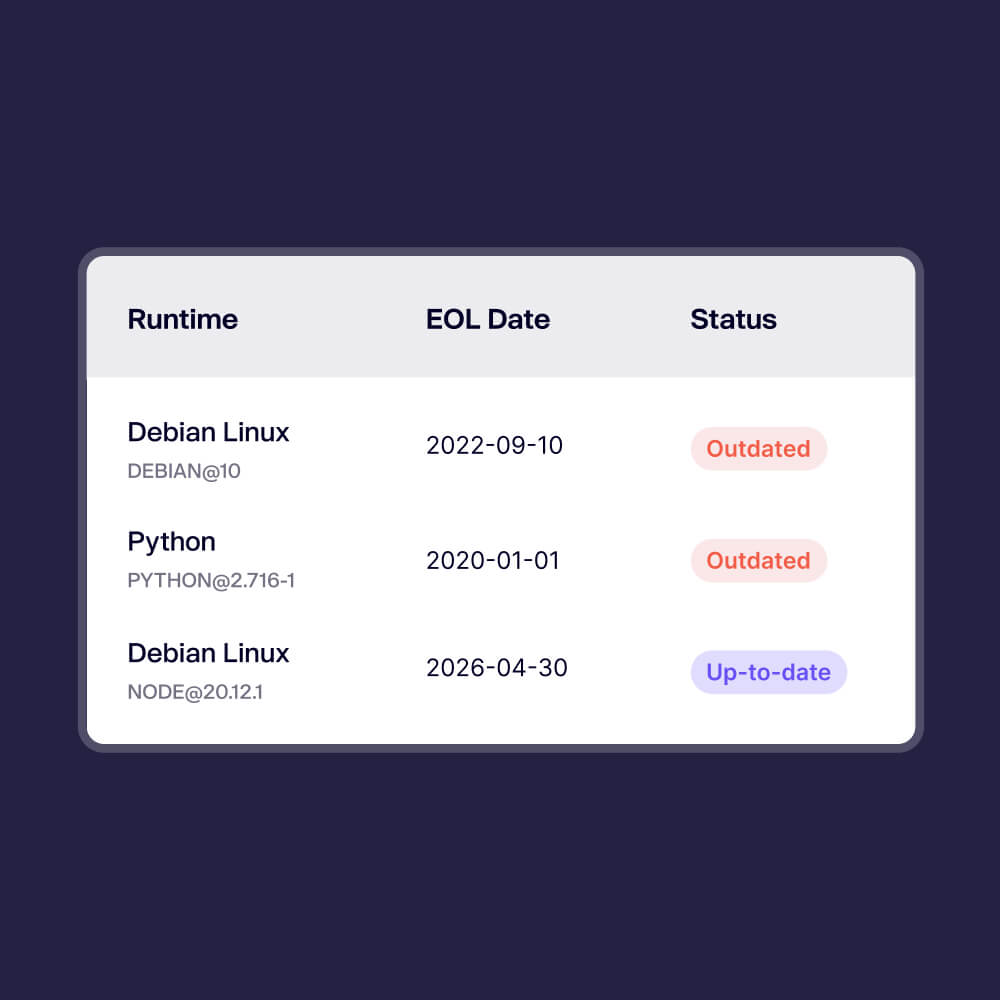

Entornos de ejecución al final de su vida útil

Protege tu aplicación de runtimes obsoletos y vulnerables. Estos componentes, a menudo pasados por alto, pueden suponer riesgos de seguridad importantes si no se abordan.

Clasificación instantánea y automatizada

Características del Escaneo de Contenedores

Si te cuesta comprar una única herramienta de escaneo de vulnerabilidades a un precio asequible que cumpla con la mayoría de los requisitos, esta es la que compraría.

James BerthotyExperto en Ciberseguridad en latio.tech

Preguntas frecuentes sobre el escaneo de imágenes de contenedores

El escaneo de imágenes de contenedores significa analizar sus imágenes de contenedores creadas (imágenes Docker, etc.) en busca de problemas de seguridad antes de implementarlas. Incluso si escanea su código fuente y sus dependencias, sus imágenes de contenedores pueden incluir otros componentes, como paquetes de SO, servidores web u OpenSSL, que podrían tener vulnerabilidades. En resumen, el escaneo de código cubre el código de su aplicación, pero el escaneo de contenedores cubre el entorno en el que se ejecuta su código. Es importante porque una aplicación segura aún puede verse comprometida si la imagen base o las bibliotecas del sistema en las que se ejecuta tienen fallos conocidos.

Sí, el escáner de contenedores de Aikido examina todo dentro de las capas de la imagen. Inventariará los paquetes del sistema operativo, las librerías y otros componentes de tu contenedor y los comparará con bases de datos de vulnerabilidades en busca de CVEs conocidos. No se limita solo a los paquetes del sistema operativo, también señala software obsoleto, posible malware e incluso riesgos de licencia en la imagen. En esencia, si hay un paquete vulnerable en tu imagen (ya sea una librería a nivel de sistema operativo o una dependencia de aplicación integrada en la imagen), Aikido lo detectará.

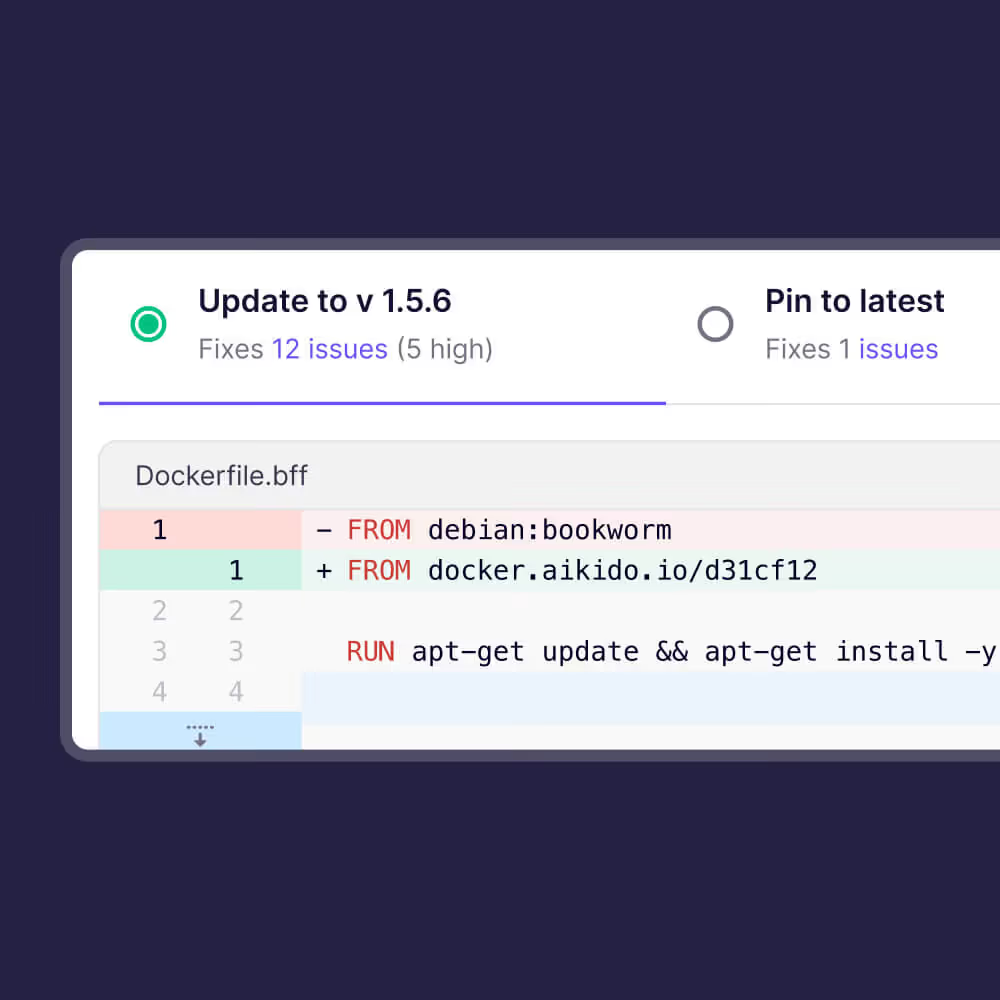

Aikido puede ayudar a automatizar las correcciones para imágenes de contenedores. La plataforma incluye una función de corrección automática con IA que puede sugerir e incluso aplicar actualizaciones a su configuración de contenedores; por ejemplo, podría recomendar una imagen base parcheada o actualizar la versión de un paquete y generar un PR de corrección para usted. En la práctica, obtendrá un botón "solucionar esto" para muchas vulnerabilidades de imágenes, que ajustará su Dockerfile o la configuración de la imagen para remediar los problemas, evitándole realizar esas actualizaciones manualmente.

La integración es sencilla: puedes integrar el escaneo de contenedores de Aikido como un paso en tu pipeline de CI/CD (existen plugins y tokens de integración para servicios como GitHub Actions, GitLab CI, Jenkins, etc.). Por ejemplo, después de construir tu imagen Docker, invocarías a Aikido para escanear esa imagen, y reportará cualquier problema antes de que la envíes a producción. Aikido fue diseñado para integrarse en pipelines con mínimas complicaciones (así que empieza a escanear tus imágenes desde el primer día sin mucha configuración personalizada). En un flujo de trabajo de Kubernetes, el enfoque típico es escanear las imágenes durante el CI (antes de que lleguen al clúster), o puedes conectar Aikido a tu registro de contenedores para que escanee automáticamente las nuevas imágenes que etiquetas para despliegue.

Además de escanear sus imágenes durante su construcción (en la pipeline de CI/CD), Aikido puede escanear continuamente las imágenes almacenadas en los registros de contenedores más populares. Esto asegura que las vulnerabilidades recién descubiertas salgan a la luz incluso después de que las imágenes hayan sido construidas.

Detecta una amplia gama de problemas en las imágenes de contenedores. Esto incluye CVEs de vulnerabilidades conocidas en paquetes y librerías del sistema, versiones de software obsoletas (por ejemplo, un paquete de SO o un runtime que ha superado su fin de vida útil), componentes maliciosos o comprometidos (malware), e incluso problemas de licencias de código abierto presentes en la imagen. En otras palabras, desde una vulnerabilidad crítica del kernel de Linux hasta una librería con una licencia no permitida podrían ser señaladas. El objetivo es sacar a la luz todos los riesgos relevantes ocultos dentro de tu imagen, no solo las "vulnerabilidades" obvias.

El escáner de contenedores de Aikido se centra en vulnerabilidades, software obsoleto y malware. No detecta directamente secretos incrustados o configuraciones erróneas. Sin embargo, Aikido incluye escáneres separados para secretos (por ejemplo, claves de AWS dejadas en archivos) y configuraciones erróneas (mediante escaneo IaC), que complementan el escaneo de contenedores. Así, mientras el escáner de contenedores señala CVEs y riesgos a nivel de sistema, los secretos y los problemas de configuración son detectados por otras herramientas dentro de la plataforma de Aikido.

Aikido elimina el ruido mediante la clasificación automática de problemas, reduciendo la fatiga de alertas. A diferencia de Trivy, que enumera cada CVE, Aikido señala lo que es realmente explotable o de alto riesgo. En comparación con Snyk, Aikido ofrece una plataforma unificada con SAST, DAST y más, todo en una única interfaz. También incluye correcciones con un clic e inteligencia de amenazas privada para una cobertura más profunda de la que suelen proporcionar ambas herramientas.

No. Aikido es 100% sin agentes. Escanea imágenes extrayendo capas directamente de tu registro de contenedores o mediante integración CLI/CI. No hay nada que instalar en tu infraestructura o dentro de los contenedores. Para entornos más estrictos, existe una opción on-premise, pero aun así no requiere agentes en tiempo de ejecución.

Sí. Aikido utiliza el análisis de alcanzabilidad y la priorización consciente del contexto para filtrar el ruido y los falsos positivos. Agrupa los problemas duplicados, destaca lo que es explotable y ajusta la gravedad basándose en factores como el entorno (por ejemplo, producción). De esta manera, usted se centra en lo que más importa.

Aikido es compatible con la mayoría de los principales registros: Docker Hub, AWS ECR, GCP, Azure, GitHub Packages, GitLab, Quay, JFrog, Harbor y más. Ya sea que esté en la nube o en local, Aikido puede conectar y escanear de forma segura sus imágenes de contenedor con una configuración mínima.

Proteja sus imágenes de contenedores hoy mismo

Protege tu código, nube y tiempo de ejecución en un sistema centralizado.

Encuentra y corrige vulnerabilidades de forma rápida y automática.

.png)