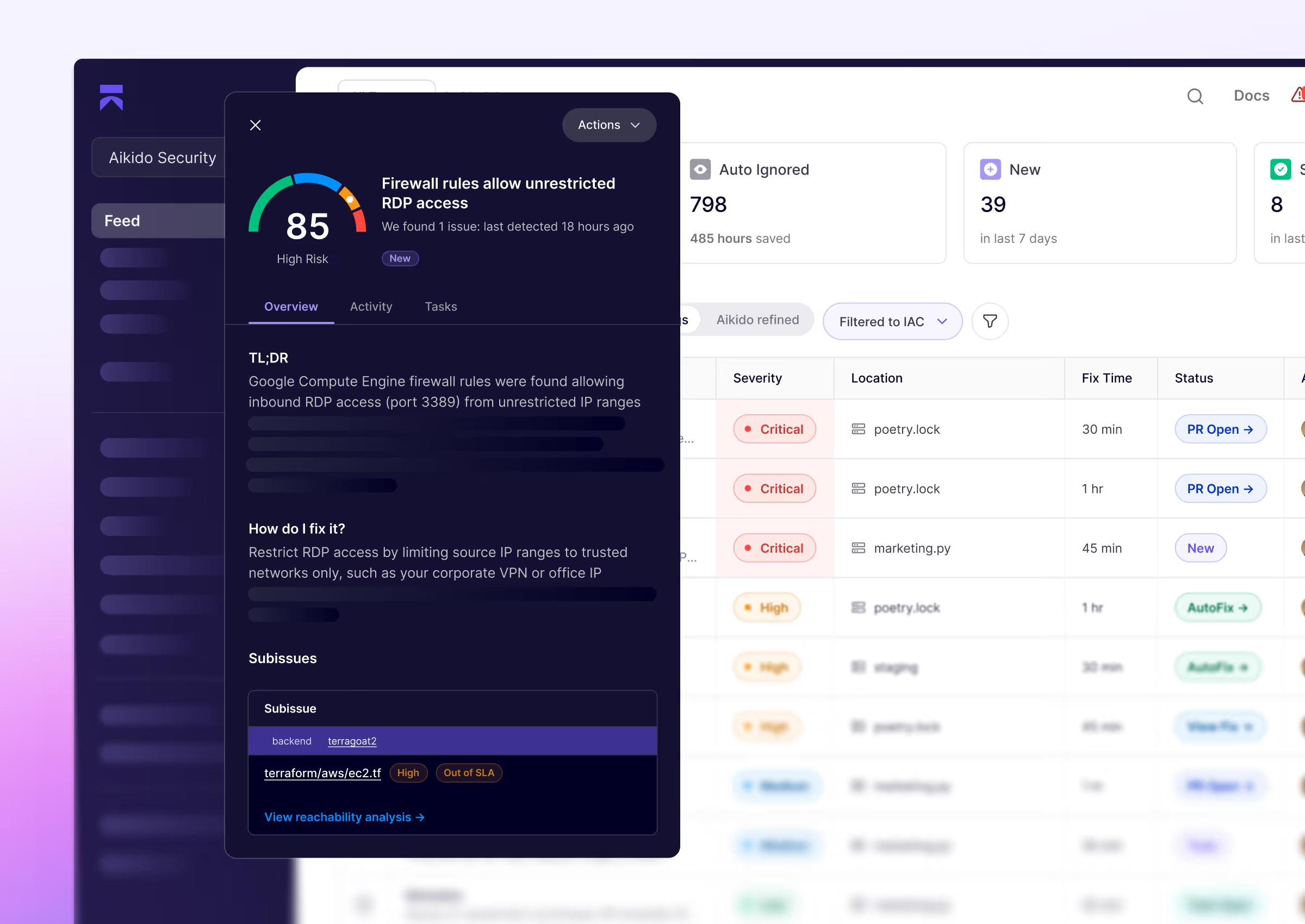

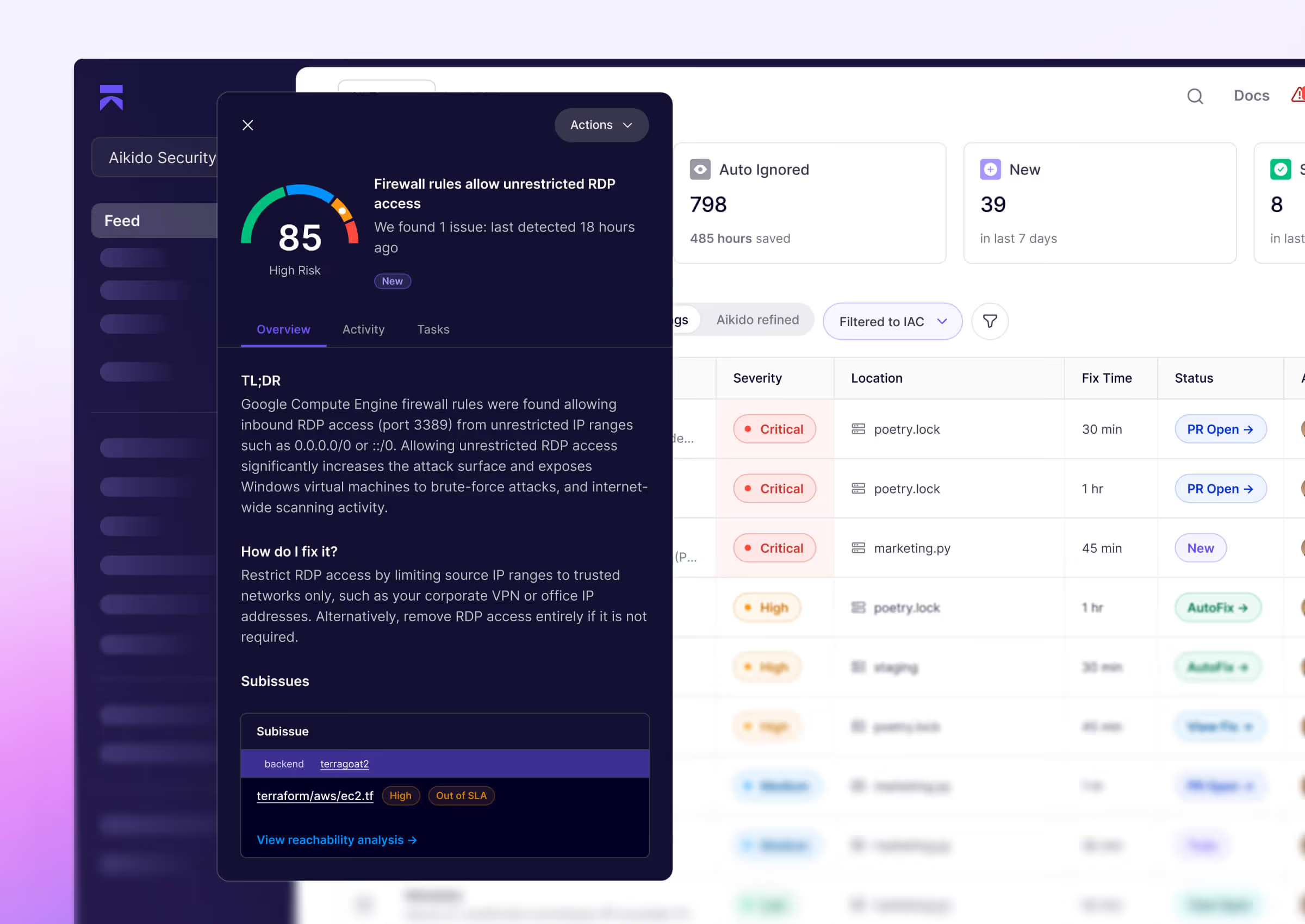

Detecta y corrige a tiempo los errores de configuración de IaC

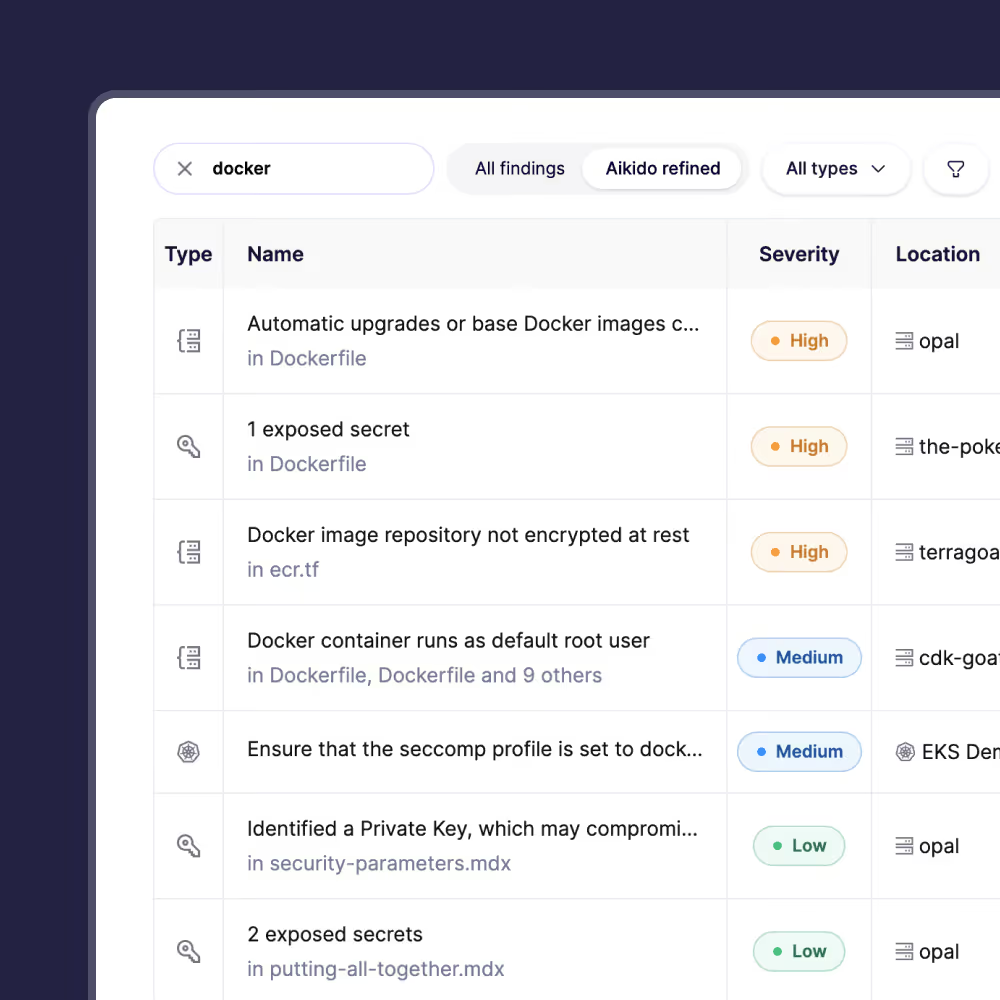

Escanea cada cambio en Terraform, CloudFormation y Helm en busca de configuraciones erróneas críticas.

Por qué escaneo IaC

El análisis de «Infraestructura como código» (IaC) es fundamental, ya que traslada la seguridad a la fase inicial del desarrollo. Comprueba si los scripts de definición de la infraestructura (Terraform, CloudFormation, Helm, etc.) contienen errores de configuración antes de que se aprovisionen los recursos en la nube.

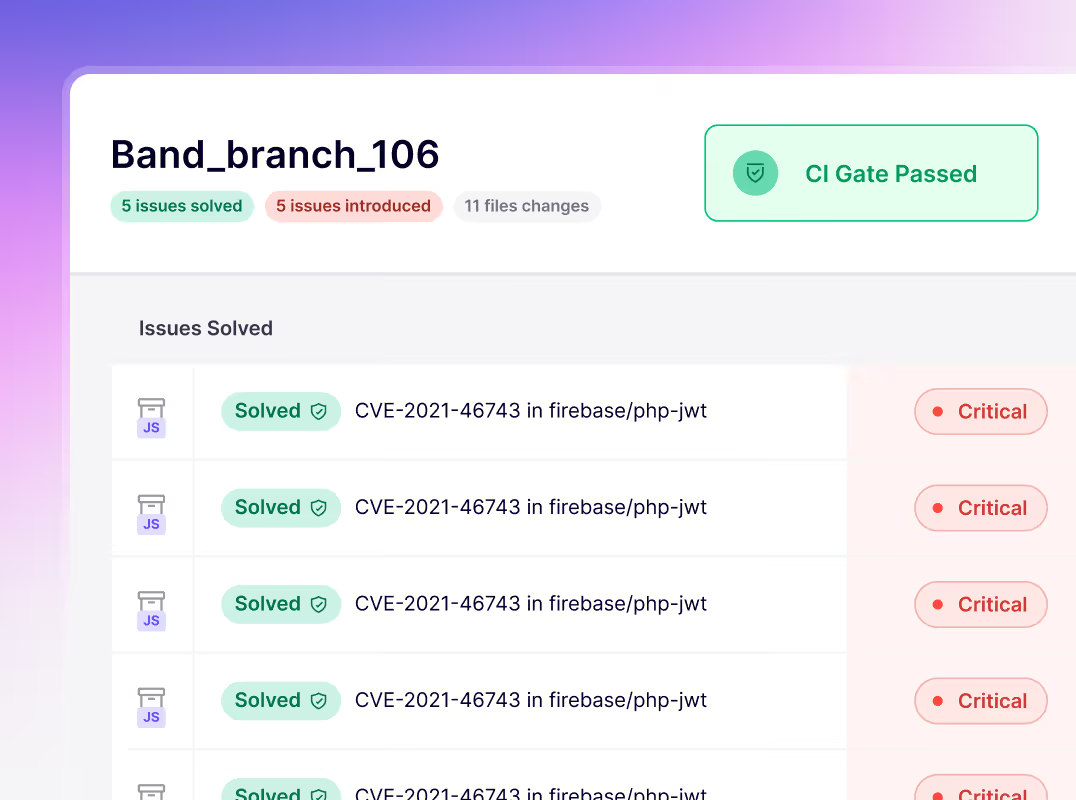

Integración CI/CD

Al integrar Aikido en tu pipeline de CI/CD, las configuraciones erróneas de IaC se identifican antes de que lleguen a tu rama principal.

Solo muestra problemas de seguridad

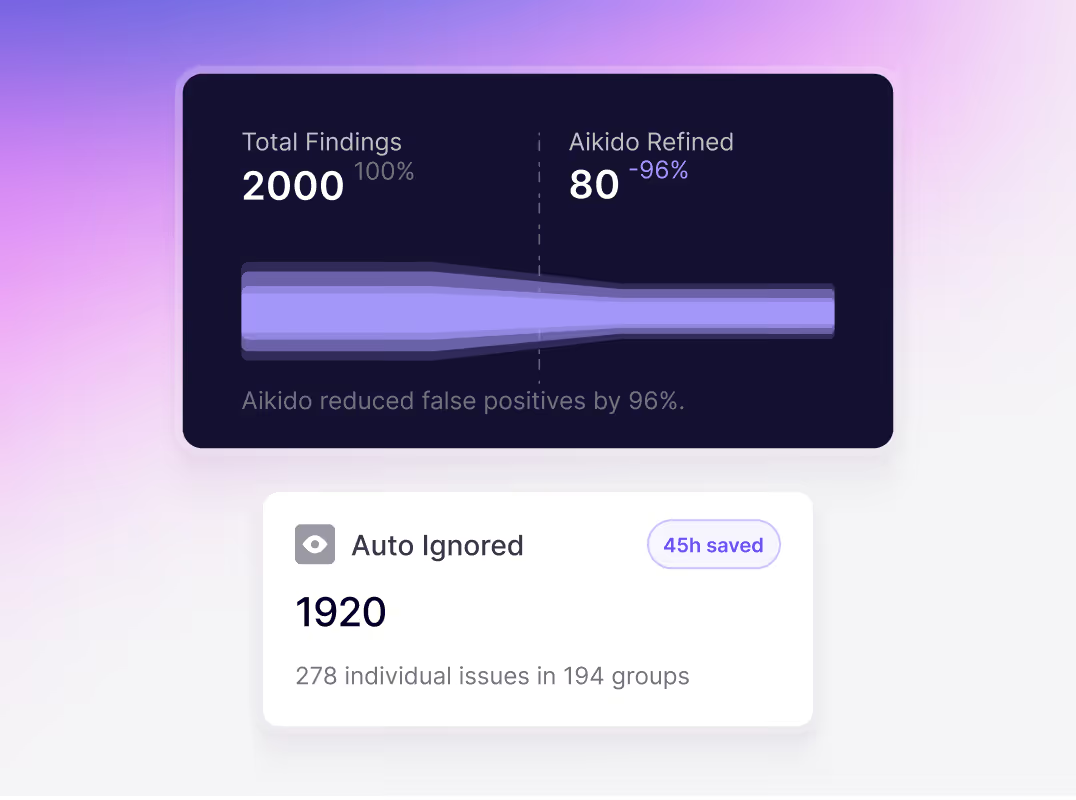

Muestra únicamente las configuraciones erróneas que suponen un riesgo de seguridad, para que no te veas abrumado por el ruido.

Funcionalidades de Aikido para IaC

“Aikido es utilizado por diferentes departamentos (equipos de desarrollo, infraestructura, CISO) para visualizar nuestra postura de seguridad. Esto mejora la concienciación sobre seguridad y nos ayuda a establecer las prioridades adecuadas para resolver los problemas”

Patrick LResponsable de Seguridad de la Información en HRlinkIT

Preguntas frecuentes sobre escaneo IaC

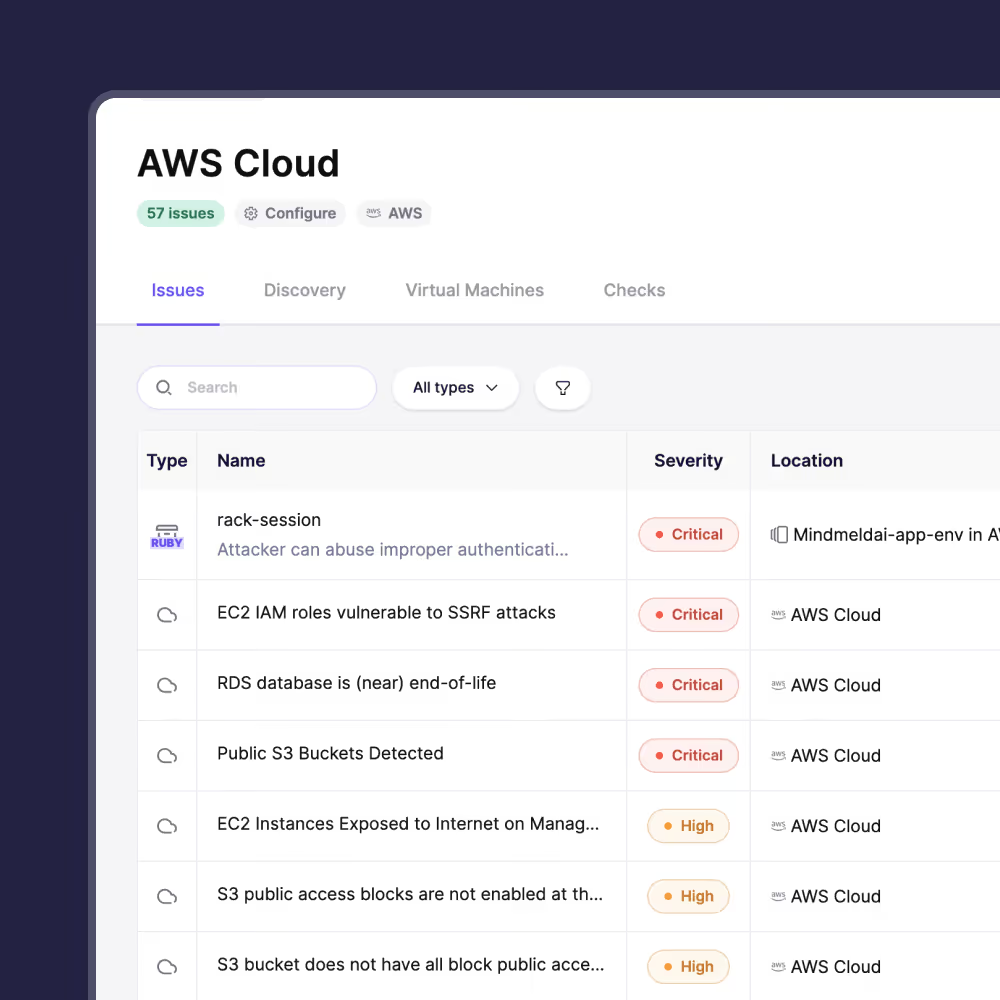

El escaneo IaC analiza tu código de infraestructura (por ejemplo, Terraform, CloudFormation, Kubernetes YAML) en busca de configuraciones erróneas antes del despliegue. Ayuda a detectar problemas como buckets S3 abiertos o reglas de firewall débiles al principio del ciclo de desarrollo. Solucionarlos en el código es mucho más fácil que una vez que están en producción. El escaneo garantiza que tu nube sea segura por diseño, sin sorpresas en producción.

Aikido señala buckets de almacenamiento públicos, grupos de seguridad excesivamente abiertos (ej., 0.0.0.0/0), bases de datos sin cifrar, permisos IAM excesivos y VMs públicas. Revisa tu código según las mejores prácticas para detectar configuraciones erróneas comunes y críticas antes del despliegue.

Aikido es compatible con Terraform, CloudFormation, manifiestos de Kubernetes, gráficos de Helm, plantillas de Azure ARM/Bicep y más. Ya sea que utilice HCL, YAML o JSON, Aikido puede escanearlo en busca de riesgos. La compatibilidad con Pulumi estará disponible próximamente.

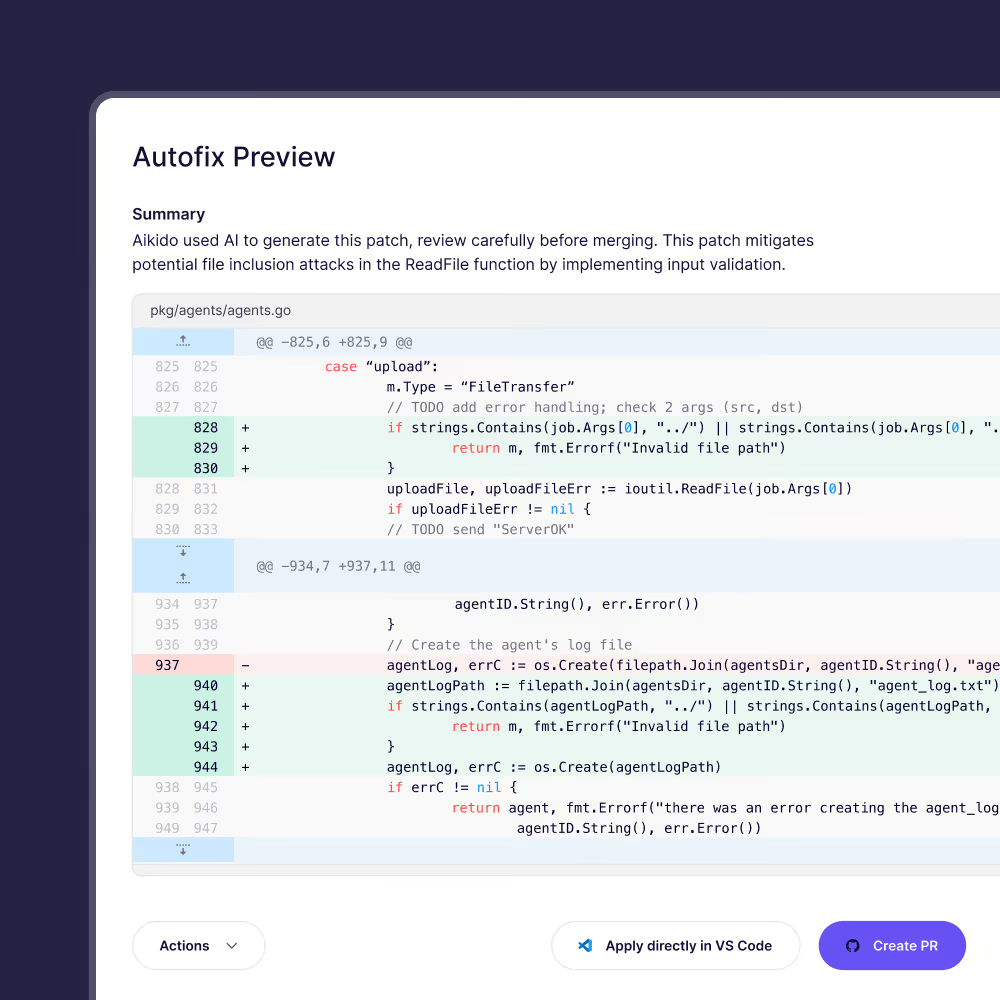

Sí. Aikido sugiere soluciones basadas en las mejores prácticas y puede autogenerar parches de código o pull requests. Por ejemplo, puede solucionar grupos de seguridad abiertos o la falta de cifrado con un solo clic. La solución estará disponible como PR/MR para que la revises y fusiones.

Puede integrar Aikido en herramientas de CI/CD (GitHub Actions, GitLab, Jenkins, etc.), ganchos pre-commit o IDEs. Los escaneos se ejecutan automáticamente en commits o PRs y pueden bloquear configuraciones erróneas antes de la fusión o el despliegue.

Sí, es rápido y compatible con CI. Los escaneos suelen tardar segundos y no interfieren con Terraform apply. Incluso los proyectos grandes se completan rápidamente, lo que lo hace práctico para el uso diario.

Aikido ofrece una cobertura similar, pero se integra con todo su stack de seguridad. Reduce el ruido, sugiere soluciones automáticamente y correlaciona los problemas de IaC con los recursos de la nube en ejecución. A diferencia de usar múltiples herramientas, todo está en una única plataforma.

Sí. Puede crear reglas personalizadas, por ejemplo, «los buckets S3 deben tener registro» o «no permitir la región X». Aikido admite controles de políticas flexibles para que sus escaneos reflejen sus estándares de seguridad internos.

Puede marcar los hallazgos como ignorados, riesgo aceptado o falso positivo. También puede personalizar las reglas para evitar bloquear su pipeline de CI/CD por configuraciones intencionales.

Puede ajustar la severidad, añadir anotaciones de código o usar archivos de configuración para suprimir comprobaciones específicas. Aikido está diseñado para adaptarse a su entorno y reducir la fricción, no para bloquear flujos de trabajo previstos.

Asegúrate hoy mismo de que tus configuraciones de la nube sean seguras

Protege tu código, nube y tiempo de ejecución en un sistema centralizado.

Encuentra y corrige vulnerabilidades de forma rápida y automática.

.png)