Protege tu aplicación y tus API de atacantes

Monitorice su aplicación y API para encontrar vulnerabilidades como inyección SQL, XSS y CSRF, tanto en la superficie como a través de DAST autenticado.

- Encuentre riesgos del Top 10 OWASP

- Descubrimiento de API automatizado (REST y GraphQL)

- Escanea tu aplicación web y cada endpoint de API.

- Priorice problemas críticos de front-end

.png)

Tu front end es el patio de juegos de un hacker; te mostraremos qué puede ser explotado.

El escáner DAST de Aikido muestra dónde es más vulnerable su aplicación para que pueda cerrar las brechas de seguridad antes de que los atacantes las encuentren.

- Verifica qué podría usar un hacker para explotar

- Escanea automáticamente sin romper tu front-end

- Prevenir exploits y vulnerabilidades antes de que se produzcan

.avif)

Descubrimiento y seguridad de API automatizados

Vaya más allá de las comprobaciones de código habituales. Descubra y escanee automáticamente las APIs en busca de vulnerabilidades y fallos. Simule ataques del mundo real y escanee cada endpoint de API en busca de amenazas de seguridad comunes.

- Obtenga documentos Swagger / especificaciones OpenAPI actualizados

- Encuentre más vulnerabilidades con DAST sensible al contexto

- Reduce el trabajo manual

Características del DAST de Aikido

Sepa qué está expuesto. Así podrá solucionar lo que realmente importa.

Proteger aplicaciones autoalojadas

Nuestro escáner basado en Nuclei verifica sus aplicaciones autoalojadas en busca de vulnerabilidades comunes. No querrá que su servidor GitLab o su sitio de WordPress sean hackeados, ¿verdad?

Autenticidad DAST

Con DAST autenticado, puede probar si los usuarios autenticados pueden romper su aplicación o acceder a datos sensibles. El escáner inicia sesión como un usuario real, exponiendo vulnerabilidades más profundas y garantizando la seguridad de sus tokens JWT.

Consejos prácticos

Traducimos la jerga de seguridad compleja a un lenguaje comprensible para humanos para que puedas entender fácilmente el problema y si te afecta. Evita la investigación y encuentra una solución rápidamente.

.avif)

Análisis automáticos

Combinaciones tóxicas

.avif)

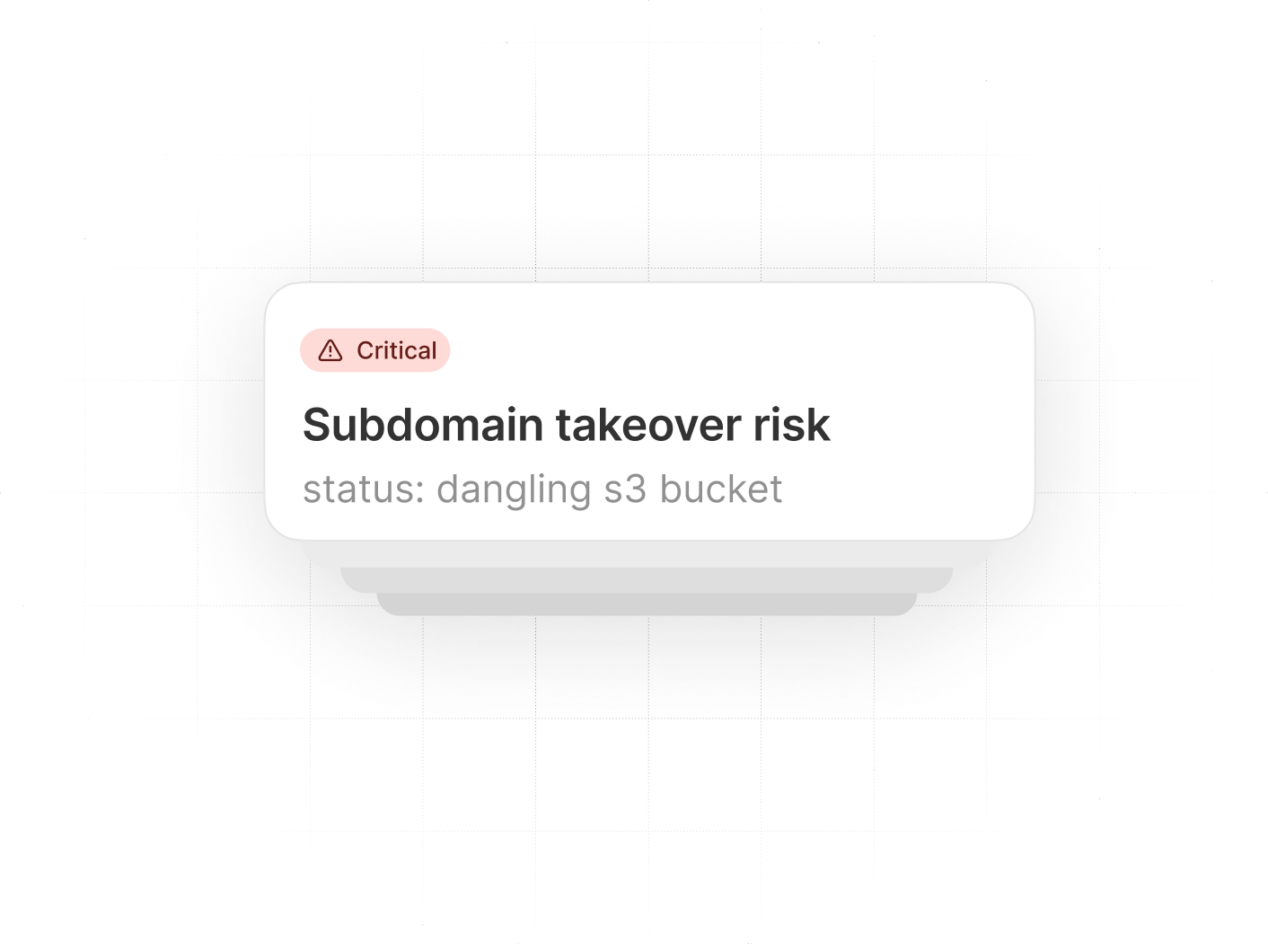

Dominios colgantes

Pentesting de IA

.jpg)

Cobertura completa en una única plataforma

Sustituya su conjunto de herramientas dispersas por una única plataforma que lo haga todo y le muestre lo que realmente importa.

No interrumpe el flujo de desarrollo

Precios justos y fijos

Diseñado de forma segura

"La mejor relación calidad-precio"

“La mejor relación calidad-precio. Viniendo de Snyk, era demasiado caro y Aikido tiene mejores capacidades SAST. El mecanismo que evita los falsos positivos es excelente”

.avif)

“Aikido está logrando lo imposible”

“Aikido está logrando verdaderamente lo imposible con un compromiso con la apertura que no había visto antes. ¡Una recomendación sin dudar para startups!”

Preguntas Frecuentes

Pruebas de seguridad de aplicaciones dinámicas (DAST) significa escanear una aplicación web en ejecución desde el exterior (caja negra), de forma similar a cómo un atacante sondearía tu sitio. Es importante porque encuentra problemas de seguridad que solo aparecen cuando tu aplicación está en vivo; por ejemplo, configuraciones erróneas o flujos de autenticación rota que no serían evidentes solo con mirar el código. En resumen, DAST te permite detectar vulnerabilidades del mundo real en tu aplicación web antes de que lo hagan los atacantes.

No exactamente, depende del tipo de escaneo. El DAST de Aikido (también llamado monitoreo de superficie) no simula cargas útiles maliciosas en tu frontend directamente, pero sí prueba activamente tus API. Para el escaneo de API, envía cargas útiles maliciosas controladas para encontrar debilidades. Interactúa con tu aplicación a través de HTTP y API, inyectando entradas de prueba y observando cómo responde tu aplicación (comportándose como un atacante automatizado). El pentesting de IA va más allá, ejecutando ataques simulados más avanzados. Este enfoque dinámico significa que está sondeando tu aplicación en tiempo real, de forma muy similar a como lo haría un atacante externo, en lugar de simplemente escanear el código.

Es seguro: el DAST de Aikido está diseñado para no estresar ni romper tu sitio de producción. El escáner evita pruebas destructivas; por ejemplo, no realiza inyecciones SQL de fuerza bruta que podrían bloquear tu base de datos. Se centra en las vulnerabilidades web comunes de una manera suave, para que obtengas cobertura de seguridad sin ralentizar ni desestabilizar tu aplicación durante un escaneo.

Para la mayoría de los equipos, recomendamos ejecutar el escáner DAST de Aikido en puntos finales de staging o producción, en lugar de dentro de tu pipeline de CI/CD. Nuestro DAST actual está diseñado para escanear aplicaciones en vivo y expuestas a internet, por lo que no hay un gran beneficio en ejecutarlo en CI. El escaneo DAST local (que podría ejecutarse en CI) está planeado para su lanzamiento en el cuarto trimestre y probablemente estará disponible primero para los planes empresariales. Hasta entonces, obtendrás los resultados más precisos apuntando el escáner a un entorno que refleje la producción lo más fielmente posible.

El DAST de Aikido se centra en problemas que puede detectar de forma fiable en sus endpoints en producción y expuestos a internet. Esto incluye muchas vulnerabilidades del Top 10 OWASP para API, como inyección SQL, problemas de autenticación y control de acceso, configuraciones inseguras y exposición de endpoints sensibles. Puede ver la lista completa y actualizada de comprobaciones aquí: Aikido Security DAST checks. Se excluyen los escaneos específicos de frontend, por lo que los hallazgos se dirigen a la seguridad del lado del servidor y de la API, en lugar de a las vulnerabilidades del lado del cliente.

Los escaneos DAST de Aikido son rápidos: la mayoría se completan en unos dos minutos, y rara vez en más de cuatro. Empezará a ver resultados casi inmediatamente después de que comience el escaneo, para que no tenga que esperar. El tiempo exacto depende del tamaño y la complejidad de su aplicación, pero el escáner está diseñado para una retroalimentación rápida para que los desarrolladores puedan actuar con celeridad.

Sí, el DAST de Aikido puede escanear sus API, pero no descubre automáticamente los endpoints de su frontend. Para el escaneo de API, puede importar una especificación OpenAPI (generada a partir de código o manualmente) o usar Zen para la detección de endpoints. Una vez configurado, el escáner probará sus endpoints de API (incluyendo REST y GraphQL) en busca de vulnerabilidades. Esto significa que no necesita un escáner de API completamente separado; solo asegúrese de que sus endpoints estén definidos para que Aikido pueda dirigirse a ellos de forma efectiva.

El DAST de Aikido utiliza un subconjunto de escaneos seguros de OWASP ZAP, y luego añade su propia eliminación de ruido y deduplicación para que solo vea resultados relevantes. Obtiene detección a nivel de ZAP sin el ruido, la configuración manual o la gestión de la configuración; está diseñado para ser rápido, de bajo mantenimiento y fácil de usar.

Solo si desea ejecutar verificaciones autenticadas. Aikido no admite scripts de inicio de sesión, pero puede proporcionar credenciales de autenticación para que podamos ejecutar pruebas adicionales, por ejemplo, verificar tokens entregados en busca de debilidades comunes. Para el escaneo de frontend, el principal beneficio es habilitar estas verificaciones adicionales. Puede activar las reglas de "autenticación" en su configuración aquí: verificaciones DAST de Aikido. Si no proporciona credenciales, el escáner solo escaneará sus endpoints de acceso público.

No, el escáner DAST de frontend de Aikido se centra en detectar configuraciones erróneas más fáciles de identificar que podrían exponer su aplicación web, ayudándole a corregir rápidamente los riesgos comunes. Para una cobertura más profunda, como fallos complejos en la lógica de negocio o simulaciones de ataques más avanzadas, herramientas como el pentesting de IA y el escaneo de seguridad de API son más adecuadas. Los escaneos automatizados gestionan los problemas cotidianos, mientras que las pruebas manuales u avanzadas ocasionales garantizan que detecte las vulnerabilidades más difíciles de encontrar. Aikido pronto ampliará la cobertura en estas áreas también, llevando más de esas pruebas profundas directamente a la plataforma.

Asegura tu plataforma ahora

Protege tu código, la nube y el entorno de ejecución en un único sistema central.

Encuentra y corrije vulnerabilidades de forma rápida y automática.

.avif)