.png)

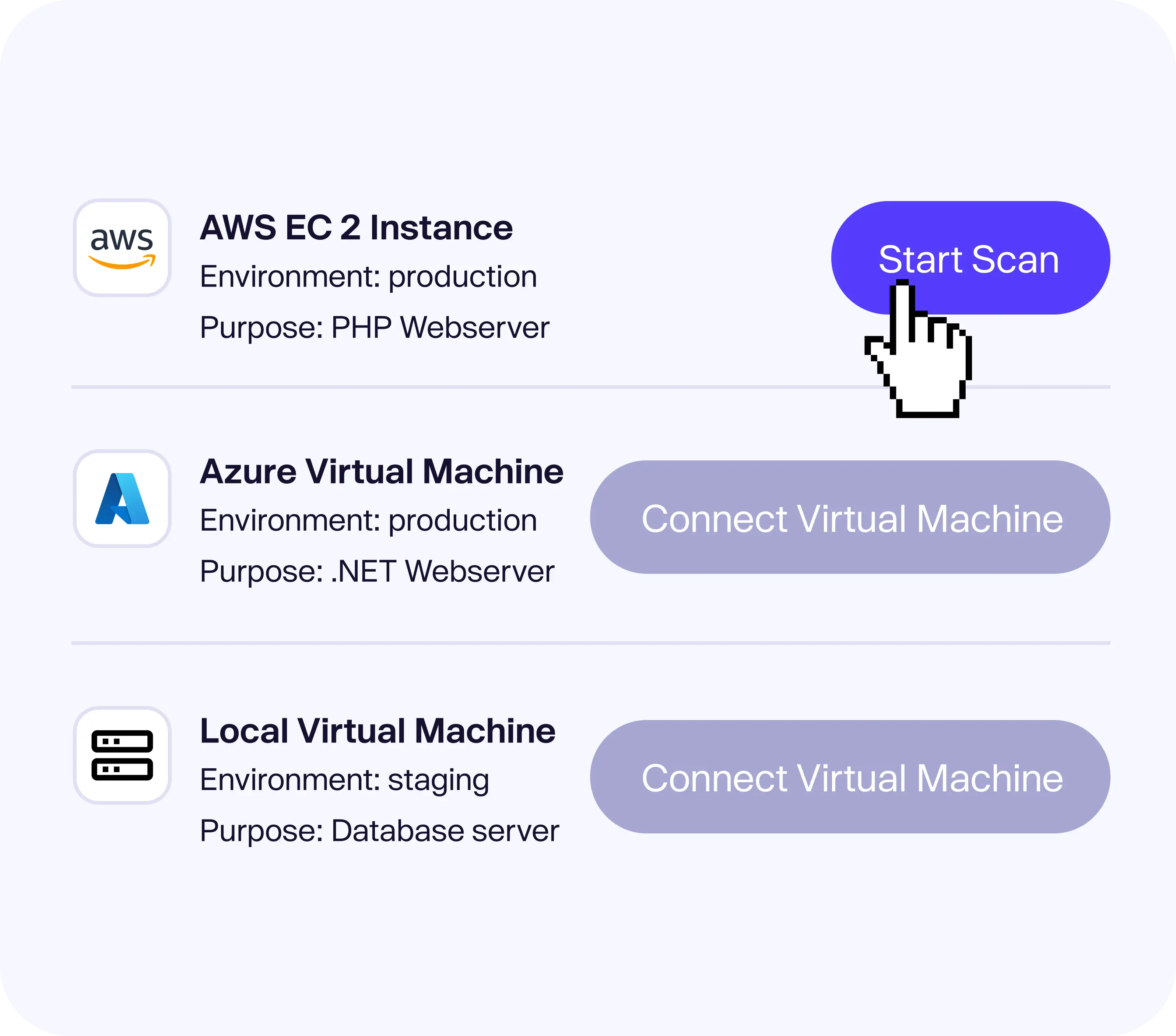

Escaneo de máquinas virtuales

Asegura todo lo que se ejecuta en producción, con o sin agentes.

- Descubre puntos ciegos

- Bajo coste de ancho de banda

- Con un agente o sin agente

.avif)

Ver los riesgos y solucionarlos rápidamente

El problema

- No todos los cambios en producción son rastreados.

Una versión no documentada puede exponer tu VM a amenazas. - El código es seguro, ¿pero qué pasa con su VM en vivo?

Las liberaciones manuales o no documentadas eluden las comprobaciones de seguridad. - Las herramientas tradicionales se detienen en la compilación.

Su VM podría estar ejecutando algo que nadie ha revisado. - La seguridad en producción a menudo se da por sentada.

Pero las suposiciones no detienen las vulnerabilidades. - Las herramientas de seguridad de VM son invasivas.

Los agentes ralentizan los procesos y afectan el rendimiento.

La solución Aikido

- Escanea tu VM de forma silenciosa.

Sin agentes, sin impacto, solo claridad. - Detecta lo que otros pasan por alto.

Escaneo de máquinas virtuales sin agentes desde la copia de seguridad. - Escanea tu VM de producción directamente.

Sin instalaciones, sin riesgos. - Ten la certeza con el escaneo de máquinas virtuales automático.

- Nuestro escaneo se basa únicamente en una copia de seguridad.

Sin carga, sin tiempo de inactividad.

Características de la máquina virtual

Descubre puntos ciegos

.avif)

Fácil de desplegar y ejecutar

Los agentes son invasivos y difíciles de implementar. El escaneo de máquinas virtuales de Aikido es sin agentes, lo que hace que la configuración y la seguridad continua sean extremadamente sencillas.

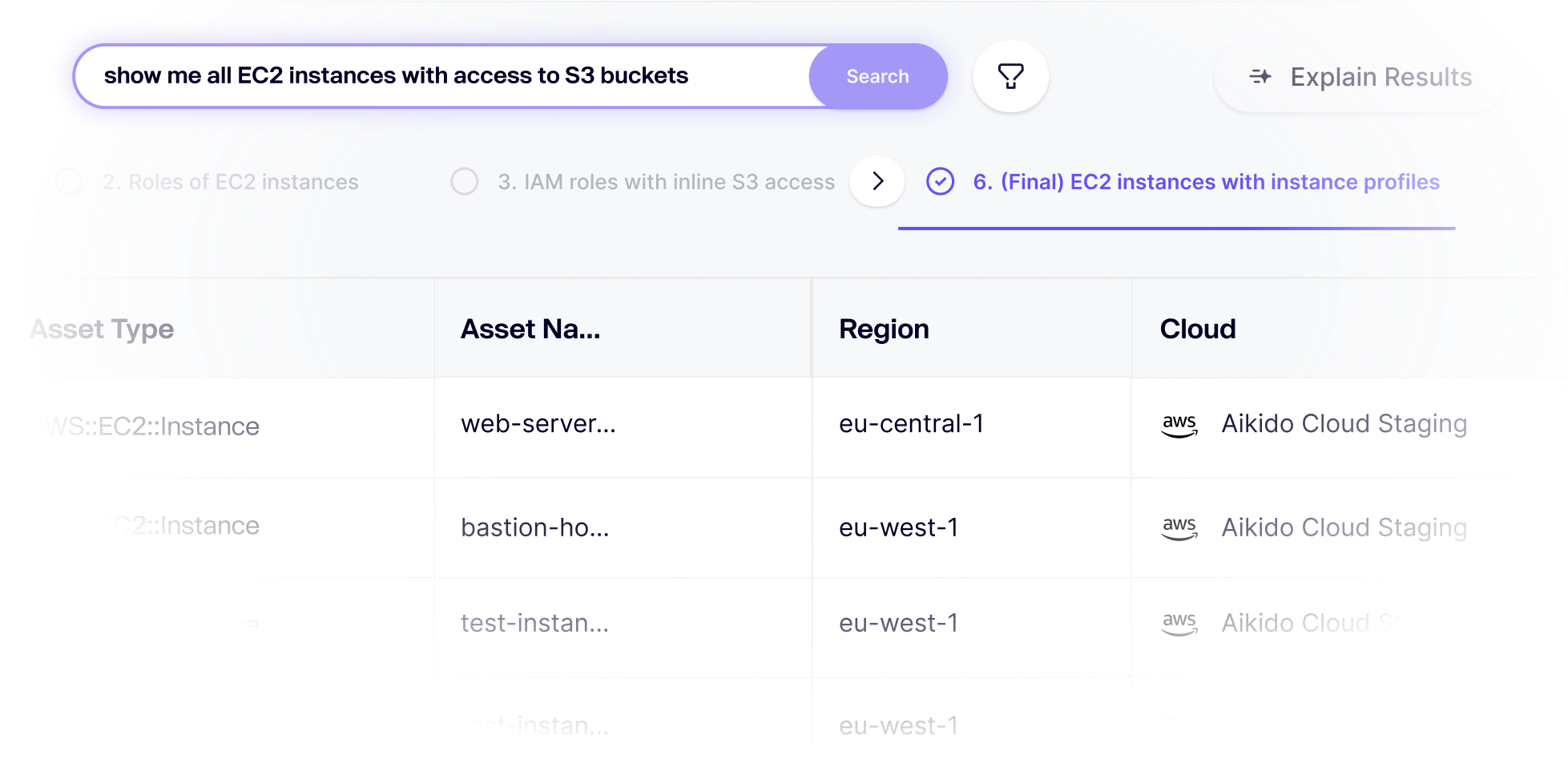

Obtén visibilidad instantánea de tu seguridad en la nube

Hasta un 50% menos de coste de ancho de banda

El escaneo de máquinas virtuales puede ser costoso debido a la gran cantidad de datos transferidos. Aikido verifica lo que ha cambiado y solo descarga nuevas versiones cuando es necesario.

.avif)

Puntuaciones de severidad de vulnerabilidades recalculadas

Cobertura completa en una única plataforma

Sustituya su conjunto de herramientas dispersas por una única plataforma que lo haga todo y le muestre lo que realmente importa.

Reinventando el escaneo de máquinas virtuales tradicional

Cómo funciona

Accedemos a copias de seguridad cloud-native (AWS, Azure, GCP) para analizar entornos de producción.

Detectamos archivos críticos sin descargar datos innecesarios, optimizando el rendimiento del escaneo.

Identifique vulnerabilidades en el código fuente, la infraestructura y los entornos de producción.

Nuestros conocimientos impulsados por IA le ayudan a parchear vulnerabilidades antes de que se conviertan en exploits.

Preguntas Frecuentes

Actualmente, Aikido es compatible con AWS, Azure y GCP. Consulta la documentación para obtener información detallada.

Las máquinas virtuales pueden contener vulnerabilidades que no se pueden detectar simplemente escaneando los repositorios. Podrían crear otra ruta de ataque.

El uso de ancho de banda depende del tamaño del volumen de su VM. Aikido escanea su VM creando y analizando una instantánea, lo que conlleva un coste de transferencia mínimo: aproximadamente 0,01 $ por GB en EE. UU. y 0,02 $ por GB (AWS) en otras regiones. El ancho de banda real variará según el tamaño de su VM.

Las herramientas tradicionales a menudo descargan el volumen completo, pero Aikido es más inteligente. Solo descargamos la parte utilizada de su disco, no todo el espacio asignado. Así, si su volumen de 40 GB solo utiliza 10 GB, eso es todo lo que escaneamos. Esta optimización puede reducir el uso de ancho de banda entre un 5% y un 50% o más, dependiendo de su sistema operativo y sistema de archivos.

No se requieren tus credenciales. Aikido no necesita claves SSH, nombres de usuario ni contraseñas. Simplemente solicitamos permiso para crear una copia de seguridad temporal (instantánea de VM) de tu máquina virtual. Eso es todo. El escaneo se realiza de forma segura y completamente fuera de tu servidor en vivo.

Todos los datos de escaneo permanecen en la misma región cloud que su VM. Escaneamos la imagen de respaldo, generamos un informe de vulnerabilidades y luego eliminamos inmediatamente el respaldo. No se retienen datos en bruto; solo los resultados finales se guardan de forma segura para su revisión.

Asegura tu plataforma ahora

Protege tu código, la nube y el entorno de ejecución en un único sistema central.

Encuentra y corrije vulnerabilidades de forma rápida y automática.