TL;DR: La nueva directiva europea de ciberseguridad, NIS2, ya está redefiniendo cómo operan los proveedores de software a través de requisitos más estrictos de gestión de vulnerabilidades en los contratos de adquisición. Este cambio está ganando impulso, y más empresas necesitarán adaptarse. Aikido ayuda a automatizar los informes de cumplimiento y el seguimiento de vulnerabilidades para satisfacer estas nuevas demandas. Comienza tu camino gratuito hacia el cumplimiento aquí, o sigue leyendo para entender lo que esto significa para tu negocio.

Los riesgos del incumplimiento del parcheo NIS2

Imagínese esto: Son las 8:33 AM de un lunes. Está gestionando su bandeja de entrada, café en mano, preparándose mentalmente para la reunión semanal de las 9. Entonces lo ve: el asunto del correo electrónico que le revuelve el estómago.

Abre el correo electrónico, se desplaza por el texto estándar habitual hasta que se encuentra leyendo – y releyendo – estas palabras:

Todos los componentes de software utilizados para la prestación de los servicios deben ser parcheados dentro de los siguientes plazos, dependiendo de la gravedad de la vulnerabilidad:

- Crítica: en un plazo de 48 horas desde la disponibilidad del parche

- Alta: en un plazo de una semana desde la disponibilidad del parche

- Media: en un plazo de un mes desde la disponibilidad del parche

- Baja: en un plazo de tres meses desde la disponibilidad del parche

48 horas para vulnerabilidades críticas. No días hábiles. No 'mejor esfuerzo'. 48. Horas. Así, tu lunes se convirtió en unas Olimpiadas de cumplimiento, y estás compitiendo en cada evento simultáneamente.

Estos nuevos requisitos de parcheo de NIS2 no son solo un requisito más, sino que presentan un desafío operativo significativo. Piénsalo:

- Su equipo ya está sobrecargado

- Cada nueva CVE parece un juego de 'whack-a-mole' de seguridad.

- Tus ventanas de despliegue son ajustadas y cada vez más.

- ¿Y ahora necesitas documentar y probar el cumplimiento con estos plazos tan ajustados?

Incumplir estos SLAs no solo implica suspender una auditoría: podría significar la pérdida de contratos importantes, enfrentar sanciones o incluso ser excluido por completo de los mercados de la UE.

Pero la cuestión es: mientras otros proveedores se apresuran a construir programas de cumplimiento masivos y a contratar equipos NIS2 dedicados, no es necesario que tú lo hagas.

Cómo cumplir con NIS2

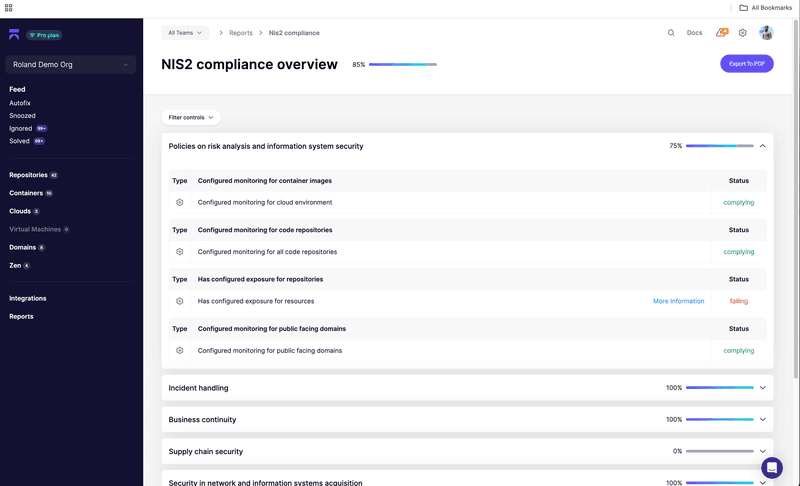

Hemos desarrollado Aikido específicamente para este momento. Nuestro cumplimiento NIS2 es como jugar en modo fácil para estos quebraderos de cabeza en las adquisiciones. En cuestión de minutos, puedes:

- Generar informes de cumplimiento que los equipos de compras realmente acepten

- Realice un seguimiento de sus SLA de vulnerabilidades automáticamente

- Recibe alertas antes de que incumplas cualquier plazo

- Demuestre su cumplimiento con datos reales, no con promesas.

Analicemos exactamente qué significan estos requisitos y cómo puedes abordarlos sin trastocar todo tu plan para 2025.

Regístrate en Aikido y obtén tu informe NIS2 gratuito en minutos.

¿Cuáles son los requisitos de NIS2?

NIS2 es la última directiva de ciberseguridad de la UE y está redefiniendo cómo las empresas gestionan la gestión de vulnerabilidades. Los Estados miembros de la UE están transponiendo NIS2 a la legislación nacional, a menudo referenciando estándares como ISO 27001 como base para su implementación.

A diferencia de su predecesora, NIS2 cubre más industrias e impone requisitos más estrictos, especialmente en lo que respecta a la seguridad de la cadena de suministro. Las grandes empresas, particularmente las de sectores críticos, no solo están implementando estos requisitos internamente, sino que se les exige que los extiendan a cada proveedor de su cadena de suministro.

Leer: NIS2: ¿Quiénes se ven afectados?

¿Qué significa esto en la práctica? Si vendes software o servicios a empresas de la UE, te enfrentarás cada vez más a requisitos de adquisición que se parecen exactamente al ejemplo anterior. Exigirán plazos específicos para los parches, esperarán una documentación detallada de tu proceso de gestión de vulnerabilidades y requerirán informes de cumplimiento periódicos. No son solo requisitos meramente formales — los equipos de adquisiciones están verificando activamente el cumplimiento e incorporando estos SLA en los contratos.

Los requisitos más comunes que estamos viendo incluyen:

- SLAs definidos para el parcheo de vulnerabilidades basados en la severidad (¡el ejemplo de la introducción proviene de un documento de adquisición real!)

- Escaneo e informes de vulnerabilidades regulares

- Procesos documentados para la gestión de vulnerabilidades

- Evidencia de cumplimiento mediante seguimiento automatizado

- Actualizaciones de estado periódicas sobre los esfuerzos de remediación

Requisitos de parcheo de vulnerabilidades de NIS2

Dejemos de lado la jerga legal y centrémonos en lo que NIS2 realmente implica para el parcheo de vulnerabilidades. NIS2 en sí misma no prescribe plazos específicos para el parcheo. Sin embargo, exige medidas de gestión de riesgos, incluyendo el manejo y la divulgación de vulnerabilidades, lo que lleva a que los compradores de software impongan los SLA descritos. Esto es lo que buscan los equipos de compras:

Plazos de respuesta

La mayoría de las empresas están estandarizando estas ventanas de parcheo:

- Vulnerabilidades críticas: 48 horas

- Gravedad alta: 7 días

- Severidad media: 30 días

- Baja severidad: 90 días

Y sí, estos plazos comienzan cuando el parche está disponible, no desde que lo descubres. Esto significa que debes estar al tanto de los anuncios de vulnerabilidades para cada componente de tu stack.

Requisitos de Documentación

Deberás demostrar tres cosas:

- Cuando descubriste cada vulnerabilidad

- Cuando el parche estuvo disponible

- Cuando desplegaste la corrección

Sin un seguimiento automatizado, esto se convierte rápidamente en un trabajo a tiempo completo para tu equipo de seguridad.

Monitorización continua

Atrás quedaron los días de los escaneos de seguridad trimestrales. NIS2 espera:

- Escaneo de vulnerabilidades regular (la mayoría de las empresas lo interpretan como diario)

- Monitorización de CVEs para nuevos avisos de seguridad

- Seguimiento activo del estado de los parches y el cumplimiento de los SLA

Gestión de riesgos

Para cada vulnerabilidad, necesitas:

- Documente su evaluación de severidad

- Seguimiento del progreso de la remediación

- Justificar cualquier retraso en la aplicación de parches

- Informar sobre el cumplimiento de los SLAs acordados

Por eso construimos el informe NIS2 en Aikido: lo gestiona todo automáticamente. En lugar de crear hojas de cálculo y gestionar tickets, obtienes un único dashboard que rastrea todo lo que los equipos de compras quieren ver.

Implementación con Aikido (Pasos prácticos)

La realidad sobre los marcos de cumplimiento es que suelen ser un cúmulo de papeleo desconectado de sus operaciones de seguridad reales. Pero no tiene por qué ser así.

Supongamos que un equipo de adquisiciones pregunta sobre tu proceso de gestión de vulnerabilidades. En lugar de apresurarte a crear documentación, simplemente:

- Conecte Aikido a su pipeline de desarrollo

- Vincule su infraestructura en la nube

- Habilita el informe de cumplimiento NIS2

- Exporte la evidencia automatizada de sus cronogramas de parcheo.

- Enviarlo

Eso es todo. Sin interminables sesiones de documentación. Sin hojas de cálculo. Sin pánicos de última hora.

Lo que obtendrá inmediatamente

- Escaneo continuo en nueve vectores de riesgo (desde dependencias hasta seguridad en tiempo de ejecución)

- Recopilación automatizada de pruebas para tus controles técnicos.

- Estado de cumplimiento en tiempo real para requisitos de adquisición

- Informes dinámicos que se ajustan directamente a los requisitos de NIS2

¿La mejor parte? Funciona exactamente donde tus desarrolladores ya están: en pipelines de CI, repositorios de código y entornos cloud. Mientras otros equipos están recopilando manualmente pruebas para sus certificaciones ISO 27001 y esfuerzos de cumplimiento NIS2, tú estás generando automáticamente informes de cumplimiento a partir de tus datos de seguridad reales.

Próximos pasos

Para resumir en una frase: no necesitas construir un programa de cumplimiento masivo ni contratar un ejército de consultores para responder a las consultas de cumplimiento NIS2. Recomendamos el siguiente enfoque estratégico

- Obtén una visión clara de tu situación (registrándote para una cuenta gratuita de Aikido)

- Genera tu primer informe de cumplimiento NIS2

- Ver exactamente qué necesita atención

- Automatiza la elaboración de informes y demuestra fácilmente a tu cliente que estás preparado para NIS2.

Mientras sus competidores siguen gestionando la documentación de sus parches mediante procesos manuales, usted podría tener informes de cumplimiento automatizados funcionando en cuestión de minutos. Cuando lleguen futuras consultas de adquisición relativas a los requisitos de NIS2, podrá proceder con confianza, sabiendo que su infraestructura de cumplimiento está firmemente establecida.

Así que la próxima vez que vea un correo electrónico de adquisiciones con 'requisitos NIS2' en el asunto? Adelante, tome otro sorbo de ese café. Lo tiene dominado – o, deberíamos decir, en la taza.