¡Hola Aki! ¿Puedes presentarte y contarnos tu rol en Midaxo?

Soy Aki Hänninen, CISO y líder de DevSecOps en Midaxo. Divido esos roles deliberadamente: el lado CISO se centra más en la seguridad corporativa, la gobernanza y certificaciones como la ISO 27001, mientras que el lado DevSecOps se enfoca en la seguridad de productos y plataformas. Nuestro equipo de ingeniería está compuesto por unas 15 personas (en 5 equipos) repartidas entre Finlandia y Estados Unidos.

De hecho, empecé en Midaxo como arquitecto de software cuando reconstruimos nuestra plataforma en la nube desde cero. A medida que maduramos, hice la transición hacia las operaciones y la seguridad, y ahora me considero un “arquitecto de software en recuperación” (risas). Todavía estoy cerca del código, pero centrado en habilitar la seguridad en toda la organización.

¿Y qué hace Midaxo?

Midaxo es una plataforma de software centralizada diseñada específicamente para equipos de fusiones y adquisiciones (M&A) y desarrollo corporativo. Está diseñada para gestionar procesos complejos como adquisiciones, desinversiones, gestión de propiedad intelectual y más.

Aunque muchos equipos todavía dependen de Excel y PowerPoint para gestionar estas iniciativas, Midaxo ofrece un sistema centralizado que reemplaza esas herramientas manuales con un flujo de trabajo más estructurado, colaborativo y repetible. Reúne todo en un solo lugar, permitiendo a los equipos avanzar más rápido, reducir riesgos y tomar mejores decisiones con visibilidad en tiempo real y rendición de cuentas a lo largo de todo el ciclo de vida de la operación.

¿Qué importancia tiene la seguridad para su negocio?

Es absolutamente obligatorio. La mayoría de nuestros acuerdos implican evaluaciones de riesgos de terceros, y las expectativas en torno a la protección y confidencialidad de los datos son altas (especialmente dada la naturaleza del trabajo de nuestros clientes). La seguridad es un diferenciador clave para nosotros. Da a nuestros clientes confianza al elegir a Midaxo como su socio en la gestión de procesos sensibles y de alto riesgo.

No se trata solo de cumplimiento o de marcar casillas para una evaluación de seguridad. Tratamos la seguridad como una parte integral del producto. Eso incluye cómo construimos, cómo desplegamos y cómo gestionamos incidentes o vulnerabilidades internamente. Por eso hemos invertido tanto en seguridad en todos los ámbitos: desde el producto hasta la infraestructura.

¿Cuáles eran sus principales preocupaciones de seguridad antes de usar Aikido?

Somos muy cloud-native y nos apoyamos en gran medida en los servicios gestionados de AWS y la infraestructura serverless, lo que significa que podemos descargar parte de la seguridad de la infraestructura. Pero eso también desplaza nuestro enfoque interno hacia la seguridad de las aplicaciones.

Gestionar las vulnerabilidades era un suplicio. Los hallazgos de SCA, SAST, DAST… todo estaba disperso en diferentes herramientas (AWS Inspector, SonarCloud y Detectify, por nombrar algunas). Se convirtió en el clásico juego del topo de «Oye, ¿alguien ha investigado ya esta vulnerabilidad?»

“Antes de Aikido, gestionar la seguridad era el clásico juego de "whack-a-mole" de “Oye, ¿alguien ha revisado ya esta vulnerabilidad?”

Cada herramienta funcionaba de forma aislada. No había una vista unificada. Las vulnerabilidades debían ser triadas y asignadas manualmente. Esto ralentizaba todo. Nuestro equipo de seguridad estaba asumiendo la mayor parte del trabajo pesado, y la adopción de herramientas y prácticas de seguridad en el equipo de ingeniería en general era baja.

¿Qué hizo que Aikido destacara durante su evaluación?

Aikido parecía diseñado pensando en empresas como la nuestra, con equipos de ingeniería internos sólidos, pero con recursos limitados en personal de seguridad, no exclusivamente para grandes empresas (como algunos de los otros proveedores del sector).

“Los desarrolladores empezaron a solucionar problemas por sí mismos, porque Aikido facilitó saber qué hacer y quién debía hacerlo.”

La configuración fue sencilla, la gobernanza se hizo más clara y la propiedad se hizo evidente. La plataforma nos ayudó a sacar a la luz los problemas relevantes para los equipos adecuados sin todo el ruido. Lo que más me gustó es que optimizó nuestro flujo de trabajo. Qué alivio dejar de saltar entre paneles y herramientas.

¿Cómo resultó el despliegue? ¿Fue difícil de integrar con su configuración existente?

“¿Sinceramente? El despliegue fue casi invisible. Todo encaja a la perfección.”

Damos mucha importancia a mantener a los equipos autónomos, y la función de filtrado por equipos de Aikido fue crucial para mí como CISO. Cada uno de nuestros cinco equipos ahora ve solo los hallazgos de seguridad relevantes para su código, y se alinea perfectamente con nuestra forma de operar. Eso por sí solo facilitó la adopción.

¿Cómo fue su experiencia trabajando con el equipo de Aikido?

El equipo ha sido excepcional. Cuando finalmente tuve tiempo de probar la herramienta, el equipo estuvo ahí para ayudar. Todos con los que hemos interactuado han demostrado una verdadera mentalidad de priorizar al cliente. Escuchan los comentarios, actúan en consecuencia y nos hacen sentir como socios.

Sinceramente, ese tipo de capacidad de respuesta es poco común y nos ha causado una impresión duradera.

¿Qué ha cambiado en la forma de gestionar la seguridad?

Ha transformado nuestro proceso de gestión de vulnerabilidades en algo mucho más proactivo y amigable para los desarrolladores. Ahora enviamos los hallazgos críticos directamente a los canales de Slack específicos de cada equipo. La concienciación es mayor, el ruido es menor y el proceso es finalmente sostenible. El equipo de seguridad puede dar un paso atrás y centrarse en la gobernanza, no en los seguimientos diarios.

«Antes de Aikido, AppSec se sentía como una fricción. Ahora es simplemente parte del flujo. La seguridad ya no se ve como algo externo o molesto. Es simplemente parte de cómo los equipos despliegan software».

Antes, era difícil conseguir que los equipos actuaran. Ahora estamos viendo una disminución constante de problemas críticos y de alta gravedad. Planeamos establecer una línea de base a finales de este año para rastrear qué tan bien mantenemos esta postura mejorada con el tiempo.

Además, la mayor victoria es cultural: la seguridad ya no se ve como algo externo o molesto. Es simplemente parte de cómo los equipos entregan software.

¿Cómo han respondido los desarrolladores?

Esa es la parte curiosa. En la cultura finlandesa, si algo está roto, te enterarás. Si funciona, no.

“¿El hecho de que nadie se queje de Aikido? Esa es la mejor retroalimentación que puedes obtener aquí en Finlandia.”

Y si me permites añadir una nota cultural: en la cultura finlandesa, no somos muy dados a los cumplidos. Pero cuando nuestros desarrolladores dicen "no es una basura y funciona", eso es el mayor elogio que se puede obtener (risas). Y así es como nuestro equipo se siente con respecto a Aikido: es útil, discreto y cumple su función.

¿Cuál es tu característica favorita?

Como se mencionó, el filtrado por equipo es lo más importante para mí. Apoya nuestra forma de trabajar descentralizada y facilita enormemente mi trabajo de supervisión de la seguridad entre equipos.

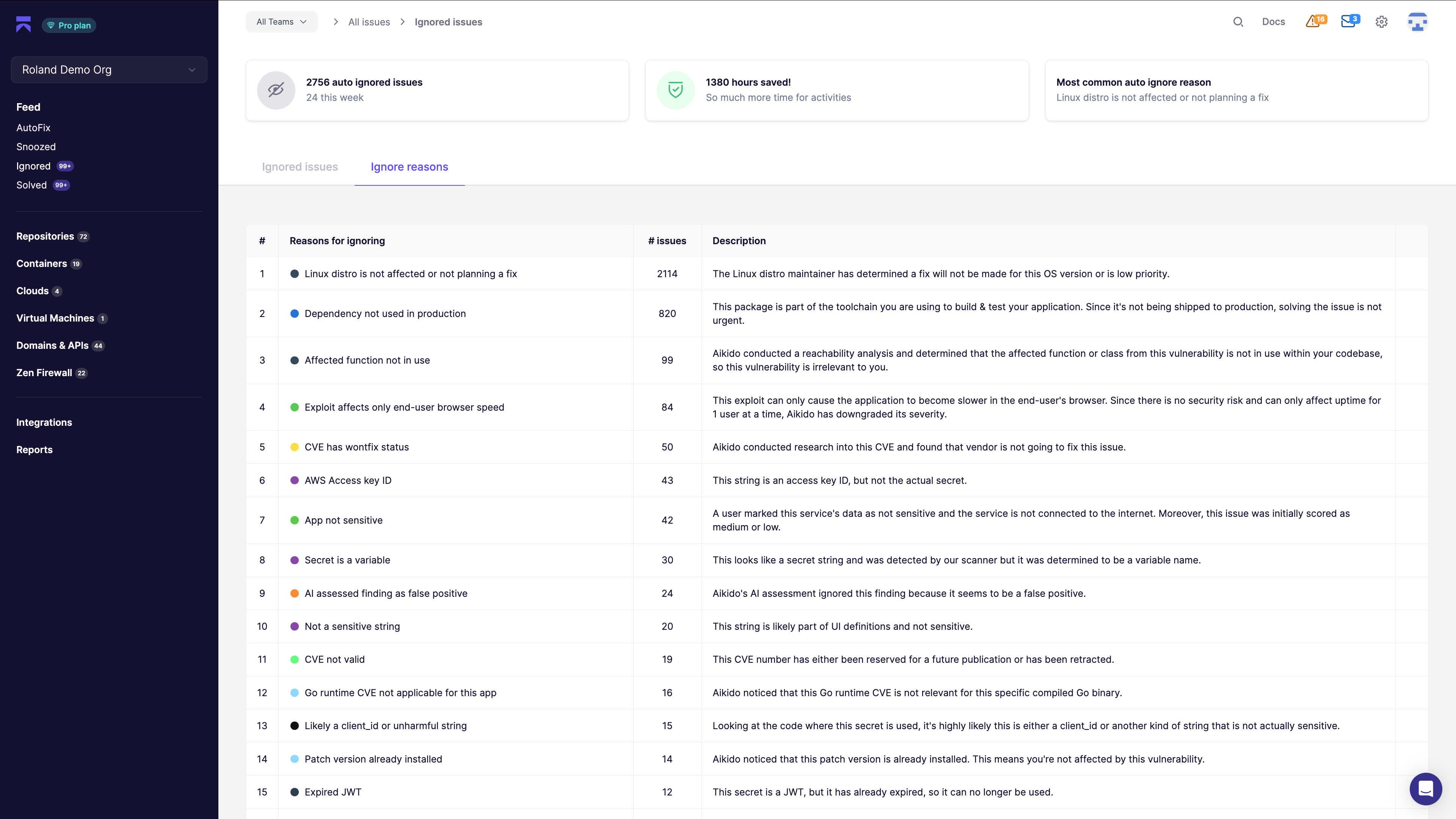

Pero también quiero destacar especialmente la función de auto-ignorar. Elimina discretamente un montón de hallazgos irrelevantes, lo que nos ahorra tiempo y ancho de banda mental. A veces reviso el número solo para sentirme bien.

“A veces reviso el recuento de auto-ignorados solo para sentirme bien. Todo eso es trabajo que no tuvimos que hacer.”

Por último, pero no menos importante: si tuvieras que resumir Aikido en una frase, ¿cuál sería?

“Simplemente funciona.” ¿Y para un equipo de desarrollo finlandés? Eso es un gran elogio.