Las pruebas de penetración con IA están cambiando la forma en que las organizaciones identifican y explotan vulnerabilidades. En lugar de depender de pruebas manuales tradicionales o escaneos automatizados básicos, los sistemas autónomos ahora simulan el comportamiento de los atacantes de forma continua y a escala. Estos sistemas utilizan IA agéntica para ejecutar exploits del mundo real, reducir el ruido y desplazar la seguridad a la izquierda, sin necesidad de intervención humana.

Según el informe de Aikido 2026 State of AI in Security & Development, que encuestó a 450 CISOs, ingenieros de AppSec y desarrolladores, el 97% de las organizaciones considerarían las pruebas de penetración con IA, y la gran mayoría (60%) buscaría la validación mediante comparaciones directas con pentesters manuales. La solución de pruebas de penetración con IA de Aikido ya está demostrando ser más efectiva, eficiente y consistente que los pentesters humanos. Mientras tanto, 9 de cada 10 encuestados en el estudio dijeron creer que la IA se haría cargo de las pruebas de penetración, sin necesidad de intervención humana.

Cómo las pruebas de penetración con IA mejoran los flujos de trabajo de las pruebas de seguridad

Las herramientas de pruebas de penetración impulsadas por IA no solo escanean en busca de posibles debilidades. Piensan, se adaptan y prueban como un atacante real. Al combinar el aprendizaje automático, agentes especializados y el razonamiento contextual, descubren vulnerabilidades más rápido y con mayor precisión que las herramientas heredadas.

A diferencia de las pruebas de penetración automatizadas tradicionales, que a menudo producen resultados superficiales y falsos positivos, las herramientas de pruebas de penetración con IA validan los problemas mediante la explotación real. También se ejecutan de forma continua, integrándose con los pipelines de CI/CD y cubriendo una mayor parte de la superficie de ataque con cada una.

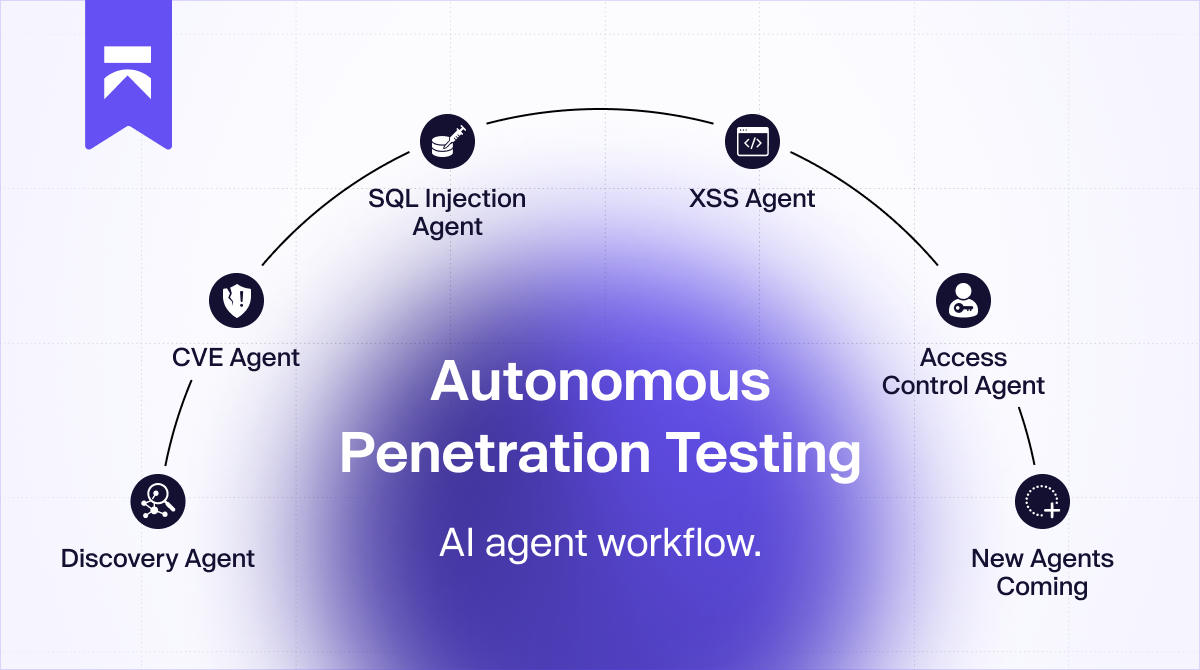

Cómo funciona el Pentesting de IA

Las herramientas de pruebas de penetración con IA operan utilizando marcos modulares basados en agentes que reflejan cómo un probador humano experto aborda un sistema:

- Agente de descubrimiento

Mapea su entorno, encontrando puntos finales expuestos, servicios ocultos y configuraciones erróneas. - Agente CVE

Compara sus sistemas con las últimas CVEs para sacar a la luz debilidades conocidas. - Agente de inyección SQL

Prueba bases de datos con consultas controladas para confirmar riesgos de inyección. - Agente XSS

Inyecta scripts para identificar el manejo inseguro de la entrada de usuario y la posible exposición de los usuarios. - Agente de control de acceso

Revisa las rutas de autenticación y autorización para detectar fallos de privilegios y acceso.

Estos agentes colaboran para simular atacantes reales y proporcionar resultados claros y validados.

Estos agentes colaboran en un flujo tipo relevo, manteniendo el contexto y aprendiendo de cada etapa. Se añaden nuevos agentes regularmente, ampliando la cobertura a medida que evolucionan las amenazas. El resultado es una forma de pentesting profunda, precisa y escalable que supera con creces lo que los escáneres antiguos pueden ofrecer.

pentesting de IA frente a Herramientas Automatizadas

El término «pentesting automatizado» a menudo se refiere a herramientas que ejecutan escaneos preprogramados sin adaptación ni validación. Estas herramientas son útiles para el cumplimiento normativo, pero a menudo pasan por alto amenazas reales.

En contraste, los sistemas de pentesting de IA analizan escenarios, prueban diferentes entradas y escalan ataques de forma dinámica.

Las pruebas autónomas demuestran la explotabilidad, en lugar de solo enumerar riesgos teóricos.

Beneficios de usar herramientas de pentesting de IA

Amplia y rápida cobertura de vulnerabilidades

Los agentes de IA pueden probar miles de endpoints y parámetros en paralelo. Reintentan payloads y ajustan las tácticas basándose en las respuestas del sistema, lo que permite una cobertura mucho mayor que las pruebas manuales o automatizadas.

Resultados reales, no solo informes

Estas herramientas no solo alertan. Validan sus hallazgos con payloads reales, proporcionando a los ingenieros la confianza de que los problemas reportados son explotables.

Integración CI/CD y pruebas continuas

Las plataformas de pentesting de IA se integran en los flujos de trabajo de desarrollo, permitiendo que las pruebas de seguridad se ejecuten durante las compilaciones, en las solicitudes pull o antes del despliegue. Esto elimina el retraso entre el desarrollo y la revisión de seguridad.

Menores costes y menos cuellos de botella

Con los agentes gestionando la mayor parte de la carga de trabajo de las pruebas, los equipos de seguridad reducen la dependencia de auditorías externas costosas y poco frecuentes. Los equipos internos pueden realizar pruebas frecuentes sin sacrificar la calidad.

El pentesting de IA produce mejores resultados de seguridad, y gestiona la escala y la consistencia.

Qué buscar en las herramientas de pentesting de IA

Al seleccionar una plataforma de pentesting de IA, busca estas características:

- Agentes especializados para cada fase del proceso de pruebas.

- Razonamiento contextual que permite el aprendizaje y la adaptación en todas las pruebas.

- Controles de modo seguro para evitar acciones disruptivas en entornos de producción.

- Integración CI/CD para una cobertura de seguridad continua.

- Bucles de retroalimentación que mejoran el sistema con el tiempo.

Las herramientas más eficaces no solo automatizan tareas. Razonan, validan y evolucionan.

Por qué las pruebas de penetración con IA son el futuro de AppSec

Las pruebas de penetración tradicionales son demasiado lentas, superficiales y costosas de escalar. Las pruebas de penetración con IA ofrecen una alternativa más inteligente y adaptable. Permiten a los equipos encontrar vulnerabilidades reales antes, probar con mayor frecuencia y adelantarse a las amenazas.

No es solo una herramienta mejor. Es una forma mejor de concebir las pruebas de seguridad.

Cómo puede ayudar Aikido Attack

Attack de Aikido Security utiliza agentes autónomos que realizan pruebas de nivel humano a velocidad de máquina. Esto le permite obtener un informe PDF completo de auditoría SOC2 o ISO27001 en horas, no en semanas.

Como empresa establecida y de renombre en el mercado de la seguridad, con más de 50.000 organizaciones que se protegen con Aikido Security para código, nube y tiempo de ejecución, Aikido puede ofrecerle un socio de seguridad creíble para sus necesidades.

Y al igual que los módulos de primera clase de Aikido en otras categorías, las pruebas de penetración con IA han superado las comparaciones con pentesters manuales y otros proveedores. Implica una amplia gama de pruebas ofensivas y simulaciones de explotación reactiva que van más allá del análisis pasivo tradicional, se alinea con el Top 10 OWASP y los estándares de cumplimiento, y logra una cobertura profunda sin forzar el acceso al código base, con una incorporación más rápida. A diferencia de las alternativas, Aikido puede alojarse en la región elegida por el cliente, lo que es una de las razones por las que muchas empresas europeas y estadounidenses optan por Aikido como su socio de ciberseguridad. El precio de Aikido se mantiene predecible y continuo sin paquetes de créditos forzados.

Inicie su pentest aquí o programe una llamada de alcance de pentest aquí.

Preguntas frecuentes

{

"@context": "https://schema.org/"

"@graph": [

{

"@type": "FAQPage",

"mainEntity": [

{

"@type": "Question",

"name": "¿Son las pruebas de penetración con IA lo mismo que un escaneo automatizado?"

"acceptedAnswer": {

"@type": "Answer",

"text": "No. Los escaneos automatizados tradicionales detectan posibles problemas. Las herramientas de pruebas de penetración con IA simulan flujos de trabajo de ataque completos y proporcionan pruebas de explotabilidad."

}

},

{

"@type": "Question",

"name": "¿Pueden las herramientas de IA reemplazar las pruebas de penetración manuales?"

"acceptedAnswer": {

"@type": "Answer",

"text": "No del todo. La IA gestiona tareas repetibles como las comprobaciones de inyección y la validación de CVE. Los probadores humanos siguen siendo cruciales para los fallos lógicos y los casos de abuso matizados."

}

},

{

"@type": "Question",

"name": "¿Con qué frecuencia deben ejecutarse las pruebas de penetración con IA?"

"acceptedAnswer": {

"@type": "Answer",

"text": "Con la integración CI/CD, las organizaciones pueden realizar pruebas en cada cambio de código, en las compilaciones nocturnas o antes de las auditorías. Muchos equipos ahora realizan pruebas diariamente."

}

}

]

}

]

}