TL;DR

Aikido comprueba si una actualización de dependencia contiene cambios disruptivos y muestra qué ha cambiado. Luego, analiza la base de código para determinar si esos cambios realmente impactan en tu base de código. Los equipos obtienen respuestas claras antes de fusionar una corrección de seguridad.

Consulta la documentación aquí.

Por qué importan los cambios disruptivos

Todos sabemos que los desarrolladores quieren mantenerse en estado de flujo, pero los problemas de seguridad a menudo los sacan de él. No solo porque interrumpe la concentración, sino porque introduce incertidumbre sobre qué hacer a continuación. Los desarrolladores están abrumados por las alertas, pero si no saben si su código es seguro para fusionar o si la librería es segura para actualizar, a menudo evitan tomar cualquier medida.

Y se nota: el 65% de los desarrolladores, ingenieros de seguridad y líderes afirmaron haber omitido las comprobaciones de seguridad, desestimado hallazgos o retrasado las correcciones debido a la fatiga y la falta de confianza en los resultados, según el informe de Aikido de 2026 sobre el estado de la IA en Seguridad y Desarrollo.

Aikido tiene como objetivo devolver esta confianza a los desarrolladores. Una de las formas en que lo hacemos es a través de dos características complementarias para las dependencias de código abierto: Cambios Disruptivos y Análisis de Impacto de Actualización.

Los desarrolladores no quieren que se les diga que deben hacer una corrección sin entender el porqué. También quieren saber cuáles son los efectos secundarios de cualquier acción de este tipo: ¿rompería, por ejemplo, su aplicación?

Este es exactamente el tipo de incertidumbre que inquieta a los desarrolladores.

Visibilidad de los cambios disruptivos

Proporcionar contexto de antemano, en lugar de aumentar la carga cognitiva de los desarrolladores, es el objetivo principal de la característica de cambios disruptivos.

Antes de fusionar una actualización, Aikido analiza el changelog para determinar si introduce cambios disruptivos. Cada actualización se clasifica en una de tres categorías: todo despejado, cambios disruptivos aparentes o validación manual requerida.

1. Todo despejado

Si no hay cambios disruptivos, la actualización se marca claramente como segura.

Los desarrolladores pueden entonces confiar en proceder con la corrección.

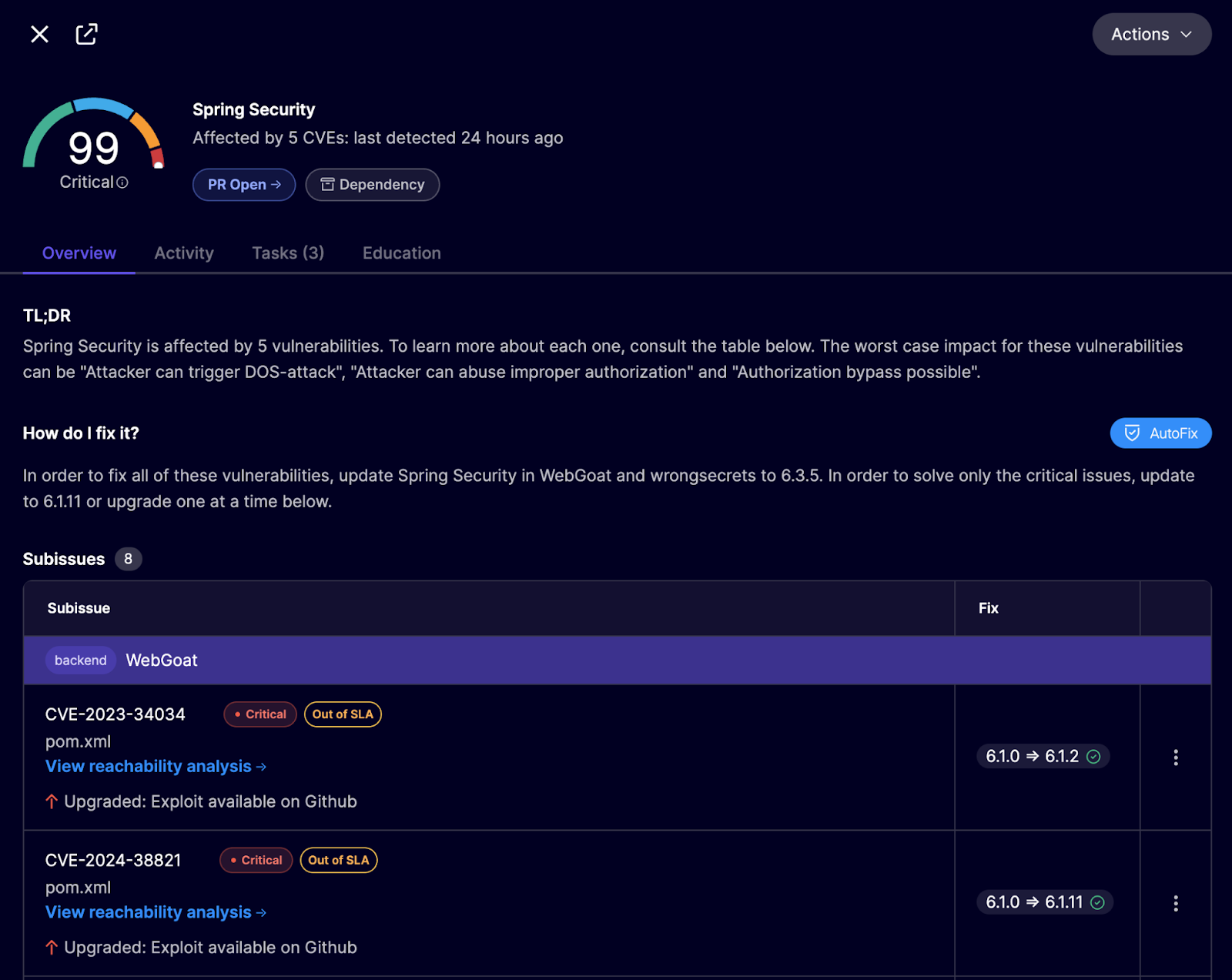

El problema de dependencia muestra la versión mínima requerida para solucionarlo. En este ejemplo de Spring Security a continuación, está claro que la CVE se solucionará actualizando a la versión 6.1.2.

La actualización se marca claramente como segura, con el changelog relevante enlazado para verificación, tranquilizando a los desarrolladores de que nada se romperá cuando se aplique la actualización.

2. Aparecen cambios disruptivos

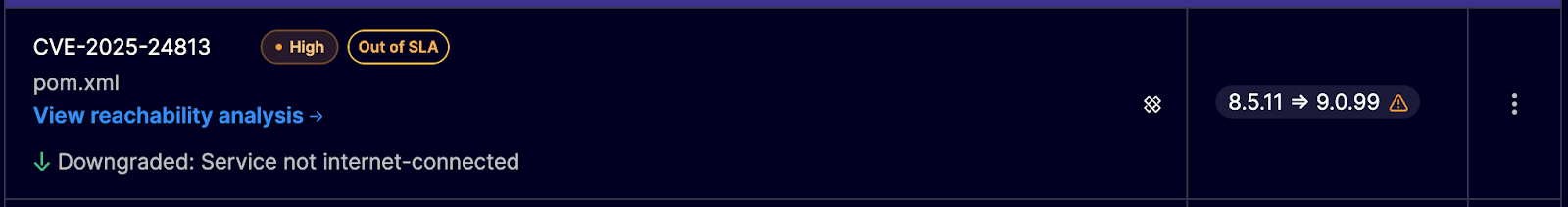

Si hay cambios disruptivos que afectan a su aplicación, Aikido lo señalará.

Los cambios disruptivos se resumen directamente junto a la actualización.

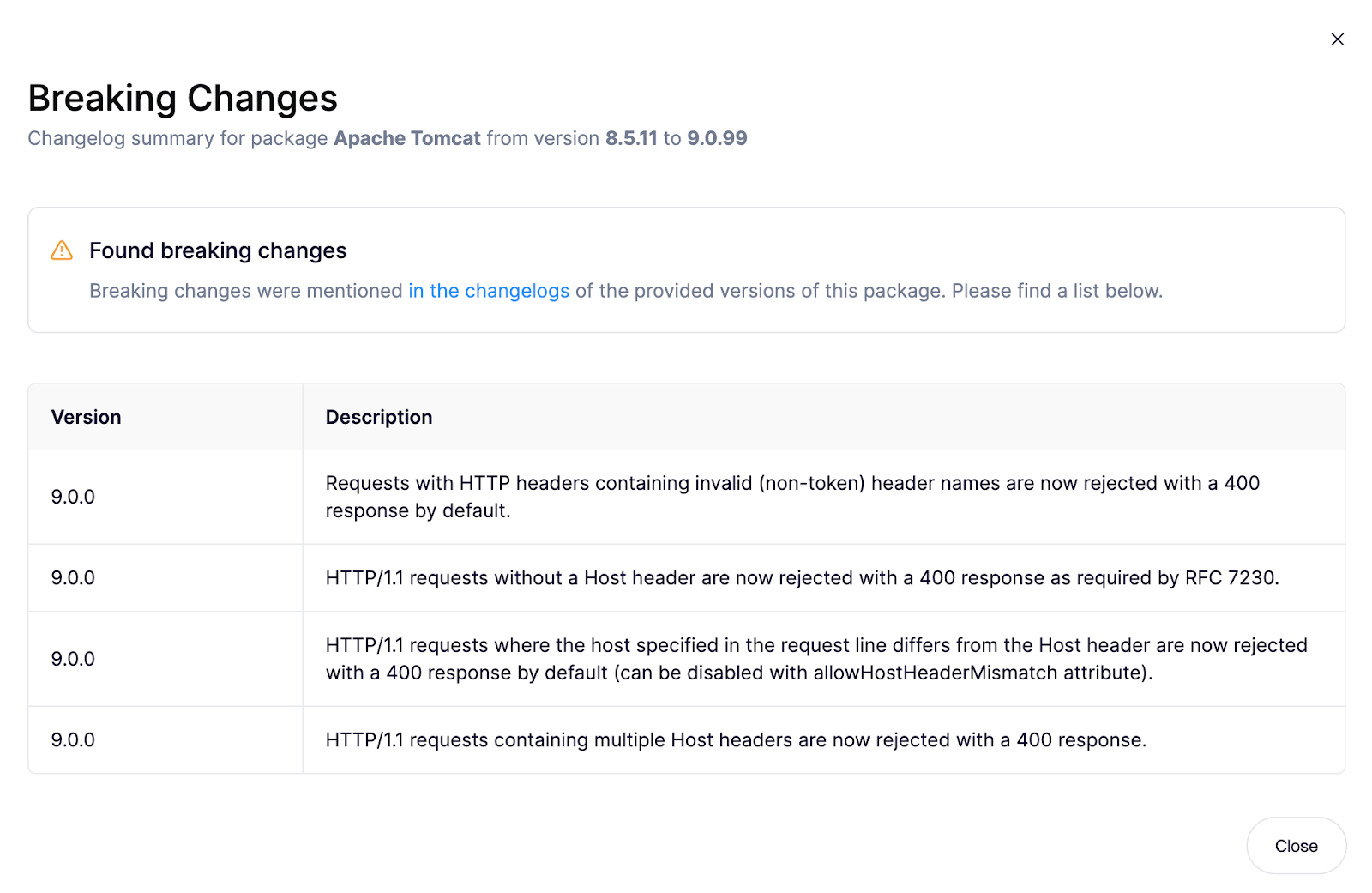

In this example, Tomcat may have previously allowed requests with slightly malformed headers, or those that had a missing <host> header, or even conflicting host information. The new version rejects those requests with a 400 Bad Request by default.

La actualización no modifica el código de su aplicación, pero puede romper las interacciones con clientes heredados o herramientas internas que envían ese tipo de solicitudes, junto con otros casos extremos.

En su lugar, pueden actualizar inmediatamente, sabiendo que no existen clientes heredados y que todo el tráfico pasa por proxies bien configurados, o alternativamente, podrían probar antes de fusionar, programar la actualización para un sprint donde el trabajo de infraestructura tenga más sentido, o incluso actualizar para la corrección de la CVE pero relajar temporalmente la configuración estricta.

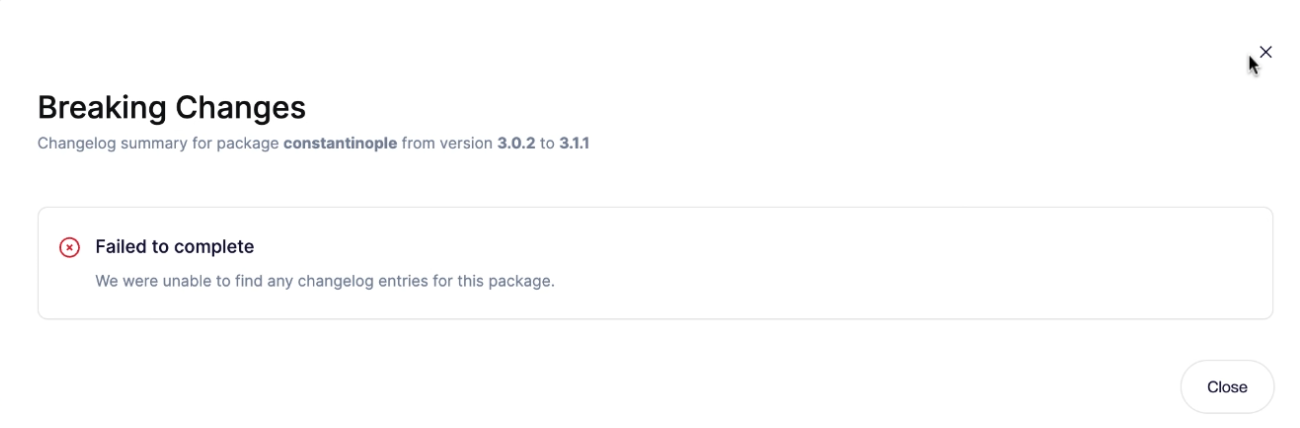

3. Validación manual requerida

Si no existe un changelog, esa incertidumbre se hace explícita.

Esto proporciona al desarrollador transparencia sobre la ausencia de evidencia en cualquier sentido respecto a los cambios disruptivos. Esto podría deberse a que el mantenedor no documenta los cambios disruptivos o a un mantenimiento deficiente del proyecto. Cuando no hay un changelog disponible, la actualización es más arriesgada, lo que indica a los desarrolladores que necesitan validar la actualización manualmente.

Presentamos el Análisis de Impacto de Actualización

Identificar los cambios disruptivos es solo la mitad del panorama.

El análisis de impacto de actualización va más allá al analizar la base de código para determinar si esos cambios se ejercen realmente. El análisis se ejecuta automáticamente como parte de la pull request.

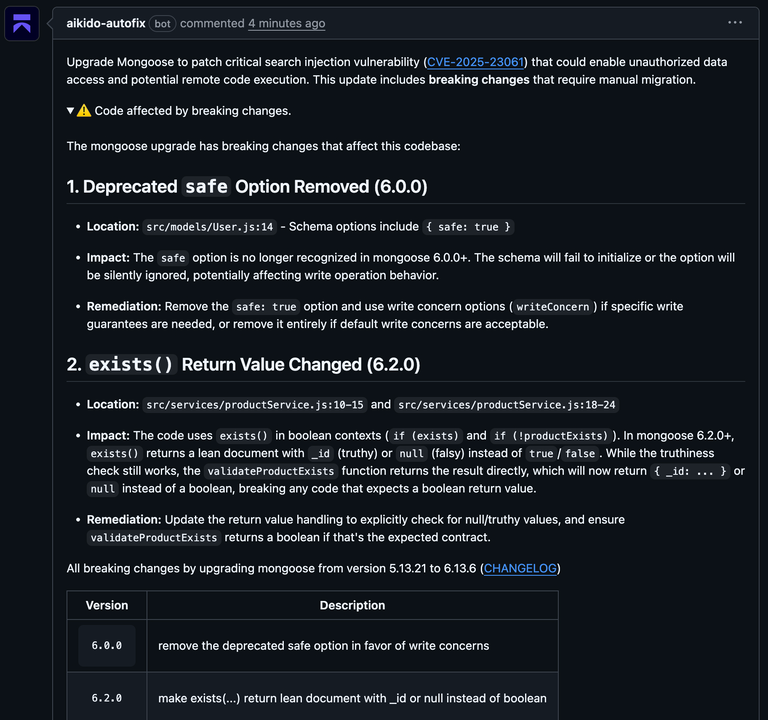

En el ejemplo siguiente, la actualización de Mongoose introduce dos cambios disruptivos. La pull request identifica los archivos y líneas exactos que dependen de un comportamiento obsoleto, explica qué ha cambiado y detalla lo que necesita ser actualizado.

Aikido expone directamente en la pull request lo que normalmente requeriría leer las notas de la versión y rastrear los usos.

Actualizar una dependencia no debería requerir conjeturas. Cuando el efecto de un cambio es claro, los equipos pueden avanzar sin dudar (y las correcciones de seguridad tienen más probabilidades de ser fusionadas).

El Análisis de Cambios Disruptivos y de Impacto de Actualización está disponible para proyectos de JavaScript, Python, Java (incluyendo Kotlin y Scala), Go, .NET, PHP y Clojure.