Ya conoces este problema, porque lo vives.

Si eres una empresa en crecimiento, realizas un pentest una vez al año... quizás dos si la normativa lo exige. Programas la auditoría, congelas los cambios, esperas semanas y recibes un PDF. Para cuando el informe llega, tu aplicación ya ha cambiado.

Si eres una organización más grande con un equipo de seguridad interno, el panorama es diferente, pero la limitación es la misma. Tu equipo está realizando pruebas. Son buenos en ello. Pero cada día toman decisiones difíciles sobre qué cubrir y qué omitir, porque no pueden revisar cada cambio en cada área con la profundidad que merece. Están priorizando no solo los hallazgos, sino qué revisar siquiera.

En ambos casos, las pruebas nunca siguen el ritmo de los lanzamientos. Hoy, eso cambia.

La brecha que se amplía con cada despliegue

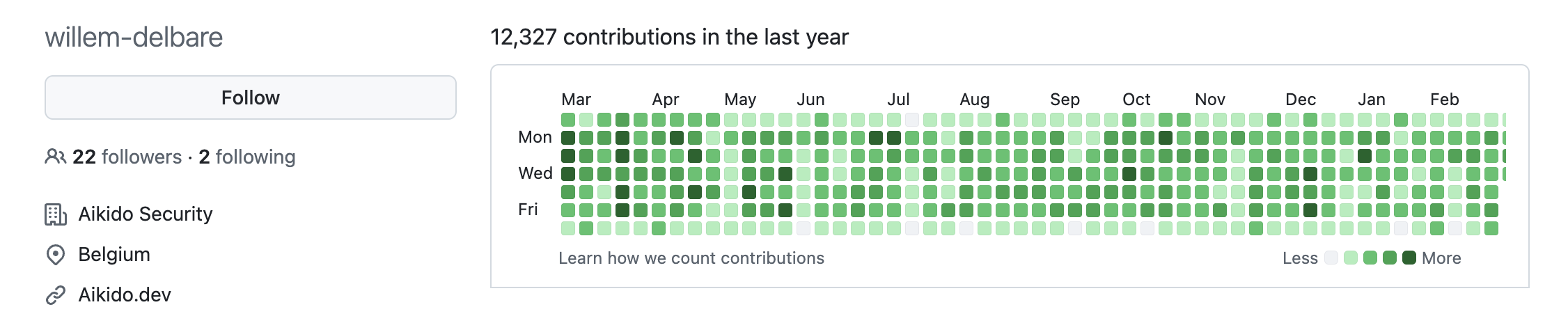

Imagina tu historial de commits del último año. Ahora imagina tus pentests, ya sean dos auditorías externas o el esfuerzo continuo de tu equipo interno.

Tu organización de ingeniería podría subir miles de líneas al día. Tu equipo de seguridad, por muy cualificado o bien dotado de recursos que esté, puede revisar manualmente una fracción de eso con la profundidad de un pentest.

Cada cambio que no se probó es una versión de tu aplicación que nunca fue completamente validada. Si se introdujo una vulnerabilidad entre pruebas, permanece en producción hasta la próxima vez que alguien revise esa ruta. La superficie de ataque crece con cada despliegue. La capacidad de seguridad no escala con ello.

Este es un problema estructural. No se puede solucionar con escaneos más rápidos, mejores alertas o más personal. Necesitamos cambiar el modelo. De 400 líderes de seguridad e ingeniería encuestados, el 76% implementa cambios significativos en producción cada semana o con mayor frecuencia. Solo el 21% valida la seguridad en cada lanzamiento. Y el 85% afirmó que sus hallazgos de seguridad ya están desactualizados cuando llega el análisis.

Esa brecha entre el lanzamiento y la seguridad no es teórica. Es la ventana por la que entran los atacantes. Y se están volviendo más rápidos: esta semana, los investigadores revelaron que un solo hacker utilizó Claude para vulnerar múltiples agencias gubernamentales mexicanas, exfiltrando 150 GB de registros de contribuyentes y votantes. Una persona, una herramienta de IA, miles de comandos automatizados. Los atacantes ahora tienen herramientas superpoderosas. Es hora de que los defensores tengan las suyas.

Presentamos Aikido Infinite

El mes pasado, cuando anunciamos nuestra Serie B, hicimos una promesa: el próximo capítulo de Aikido trataría sobre el software auto-protegido. Software que se protege a sí mismo a medida que se construye y se lanza. Hoy, cumplimos esa promesa.

Qué es

Aikido Infinite es un pentesting autónomo continuo con remediación integrada. Cada vez que tu aplicación cambia, agentes autónomos realizan pentesting en el despliegue, validan lo que es realmente explotable, generan parches y vuelven a probar las correcciones, todo antes de que el código llegue a producción: Pentest en cada lanzamiento. Parcheo automático.

No, no es DAST con maquillaje de LLM

Durante años, DAST fue lo más parecido que la industria tuvo a las pruebas de seguridad continuas, y nadie dijo nunca «este DAST es genial» (lo siento, pero no). Carece de profundidad. La relación señal/ruido es insuficiente. La solución no está disponible. Infinite funciona de manera diferente: agentes ofensivos autónomos que razonan sobre el comportamiento de la aplicación, encadenan rutas de ataque de varios pasos, aprovechan una amplia suite de herramientas y validan la explotabilidad mediante una explotación real. En un caso, los agentes descubrieron que era posible la falsificación de firmas en una aplicación de firma de documentos: Se detectaron cambios en la autenticación -> Inicio de sesión como miembro -> Escalada de privilegios -> Autorización rota confirmada. Esto no es el 'escaneo dinámico' de antaño.

Cómo funciona

Cuando llega nuevo código, Aikido Infinite analiza el diff e identifica los cambios que impactan tu superficie de ataque. ¿Actualizaste un README y el color de un botón? Omitido. ¿Cambiaste la lógica de autenticación o los endpoints de la API? Los agentes evalúan el impacto y se lanzan.

1. Descubrir: Infinite ingiere contexto de la plataforma code-to-runtime de Aikido (código fuente, arquitectura de la aplicación, especificaciones de API, configuración de cloud) y mapea la superficie de ataque completa, incluyendo endpoints no documentados, rutas de lógica ocultas y anomalías arquitectónicas demasiado lentas para la revisión manual. Los agentes razonan sobre tu sistema como un todo, entendiendo cómo interactúan los componentes y dónde fallan las suposiciones.

2. Explotar cada ruta que cambió: Aquí es donde Infinite diverge de las comprobaciones de los escáneres, que examinan los componentes de forma aislada, un repositorio, un archivo, un riesgo teórico a la vez. En realidad, la seguridad se rompe en las uniones. Un solo cambio de línea puede afectar cada ruta protegida en tu aplicación. Dos cambios que son individualmente seguros pueden ser peligrosos en combinación: un nuevo campo de API aquí, una comprobación de permisos relajada allí, y de repente hay una fuga de datos entre inquilinos que ninguno de los cambios habría introducido por sí solo.

Estos son los tipos de problemas que el pentesting busca encontrar, porque solo afloran en la configuración real en ejecución donde los componentes interactúan como un todo. El problema siempre ha sido que probar cada combinación a esa profundidad es difícil y costoso. Infinite lo convierte en el valor predeterminado. Agentes especializados persiguen cada ruta de ataque viable a través de la superficie afectada: fallos de inyección, control de acceso roto, debilidades de autenticación, SSRF, errores de lógica de negocio, exposición de datos entre inquilinos, todo utilizando rutas de ataque reales en lugar de payloads fijos. Cuando un agente encuentra algo, esa inteligencia se retroalimenta en el ciclo, descubriendo riesgos encadenados. Los agentes trabajan en paralelo en todas las características relevantes para la seguridad simultáneamente.

3. Validar: Cada hallazgo se confirma mediante explotación directa contra el objetivo en vivo. Los problemas que no pueden reproducirse no se incluyen en los resultados.

4. AutoFix y retesteo: AutoFix genera un PR listo para fusionar con la corrección específica a nivel de código, dirigida a su implementación real. Los desarrolladores revisan, fusionan y los agentes vuelven a probar automáticamente para confirmar que la corrección se mantiene. En cuestión de horas, una vulnerabilidad pasa de ser descubierta a resuelta y verificada.

Dado que Infinite reside dentro de la plataforma Aikido, dispone de un contexto del que simplemente carecen las herramientas de pentesting autónomas. Ese contexto de infraestructura a código es lo que hace que el descubrimiento sea más profundo, las correcciones más precisas y las pruebas continuas realmente viables.

Lo que antes llevaba semanas o trimestres, ahora se hace en horas. Los agentes hacen el trabajo pesado. Su equipo revisa, fusiona y sigue adelante.

_1-2.png)

Lanzamiento → Pentest diff→ Parche → Re-test → Despliegue a producción.

Probado en código real

Estos agentes ya están encontrando vulnerabilidades complejas en aplicaciones y frameworks ampliamente utilizados, problemas que habían pasado desapercibidos incluso con años de revisión comunitaria y escrutinio experto.

En Coolify, nuestros agentes identificaron siete CVEs incluyendo escalada de privilegios y compromiso total del host a través de RCE como root, en más de 52.000 instancias expuestas. En Astro, encontraron CVE-2026-25545, un SSRF en el adaptador de Node.js que exponía recursos de red internos. En SvelteKit en Vercel, rastrearon SvelteSpill, un fallo de engaño de caché en más de 150.000 líneas de código que afectaba a cada despliegue por defecto. Vercel desplegó una corrección a nivel de plataforma tras la divulgación.

En una comparación directa en una aplicación de firma de documentos, los agentes descubrieron un fallo crítico de integridad del flujo de trabajo que permitía falsificar firmas electrónicas, junto con 12 instancias de XSS. Los pentesters manuales, un equipo sénior durante más de dos semanas, encontraron un XSS y un SSRF. Siete de sus nueve hallazgos fueron comprobaciones de endurecimiento, y pasaron por alto completamente la falsificación de firmas. (Documento técnico completo aquí).

En todos los casos, se trata de problemas profundos y de varios pasos en bases de código maduras. Los expertos que los pasaron por alto no son junior. Son profesionales sénior que trabajan bajo las mismas limitaciones a las que se enfrenta cualquier equipo de seguridad: horas limitadas, prioridades contrapuestas, alta presión y más código que revisar del que cualquier equipo puede abordar en profundidad.

Para la IA, esa limitación desaparece. Dar acceso a los agentes al código fuente es instantáneo, y escalan con la riqueza del contexto que ingieren. Más código, más contexto de arquitectura, mejores resultados, no un coste mayor. Los probadores expertos se centraron en el cumplimiento y la configuración porque ahí es donde se invirtió su tiempo. Los agentes fueron más allá porque podían.

Ni siquiera las empresas más grandes tienen suficientes expertos para probar exhaustivamente cada cambio de código que se envía a sus aplicaciones. Ahora, podemos dotar a cada equipo de acceso a un análisis profundo, siempre activo, para cada cambio. Piénselo como un equipo de hackers de élite 100% dedicado a su aplicación, disponible las 24 horas del día.

%20copy-2%20(1)%20copy-2.gif)

Lo que Infinite significa para sus equipos

Los atacantes tienen herramientas superpoderosas. Esto da a los defensores las suyas.

Para profesionales de la seguridad: Infinite multiplica la capacidad de prueba de su equipo. Los agentes se encargan de la validación exhaustiva en cada lanzamiento, ampliando la cobertura automáticamente para que sus expertos puedan centrarse en los activos críticos y las decisiones importantes. Amplitud, velocidad, pruebas profundas en cada diff que de otro modo consumirían el ancho de banda del equipo, o simplemente no se harían. Los profesionales de la seguridad obtienen más capacidad para la creatividad, el contexto empresarial y los problemas más difíciles. Infinite permite a los equipos de seguridad pasar del modo "verificar lo crítico" con recursos limitados a "verificar todo" por defecto.

Para desarrolladores: Su equipo está entregando 10 veces más código que hace un año. Infinite significa que puede confiar en el diff. Se acabaron los tickets de seguridad que aparecen a mitad de ciclo con pasos de reproducción poco claros. Infinite encuentra problemas, genera correcciones y abre el PR. Usted lo revisa, lo fusiona y vuelve a construir.

¿Qué sigue?

Infinite es nuestro producto estrella y la materialización de una visión que hemos estado construyendo: software de autoprotección. ✨

Hoy, Infinite cierra el ciclo entre la entrega y la seguridad. Cada ejecución enriquece la base de conocimientos de seguridad de Aikido sobre su aplicación con hallazgos reales, rutas de ataque validadas y correcciones confirmadas. Hacia dónde se dirige esa base de conocimientos a continuación, cómo se retroalimenta en la forma en que el código se escribe (o se genera) en primer lugar, bueno, probablemente pueda imaginar por qué elegimos el nombre Infinite. Como alude James Berthoty, fundador de Latio Tech:

En un mercado saturado, Aikido Infinite es un enfoque genuinamente único para asegurar el código generado por IA, utilizando pentesting de IA continuo para hacer que cada prueba sea mejor que la anterior, y la generación de código más segura por defecto.

La próxima vez que tenga noticias mías, será con un gráfico cliché pero bien diseñado de "seguridad a través del ciclo de vida del software como un signo de infinito". Tenemos mucho más que construir. Y seguiremos avanzando hasta que la seguridad funcione a la velocidad que el software exige y que los desarrolladores merecen.

¿Quiere probar Infinite hoy mismo? Puede empezar gratis, reservar una demostración o entrar en el infinito el próximo mes en RSA en San Francisco.

xo Madeline, Aikido