A medida que la inteligencia artificial se vuelve central en la forma en que se escribe, despliega y opera el software, las herramientas de seguridad de IA ya no son un extra deseable; son esenciales.

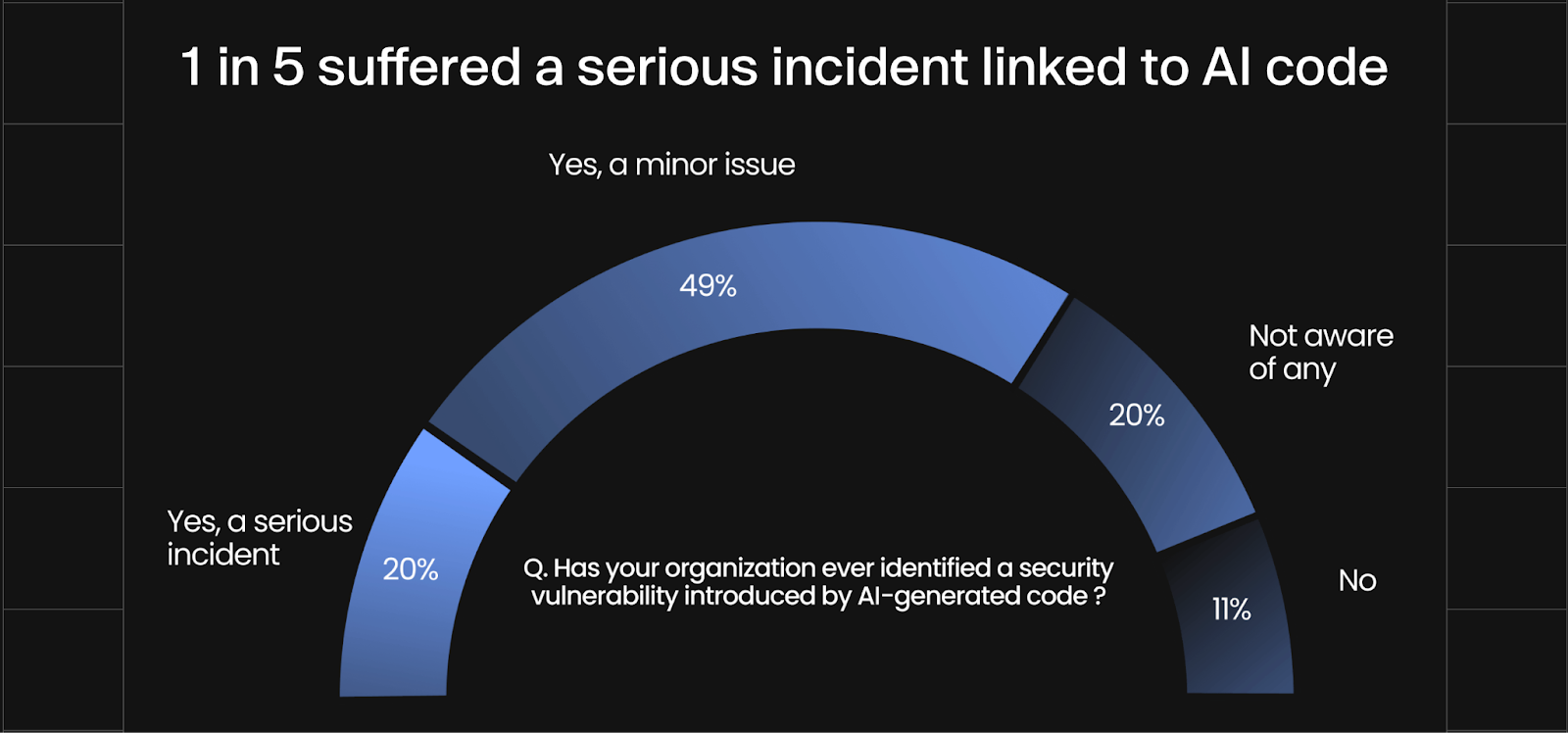

El informe Aikido 2026 State of AI in Security & Development reveló que una de cada cinco organizaciones ya ha experimentado un incidente de seguridad grave vinculado a código generado por IA. Esto subraya un desafío creciente: a medida que el desarrollo se acelera con la asistencia de la IA, las herramientas de seguridad tradicionales a menudo tienen dificultades para seguir el ritmo.

Este cambio está impulsando a los equipos a replantearse cómo protegen las aplicaciones, los datos y los entornos cloud. Independientemente de si es un desarrollador que adopta la codificación asistida por IA o un líder de seguridad que evalúa herramientas modernas, una comprensión básica de cómo se puede utilizar la IA para mejorar sus resultados de seguridad puede ser de gran ayuda.

En esta guía, analizaremos una variedad de herramientas de seguridad de IA, cubriendo plataformas que utilizan IA para la detección de vulnerabilidades, triaje inteligente, remediación automatizada, pentesting continuo de IA y la gestión de riesgos de nivel empresarial.

Aquí tiene un vistazo rápido a todas las herramientas que cubriremos:

- Aikido Security

- Arctic Wolf

- Cato Networks

- Cisco AI Defense

- CodeRabbit

- CrowdStrike

- Invicti

- Protect AI (Palo Alto Networks)

- SentinelOne

- XBOW

¿Qué son las herramientas de seguridad de IA?

Las herramientas de seguridad de IA son plataformas que utilizan inteligencia artificial para detectar, priorizar y remediar riesgos de seguridad en aplicaciones, infraestructura cloud y flujos de trabajo de desarrollo.

Al aplicar técnicas como modelos de lenguaje grandes, análisis contextual y razonamiento automatizado a tareas como el escaneo de código, el triaje de vulnerabilidades, el pentesting y la respuesta a incidentes, estas herramientas reducen los falsos positivos y centran a los equipos en problemas reales y explotables.

El resultado es una seguridad más rápida e inteligente que escala con el desarrollo moderno nativo de la nube, ofreciendo visibilidad de extremo a extremo en código, dependencias, API y entornos de runtime, mientras ayuda a los equipos a solucionar problemas rápidamente sin ralentizar la entrega.

{{cta}}

Qué buscar en una herramienta de seguridad de IA

Elegir una herramienta de seguridad de IA no se trata de quién usa más palabras de moda de IA. La herramienta adecuada debe reducir el riesgo real, ahorrar tiempo a los desarrolladores e integrarse de forma natural en los flujos de trabajo existentes. Al evaluar las opciones, céntrese en estas cualidades fundamentales en lugar de en largas listas de funciones.

- Valor de seguridad claro, no IA por la IA misma: Las herramientas de seguridad robustas con IA aplican la inteligencia artificial donde realmente mejora los resultados, como reducir los falsos positivos, añadir contexto a los hallazgos o ayudar a los equipos a entender qué es lo más importante. El objetivo es la claridad y la señal, no más alertas.

- Cobertura que se adapta a su entorno: Ninguna herramienta única cubre todo, pero debe alinearse con la forma en que se construyen y despliegan sus aplicaciones. Ya sea código fuente, dependencias, APIs, infraestructura cloud o entornos de runtime, la herramienta debe proteger las partes de la pila que más importan a su equipo.

- Hallazgos accionables y soporte para la remediación: La detección por sí sola no es suficiente. Busque herramientas que ayuden a los equipos a pasar de encontrar problemas a solucionarlos, a través de una guía clara, priorización o automatización que acorte el tiempo de remediación y reduzca las idas y venidas entre seguridad e ingeniería.

- Adaptación al flujo de trabajo y facilidad de adopción: Las mejores herramientas se integran sin problemas en el control de código fuente, los pipelines CI/CD o los entornos cloud sin ralentizar el desarrollo. La configuración sencilla, las interfaces intuitivas y las salidas amigables para los desarrolladores aumentan la adopción y hacen de la seguridad una parte natural del flujo de trabajo en lugar de un obstáculo.

Las 10 mejores herramientas de seguridad con IA

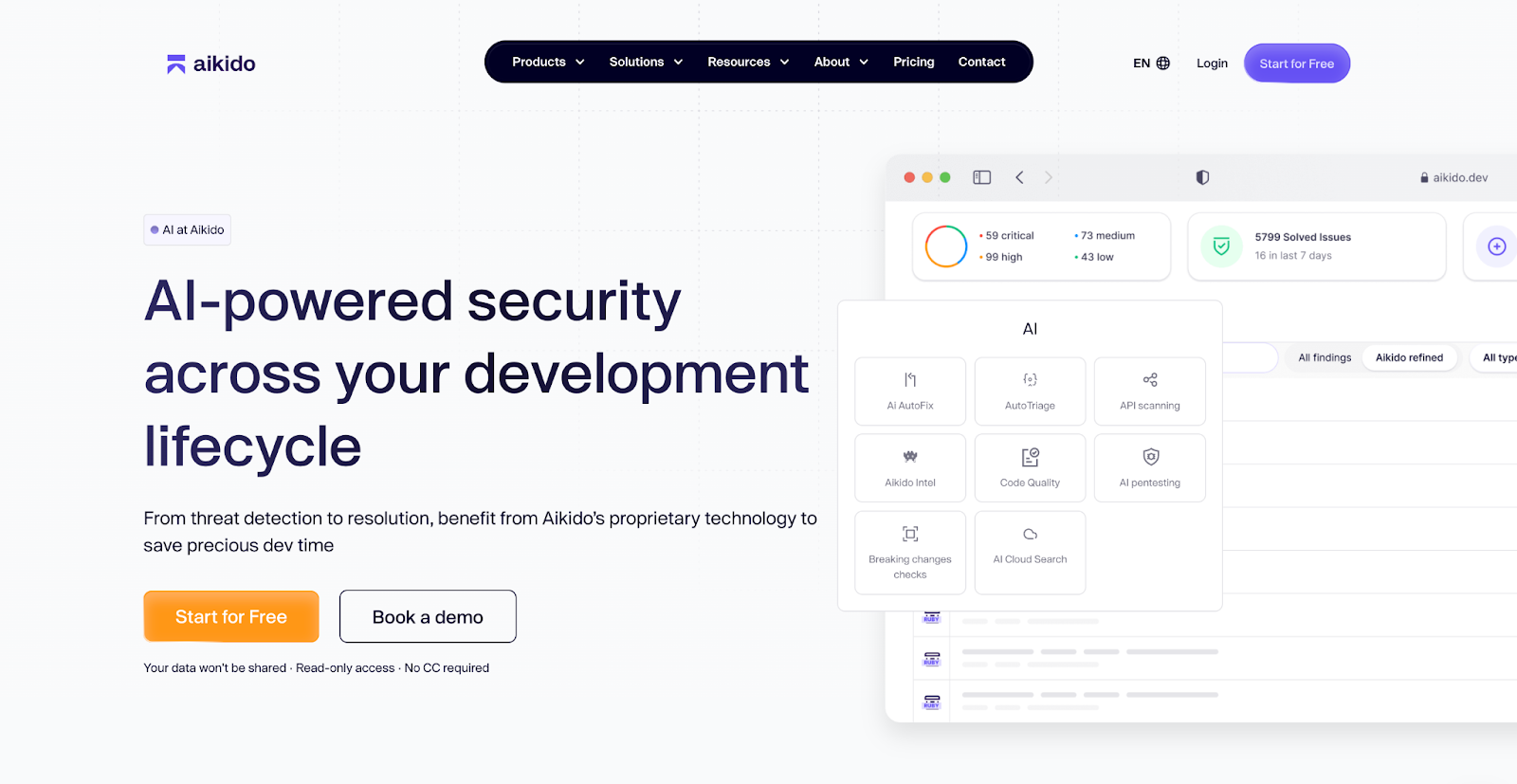

1. Aikido Security

Aikido Security es una plataforma de seguridad impulsada por IA diseñada para reducir la fricción entre la detección y la corrección de vulnerabilidades. Aplica la IA en todo el ciclo de vida de la seguridad, ayudando a los equipos a revisar código, clasificar hallazgos, remediar problemas y validar la explotabilidad en el mundo real sin depender de herramientas fragmentadas o análisis manuales.

A nivel de código, Aikido utiliza la revisión de código con IA para analizar solicitudes de extracción (pull requests) y código fuente en busca de errores lógicos, patrones inseguros y casos extremos que los escáneres tradicionales suelen pasar por alto. En lugar de producir advertencias genéricas, evalúa el código en contexto y proporciona retroalimentación accionable que se integra de forma natural en los flujos de trabajo de los desarrolladores.

Una parte fundamental de la plataforma es AutoTriage, que aborda uno de los mayores problemas en la seguridad de las aplicaciones: los falsos positivos. AutoTriage utiliza el razonamiento de IA, el análisis de alcanzabilidad y el contexto del entorno para evaluar si una vulnerabilidad es realmente explotable y con qué urgencia debe abordarse. Esto permite a los equipos centrarse en los problemas de alto impacto mientras descarta automáticamente los hallazgos que no representan un riesgo real.

Para completar el flujo de trabajo, Aikido combina la detección con la corrección automática con IA y el pentesting de IA. AutoFix genera correcciones específicas para vulnerabilidades confirmadas y abre solicitudes de extracción automáticamente, mientras que el pentesting impulsado por IA simula rutas de ataque reales a través de entornos de código, cloud y runtime. Juntas, estas capacidades ayudan a los equipos a validar sus defensas y a cerrar las brechas de seguridad en una fase más temprana del proceso de desarrollo.

Características

- Revisión de código con IA: Revisa solicitudes de extracción y código en busca de errores lógicos, patrones de riesgo y construcciones inseguras con análisis consciente del contexto.

- AutoTriage: Utiliza IA y análisis de alcanzabilidad para filtrar falsos positivos, confirmar verdaderos positivos y priorizar vulnerabilidades basándose en la explotabilidad y el impacto en diferentes lenguajes y entornos.

- Corrección automática con IA: Genera correcciones seguras y mínimas para problemas de SAST, IaC, contenedores y dependencias, y crea solicitudes de extracción automáticamente.

- Pentesting de IA: Pentesting autónomo impulsado por IA que mapea rutas de ataque reales y valida vulnerabilidades en entornos de código, cloud y runtime.

- Flujos de trabajo para desarrolladores: Se integra en IDEs, pipelines CI/CD y herramientas para desarrolladores para una detección temprana y una remediación en contexto.

Ventajas

- Utiliza IA para reducir el ruido y mejorar la precisión, no solo para generar más alertas.

- Cubre el ciclo de vida completo de la seguridad de las aplicaciones sin requerir múltiples herramientas desconectadas.

- Fuerte enfoque en la velocidad de remediación, no solo en la detección.

- Diseñado para desarrolladores, no solo para equipos de seguridad, lo que mejora la adopción.

- Comentarios de usuarios consistentemente positivos sobre la usabilidad y la incorporación.

Calificación de Gartner: 4.8/5.0

2. Arctic Wolf

Arctic Wolf es una plataforma de Detección y Respuesta Gestionada (MDR) impulsada por IA diseñada para ayudar a las organizaciones a detectar, priorizar y responder a las amenazas de seguridad sin necesidad de construir o dotar de personal a un SOC interno completo. En lugar de reemplazar las herramientas de seguridad existentes, Arctic Wolf se sitúa por encima de ellas, utilizando análisis impulsados por IA y operaciones de seguridad humanas para correlacionar señales en endpoints, redes, entornos cloud y sistemas de identidad. Su valor principal reside en transformar los datos de seguridad ruidosos en incidentes priorizados y accionables a los que los equipos de seguridad pueden responder eficazmente.

Características

- Detección de amenazas impulsada por IA: Utiliza aprendizaje automático y análisis de comportamiento para detectar actividad sospechosa en endpoints, redes, cargas de trabajo en la nube e identidades.

- Plataforma de Operaciones de Seguridad (Aurora): Plataforma centralizada que ingiere telemetría de herramientas de seguridad existentes y aplica correlación y puntuación de riesgo basadas en IA.

- Detección y Respuesta Gestionadas (MDR): Monitorización 24/7 y respuesta a incidentes proporcionadas por el equipo de operaciones de seguridad de Arctic Wolf.

- Priorización de Riesgos y Reducción de Alertas: La IA filtra las alertas de baja señal y escala los incidentes verificados y de alto impacto para reducir la fatiga por alertas.

Ventajas

- Una detección robusta asistida por IA, combinada con una respuesta dirigida por humanos, reduce la carga operativa para los equipos internos.

- Eficaz en la reducción del ruido de alertas al correlacionar señales entre múltiples herramientas de seguridad.

- Adecuado para organizaciones sin un SOC maduro o cobertura de seguridad 24/7.

- Amplio soporte de integración en herramientas de endpoint, cloud, red e identidad.

Contras

- No es una herramienta centrada en desarrolladores; no ofrece escaneo de código, SAST, SCA ni integraciones CI/CD.

- La remediación es de carácter consultivo en lugar de automatizada, lo que requiere que los equipos internos ejecuten las correcciones.

- Depende en gran medida de las herramientas de seguridad existentes, por lo que su valor depende de la madurez de la pila actual.

- Menor visibilidad en vulnerabilidades a nivel de aplicación o de código.

- El precio se basa en el servicio y puede ser caro para equipos más pequeños o startups.

- Control limitado sobre la lógica de detección en comparación con plataformas totalmente autogestionadas.

Calificación de Gartner: 4.9/5.0

3. Cato Networks (con Seguridad de IA de Aim)

Cato Networks es una plataforma Secure Access Service Edge (SASE) que combina capacidades de red y seguridad en un servicio nativo de la nube diseñado para proteger a usuarios, dispositivos, aplicaciones y datos dondequiera que se encuentren. En 2025, Cato amplió las capacidades de seguridad de IA de su plataforma al adquirir Aim Security, aportando protecciones avanzadas centradas en IA a su Plataforma Cloud SASE.

Esta adquisición permite a Cato asegurar no solo el tráfico de red y el acceso a aplicaciones, sino también interacciones y flujos de trabajo relacionados con la IA, como el uso por parte de los empleados de aplicaciones de IA públicas, agentes de IA internos y el ciclo de vida de desarrollo de IA más amplio, todo bajo políticas y visibilidad unificadas.

Características

- Plataforma SASE Unificada: Redes seguras, acceso seguro y protección consciente de la IA ofrecidos desde un único servicio en la nube.

- Seguridad de Interacción con IA: La tecnología de Aim asegura el uso por parte de los empleados de herramientas de IA públicas, aplicaciones de IA internas y agentes de IA en tiempo de ejecución, y aplica políticas de gobernanza en todas las interacciones de IA.

- Firewall de IA y Aplicación de Políticas: Controla el tráfico de IA y aplica reglas de seguridad corporativas para cargas de trabajo y comunicaciones de IA.

- Gestión de la Postura de Seguridad de IA: Descubre, detecta y remedia continuamente riesgos específicos de IA en entornos de desarrollo, entrenamiento y tiempo de ejecución.

- Capacidades SASE Globales: SD-WAN segura, Acceso a la Red de Confianza Cero (ZTNA), firewall, prevención de amenazas y protección de datos, todo en una única plataforma.

Ventajas

- Plataforma integral y convergente: Redes, seguridad y seguridad de IA bajo un mismo paraguas nativo de la nube.

- Fuerte posicionamiento en Gartner: Nombrado Líder en el Cuadrante Mágico de Gartner de 2025 para Plataformas SASE, lo que refleja un amplio reconocimiento empresarial.

- Control centralizado de políticas de IA: Protege las interacciones de IA de forma consistente en las superficies de usuario, cloud y aplicación.

- Amplia visibilidad y aplicación de amenazas: Aprovecha una infraestructura de nube global para inspeccionar y proteger el tráfico en tiempo real.

Contras

- Complejidad para equipos pequeños: Como plataforma SASE empresarial completa, puede ser excesiva para empresas pequeñas que aún no necesitan una convergencia total de SASE + seguridad de IA.

- Integración y migración: Las funciones de seguridad de IA completas impulsadas por Aim convergerán totalmente en la plataforma a principios de 2026, lo que puede generar complejidad transitoria para los clientes actuales.

- Modelo de precios: Las soluciones SASE con extensiones de IA pueden tener estructuras de licencias y costes complejas que requieren una planificación presupuestaria cuidadosa.

- Menos enfocado en la seguridad pura de las aplicaciones: Si bien es robusto en protecciones de red y basadas en políticas, no reemplaza herramientas especializadas a nivel de código como SAST/SCA para equipos de desarrolladores.

- La seguridad de IA aún en evolución: La integración y madurez de los riesgos avanzados de IA (por ejemplo, detección de inyección de prompts) son relativamente nuevas y pueden carecer de la profundidad que se encuentra en startups dedicadas a la seguridad de IA.

- Curva de aprendizaje operativa: Los administradores pueden necesitar formación adicional para configurar eficazmente la aplicación de políticas de IA y los flujos de trabajo de riesgos de IA.

- Las revisiones de pares varían: Si bien es robusta como plataforma SASE, la retroalimentación específica de los usuarios sobre la experiencia en seguridad de IA aún está surgiendo.

Calificación de Gartner: 4.6/5.0

4. Cisco AI Defense

Cisco AI Defense es una solución de seguridad de IA de nivel empresarial diseñada para proteger las iniciativas de IA de las organizaciones en desarrollo, despliegue y tiempo de ejecución. Basada en la dilatada experiencia de Cisco en ciberseguridad y redes, AI Defense cubre lagunas críticas dejadas por las herramientas de seguridad tradicionales al ofrecer una visibilidad integral de los activos de IA, detección proactiva de vulnerabilidades y protección en tiempo real contra amenazas adversarias como inyecciones de prompts, fuga de datos y ataques de denegación de servicio.

Características

- Descubrimiento y visibilidad de activos de IA: Identifica automáticamente modelos, aplicaciones y agentes de IA en entornos multinube para mapear toda la superficie de ataque de IA.

- Validación de modelos y aplicaciones de IA: Utiliza red teaming algorítmico y pruebas automatizadas para detectar vulnerabilidades y problemas de seguridad en modelos y aplicaciones de IA personalizadas.

- Protección de IA en tiempo de ejecución: Proporciona barreras y defensas en tiempo de ejecución para bloquear entradas adversarias y salidas dañinas en tiempo real.

- Control de acceso de IA: Monitoriza y gestiona el acceso de los empleados a herramientas de IA de terceros, tanto autorizadas como no autorizadas, para prevenir la exposición de datos sensibles.

- Gestión de riesgos de la cadena de suministro de IA: Detecta riesgos de modelos externos o de terceros y asegura la gobernanza en toda la cadena de suministro de IA.

- Aplicación a nivel de red: Aprovecha Cisco Security Cloud y la inteligencia de amenazas de Talos para una detección de amenazas de alta precisión y protección continua.

Ventajas

- Ofrece cobertura de extremo a extremo en descubrimiento, detección y protección para entornos de IA empresariales.

- Se integra con el portfolio de seguridad más amplio de Cisco para una visibilidad unificada y gestión de políticas.

- Proporciona pruebas proactivas y barreras en tiempo de ejecución adaptadas a las amenazas de IA emergentes.

- Un control de acceso robusto y la monitorización de la IA en la sombra ayudan a mitigar el uso arriesgado por parte de los empleados de herramientas de IA externas.

Contras

- Diseñado principalmente para grandes empresas, lo que puede hacer que el despliegue y la configuración sean complejos para equipos más pequeños.

- Puede que no reemplace herramientas AppSec especializadas (por ejemplo, SAST/SCA) para vulnerabilidades profundas a nivel de código.

- Los precios y las licencias pueden ser complicados debido a sus amplias funciones empresariales.

- Las políticas avanzadas de seguridad de IA pueden requerir equipos de seguridad experimentados para ajustarlas eficazmente.

- Las revisiones de pares y las calificaciones independientes específicamente para AI Defense aún están surgiendo dado su reciente lanzamiento.

- La integración con las herramientas existentes de cloud y DevSecOps puede requerir personalización.

- La protección en tiempo de ejecución puede generar alertas matizadas que requieren una interpretación experta.

Calificación de Gartner: 4.6/5.0

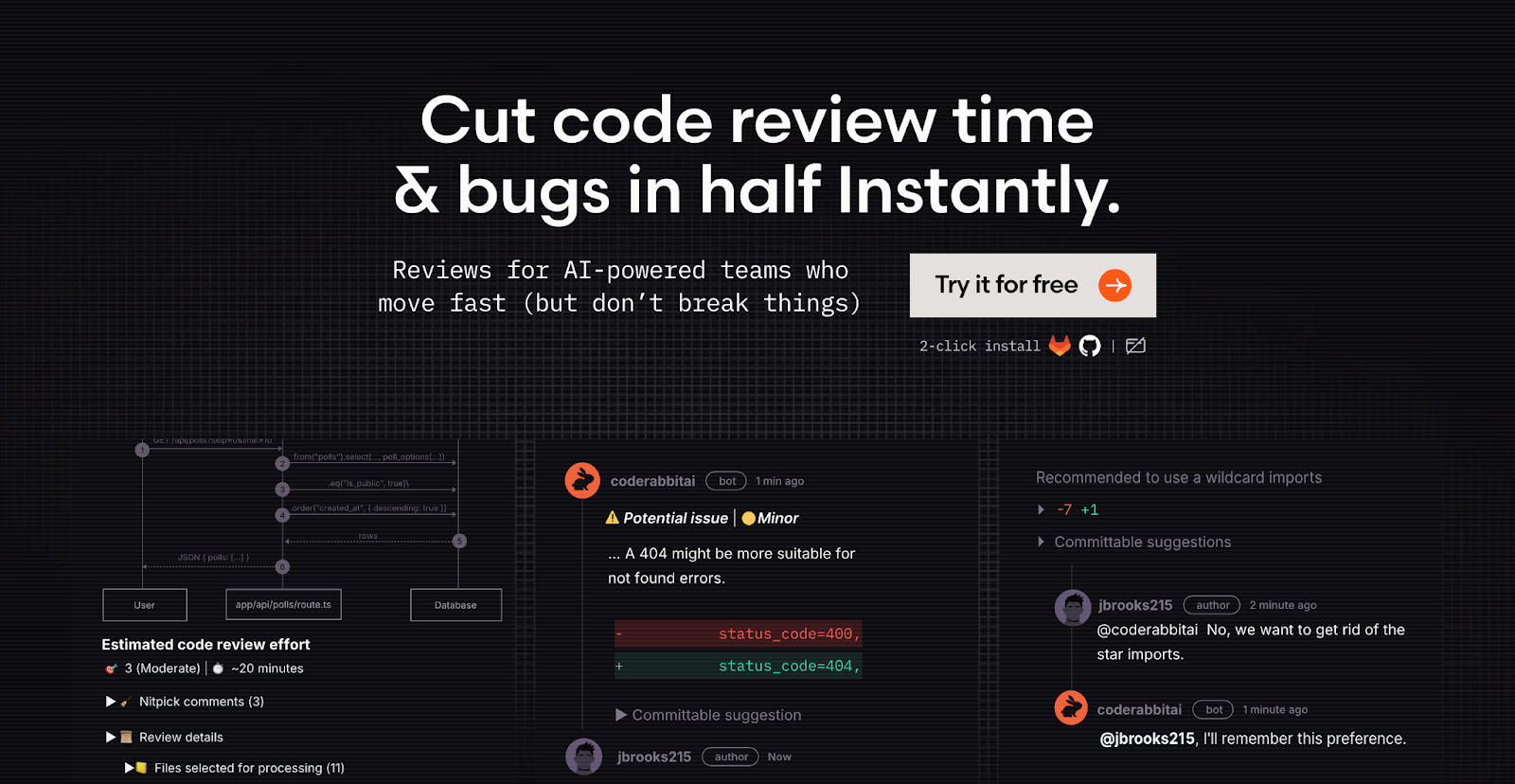

5. Coderabbit

Coderabbit es un asistente de revisión de código impulsado por IA diseñado para ayudar a los equipos de ingeniería a automatizar y escalar el proceso de revisión de código. Se integra con sistemas de control de versiones, IDEs y flujos de trabajo de CI para analizar pull requests y commits, proporcionando retroalimentación contextual sobre errores, problemas de lógica, inconsistencias de estilo y posibles problemas de seguridad.

Características

- Revisiones de Código con IA: Análisis automatizado y consciente del contexto de pull requests con sugerencias en línea y resúmenes.

- Integración con IDE y CLI: Revisa el código directamente en editores como VS Code o mediante herramientas de línea de comandos.

- Reglas Personalizadas y Aprendizaje: Los equipos pueden adaptar el comportamiento de la revisión con directrices personalizadas y bucles de retroalimentación.

- Controles de Seguridad y Privacidad: Certificación SOC 2 Tipo II, procesamiento efímero sin almacenamiento persistente de código y revisiones cifradas.

Ventajas

- Acelera las revisiones de código e identifica problemas que los desarrolladores podrían pasar por alto.

- Se integra sin problemas con GitHub, GitLab y entornos IDE.

- Aprende de la retroalimentación del equipo para refinar las sugerencias con el tiempo.

- Proporciona resúmenes útiles y guías detalladas para pull requests grandes.

Contras

- Genera un alto volumen de sugerencias, a veces incluyendo retroalimentación de bajo valor o incorrecta que genera ruido en la revisión.

- Algunos usuarios informan de una precisión inconsistente, particularmente con lógica más compleja o contextos matizados, lo que requiere una supervisión humana cuidadosa.

- Las experiencias con el soporte al cliente han sido mixtas, con respuestas lentas o poco útiles en algunos casos.

- La personalización para flujos de trabajo avanzados puede tener una curva de aprendizaje o requerir configuración manual.

- El nivel gratuito y los límites de tasa pueden restringir el uso completo para equipos con alto volumen.

Calificación de Gartner: 4.3/5.0

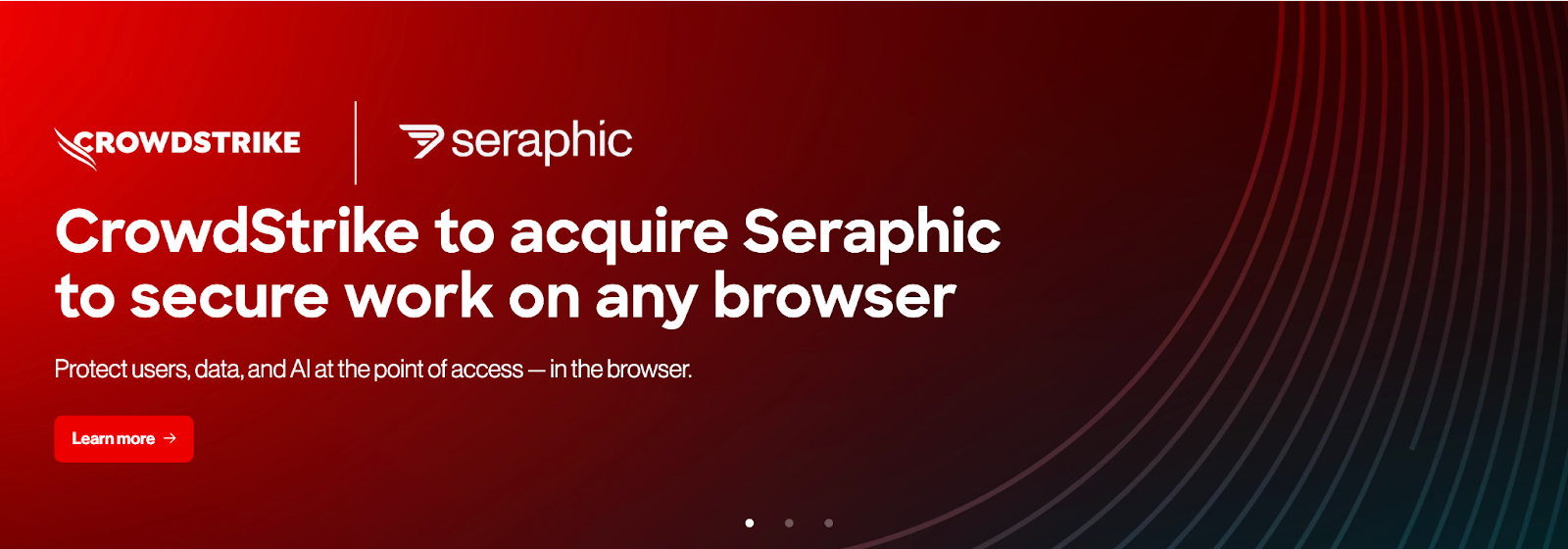

6. CrowdStrike

CrowdStrike es una plataforma líder de ciberseguridad que utiliza IA y aprendizaje automático para impulsar la detección de amenazas, la prevención y la respuesta en endpoints, identidades, cargas de trabajo en la nube y más.

Su producto principal, la plataforma Falcon, combina telemetría en tiempo real con análisis impulsados por IA para ayudar a los equipos a detectar amenazas sofisticadas rápidamente, priorizar lo más importante y automatizar acciones de respuesta cuando sea posible.

Características

- Detección y Respuesta Impulsadas por IA: La plataforma Falcon utiliza aprendizaje automático entrenado con billones de eventos de seguridad para identificar y responder a amenazas en tiempo real en endpoints, identidades y entornos cloud.

- Analista de IA Generativa (Charlotte AI): Permite a los usuarios interactuar con los datos de seguridad utilizando lenguaje natural, acelerando la búsqueda de amenazas y la investigación.

- Búsqueda e Inteligencia de Amenazas: La IA aumenta el descubrimiento proactivo de amenazas y la inteligencia de amenazas contextualizada para ayudar a descubrir comportamientos avanzados de adversarios.

- Clasificación y Remediación Automatizadas: La IA prioriza las alertas críticas y puede automatizar acciones de respuesta (p. ej., contención o aislamiento) para reducir la carga de trabajo del analista.

Ventajas

- La potente detección y priorización impulsadas por IA ayudan a reducir el ruido y a centrar a los equipos en el riesgo real.

- Utiliza telemetría a escala global e inteligencia de amenazas para mejorar continuamente la precisión y el contexto de las amenazas.

- Herramientas de IA generativa como Charlotte AI ayudan a los analistas de todos los niveles de experiencia a trabajar más rápido y a tomar mejores decisiones.

- La arquitectura de agente ligero de Falcon simplifica la implementación y el escalado en entornos grandes.

Contras

- No se centra en la seguridad de aplicaciones tradicional (por ejemplo, escaneo de código, SAST, seguridad de API). Se trata principalmente de detección y respuesta.

- Las características avanzadas y la automatización completa impulsada por IA pueden requerir equipos de seguridad cualificados para su configuración y operación efectiva.

- El precio y las licencias pueden ser complejos para organizaciones más pequeñas debido a la amplitud de módulos.

- Los volúmenes de telemetría de endpoints e identidades pueden ser grandes, lo que requiere una gestión cuidadosa para evitar la sobrecarga de alertas.

- Algunos equipos informan de una curva de aprendizaje con la interfaz de Falcon y la complejidad de su configuración.

- Las integraciones profundas para cargas de trabajo cloud-native pueden requerir planificación y recursos adicionales.

Calificación de Gartner: 4.7/5.0

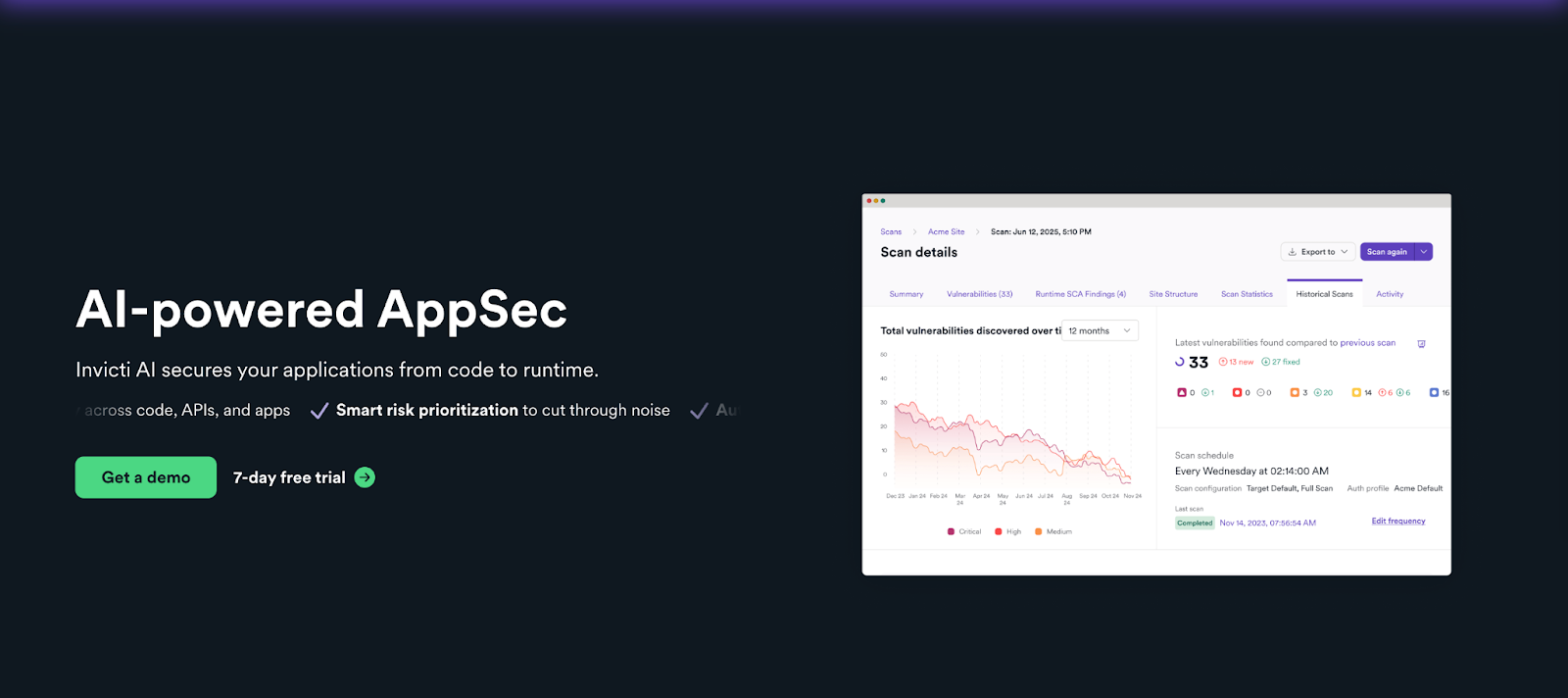

7. Invicti

Invicti es una plataforma de seguridad de aplicaciones impulsada por IA que refuerza el escaneo de vulnerabilidades tradicional con aprendizaje automático y automatización. En su núcleo se encuentra un motor de Pruebas de seguridad de aplicaciones dinámicas (DAST) que no solo descubre vulnerabilidades reales en aplicaciones web y API, sino que también utiliza técnicas impulsadas por IA para mejorar el descubrimiento, la cobertura de rastreo y la priorización de riesgos. Invicti integra análisis estático y dinámico con puntuación predictiva de riesgos y sugerencias de corrección para ayudar a los equipos a identificar problemas reales y explotables y a reducir el ruido en los flujos de trabajo de seguridad.

Características

- DAST mejorado con IA: Utiliza aprendizaje automático para mejorar la precisión del escaneo, ampliar la cobertura de rastreo, manejar comportamientos complejos de aplicaciones y detectar vulnerabilidades profundas.

- Puntuación predictiva de riesgos: Asigna niveles de riesgo a aplicaciones o endpoints antes del escaneo, ayudando a los equipos a priorizar qué activos probar primero.

- Inicio de sesión automático y rastreo asistidos por IA: Identifica e interactúa automáticamente con formularios de inicio de sesión y flujos de trabajo de aplicaciones complejos para una cobertura de escaneo más completa.

- Plataforma AppSec integrada: Combina DAST con SAST, SCA, escaneo de API y gestión de la postura de seguridad de aplicaciones (ASPM) para vistas consolidadas de vulnerabilidades.

- Guía de remediación impulsada por IA: Proporciona sugerencias de corrección contextuales y correlaciona los resultados entre herramientas para reducir los falsos positivos y agilizar la acción del desarrollador.

Ventajas

- Las capacidades de IA mejoran el escaneo tradicional, aumentando la cobertura y la precisión en comparación con las herramientas heredadas.

- La puntuación predictiva de riesgos ayuda a los equipos a centrarse primero en los activos más críticos.

- La integración entre SAST, DAST y SCA proporciona una vista unificada del riesgo de las aplicaciones.

- El rastreo asistido por IA y el inicio de sesión automático reducen la configuración manual necesaria para escaneos exhaustivos.

Contras

- Los escaneos pueden ser más lentos y consumir recursos significativos en aplicaciones muy grandes.

- Algunos usuarios encuentran la interfaz recargada y los informes menos intuitivos que los de la competencia.

- El precio y las licencias pueden ser elevados para equipos más pequeños u organizaciones medianas.

- Las pruebas avanzadas de API pueden requerir una configuración cuidadosa y un trabajo preliminar para maximizar la eficacia.

- No se centra en la seguridad de runtime en tiempo real; principalmente mejora el escaneo tradicional.

- La profundidad de la asistencia de IA puede variar en función de la complejidad y configuración de la aplicación.

Calificación de Gartner: 4.4/5/0.

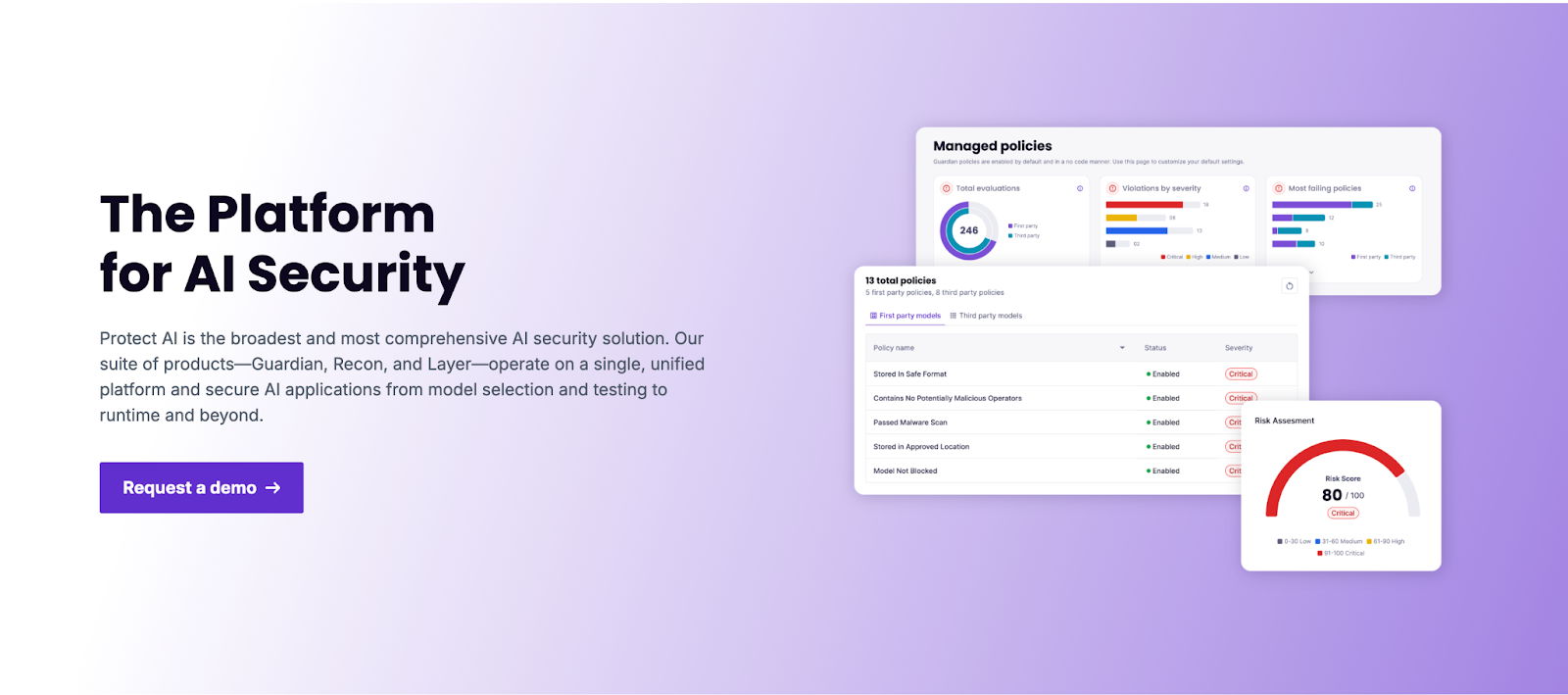

8. Protect AI

Protect AI de Palo Alto Networks es una plataforma de seguridad y cumplimiento de IA diseñada específicamente para proteger los sistemas de aprendizaje automático e IA a lo largo del desarrollo, la implementación y el runtime.

A diferencia de las herramientas de ciberseguridad tradicionales que se centran en redes o puntos finales, Protect AI se centra en asegurar los modelos de IA, su cadena de suministro y su comportamiento operativo. Escanea los modelos en busca de código malicioso o inseguro, aplica políticas de seguridad antes de que se utilicen los modelos, monitoriza el comportamiento del modelo para detectar ataques adversarios y proporciona funciones de gobernanza que ayudan a los equipos a mantener la confianza y el cumplimiento a medida que escalan la adopción de la IA.

Características

- ModelScan & Guardian: Escanea modelos de ML de código abierto y propietarios en busca de código inseguro, malware y ataques de serialización antes de que los modelos entren en producción.

- Detección de amenazas de IA: Monitoriza continuamente los flujos de trabajo de IA y ML en busca de entradas adversarias, envenenamiento de datos y comportamientos inesperados.

- Visibilidad de activos de IA: Los paneles centralizados proporcionan información sobre los inventarios de modelos, las dependencias, el linaje y el estado de cumplimiento.

- Gobernanza y cumplimiento: Realiza un seguimiento e informa sobre los comportamientos de los sistemas de IA para ayudar a cumplir con los estándares regulatorios como SOC 2, ISO 27001 y los marcos de protección de datos.

- Integración sin fisuras: Funciona con los principales frameworks de ML como TensorFlow, PyTorch y los ecosistemas de Hugging Face, lo que permite una configuración rápida con los flujos de trabajo existentes.

Ventajas

- Adaptado a los riesgos únicos de los sistemas de IA y ML, que las herramientas de seguridad tradicionales a menudo pasan por alto.

- Ofrece escaneo a nivel de modelo y monitorización continua que va más allá de la simple detección de vulnerabilidades.

- Ayuda a los equipos a aplicar políticas y a mantener el cumplimiento en entornos regulados.

- Soporta flujos de trabajo tanto en la nube como on-premises para una implementación flexible.

Contras

- Aún no está ampliamente calificado en las principales plataformas de analistas con amplias revisiones de pares, por lo que la visibilidad comparativa es limitada.

- Se centra principalmente en la seguridad de los sistemas de IA/ML; no es una suite completa de seguridad de aplicaciones.

- Las funciones avanzadas de gobernanza y cumplimiento pueden requerir experiencia dedicada para configurarlas correctamente.

- El escaneo de modelos y la detección en runtime pueden generar alertas contextuales que aún requieren análisis humano.

- Algunas organizaciones pueden necesitar combinar esto con otras herramientas para una cobertura completa de DevSecOps.

- La estructura de precios y licencias empresariales suele ser personalizada, lo que dificulta la elaboración de presupuestos para equipos más pequeños.

- Los equipos sin prácticas maduras de MLSecOps pueden necesitar tiempo para integrar y operacionalizar completamente la plataforma.

Calificación de Gartner: 4.7/5.0

9. SentinelOne

SentinelOne es una plataforma de detección y respuesta extendida (XDR) para endpoints impulsada por IA que utiliza aprendizaje automático avanzado y razonamiento autónomo para detectar, prevenir y responder a amenazas en endpoints, cargas de trabajo en la nube, identidades y más.

Construida en torno a su plataforma Singularity, SentinelOne aplica la IA en cada etapa del ciclo de vida de la seguridad, ayudando a los equipos de seguridad a reducir el trabajo manual y a priorizar los riesgos reales más rápidamente. Su arquitectura centrada en IA significa que fue diseñada desde cero para aprovechar la inteligencia artificial como parte fundamental de sus defensas, no solo como un añadido.

Características

- Detección y Respuesta Impulsadas por IA: Utiliza aprendizaje automático y modelos de comportamiento para detectar amenazas como ransomware, ataques de día cero y comportamientos anómalos sin depender únicamente de firmas.

- Plataforma Singularity: Arquitectura unificada para la seguridad de endpoints, cloud, identidad y seguridad de cargas de trabajo con un único agente ligero para una protección amplia.

- Remediación Automatizada y Reversión: Ofrece capacidades de remediación automatizada o con un solo clic y de reversión para contener y resolver incidentes rápidamente.

- Caza de Amenazas e Inteligencia: La IA ayuda a descubrir proactivamente amenazas sofisticadas y a correlacionar señales en diferentes entornos para guiar las respuestas.

Ventajas

- Utiliza la IA de forma extensiva para la detección en tiempo real, la priorización y la respuesta automatizada, reduciendo la carga de trabajo manual del analista.

- La plataforma unificada cubre endpoints, cargas de trabajo en la nube, identidad y XDR con un único agente, simplificando el despliegue.

- La reversión y remediación automatizadas ayudan a los equipos a solucionar problemas rápidamente con un esfuerzo humano mínimo.

Contras

- Se centra principalmente en endpoint y XDR; con menor cobertura de escaneo de seguridad de aplicaciones como SAST/DAST.

- Las características avanzadas y el ajuste de la IA pueden requerir equipos de seguridad experimentados para una configuración efectiva.

- El precio y las licencias pueden ser más altos y complejos para organizaciones más pequeñas debido a la amplitud de la plataforma.

- Algunas integraciones (por ejemplo, CI/CD más profundo o flujos de trabajo centrados en desarrolladores) son limitadas en comparación con las herramientas especializadas de DevSecOps.

- El volumen de telemetría de endpoint puede generar ruido si no se ajusta cuidadosamente; la IA ayuda, pero la gestión sigue siendo importante.

Calificación de Gartner: 4.8/5.0

10. Xbow

Xbow es una plataforma de pruebas de penetración autónomas impulsada por IA que simula ataques del mundo real sin pentesters humanos programados. Utiliza cientos de agentes de IA coordinados para descubrir, validar y explotar vulnerabilidades en aplicaciones web y sistemas en la nube a velocidad de máquina. Este enfoque permite a los equipos de seguridad realizar evaluaciones de seguridad continuas y pruebas de penetración que se mantienen al ritmo de los ciclos de desarrollo rápidos, ayudando a identificar fallos ocultos antes de que lo hagan los atacantes.

Características

- Pruebas de Penetración Autónomas: Flujos de trabajo de seguridad ofensiva totalmente automatizados que descubren y explotan vulnerabilidades sin programación manual.

- Colaboración de Agentes de IA: Cientos de agentes de IA especializados trabajan en paralelo para analizar superficies de ataque y validar hallazgos.

- Pentesting Bajo Demanda: Prueba aplicaciones rápidamente sin esperar a pentesters humanos o compromisos prolongados.

- Evaluación Continua de Seguridad: Escaneo continuo en múltiples objetivos para detectar vulnerabilidades a la velocidad del desarrollo.

- Eficacia Respaldada por Benchmarks: Éxito demostrado en la resolución de desafíos comunes de seguridad web en benchmarks de la industria.

Ventajas

- Alta Velocidad y Escalabilidad: Significativamente más rápido que el pentesting manual tradicional, permitiendo evaluaciones de vulnerabilidades frecuentes y amplias.

- Validación Real de Prueba de Concepto: Intenta explotar vulnerabilidades para confirmar el impacto en lugar de solo señalar posibles problemas.

- Cobertura Continua Automatizada: Funciona de forma continua y autónoma, convirtiendo las pruebas de seguridad en una parte habitual del desarrollo.

Contras

- Falsos Positivos y Ruido: Aunque la plataforma verifica los informes, algunos hallazgos automatizados aún requieren revisión manual para asegurar su relevancia y reducir el ruido.

- Comprensión Limitada de la Lógica de Negocio: Presenta dificultades con la lógica compleja y los problemas contextuales que dependen de una comprensión profunda de la aplicación.

- Supervisión Humana Aún Necesaria: Los informes a menudo requieren verificación humana, por lo que no reemplaza completamente a los pentesters expertos.

- Resultados Opacos y Salidas de Caja Negra: Algunos usuarios encuentran la salida difícil de interpretar sin experiencia detallada, lo que puede ralentizar la remediación.

- Lagunas en la Integración de Cumplimiento y Flujo de Trabajo: Las integraciones con los flujos de trabajo de los desarrolladores (por ejemplo, IDEs o CI/CD) son limitadas en comparación con las herramientas de AppSec dedicadas.

- Preocupaciones sobre Alojamiento Empresarial y Cumplimiento: El alojamiento y la residencia de datos pueden estar limitados por su huella geográfica, lo que podría ser relevante para industrias reguladas.

Comparativa de las Principales Herramientas de Seguridad con IA

Cómo elegir la herramienta de seguridad de IA adecuada para su organización

Elegir la herramienta de seguridad de IA adecuada va más allá de las listas de verificación de características. Se reduce a lo bien que la plataforma se adapta a su flujo de trabajo de desarrollo, la claridad con la que expone los riesgos reales y la rapidez con la que su equipo puede actuar sobre ellos. Muchas herramientas se centran en partes aisladas de la pila de seguridad, lo que a menudo conduce a puntos ciegos, fatiga de alertas y procesos de seguridad fragmentados.

Aikido Security destaca por aplicar la IA en todo el ciclo de vida de la seguridad, desde revisiones de código impulsadas por IA y AutoTriage hasta AutoFix con un solo clic y pentesting de IA autónomo. En lugar de abrumar a los equipos con ruido, se centra en lo que es realmente explotable y ayuda a los desarrolladores a solucionar los problemas donde ya trabajan. Esto la convierte en una opción sólida tanto para startups como para empresas, especialmente para equipos que aseguran cargas de trabajo tanto de IA como no de IA sin complejidad adicional.

Se acabó unir múltiples herramientas, dudar de las alertas o ralentizar la entrega solo para mantenerse seguro. Con Aikido, la seguridad se convierte en una parte natural del desarrollo.

¿Busca una plataforma de seguridad de IA que ayude a su equipo a moverse más rápido mientras se mantiene seguro? Inicie una prueba gratuita o reserve una demo con Aikido Security hoy mismo.