Cuando se publica un nuevo CVE, la primera pregunta que se hace todo desarrollador es: ¿estamos a salvo? Es una pregunta incómoda de afrontar. Comparar manualmente las dependencias con la base de datos NVD lleva mucho tiempo y es propenso a errores, y es posible que un CVE se asigne semanas después de que la vulnerabilidad ya se esté explotando en la red.

El volumen de CVE que se divulgan cada año ha aumentado enormemente. Solo en 2025 se publicaron más de 48 000 CVE, lo que supone 131 nuevas vulnerabilidades al día. La investigación asistida por IA ha facilitado más que nunca la detección de vulnerabilidades, pero la infraestructura creada para catalogarlas y hacer un seguimiento de ellas nunca se diseñó para este volumen y está mostrando signos evidentes de sobrecarga. El NIST ha adoptado un modelo de priorización «basado en el riesgo» para el NVD, lo que, en la práctica, significa que un gran número de CVE recién publicadas permanecen sin procesar, con su estado de atraso marcado como «sin programar». MITRE se ha enfrentado a la incertidumbre en cuanto a la financiación. No se puede confiar en que una sola base de datos ofrezca una cobertura completa.

Esto es de vital importancia a la hora de elegir un escáner de CVE. Las herramientas que se basan en una única base de datos heredan sus puntos ciegos. Otras recopilan información de varias bases de datos públicas, algunas incorporan investigaciones propias y muy pocas son capaces de detectar amenazas antes incluso de que se haya asignado un CVE. Dado que las bases de datos públicas tienen dificultades para mantenerse al día, la inteligencia que hay detrás de un escáner es más importante que nunca.

Los mejores escáneres recurren a múltiples fuentes de inteligencia, son capaces de detectar vulnerabilidades antes de que se les asigne un CVE, utilizan análisis de alcanzabilidad filtrar el ruido y abarcan toda la pila: código, dependencias, contenedores y la cadena de suministro.

Qué hay que tener en cuenta al elegir un escáner de vulnerabilidades CVE

Antes de entrar en detalle sobre las herramientas, a continuación te explicamos qué es lo que evaluamos y por qué cada criterio es importante.

Amplitud de la cobertura: ¿Qué superficie de ataque puede detectar realmente un escáner? ¿La infraestructura de red, las dependencias de código abierto, los contenedores, la infraestructura como código (IaC) o el código de las aplicaciones? Un escáner que no detecta parte de tu pila simplemente no puede protegerla.

Fuentes de inteligencia: la eficacia de un escáner depende de la calidad de los datos sobre amenazas en los que se basa. A la hora de elegir un escáner, es importante saber de dónde procede la información de inteligencia de la herramienta, qué grado de actualidad tiene y si es capaz de detectar vulnerabilidades antes incluso de que se les haya asignado un CVE.

Relación señal-ruido: una medida de la utilidad de los resultados de un escáner. Las altas tasas de falsos positivos provocan fatiga por alertas, lo que puede hacer que las vulnerabilidades reales pasen desapercibidas entre el ruido.

Corrección automática: Dado que el ritmo de divulgación de nuevas vulnerabilidades se está acelerando, la automatización es una característica esencial para los equipos que disponen de poco tiempo y recursos. Los escáneres que pueden aplicar una corrección automáticamente o abrir una solicitud de incorporación de cambios con un solo clic alivian la carga de trabajo de tu equipo, lo que ayuda a evitar que se acumulen vulnerabilidades sin corregir.

Ideal para: No hay ningún escáner que se adapte a todos los equipos. En esta sección vamos más allá de las listas de características para responder a una pregunta más sencilla: teniendo en cuenta tu entorno tecnológico, tu flujo de trabajo y tu nivel de madurez en materia de seguridad, ¿es esta la herramienta adecuada para ti?

Los escáneres de CVE varían enormemente en cuanto a alcance, enfoque y público al que van dirigidos. Algunos, como Nessus Qualys VMDR, están diseñados para equipos de seguridad empresarial que realizan análisis programados de la infraestructura, más que para desarrolladores que trabajan en flujos de trabajo dinámicos. Snyk Semgrep mejor al flujo de trabajo de los desarrolladores, con una sólida cobertura de análisis estático y de dependencias, aunque ambos presentan un equilibrio entre señal y ruido a gran escala. Checkmarx AppSec amplia AppSec para empresas, pero requiere una inversión significativa en ajuste. Aikido encabeza esta lista por su cobertura CVE de pila completa. Consolida múltiples tipos de análisis en un solo lugar y recurre a múltiples fuentes de inteligencia, incluida su propia fuente de datos pre-CVE, Aikido Intel, para detectar vulnerabilidades que nunca llegan a las bases de datos públicas. análisis de alcanzabilidad solo muestra las vulnerabilidades que realmente pueden explotarse en su entorno, y AutoFix se encarga de la corrección sin salir de su flujo de trabajo.

En resumen: si necesitas un análisis completo de CVE en 2026, Aikido Security la cobertura más amplia, con inteligencia que detecta vulnerabilidades antes de que se les asigne un CVE, análisis de alcanzabilidad reduce el ruido en más de un 90 % y AutoFix, que convierte los hallazgos en pull requests fusionadas con un solo clic.

A continuación, analizamos cada herramienta en detalle.

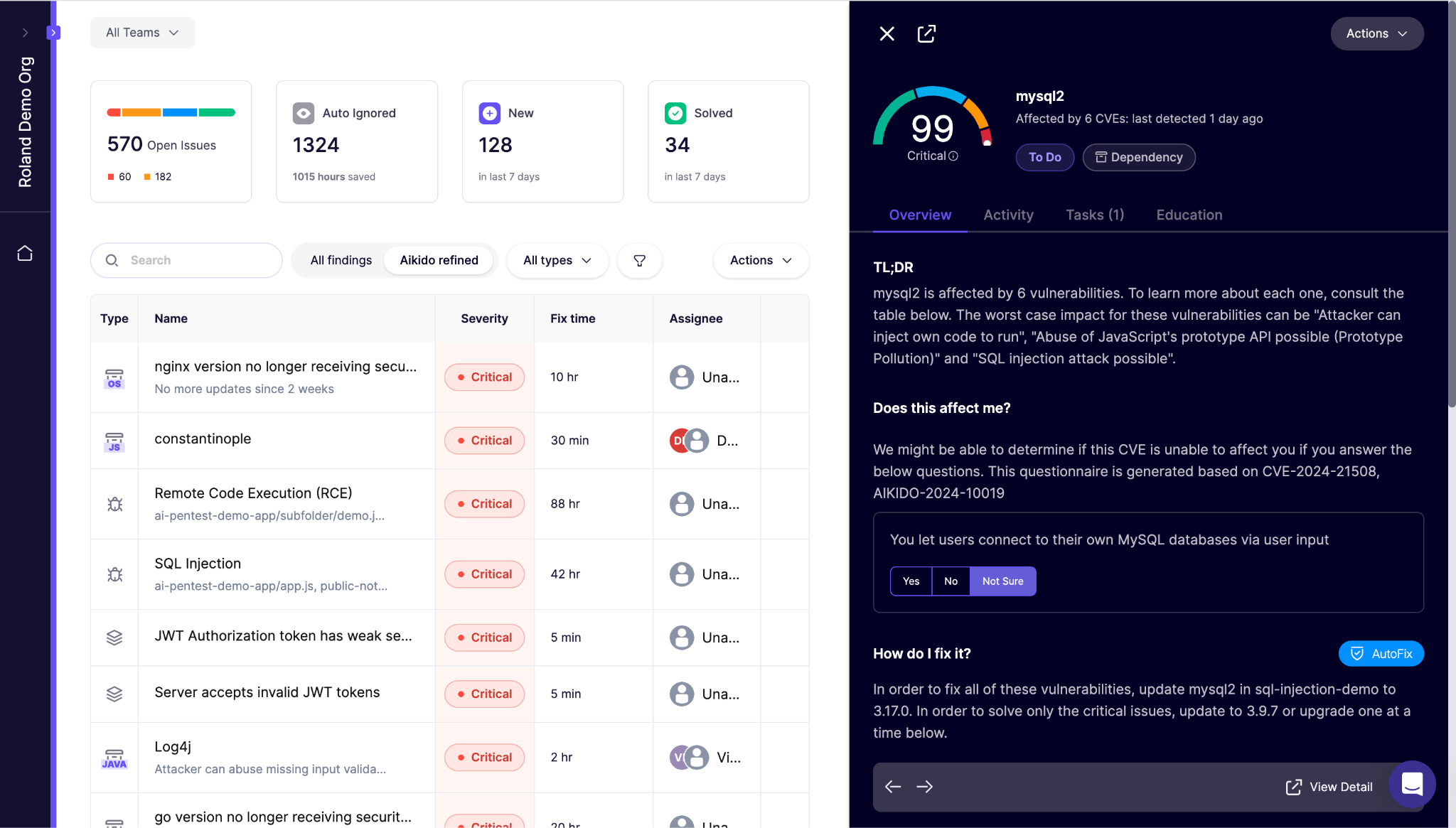

Aikido Security

Aikido Security reúne la seguridad del código, la nube y el tiempo de ejecución en una única plataforma. Funciones como análisis de alcanzabilidad en herramientas como Snyk están restringidas a los niveles empresariales, Snyk incluyen desde el principio, y los equipos pueden empezar a trabajar en cuestión de minutos sin necesidad de agentes. Los equipos que utilizan herramientas separadas AppSec CloudSec tienen un 50 % más de probabilidades de sufrir incidentes, por lo que la consolidación en Aikido reduce tanto su perfil de riesgo como los costes de herramientas. Aikido Security la cobertura de CVE más amplia de esta lista, incluyendo vulnerabilidades pre-CVE y no divulgadas que otros escáneres pasan por alto por completo.

Amplitud de la cobertura

La mayoría de los equipos tienen que apañárselas con cuatro o cinco herramientas para conseguir la cobertura que Aikido ofrece de serie. SCA comprueba todas las dependencias de tu árbol con las bases de datos CVE conocidas, señalando paquetes vulnerables, dependencias maliciosas y entornos de ejecución al final de su vida útil. El SAST de Aikido, basado en Opengrep y en el análisis propio de Aikido, detecta vulnerabilidades a nivel de código, como inyecciones SQL y XSS, mediante el seguimiento de contaminación entre archivos. El escaneo de contenedores cubre las CVE a nivel del sistema operativo en tus imágenes. La detección de malware cubre las amenazas de la cadena de suministro en tus dependencias. El resultado es un único panel de control que cubre la superficie de ataque que la mayoría de los equipos necesitan.

Fuentes de inteligencia

Aikido se nutre de NVD, OSV, GitHub Advisory y MITRE. Pero su principal elemento diferenciador es Aikido Intel: una fuente de información sobre amenazas de código abierto que utiliza modelos de lenguaje grande (LLM) entrenados a medida para supervisar los registros de cambios y las notas de lanzamiento de 4,4 millones de paquetes de código abierto, detectando vulnerabilidades antes de que se les asigne un CVE o incluso antes de que se hagan públicas. Cada hallazgo es validado por un human security antes de su publicación, lo que garantiza que el feed sea de alta calidad y no esté saturado de ruido. El 67 % de las vulnerabilidades que Aikido Intel ha descubierto nunca se notificaron a ninguna base de datos pública, lo que significa que los escáneres que se basan únicamente en NVD o GitHub Advisory las pasarían por alto por completo. Y en el caso de las que finalmente se revelaron, el tiempo medio desde el parche hasta la asignación del CVE fue de 27 días, lo que significa que los escáneres que se basan únicamente en NVD o GitHub Advisory las pasarían por alto por completo, a menudo durante semanas.

Relación señal-ruido

El Aikido distingue los resultados que realmente importan de los que no mediante dos mecanismos distintos y escalonados que, en conjunto, reducen las alertas en más de un 90 %.

análisis de alcanzabilidad se ejecuta como un filtro inicial sobre tus hallazgos. Aikido crea un gráfico de llamadas y dependencias y rastrea si existe una ruta de ejecución desde un punto de entrada real hasta la función vulnerable. Si no existe dicha ruta, o si el código vulnerable solo se ejecuta en pruebas o en herramientas de compilación, el hallazgo se suprime antes de que llegue a tu cola.

AutoTriage se encarga de todo lo que no detecta la comprobación de accesibilidad. Comprueba si se puede descartar la explotabilidad analizando la sanitización, las fuentes de entrada y si el código vulnerable se ejecuta en producción. En casos complejos, utiliza modelos de razonamiento.

{{falsos positivos}}

Corrección automática

AutoFix de Aikido genera parches de código revisables para dependencias, código propio, IaC, contenedores y resultados de pruebas de penetración, y los presenta como sugerencias integradas en el IDE, comentarios en las solicitudes de incorporación de cambios y comentarios en las puertas de control de la integración continua. En el caso de las correcciones de dependencias, AutoFix analiza todo el árbol de dependencias para encontrar el punto óptimo de actualización, lo que a menudo permite resolver múltiples dependencias transitivas vulnerables en un solo paso. Cada parche generado lleva un nivel de confianza (alto, medio o bajo), y nada se fusiona automáticamente sin revisión a menos que lo configures explícitamente para ello. Soluciona los problemas rápidamente, pero sé siempre consciente de lo que estás fusionando.

Ideal para

Equipos de desarrollo que desean una cobertura completa de CVE, incluyendo dependencias, código, contenedores, infraestructura y la nube, sin tener que gestionar múltiples herramientas ni sufrir la «fatiga de alertas». Especialmente indicado para startups y empresas medianas que necesitan lanzar productos rápidamente y no pueden permitirse un AppSec dedicado AppSec para clasificar manualmente los hallazgos. Aikido Security 4,9 sobre 5 estrellas en Gartner Peer Insights, y los usuarios mencionan constantemente reducción de ruido el tiempo de retorno de la inversión como razones por las que se cambiaron. Una investigación independiente de Latio Pulse reveló que Aikido tiene un 85 % menos de falsos positivos que Snyk, análisis de alcanzabilidad más avanzado y una interfaz de usuario más intuitiva, lo que se traduce en menos solicitudes de asistencia y un tiempo de resolución más rápido. El plan gratuito cubre hasta 10 repositorios sin necesidad de tarjeta de crédito, y la mayoría de los equipos obtienen resultados en menos de un minuto tras conectar su primer repositorio, por lo que no hay razón para no descubrir qué se esconde realmente en tu pila.

Snyk

Snyk una reputación como escáner de dependencias para equipos de desarrollo, y ese enfoque se refleja en la profundidad de sus SCA . Abarca dependencias, código, contenedores e IaC, y se integra perfectamente en los flujos de trabajo de los desarrolladores. Sin embargo, donde empieza a mostrar limitaciones como escáner de CVE es en reducción de ruido escala.

Amplitud de la cobertura

Los orígenes Snyk se remontan al análisis de dependencias de código abierto, y ahí es donde sigue destacando. Snyk Source identifica las dependencias vulnerables mediante el análisis de los manifiestos de paquetes y los archivos de bloqueo, mostrando la ruta completa de las dependencias junto con el nivel de gravedad, la madurez de los exploits y las recomendaciones de corrección. Más allá de SCA, la plataforma abarca SAST Snyk ), análisis de contenedores, IaC y DAST, lo que la convierte en una amplia plataforma de seguridad para desarrolladores, en lugar de un mero escáner de CVE.

Fuentes de inteligencia

Snyk es la base de datos de vulnerabilidades propia Snyk, que combina fuentes públicas, datos de la comunidad de desarrolladores, investigaciones de expertos y aprendizaje automático. Recurre a NVD, GitHub Advisory y npm Advisory, además de los hallazgos de su propio equipo de investigación, y supervisa activamente los issues, las solicitudes de incorporación de cambios (PR) y los mensajes de confirmación de GitHub en busca de indicios de vulnerabilidades no notificadas. La base de datos está dirigida por investigadores y tiene un alcance más amplio que la mera recopilación de CVE.

Relación señal-ruido

análisis de alcanzabilidad disponible para SCA, aunque actualmente solo se ofrece para un conjunto limitado de lenguajes, lo que puede hacer que la gestión SCA resulte más manual en pilas poliglotas. Las opiniones de los usuarios sobreanálisis de alcanzabilidad SAST señalananálisis de alcanzabilidad falsos positivos en Snyk para vulnerabilidades que, aunque técnicamente están presentes, son inaccesibles o no explotables en ese contexto.

Corrección automática

En el caso de las vulnerabilidades de dependencias, Snyk solicitudes de incorporación de cambios (PR) totalmente automatizadas con las actualizaciones y los parches necesarios, mediante plantillas de PR personalizables. Los flujos de trabajo de corrección incluyen pruebas automáticas y controles de calidad tras la generación. SAST , la función de corrección automática Snyk genera sugerencias de corrección un modelo de lenguaje grande (LLM) y, a continuación, las valida con su propio motor de análisis estático para filtrar las alucinaciones antes de que lleguen al desarrollador. A diferencia del flujo de trabajo de dependencias, aplica las correcciones a través de comentarios en línea en las PR, en lugar de abrir PR de corrección independientes. Sin embargo, la cobertura SAST y marcos de trabajo SAST sigue ampliándose, y las capacidades de corrección automática van a la zaga de herramientas que han invertido más en la corrección basada en IA.

Ideal para

Equipos que necesitan principalmente SCA, sobre todo aquellos que utilizan mucho el código abierto y desean que las correcciones se incorporen automáticamente a las solicitudes de incorporación de cambios (PR) y que la integración con el IDE sea fluida. En cuanto al análisis de CVE, Snyk especialmente en la detección de vulnerabilidades de dependencias ya reveladas con CVE asignados, pero no tanto en amenazas previas a la asignación de CVE o en problemas aún no revelados. Resulta menos atractivo como SAST independiente. Si tu pila de aplicaciones contiene muchas dependencias y deseas que las correcciones de vulnerabilidades se incorporen automáticamente a tu cola de solicitudes de incorporación de cambios (PR), Snyk la primera opción lógica.

Checkmarx

Checkmarx está diseñado para AppSec de empresas que necesitan una cobertura amplia y de nivel de cumplimiento normativo a lo largo de todo el ciclo de vida del desarrollo de software (SDLC). Se trata de una plataforma consolidada con capacidades de análisis exhaustivas, pero esa madurez conlleva cierta complejidad. Resulta especialmente útil para aquellas organizaciones que cuentan con los recursos de ingeniería de seguridad necesarios para configurarla y mantenerla. Como escáner de CVE, cubre un amplio espectro, incluyendo SAST, SCA, IaC, contenedores y secretos, con inteligencia validada por analistas y una base de datos propia de paquetes maliciosos que va más allá de las fuentes públicas de CVE.

Amplitud de la cobertura

Checkmarx abarca una amplia gama de tipos de análisis: SAST, SCA, DAST, análisis de contenedores, IaC, seguridad de API y detección de secretos, con ASPM integrado para correlacionar los resultados de todos los motores. La plataforma incluye comprobaciones de seguridad específicas para el código generado por IA que se incorpora rápidamente al ciclo de vida del desarrollo de software (SDLC). Para las empresas que necesitan ofrecer a los auditores una respuesta de un único proveedor a la pregunta «¿estamos protegidos?», el mapa de cobertura es difícil de rebatir. La pregunta es si la amplitud de la cobertura se traduce en resultados de seguridad reales o simplemente en una lista más larga de hallazgos que gestionar.

Fuentes de inteligencia

Checkmarx de múltiples bases de datos inteligencia de amenazas vulnerabilidades y inteligencia de amenazas , y la complementa con investigaciones propias de su equipo de investigación de seguridad Checkmarx . El equipo de investigación actúa como autoridad de numeración CVE, lo que significa que puede descubrir, asignar y divulgar nuevas vulnerabilidades. Su base de datos propia de paquetes maliciosos amplía la detección más allá de la divulgación formal de CVE para abarcar amenazas en la cadena de suministro a nivel del registro.

Relación señal-ruido

La amplitud de la cobertura es un arma de doble filo. Cuantos más tipos de análisis ejecute una plataforma, más resultados genera, y con Checkmarx , esa lista puede alargarse rápidamente. ASPM ayuda a correlacionar los resultados entre los distintos motores de análisis utilizando el contexto de la aplicación, lo que permite identificar lo que es vulnerable y requiere acción, en lugar de ofrecer una lista sin filtrar de todo lo detectado. Los usuarios empresariales señalan que la personalización de las consultas es importante; la capacidad de tener en cuenta patrones específicos de las aplicaciones, incluidos los sanitizadores personalizados, es lo que mantiene bajas las tasas de falsos positivos a gran escala. Pero ese ajuste requiere tiempo y AppSec dedicados AppSec . Los equipos que no cuenten con una función de ingeniería de seguridad para configurar y mantener las reglas tendrán dificultades para gestionar el ruido a gran escala.

Corrección automática

Checkmarx Assist ofrece correcciones asistidas por IA. Los agentes autónomos clasifican los hallazgos según el riesgo real y generan diferencias o solicitudes de incorporación de cambios (PR) que se pueden revisar. Cabe destacar que la familia Checkmarx se basa en la tecnología de Tromzo, empresa que Checkmarx en diciembre de 2025. Se ofrece como complemento opcional, en lugar de estar incluido de forma predeterminada en todos los planes. Los equipos que estén evaluando esta función deben confirmar la disponibilidad actual y los requisitos de cada plan directamente con Checkmarx.

Ideal para

AppSec empresariales que cuenten con los recursos necesarios para ajustar y gestionar la plataforma, especialmente aquellos de sectores regulados que necesiten una cobertura de CVE que cumpla con los requisitos normativos y una solución de un único proveedor para los auditores. En lo que respecta específicamente al análisis de CVE, Checkmarx ofrece su máximo rendimiento cuando se combina con ingeniería de seguridad especializada para configurar reglas y gestionar el ruido. Sin esa inversión, el volumen de hallazgos puede superar la capacidad del equipo para actuar al respecto. No es la opción adecuada para equipos que buscan un escáner de CVE ligero y listo para usar.

Semgrep

Semgrep como un motor de análisis estático de código abierto y, detección de secretos el tiempo, ha ampliado sus funciones para incluir SCA detección de secretos . En el contexto del análisis de CVE, la función relevante es su SCA , Semgrep Chain, que identifica las dependencias de código abierto vulnerables y filtra los resultados según su accesibilidad.

Amplitud de la cobertura

Semgrep una herramienta SAST a la que detección de secretos SCA detección de secretos . Cabe destacar que, en diciembre de 2024, Semgrep de la Community Edition funciones como la identificación de huellas, el seguimiento de ignorados y las metavariables clave, lo que llevó a una coalición de más de diez proveedores, entre ellos Aikido, a crear una bifurcación del proyecto denominada Opengrep en enero de 2025.

Fuentes de inteligencia

Semgrep datos de OSV.dev, que recopila avisos de seguridad de GitHub Security Lab, OpenSSF, los equipos de seguridad de Google, la base de datos de avisos de PyPI y la base de datos de avisos de seguridad de GitHub. Además, Semgrep fuentes externas, incluidas las comunidades de seguridad, en busca de incidentes graves e informes sobre paquetes maliciosos. Las fuentes de información sobre vulnerabilidades en las que se basa proceden de bases de datos públicas creadas por la comunidad, y el equipo de seguridad Semgrep elabora sobre ellas reglas de accesibilidad propias.

Relación señal-ruido

Un estudio Semgrep propia Semgrep en 2022, en el que se analizaron 1.100 repositorios, reveló que solo alrededor del 2 % de las alertas de dependencias eran accesibles. Sin embargo, un estudio académico que aplicó el conjunto de reglas PHP público Semgrep a 300 aplicaciones estimó que el 81 % de los hallazgos no eran explotables, lo que significa que la carga de clasificación sigue siendo elevada a menos que tu equipo invierta considerablemente en el ajuste de las reglas.

Corrección automática

Semgrep (en fase beta pública) puede crear pull requests preliminares con correcciones generadas por IA para los problemas detectados en el código y generar pull requests de actualización de dependencias para los problemas detectados en la cadena de suministro. Por diseño, todas las pull requests generadas requieren una revisión humana antes de su fusión.

Ideal para

Ingenieros de seguridad que gestionen un AppSec consolidado y estén dispuestos a invertir en la configuración de reglas. No es la opción más adecuada para equipos de desarrollo que busquen un análisis «plug-and-play» con remediación automatizada, y cualquier equipo que trabaje en el ecosistema de código abierto debería sopesar el riesgo de que se produzcan más restricciones de funcionalidades en el futuro.

Tenable Nessus

Tenable Nessus uno de los escáneres de vulnerabilidades más consolidados del mercado, con una trayectoria basada en la cobertura de infraestructuras y redes, más que en la seguridad de las aplicaciones. Como escáner de CVE, destaca por su capacidad para identificar vulnerabilidades conocidas en terminales, dispositivos de red y sistemas operativos, pero su alcance se limita a la capa de aplicaciones. Los equipos que busquen cobertura de dependencias de código abierto no la encontrarán Nessus en Nessus .

Amplitud de la cobertura

Nessus un escáner de vulnerabilidades de redes e infraestructuras muy utilizado. Tenable ha publicado pruebas de detección que abarcan más de 117 000 identificadores CVE. Se centra en la capa de red e infraestructura, no en el código de las aplicaciones ni en sus dependencias. escaneo de imágenes de contenedores gestiona Tenable seguridad en la nube, un producto independiente que no forma parte del Nessus . Las organizaciones con necesidades de seguridad de aplicaciones se encontrarán rápidamente con sus limitaciones.

Fuentes de inteligencia

La base de datos de vulnerabilidades Tenable se basa principalmente en los avisos de los proveedores, complementados con la base de datos de avisos de GitHub y el NVD. Estas fuentes se integran en una base de datos interna y patentada de inteligencia sobre vulnerabilidades que sirve de base para el contenido de priorización y detección. La priorización se enriquece aún más gracias a la propia clasificación de prioridad de vulnerabilidades Tenable, que combina puntuaciones CVSS, inteligencia de amenazas del mundo real y conocimientos del equipo Tenable . El modelo de inteligencia se basa en CVE de red, endpoints e infraestructura, en lugar de amenazas de la capa de aplicaciones o de la cadena de suministro.

Relación señal-ruido

Tenable aproximadamente 0,32 defectos por cada millón de análisis, una cifra que describe como una precisión superior a seis sigmas. En la práctica, esa cifra se mantiene mejor en los análisis autenticados. Los análisis no autenticados producen más falsos positivos y pueden pasar por alto partes importantes de las vulnerabilidades internas. La interfaz ha sido calificada de obsoleta en comparación con plataformas más modernas.

Corrección automática

No hay corrección automática nativa. Nessus recomendaciones sobre parches en los informes, pero la corrección debe realizarse manualmente. La aplicación automatizada de parches requiere Tenable Management, un producto independiente creado en colaboración con Adaptiva, pero que se integra con lagestión de vulnerabilidades más ampliagestión de vulnerabilidades Tenable , en lugar de Nessus de forma independiente. Además, las integraciones de credenciales de parches más antiguas Nessus no están disponibles en Nessus , Professional y Expert. En cualquier caso, se trata de un flujo de trabajo de operaciones de TI sin una vía de corrección dirigida a los desarrolladores.

Ideal para

Los equipos de TI y seguridad de las empresas que realizan evaluaciones programadas de la infraestructura según marcos de cumplimiento como CIS, DISA STIG, HIPAA y PCI-DSS. Si sus necesidades de seguridad van más allá del análisis del perímetro y de los puntos finales y abarcan el código de las aplicaciones, las dependencias de código abierto, las compilaciones de contenedores o los procesos de CI/CD, Nessus diseñado para cubrir esos ámbitos.

Qualys VMDR

Qualys VMDR es una gestión de vulnerabilidades empresarial gestión de vulnerabilidades diseñada para operaciones de seguridad informática. Como escáner de CVE, su punto fuerte radica en la amplitud de su cobertura de infraestructuras y en la generación de informes de cumplimiento normativo. Para las grandes empresas que necesitan una visibilidad continua de infraestructuras complejas a gran escala, es una de las opciones más consolidadas del mercado.

Amplitud de la cobertura

Qualys VMDR abarca la detección de activos, el análisis continuo y la priorización de riesgos en servidores locales, cargas de trabajo en la nube, terminales, contenedores e infraestructura de red. Su ámbito de aplicación se centra en la infraestructura. Por su parte, SwCA añade el análisis en tiempo de ejecución de componentes de código abierto en los activos implementados a través del Qualys Cloud Agent, pero opera a nivel del entorno de producción, en lugar de analizar repositorios de código fuente o integrarse en los procesos de CI/CD como lo hacen las herramientas nativas para desarrolladores.

Fuentes de inteligencia

Qualys VMDR se nutre de más de 25 inteligencia de amenazas , entre las que se incluyen el catálogo de vulnerabilidades explotadas conocidas (KEV) de la CISA y el marco MITRE ATT&CK, que se agregan a través de la base de datos de amenazas en la nube de Qualys y se correlacionan a diario con el NVD. La priorización se lleva a cabo mediante Qualys TruRisk, que combina los datos de las fuentes con los análisis propios de la Unidad de Investigación de Amenazas de Qualys y el aprendizaje automático para puntuar las vulnerabilidades en función del riesgo real, en lugar de basarse únicamente en la puntuación CVSS sin procesar. Relación señal-ruido

Qualys TruRisk afirma que hay menos vulnerabilidades que priorizar en comparación con la priorización basada únicamente en el CVSS, pero para obtener esos beneficios es necesario realizar un importante trabajo de configuración. Las opiniones de los usuarios señalan que la identificación de vulnerabilidades puede dar lugar a falsos positivos e imprecisiones. Los equipos deben planificar una gestión continua en torno al etiquetado de activos, la propiedad y los acuerdos de nivel de servicio (SLA) para la corrección, a fin de que los resultados sean aplicables.

Corrección automática

La implementación de parches requiere una suscripción independiente a la gestión de parches. No se han abierto solicitudes de incorporación de cambios ni se ha modificado el código; se trata simplemente de un flujo de trabajo de aplicación de parches de operaciones de TI.

Ideal para

Qualys VMDR es la solución ideal para grandes empresas que gestionan infraestructuras complejas, especialmente en los sectores financiero, sanitario y público, donde la elaboración de informes de cumplimiento normativo es un requisito fundamental. Está diseñada para operaciones de seguridad informática a gran escala. Si forma parte de un equipo de seguridad informática encargado de la gestión de CVE en terminales y redes en miles de activos, esta es una de las plataformas más consolidadas del mercado.

Prueba el escáner de vulnerabilidades CVE mejor valorado para desarrolladores

Aikido te ofrece una cobertura completa de CVE (dependencias, código, contenedores, IaC, secretos y mucho más) con análisis de alcanzabilidad reduce el ruido en más de un 90 % y AutoFix, que convierte los hallazgos en pull requests revisables con un solo clic. Empieza gratis con hasta 10 repositorios.