Introducción

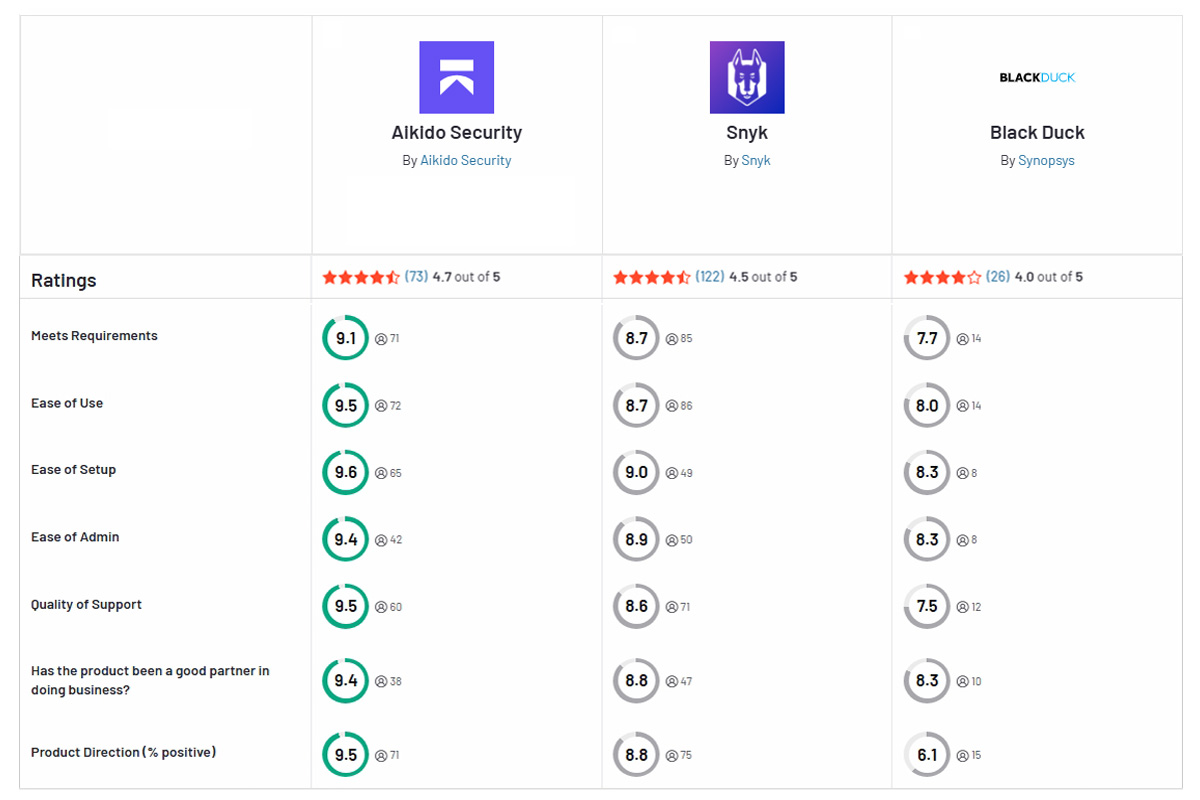

Para los líderes técnicos responsables de la seguridad del software, elegir las herramientas adecuadas es fundamental. Snyk y Black Duck son dos plataformas destacadas de seguridad de aplicaciones, cada una con un enfoque diferente. Esta comparación entre Snyk y Black Duck examina sus puntos fuertes, débiles y su impacto en los flujos de trabajo de desarrollo para ayudarte a tomar una decisión informada.

TL;DR

Snyk se centra en el escaneo de dependencias de código abierto y contenedores, facilitando el trabajo a los desarrolladores, mientras que Black Duck se enfoca en la calidad y el cumplimiento del código abierto. Ambos tienen ventajas, pero también puntos débiles (desde falsos positivos hasta una configuración compleja). Aikido Security surge como una alternativa superior, combinando las fortalezas de ambos con un ruido mínimo y una integración perfecta.

Resumen de Snyk

Snyk es una plataforma de seguridad basada en la nube, orientada al desarrollador, que ayuda a encontrar y corregir vulnerabilidades en el código y las dependencias. Inicialmente ganó popularidad por su escaneo de dependencias de código abierto y la seguridad de imágenes de contenedores, y se ha expandido para cubrir las pruebas de seguridad de aplicaciones estáticas (SAST) y las comprobaciones de infraestructura como código. Snyk se integra directamente en los flujos de trabajo de desarrollo (CLI, plugins de IDE, VCS, CI/CD), proporcionando resultados en tiempo real e incluso solicitudes de extracción de correcciones automatizadas. Su enfoque en la facilidad de uso y el asesoramiento de remediación accionable lo convierte en una opción preferida para los equipos que buscan integrar la seguridad desde el principio sin ralentizar a los desarrolladores.

Resumen de Black Duck

Black Duck (ahora parte de Synopsys) es una herramienta de análisis de composición de software centrada en la gestión de riesgos de código abierto y la gobernanza del código. Identifica componentes de código abierto en las aplicaciones, señala vulnerabilidades conocidas y destaca problemas de cumplimiento de licencias. La plataforma genera una lista de materiales de software (SBOM) completa y aplica políticas de licencias de código abierto para garantizar el cumplimiento. Normalmente implementado como una solución empresarial local, Black Duck es utilizado por los equipos de seguridad y cumplimiento para monitorear el uso de código de terceros. Se integra con los pipelines de desarrollo, pero su enfoque es pesado y a menudo requiere herramientas adicionales para una cobertura completa de la seguridad de las aplicaciones.

Capacidades de seguridad principales

Snyk y Black Duck difieren en las áreas de seguridad principales que cubren y en cómo detectan los problemas. Snyk ofrece un amplio conjunto de escaneo de seguridad de aplicaciones en una sola plataforma. Realiza análisis de composición de software (SCA) para encontrar vulnerabilidades en las dependencias de código abierto, escanea imágenes de contenedores en busca de paquetes vulnerables conocidos, verifica las configuraciones de infraestructura como código en busca de problemas de seguridad, e incluso incluye pruebas de seguridad de aplicaciones estáticas (SAST) para código propietario (a través de Snyk Code). Al cubrir código, dependencias, capas de contenedores y configuraciones, Snyk tiene como objetivo detectar vulnerabilidades en toda la pila durante el desarrollo.

Black Duck, por otro lado, se centra principalmente en el análisis de componentes de código abierto. Rastrea tu base de código para identificar bibliotecas o fragmentos de terceros y los compara con una base de datos exhaustiva de vulnerabilidades y licencias conocidas. Black Duck destaca en la generación de un inventario de todo el código abierto en tu aplicación y en la señalización de cualquier problema de seguridad conocido o violación de licencia en esos componentes. Sin embargo, no escanea de forma nativa tu código personalizado en busca de errores (sin SAST integrado) ni tus configuraciones de nube/IaC en busca de errores de configuración.

Su fortaleza radica en la profundidad de la detección de riesgos de código abierto y el cumplimiento, pero eso tiene el coste de un alcance más limitado: las vulnerabilidades en el código propietario o en las configuraciones del entorno pueden pasar desapercibidas a menos que añadas otras herramientas para cubrir esas deficiencias.

En resumen: Snyk ofrece una cobertura más completa (código, código abierto, contenedores, IaC), mientras que Black Duck proporciona una visión profunda del código abierto, pero requiere productos complementarios para abordar áreas como la detección de fallos en el código o la seguridad en la nube. Ninguna de las herramientas realiza pruebas dinámicas de aplicaciones (DAST) por defecto, por lo que las vulnerabilidades en tiempo de ejecución quedan fuera del alcance de ambas.

Integración y Flujo de Trabajo DevOps

Una diferencia clave entre Snyk y Black Duck es cómo se integran en los flujos de trabajo DevOps modernos. Snyk se ofrece como un servicio en la nube (con una opción autohospedada) que se conecta fácilmente a los pipelines de integración continua/entrega continua (CI/CD) y a las herramientas de desarrollo. Los equipos pueden conectar Snyk a repositorios de código fuente (GitHub, GitLab, Bitbucket, etc.) para escanear automáticamente las pull requests, o añadir pasos de Snyk en los pipelines de compilación para que fallen las compilaciones ante problemas de alta gravedad. Los plugins IDE de Snyk permiten a los desarrolladores encontrar vulnerabilidades mientras codifican e incluso sugerir automáticamente soluciones. La plataforma requiere una configuración mínima —sin servidores dedicados que gestionar— y las actualizaciones son gestionadas por Snyk en la nube. Esto hace que el despliegue de Snyk sea relativamente rápido, y los desarrolladores pueden empezar a ver resultados (y solucionar problemas) a los pocos minutos de la integración.

Black Duck históricamente se ejecuta como un servidor local dentro de la organización (aunque Synopsys ahora también ofrece una opción SaaS de Polaris). Integrar Black Duck en DevOps requiere más esfuerzo: es necesario instalar y mantener el motor de escaneo de Black Duck, su base de datos y, posiblemente, componentes adicionales para la generación de informes. La integración CI/CD se logra mediante plugins o scripts que invocan escaneos de Black Duck durante las compilaciones o despliegues. Es compatible con sistemas de compilación comunes y puede crear tickets o informes (por ejemplo, en Jira) para los problemas descubiertos. Sin embargo, el ciclo de retroalimentación es más lento.

Los escaneos pueden consumir mucho tiempo, por lo que los equipos podrían ejecutarlos cada noche o en una etapa dedicada del pipeline en lugar de en cada cambio de código. Black Duck también tiene integraciones IDE disponibles, pero no son tan fluidas o ampliamente adoptadas como los plugins de Snyk.

Limitaciones del flujo de trabajo: El enfoque basado en la nube de Snyk significa que es muy fácil de desplegar, pero las organizaciones con restricciones de datos estrictas pueden oponerse a enviar código o datos de dependencias a una plataforma SaaS. El modelo on-premise de Black Duck se adapta a quienes necesitan todo internamente, pero introduce una sobrecarga de mantenimiento y una complejidad significativas. Black Duck a menudo termina siendo utilizado por un equipo de seguridad central como un control de acceso (con los desarrolladores abordando los hallazgos a posteriori), mientras que Snyk capacita a los desarrolladores para detectar y solucionar problemas de forma continua como parte de su flujo de trabajo habitual.

Precisión y Rendimiento

En cuanto a la calidad y velocidad del escaneo, Snyk generalmente supera a Black Duck para el uso diario. Los escaneos de Snyk están optimizados para una retroalimentación rápida: los desarrolladores pueden ejecutar escaneos en cada commit o pull request sin ralentizaciones significativas. Su arquitectura en la nube descarga el procesamiento pesado, y el escaneo incremental significa que no se vuelve a escanear toda la base de código cada vez. El análisis estático de código de Snyk también es relativamente rápido gracias a su motor moderno. En términos de precisión, Snyk tiende a producir menos alertas irrelevantes.

Incorpora lógica de priorización (por ejemplo, destacando vulnerabilidades que son realmente explotables en tu aplicación) para ayudar a reducir el ruido. Los falsos positivos todavía pueden ocurrir (especialmente en los resultados de SAST), pero el nivel de ruido de Snyk es menor y más manejable para los desarrolladores.

Los escaneos de Black Duck son más pesados. Un escaneo inicial puede ser bastante lento (a menudo horas para una base de código grande) ya que rastrea cada archivo para identificar componentes de código abierto. Los escaneos posteriores pueden aprovechar el almacenamiento en caché, pero el rendimiento sigue siendo una preocupación; muchos equipos evitan ejecutar Black Duck en cada commit debido al tiempo que consume. En cuanto a la precisión, Black Duck abarca mucho, lo que encuentra muchos problemas potenciales, pero también conduce a más falsos positivos o, al menos, a alertas "informativas" que los desarrolladores deben filtrar. Podría señalar vulnerabilidades en bibliotecas que tu aplicación nunca llega a llamar, o enumerar docenas de avisos de licencia de bajo riesgo junto con los problemas críticos.

Sin una fuerte priorización integrada, la salida requiere un triaje significativo. Los equipos a menudo tienen que definir filtros personalizados o dedicar tiempo a incluir en la lista blanca hallazgos benignos para reducir el ruido. En resumen, la exhaustividad de Black Duck conlleva un coste en velocidad de escaneo y volumen de resultados, mientras que Snyk busca una relación señal-ruido más específica y amigable para el desarrollador.

Cobertura y Alcance

Ambas herramientas soportan una amplia gama de lenguajes y plataformas, pero sus enfoques difieren. Soporte de lenguajes y ecosistemas: Black Duck es agnóstico al lenguaje en la identificación de componentes de código abierto; desde aplicaciones web hasta firmware IoT, puede escanear prácticamente cualquier base de código (C/C++, Java, .NET, JavaScript, Python y más) en busca de componentes conocidos. Snyk también soporta todos los principales lenguajes de programación y gestores de paquetes (JavaScript/Node.js, Java/Maven, Python/Pip, Ruby, Go, .NET, PHP, etc.), pero destaca particularmente en los ecosistemas web modernos y nativos de la nube. Esencialmente, si tu proyecto utiliza lenguajes comunes y archivos de dependencia, Snyk puede escanearlo; Black Duck puede manejar esos, además de proyectos más oscuros o de código mixto, utilizando detección basada en firmas.

Tipos de problemas cubiertos: El alcance de Snyk se ha expandido más allá de las vulnerabilidades de dependencias de código abierto. Ahora cubre vulnerabilidades de imágenes de contenedores (escaneando paquetes de SO y bibliotecas en compilaciones de contenedores), problemas de seguridad de infraestructura como código (para configuraciones de Kubernetes, Terraform, etc.), e incluso secretos codificados en el código. El alcance de Black Duck está más enfocado: su principal fortaleza es el SCA para la seguridad de código abierto y el cumplimiento de licencias. De forma predeterminada, Black Duck no verifica tus scripts de Terraform en busca de configuraciones erróneas ni tu código en busca de claves secretas; deja esas áreas a otras herramientas especializadas.

Sin embargo, en su especialidad de componentes de código abierto y de terceros, Black Duck proporciona detalles más ricos como obligaciones de licencia, antigüedad/estabilidad de componentes y exportaciones completas de SBOM, mientras que Snyk los ofrece solo a un nivel básico.

Para resumir la cobertura de características, aquí tienes una comparación lado a lado de las capacidades de Snyk vs Black Duck:

CapacidadSnykBlack Duck: Modelo de entregaNube (con opción híbrida)Principalmente on-premise (SaaS disponible)Escaneo de vulnerabilidades de código abierto (SCA)✔ Sí✔ SíAnálisis estático de código (SAST)✔ Sí (vía Snyk Code)✘ No (se requiere una herramienta separada)Escaneo de imágenes de contenedores✔ Sí✔ Sí (para paquetes OSS en imágenes)Escaneo de infraestructura como código✔ Sí✘ NoDetección de secretos✔ Sí✘ NoCumplimiento de licencias✔ Sí (información básica)✔ Sí (características extensas)Soporte SBOM✔ Exportación básica✔ Generación completa de SBOMPlugins IDE✔ Extenso (muchos IDEs)✔ Disponible (uso limitado)Integración CI/CD✔ Amplio soporte✔ Amplio soporteDespliegue on-premiseLimitado (solo a través de broker híbrido)✔ Sí (totalmente autohospedado)

*Nota: "Limitado" indica que Snyk se basa principalmente en la nube, con opciones híbridas o autogestionadas para uso on-premise.*

Experiencia del desarrollador

La adopción por parte del equipo de desarrollo es un factor clave para el éxito de una herramienta de seguridad. Snyk está diseñado pensando en los desarrolladores, ofreciendo una interfaz intuitiva y una estrecha integración IDE/VC. Los desarrolladores obtienen retroalimentación inmediata sobre los problemas en su propio entorno (ventanas emergentes del IDE o comprobaciones de pull requests de GitHub), lo que fomenta la resolución temprana de problemas. La interfaz de usuario de Snyk es limpia y consolida todos los tipos de problemas en un solo lugar. Proporciona descripciones claras de las vulnerabilidades, enlaces a avisos o recomendaciones de actualización, e incluso pull requests de corrección con un solo clic en algunos casos. La curva de aprendizaje es baja: un ingeniero puede empezar a usar el CLI o el plugin IDE de Snyk con una formación mínima.

Los niveles de ruido también son manejables; Snyk destaca primero los problemas más críticos para que los desarrolladores no se ahoguen en alertas. En general, se siente como una herramienta hecha para encajar en el flujo de trabajo diario de los desarrolladores, no como una barrera que evitar.

Black Duck ofrece una experiencia muy potente pero menos amigable para el desarrollador. Su interfaz expone una gran cantidad de datos (nombres de componentes, versiones, textos de licencia, etc.), lo que puede ser abrumador para un ingeniero que solo quiere remediar una vulnerabilidad. Muchos desarrolladores se encuentran con Black Duck solo a través de extensos informes en PDF o tickets autogenerados en lugar de a través de una interfaz de usuario interactiva. Configurar Black Duck no es tan simple como ejecutar un escaneo rápido; a menudo implica incorporar proyectos a un servidor, configurar políticas y luego interpretar los resultados del escaneo. La interfaz de usuario, aunque capaz, está más orientada a los analistas de seguridad que necesitan auditar el uso de código abierto y profundizar en los detalles.

Como resultado, el desarrollador promedio podría encontrarlo engorroso de navegar, o dependen del equipo de seguridad para filtrar y retransmitir los problemas. El alto volumen de hallazgos (incluidas advertencias de licencia menores o entradas de vulnerabilidad duplicadas entre componentes) puede provocar fatiga de alertas. En resumen, Black Duck tiende a ser una herramienta pesada que puede requerir capacitación o un especialista dedicado para usarla de manera efectiva, mientras que Snyk es plug-and-play para la mayoría de los desarrolladores.

Precios y Mantenimiento

El coste es una consideración importante para cualquier herramienta empresarial. Snyk ofrece precios basados en suscripción con planes escalonados (incluyendo un nivel gratuito para proyectos pequeños). El precio empresarial se basa típicamente en el número de desarrolladores, proyectos y módulos de producto (Snyk Code, Snyk Open Source, etc.) en uso. Esto puede ser rentable para empezar, pero a medida que el uso crece puede haber sorpresas; por ejemplo, alcanzar un límite en proyectos o frecuencia de escaneo podría requerir pasar a un nivel superior o comprar complementos. Algunas organizaciones han informado que el uso intensivo conlleva cargos adicionales. En general, el precio de Snyk es transparente pero no barato para despliegues a gran escala.

En el lado positivo, que Snyk sea SaaS significa una sobrecarga de infraestructura casi nula: sin servidores que mantener ni bases de datos que actualizar (Snyk gestiona todas las actualizaciones de su base de datos de vulnerabilidades). El esfuerzo de mantenimiento de tu equipo es básicamente solo gestionar integraciones y revisar resultados, en lugar de "cuidar" la herramienta en sí.

Black Duck normalmente se vende como una solución empresarial de alta gama y viene con un precio igualmente elevado. La licencia suele ser anual y puede basarse en el número de aplicaciones, bases de código o incluso el total de líneas de código auditadas. No hay nivel gratuito; usar Black Duck es un compromiso significativo. Más allá del coste de la licencia, las empresas deben tener en cuenta la infraestructura (por ejemplo, el aprovisionamiento y la ejecución del servidor de Black Duck, la base de datos y cualquier componente adicional) y el tiempo del personal. No es raro asignar un administrador o ingeniero dedicado para gestionar Black Duck, manejar las actualizaciones de su base de datos de vulnerabilidades y ajustar el sistema (para el rendimiento y para filtrar resultados irrelevantes).

Estos costes laborales ocultos significan que el coste total de propiedad de Black Duck puede ser bastante alto. Además, si necesitas productos adicionales de Synopsys (como un analizador estático de código separado o un módulo de Gestión de Riesgos) para complementar Black Duck, estos conllevan sus propios costes y mantenimiento.

A escala, Snyk tiende a tener una menor sobrecarga de mantenimiento, pero puede volverse costoso a medida que añades más desarrolladores o proyectos, mientras que Black Duck tiene un gran coste inicial y una sobrecarga operativa continua. Cabe destacar que soluciones más nuevas como Aikido Security buscan abordar estos puntos débiles ofreciendo precios fijos y predecibles y una plataforma totalmente gestionada (sin infraestructura que mantener), asegurando que los costes de seguridad no se disparen a medida que tu equipo de desarrollo crece.

Snyk vs Black Duck: Pros y Contras

A continuación, un resumen rápido de los pros y contras de cada herramienta:

Ventajas de Snyk:

- Orientado al desarrollador – Se integra a la perfección en las herramientas de desarrollo (CLI, IDE, SCM) y los flujos de trabajo.

- Cobertura integral – SCA, SAST, contenedores, IaC, etc., en una plataforma unificada.

- Escaneos rápidos y accionables – Resultados rápidos con una ralentización mínima; proporciona soluciones guiadas (incluso PRs automáticos).

- Bajo mantenimiento – Alojado en la nube con actualizaciones automáticas y muy poco esfuerzo de configuración.

Desventajas de Snyk:

- Costoso a escala – Los costes de suscripción pueden aumentar rápidamente para equipos grandes o uso extensivo.

- Existen falsos positivos – Cierto ruido en los resultados (especialmente en SAST) todavía requiere ajuste y revisión.

- Funciones de cumplimiento limitadas – No es tan potente en auditorías de licencias e informes de cumplimiento como Black Duck.

- Dependencia de la nube – Depende de la infraestructura SaaS; el uso totalmente on-premise es limitado para entornos sensibles.

Ventajas de Black Duck:

- Análisis profundo de código abierto – Identificación exhaustiva de todos los componentes OSS y vulnerabilidades (base de conocimiento rica).

- Fuerte cumplimiento y SBOM – Excelente gestión de riesgos de licencias y generación automatizada de SBOM para regulaciones.

- Amplio soporte de lenguajes – Funciona con prácticamente cualquier base de código o lenguaje (incluso puede escanear binarios en busca de componentes conocidos).

- Opción on-premise – Puede autoalojarse en su infraestructura para un control total de los datos e integración personalizada.

Desventajas de Black Duck:

- Configuración compleja – La implementación e integración consumen mucho tiempo, requiriendo infraestructura dedicada y esfuerzo administrativo.

- Retroalimentación lenta – Los escaneos son relativamente lentos, lo que significa que los problemas de seguridad pueden ser reportados tarde en el ciclo de desarrollo.

- Alto nivel de ruido – Un gran volumen de hallazgos (incluyendo falsos positivos y problemas de baja prioridad) puede abrumar a los desarrolladores.

- Poco amigable para desarrolladores – UI y flujo de trabajo menos intuitivos para ingenieros; a menudo utilizado principalmente por equipos de seguridad/cumplimiento.

- Caro – Altos costes de licencia y gastos generales de mantenimiento significativos aumentan el TCO general.

Aikido Security: La mejor alternativa

Aikido Security es una plataforma AppSec unificada que combina el enfoque que prioriza al desarrollador de Snyk con la cobertura integral de código abierto de Black Duck, sin sus desventajas. Escanea código propietario y componentes de código abierto (incluso imágenes de contenedores) de forma conjunta, lo que resulta en una amplia cobertura con ruido mínimo gracias al filtrado inteligente de falsos positivos.

Aikido se integra sin esfuerzo en CI/CD y herramientas de desarrollo, asegurando que la seguridad sea continua y sin fricciones. Con precios de tarifa plana y sin infraestructura que mantener, ofrece seguridad de nivel empresarial sin costes sorpresa ni complejidad. Para líderes técnicos, Aikido representa lo mejor de Snyk y Black Duck en una solución fiable y eficiente.

Inicia una prueba gratuita o solicita una demo para explorar la solución completa.