Introducción

Snyk y Mend (anteriormente WhiteSource) son herramientas populares para mejorar la seguridad del software. Ayudan a los equipos de desarrollo a encontrar vulnerabilidades temprano, pero adoptan enfoques diferentes. En esta comparación, iremos más allá del bombo publicitario y analizaremos lo que cada herramienta ofrece realmente, dónde se quedan cortas y por qué los líderes técnicos están explorando mejores alternativas.

TL;DR

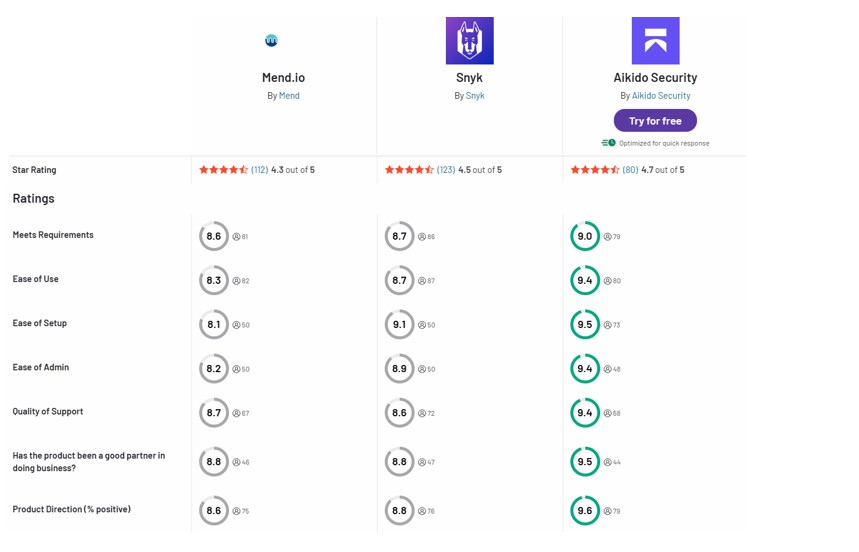

Snyk y Mend ayudan a proteger su base de código, pero se centran en diferentes capas, y cada uno tiene puntos ciegos. Snyk destaca en seguridad de código abierto y seguridad de contenedores centrada en el desarrollador, mientras que Mend enfatiza la gobernanza de código abierto y el análisis de código. Aikido Security une ambos mundos en una sola plataforma, con menos falsos positivos y una integración más sencilla, lo que la convierte en la mejor opción para los equipos modernos.

Resumen de cada herramienta

Snyk: Snyk es una plataforma de seguridad centrada en el desarrollador que encuentra y corrige automáticamente vulnerabilidades en el código, dependencias de código abierto, contenedores e infraestructura como código. Es conocida por su fácil integración en los flujos de trabajo de desarrollo y por proporcionar sugerencias de corrección accionables (como solicitudes de extracción automatizadas para actualizar una biblioteca vulnerable). El enfoque de Snyk es capacitar a los desarrolladores para proteger los componentes a lo largo del SDLC con la mínima fricción.

Mend: Mend.io (anteriormente WhiteSource) es una herramienta de seguridad de aplicaciones centrada en la gestión de riesgos de código abierto y el cumplimiento de licencias. Los equipos utilizan Mend principalmente para el análisis de composición de software (SCA), es decir, escanear bibliotecas de dependencias en busca de vulnerabilidades conocidas y problemas de licencia. Se ha expandido al análisis estático de código (Mend SAST) y otras áreas, pero la principal fortaleza de Mend sigue siendo la gobernanza de código abierto y los informes detallados para la gestión de riesgos. A menudo es preferida por los equipos de seguridad y cumplimiento por sus capacidades de aplicación de políticas.

Comparación de funcionalidades

Capacidades de seguridad principales

Snyk: Ofrece una amplia cobertura de seguridad de aplicaciones en una única suite. Incluye SAST para código personalizado, SCA para librerías de código abierto, escaneo de imágenes de contenedores y comprobaciones de IaC (Terraform/K8s). La base de datos de vulnerabilidades de Snyk es extensa y prioriza los problemas conocidos con sugerencias para una rápida remediación — por ejemplo, puede abrir automáticamente PRs de corrección para actualizar una versión de dependencia cuando se encuentra una nueva CVE.

El análisis estático de código de Snyk introduce cierto ruido con falsos positivos, lo que puede requerir que los desarrolladores dediquen tiempo a filtrar los problemas no relevantes. La ventaja es que Snyk rara vez pasa por alto vulnerabilidades reales y críticas gracias a su rica inteligencia sobre vulnerabilidades.

Mend: Destaca principalmente en SCA y cumplimiento de licencias. Mend monitoriza continuamente sus dependencias de terceros frente a una amplia base de datos de vulnerabilidades y alerta sobre paquetes obsoletos o de riesgo. Proporciona paneles e informes completos sobre el riesgo de código abierto y puede aplicar políticas (por ejemplo, bloqueando una compilación si se detecta un fallo crítico).

Mend tiene un componente de análisis estático (Mend SAST) para código personalizado, pero esa capacidad es más reciente y menos enfatizada que su SCA. A diferencia de Snyk, Mend no cubre áreas como el escaneo de contenedores o el escaneo IaC de forma predeterminada, centrándose principalmente en vulnerabilidades conocidas en su código y sus bibliotecas.

Integración y Flujo de Trabajo DevOps

Snyk: Diseñado para una integración fluida en el DevOps moderno. Se conecta a repositorios (GitHub, GitLab, Bitbucket), pipelines de CI/CD e IDEs con mínimas complicaciones. Los desarrolladores pueden ver los problemas de seguridad en los pull requests u obtener retroalimentación inmediata en su editor. Dado que Snyk está basado en la nube, la configuración es sencilla: lo añade a su flujo de trabajo Git o pipeline y comienza a escanear. Snyk también es compatible con plataformas adicionales como Azure DevOps y Bitbucket, por lo que es bastante flexible. Este enfoque centrado en el desarrollador significa que los equipos adoptan Snyk rápidamente sin interrumpir los procesos existentes.

Mend: Las integraciones son más limitadas y a menudo requieren un esfuerzo adicional. Mend puede ejecutarse a través de CLI en pipelines de CI y tiene plugins para ciertas herramientas de compilación, pero los usuarios han reportado dificultades para integrarlo sin problemas en algunos flujos de trabajo (especialmente en entornos on-premise). La configuración inicial podría implicar una configuración manual: establecer tokens de API, webhooks y scripts de integración personalizados para cada proyecto.

Por el lado positivo, Mend ofrece opciones de despliegue on-premise, lo que da a las empresas control sobre los datos y el entorno de escaneo. Sin embargo, mantener esos servidores es un trabajo adicional. En general, Mend funciona una vez configurado, pero no es tan plug-and-play para los desarrolladores en comparación con Snyk.

Precisión y Rendimiento

Snyk: Snyk es conocido por una sólida base de datos de vulnerabilidades; rara vez omite CVEs conocidos en las dependencias. Sus escaneos son generalmente rápidos (gracias a la verificación contra una base de datos en la nube) e incluso pueden ejecutarse en pull requests sin mucho retraso. Dicho esto, la amplitud de Snyk puede generar ruido. Los usuarios han informado que señala algunos problemas que resultan benignos o irrelevantes, lo que crea trabajo adicional de revisión.

Por ejemplo, Snyk Code (su SAST) podría resaltar una posible inyección SQL que en realidad no es explotable. Han estado mejorando su filtrado, pero los equipos todavía a veces necesitan ajustar reglas o marcar falsas alarmas como ignoradas para gestionar la fatiga de alertas.

Mend: Mend adopta un enfoque intensivo en la automatización destinado a reducir el triaje manual al resaltar los problemas más importantes. Aun así, muchos usuarios se quejan de las altas tasas de falsos positivos en los hallazgos de Mend, lo que puede erosionar la confianza en los resultados.

El rendimiento es otra preocupación. Los escaneos SCA de Mend en proyectos grandes pueden ser lentos, y la interfaz de usuario puede sentirse lenta al navegar por los resultados. Esto significa que su equipo podría pasar tiempo adicional esperando que los escaneos se completen y filtrando el ruido para encontrar problemas reales.

Cobertura y Alcance

Snyk: Soporta una amplia gama de lenguajes de programación y gestores de paquetes para escanear componentes de código abierto (desde JavaScript y Python hasta Go y .NET). Añade continuamente soporte para ecosistemas, incluyendo frameworks y archivos de configuración. La adición de Snyk del escaneo de contenedores y el escaneo IaC amplía su alcance más allá del código, cubriendo imágenes Docker y configuraciones de Terraform/Kubernetes para problemas de seguridad.

En la práctica, Snyk le ofrece una herramienta para verificar el código de su aplicación, sus dependencias, la configuración de contenedores y las configuraciones en la nube en busca de configuraciones erróneas. Una brecha notable es que Snyk no se centra en la calidad o el estilo general del código; se limita a las vulnerabilidades de seguridad y los riesgos de licencia, no a aspectos como el formato del código o la mantenibilidad.

Mend: También ofrece un amplio soporte de idiomas, especialmente para el escaneo de código abierto, cubriendo la mayoría de los principales lenguajes y ecosistemas de paquetes. Mend destaca particularmente en el cumplimiento de licencias: puede generar SBOMs (listas de materiales de software) y alertar sobre conflictos de licencia, lo cual es valioso para empresas en modo auditoría. Esta es un área donde Mend históricamente supera las comprobaciones de licencia más básicas de Snyk.

Sin embargo, la cobertura general de Mend es más limitada. Se refiere principalmente a las vulnerabilidades de código y dependencias. Si necesita escaneo de imágenes de contenedores, seguridad de la configuración en la nube o pruebas dinámicas de aplicaciones (DAST), esas características están ausentes en Mend o requieren emparejarlo con herramientas adicionales.

Experiencia del desarrollador

Snyk: Prioriza la experiencia del desarrollador. La interfaz es moderna y relativamente fácil de navegar, con los problemas agrupados de una manera amigable para el desarrollador. Los resultados vienen con una orientación clara para la remediación (como exactamente a qué versión actualizar). Los plugins de IDE y los hooks de Git de Snyk brindan a los desarrolladores retroalimentación inmediata e incluso pull requests de corrección con un solo clic para algunos problemas.

El enfoque está en mantener el ruido bajo y la integración ajustada, por lo que usar Snyk se siente como una parte natural de la codificación. Todavía existe la necesidad ocasional de ajustar la configuración o suprimir una alerta, pero los ingenieros generalmente aprecian que Snyk no es una herramienta pesada y burocrática que los ralentice.

Mend: Se dirige más a los gerentes de seguridad que a los desarrolladores del día a día. Su interfaz de usuario tiene fama de ser torpe y anticuada, lo que frustra a los desarrolladores que solo quieren abordar los problemas rápidamente. En pocas palabras, no es tan intuitiva o limpia como las herramientas de desarrollo modernas.

Los hallazgos de Mend no siempre son inmediatamente accionables para los desarrolladores; por ejemplo, podría señalar una biblioteca vulnerable sin proporcionar una solución sugerida o un PR automatizado. Han logrado algunos avances (Mend ahora posee Renovate, que ayuda a automatizar las actualizaciones de dependencias), pero la experiencia general todavía no es tan amigable para el desarrollador. Configurar y dominar Mend a menudo implica revisar la documentación y ajustar las configuraciones. En resumen, los desarrolladores tienden a encontrar Mend engorroso y evitarán usarlo a menos que sea requerido por el equipo de seguridad.

Precios y Mantenimiento

Snyk: Muchos consideran que Snyk es caro. Existe un nivel gratuito para proyectos pequeños, pero los costes aumentan considerablemente para equipos más grandes y para desbloquear funciones avanzadas. El precio de Snyk suele ser por usuario o por proyecto, lo que puede generar facturas elevadas a gran escala. Por el lado positivo, dado que Snyk es una solución SaaS, no tiene que mantener ninguna infraestructura; todo se ejecuta en la nube bajo la gestión de Snyk.

Mend: El precio de Mend tiende a estar orientado a empresas y puede ser elevado para equipos más pequeños, especialmente dado que también podría necesitar gestionar la infraestructura de la herramienta. Mend ofrece una opción on-premise (útil si tiene requisitos estrictos de control de datos), pero eso significa que usted es responsable de ejecutar y actualizar los servidores.

En una nota positiva, el soporte al cliente de Mend es bien considerado por ser receptivo y útil, lo que puede ser un salvavidas al tratar con vulnerabilidades complicadas o ajustar falsos positivos. Aun así, muchas organizaciones encuentran difícil justificar el valor de Mend a menos que aprovechen en gran medida sus funciones de cumplimiento y generación de informes para obtener un sólido retorno de la inversión.

Aikido: Cabe destacar que Aikido Security ofrece un modelo de precios más simple y transparente —plano y predecible— y es significativamente más asequible a escala que Snyk o Mend. Esta estructura de costes predecible (además de un generoso nivel gratuito) puede ser un soplo de aire fresco para los equipos conscientes del presupuesto.

Pros y contras de cada herramienta

Ventajas de Snyk:

- Amplia cobertura de seguridad: Una única plataforma para el escaneo de código, vulnerabilidades de código abierto, contenedores y más.

- Orientado a desarrolladores: Integraciones sencillas con Git, pipelines de CI e IDEs; mínima sobrecarga de configuración.

- Correcciones accionables: Ofrece soluciones sugeridas o incluso PRs de corrección automática para muchos problemas, acelerando la remediación.

- Inteligencia de vulnerabilidades: Respaldado por una base de datos exhaustiva de vulnerabilidades, lo que le permite encontrar incluso las amenazas más recientes.

Desventajas de Snyk:

- Alto coste a escala: El precio se vuelve elevado para equipos grandes a medida que se expande el uso.

- Ruido por falsos positivos: Algunos escaneos informan de problemas irrelevantes que deben ser filtrados.

- Seguimiento de licencias limitado: Solo alertas básicas de conflicto de licencias; no tan exhaustivo como las herramientas dedicadas de cumplimiento de licencias.

- Inconvenientes con el soporte: El soporte es generalmente bueno, pero algunos usuarios han encontrado tiempos de respuesta inconsistentes a nivel empresarial.

Ventajas de Mend:

- Excelente gobernanza de OSS: Los informes detallados de dependencias y licencias ayudan a gestionar el riesgo del código abierto.

- Aplicación de políticas: Puede aplicar políticas de seguridad (p. ej., bloquear compilaciones por vulnerabilidades críticas) para garantizar el cumplimiento.

- Amplia cobertura de lenguajes: Soporta numerosos lenguajes/gestores de paquetes para SCA, adecuado para diversas pilas tecnológicas.

- Soporte sólido: Reconocido por su servicio al cliente receptivo y orientación durante las implementaciones.

Desventajas de Mend:

- Interfaz poco intuitiva: Una UI y UX anticuadas hacen que sea menos agradable de usar, especialmente para los desarrolladores.

- Fricción en la integración: Carece de integraciones sencillas listas para usar en los flujos de trabajo de desarrollo; la configuración y el mantenimiento pueden ser un problema.

- Fatiga por alertas: Tiende a señalar demasiados problemas (alta tasa de falsos positivos), lo que puede abrumar a los equipos.

- Alcance limitado: Se centra principalmente en SCA; carece de escaneo de contenedores integrado, seguridad de IaC o capacidades DAST.

Aikido Security: La mejor alternativa

Aikido Security combina las fortalezas de Snyk y Mend en una única plataforma. Cubre código, código abierto, contenedores, la nube y más en una solución unificada, para que no tengas que manejar múltiples herramientas. Diseñado pensando en los desarrolladores, ofrece escaneo en el IDE, correcciones con un clic y una priorización inteligente de riesgos para eliminar el ruido. Ofrece muchos menos falsos positivos al clasificar automáticamente los hallazgos y se integra perfectamente en los pipelines de CI/CD. Con una tarifa plana transparente y un enfoque todo en uno, Aikido ofrece a los equipos una forma sencilla de entregar código seguro más rápidamente.

Inicia una prueba gratuita o solicita una demo para explorar la solución completa.