Introducción

SonarQube y Codacy son herramientas populares para garantizar la calidad y seguridad del código, pero adoptan enfoques diferentes. Para un líder técnico, elegir entre ellas puede afectar la velocidad de desarrollo y los resultados de seguridad. Esta comparación analiza SonarQube vs Codacy desde una perspectiva de seguridad de software, destacando las diferencias que importan para mantener tu código seguro y a tus desarrolladores productivos.

TL;DR

Tanto SonarQube como Codacy ayudan a mejorar la seguridad y calidad del código, pero cada uno tiene puntos ciegos. SonarQube destaca en el análisis estático de código, pero carece de una cobertura de vulnerabilidades más amplia. Aikido Security es la mejor alternativa. Codacy añade escaneo de riesgos de código abierto, pero aún puede quedarse corto en la seguridad en tiempo de ejecución. Aikido Security une ambos mundos en una única plataforma, combinando el análisis de código con la seguridad de código abierto y la seguridad de contenedores, a la vez que ofrece menos falsos positivos y una integración más fluida. En resumen, Aikido cubre lo que SonarQube y Codacy omiten, convirtiéndolo en la opción superior para los equipos modernos de DevSecOps.

Resumen de cada herramienta

SonarQube: SonarQube es una plataforma de análisis estático de código de larga trayectoria que proporciona una verificación de la «salud general» de tu código fuente. Detecta errores de codificación, fallos y «code smells» para mantener la calidad, y marca algunas vulnerabilidades de seguridad (por ejemplo, patrones de inyección SQL o secretos codificados) como Security Hotspots. SonarQube también mide la duplicación de código, la complejidad y la cobertura de pruebas, aplicando puertas de calidad sobre estas métricas. Aunque incluye el Top 10 OWASP y el mapeo de problemas CWE para vulnerabilidades de código, SonarQube se centra principalmente en tu propio código fuente. Su uso generalmente requiere configurar un servidor o utilizar SonarCloud SaaS para analizar el código en tu pipeline de CI.

Codacy: Codacy es una plataforma de calidad de código centrada en el desarrollador que automatiza las revisiones de código tanto para problemas de calidad como de seguridad. Es compatible con más de 40 lenguajes y frameworks, detectando desde violaciones de estilo y «code smells» hasta patrones de vulnerabilidad conocidos (Top 10 OWASP) en el código. Además del análisis estático (SAST), la oferta de Codacy incluye Supply Chain Security (SCA) para vulnerabilidades de bibliotecas de código abierto, detección de secretos, e incluso escaneo de Infraestructura como Código para errores de configuración.

Recientemente, Codacy integró el análisis dinámico (DAST) a través de OWASP ZAP para detectar problemas en aplicaciones web en tiempo de ejecución. La plataforma está diseñada para una fácil integración en los flujos de trabajo de desarrollo — es basada en la nube con una configuración mínima, proporciona resultados en las solicitudes de extracción (pull requests), e incluso ofrece plugins para IDE para desarrolladores. En general, la fortaleza de Codacy es ofrecer un escaneo de código completo y listo para usar con poca configuración, con el objetivo de mejorar la seguridad del código sin ralentizar a los desarrolladores.

Comparación de funcionalidades

Capacidades de seguridad principales

- SonarQube: Se centra en las Pruebas de seguridad de aplicaciones estáticas (SAST) de tu código personalizado. Detectará problemas como vulnerabilidades de inyección SQL, contraseñas codificadas o configuraciones inseguras en el código, utilizando reglas de patrones y análisis de «taint». Sin embargo, SonarQube no escanea bibliotecas de terceros en busca de CVEs conocidos (no tiene SCA integrado para vulnerabilidades de dependencias). Tampoco incluye pruebas de seguridad en tiempo de ejecución — no hay escaneo de imágenes de contenedores ni pruebas dinámicas en SonarQube. En resumen: SonarQube ayuda a limpiar las fallas de seguridad de tu código, pero no te dirá si las dependencias de tu aplicación o los contenedores tienen riesgos conocidos. (Nota: las ediciones de pago de Sonar han añadido SCA para dependencias y escaneo de IaC/seguridad, pero estas no forman parte del conjunto de características principales de la Comunidad.)

- Codacy: Adopta un enfoque más holístico de la seguridad de las aplicaciones. Incluye reglas SAST (identificando patrones de código vulnerables y errores) y también integra el escaneo de Supply Chain Security — monitoreando tus paquetes de código abierto en busca de vulnerabilidades conocidas. Codacy te alertará si una dependencia tiene un CVE, algo que SonarQube por sí solo pasaría por alto. También realiza detección de secretos (por ejemplo, claves API en el código) y verificaciones de configuración de IaC (escaneando manifiestos de Terraform, CloudFormation, Kubernetes en busca de configuraciones inseguras). De manera única, Codacy puede incorporar resultados DAST al integrarse con OWASP ZAP, para que puedas ver los hallazgos de las pruebas dinámicas en el mismo panel. Ni SonarQube ni Codacy manejan el escaneo de imágenes de contenedores (lo que sigue siendo una brecha a cubrir con otras herramientas). En general, Codacy cubre un área de superficie de seguridad más amplia de forma predeterminada que SonarQube, ofreciéndote una visión de 360° de los riesgos en el código y las dependencias.

Integración y CI/CD

- SonarQube: Diseñado para integrarse en tus procesos de compilación y herramientas DevOps, pero requiere cierto esfuerzo. Necesitas alojar un SonarQube (o utilizar el servicio SonarCloud) e integrarlo en tu proceso de CI/CD para ejecutar análisis en cada confirmación o solicitud de extracción. La configuración inicial puede ser compleja, lo que supone un quebradero de cabeza para los equipos nuevos, ya que implica la configuración de la base de datos, cambios en los scripts de CI y la gestión de credenciales/API. Una vez en funcionamiento, SonarQube integra muy bien: puede anotar solicitudes de extracción con incidencias y mostrar el estado de la puerta de calidad en herramientas como GitHub o Jenkins. También hay complementos SonarLint IDE para escaneo pre-commit. Aun así, en comparación con Codacy, la integración SonarQube requiere más mantenimiento y esfuerzo de autohospedaje.

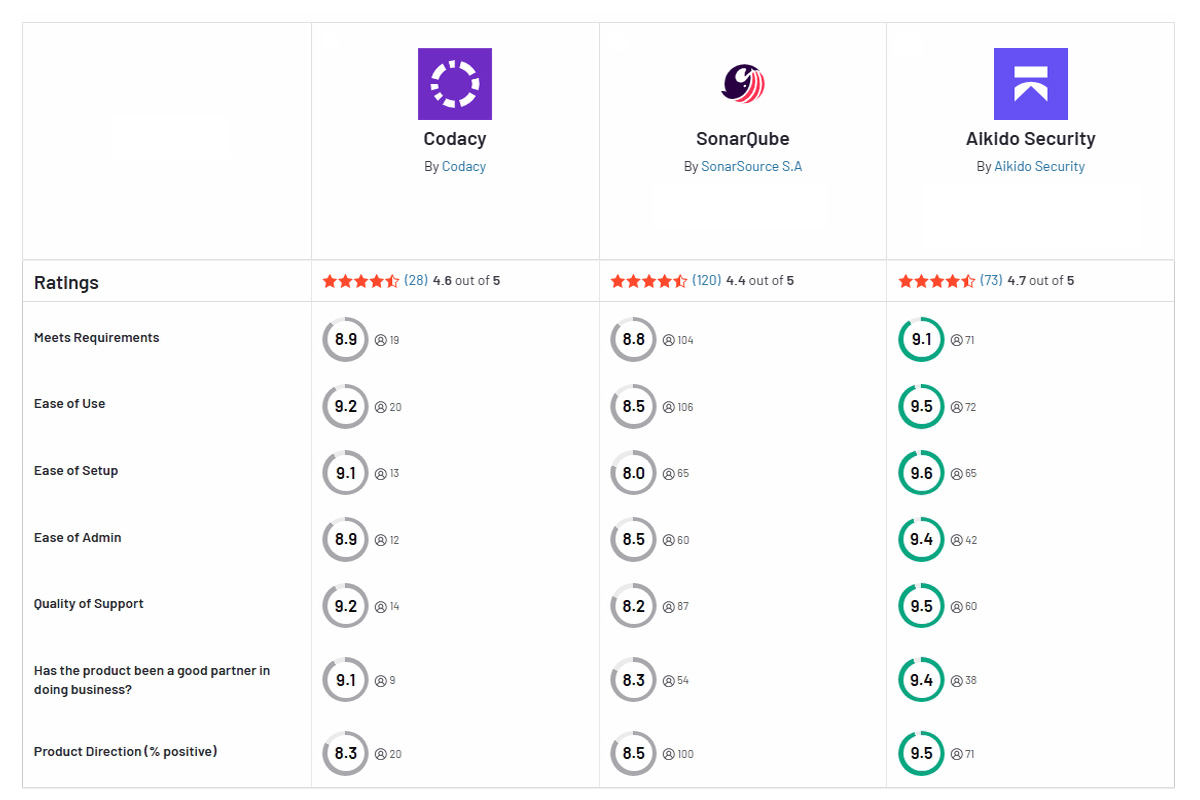

- Codacy: Destaca por ofrecer una experiencia de integración sin fricciones. Es un servicio en la nube (con disponibilidad local) que puedes conectar a tu repositorio de código en cuestión de minutos, sin necesidad de servidores dedicados ni agentes de compilación. Los análisis Codacyse ejecutan fuera de tu CI/CD: cuando abres una solicitud de extracción, Codacy analiza Codacy los cambios en el código e informa de los problemas, sin que tengas que añadir nuevos pasos al proceso. Este enfoque «sin proceso» te permite obtener comentarios sobre el código sin ralentizar tus compilaciones. Codacy integraciones con un solo clic con GitHub, GitLab y Bitbucket, y puede publicar comentarios en las solicitudes de extracción con los problemas encontrados. Los desarrolladores también pueden utilizar las extensiones IDE Codacy(VS Code, IntelliJ, etc.) para ver los resultados del análisis directamente en su editor. La facilidad de uso general se refleja en las opiniones de los usuarios: Codacy más alta en integración y usabilidad (9,6/10 en integración frente al 7,8 SonarQube). En resumen, Codacy a los flujos de trabajo con un mínimo esfuerzo, mientras que SonarQube más trabajo inicial para integrarse en CI/CD.

Precisión y Rendimiento

- SonarQube: El análisis estático no es infalible, y SonarQube no SonarQube una excepción: en ocasiones, señala falsos positivos que no son problemas reales. Los equipos a menudo necesitan ajustar las reglas de Sonar o marcar ciertos hallazgos como «No se corregirá». La buena noticia es que el conjunto de reglas maduras SonarQubetiene una precisión relativamente decente; un revisor señaló que su tasa de falsos positivos es menor que la de otras SAST . SonarQube proporciona contexto, como trazas de flujo de datos para vulnerabilidades, lo que facilita la clasificación de los hallazgos. En cuanto al rendimiento, la ejecución SonarQube puede añadir una sobrecarga a su canalización. Los análisis son bastante rápidos para proyectos pequeños, pero en bases de código grandes los desarrolladores han observado tiempos de análisis prolongados: si se supera un determinado número de líneas, el análisis puede tardar mucho. Es posible que tenga que asignar minutos de CI adicionales o servidores potentes para SonarQube analice monolitos enormes. Básicamente, SonarQube algo de velocidad de compilación a cambio de un análisis exhaustivo.

- Codacy: Dado que Codacy integrar varios motores de análisis (ESLint, PMD, SpotBugs e incluso Semgrep ), al principio puede informar de muchos problemas, no todos ellos de alta prioridad. Pueden producirse falsos positivos (especialmente si las nuevas reglas de seguridad de Semgrep demasiado genéricas), por lo que es importante configurar su puerta de calidad o ignorar las reglas que no sean relevantes. Codacy la posibilidad de personalizar conjuntos de reglas e ignorar falsos positivos específicos, lo que ayuda a reducir el ruido. Algunos usuarios señalan que las alertas de análisis de vulnerabilidadesCodacy eran «ligeramente mejores (menos ruidosas) que las de otras herramientas» que utilizaban. En términos de rendimiento, los análisis Codacyse ejecutan en su infraestructura en la nube de forma asíncrona, por lo que los desarrolladores no tienen que esperar en cada compilación. Se obtienen los resultados tan pronto como están listos en el PR. En el caso de repositorios muy grandes, el modelo de análisis ilimitado Codacygarantiza que no se alcancen los límites de LOC, aunque se seguirá notando que el primer análisis de un repositorio grande puede tardar un poco. La ventaja clave es que esto ocurre fuera de la máquina del desarrollador o del bloqueador de CI, por lo que en la práctica se percibe como más rápido. En general, ambas herramientas requieren algunos ajustes para maximizar la precisión, pero SonarQube considera generalmente fiable una vez configurado, y Codacy flexibilidad para ajustar cualquier regla excesivamente ruidosa.

Cobertura y Alcance

Tanto SonarQube Codacy una amplia gama de lenguajes de programación y se integran en el ciclo de vida del desarrollo de software, pero existen diferencias en la amplitud de la cobertura de seguridad que ofrece cada uno. SonarQubetiene SonarQubeorigen en la calidad del código y el análisis estático del código propietario, mientras que Codacy a una cobertura de seguridad del código más completa. La tabla comparativa que se muestra a continuación destaca las características que cubre cada herramienta:

Como se muestra arriba, SonarQube ofrece un sólido análisis estático y comprobaciones de calidad de código (cubriendo ~30 lenguajes de programación), pero su alcance de seguridad se limita principalmente a su propio código. Carece de escaneo nativo de dependencias de código abierto, seguridad de contenedores y DAST. Codacy cubre casi todas las mismas capacidades de análisis estático (compatible con más de 40 lenguajes) y se extiende a áreas como la seguridad de dependencias, secretos y escaneo IaC. Sin embargo, ninguna de las herramientas gestiona el escaneo de imágenes de contenedores o la seguridad de la configuración en la nube, lagunas que pueden requerir herramientas adicionales. Para un líder técnico, esto significa que tanto SonarQube como Codacy dejan sin abordar ciertas áreas de riesgo (como vulnerabilidades en imágenes Docker o entornos en la nube).

Una plataforma como Aikido está diseñada para cubrir esas lagunas, como veremos, pero con SonarQube o Codacy solos, necesitaría planificar esas áreas de cobertura adicionales.

Experiencia del desarrollador

- SonarQube: Los desarrolladores generalmente aprecian los conocimientos que proporciona SonarQube, pero la experiencia puede variar. Por el lado positivo, la interfaz de usuario de SonarQube ofrece un completo panel de control sobre la salud y las tendencias del código, lo que puede inculcar una cultura de calidad. Su mecanismo Quality Gate indica claramente a los desarrolladores cuándo el código no cumple los estándares (por ejemplo, el código nuevo tiene demasiados problemas o pruebas insuficientes). Y con los plugins de SonarLint IDE, los desarrolladores pueden obtener retroalimentación inmediata mientras codifican, detectando problemas antes incluso de hacer commit. Sin embargo, SonarQube tiene una curva de aprendizaje pronunciada para los recién llegados: hay muchas reglas y métricas, lo que puede resultar abrumador o quisquilloso hasta que el equipo se acostumbra a ellas. Si se impone rígidamente, algunos desarrolladores ven SonarQube como una «herramienta de vigilancia» en lugar de una ayuda, especialmente si la dirección lo utiliza para bloquear fusiones por problemas menores. La personalización es clave: los equipos que adaptan SonarQube a sus necesidades (deshabilitando reglas irrelevantes, ajustando umbrales) reportan una experiencia de desarrollo mucho mejor. En resumen, SonarQube puede mejorar los hábitos de calidad del código, pero solo después de una configuración y aprendizaje iniciales. Es potente, pero no siempre amigable de inmediato.

- Codacy: La filosofía de experiencia de desarrollador de Codacy es ser lo más fluido y «shift-left» posible. Al integrarse en segundo plano en las PR, los desarrolladores reciben comentarios automatizados de revisión de código sin tener que ejecutar una herramienta localmente o navegar a un panel de control separado (aunque también están disponibles una interfaz web y paneles). Los equipos suelen destacar la facilidad de uso de Codacy, que obtiene una puntuación superior en usabilidad a SonarQube, según las reseñas de G2. Desde la perspectiva de un desarrollador, Codacy se siente como un asistente que comprueba discretamente el código según los estándares y las directrices de seguridad, y luego indica qué corregir. La configuración inicial es mínima, por lo que los desarrolladores no se ven abrumados con la configuración de escáneres. Los resultados se presentan en línea con el código (en los diffs de GitHub/GitLab), lo que tiende a ser más práctico que un informe separado. Codacy también ofrece un plugin para IDE para que los desarrolladores puedan incorporar los resultados del análisis en VS Code o IntelliJ, de forma similar a la integración de SonarLint. Otra característica amigable para el desarrollador son las correcciones asistidas por IA de Codacy: puede sugerir correcciones automáticas para ciertos problemas directamente desde la interfaz de la PR, ahorrando tiempo en la remediación. En general, Codacy se considera más «plug and play», los desarrolladores pueden empezar a beneficiarse de él desde el primer día. La contrapartida es que Codacy es menos personalizable que el enfoque de «hágalo usted mismo» de SonarQube; pero para muchos equipos, no tener que lidiar con configuraciones es una gran ventaja en la experiencia del desarrollador.

Precios y Mantenimiento

- SonarQube: La Community Edition principal de SonarQube es gratuita y de código abierto, lo que la hace atractiva para equipos con presupuestos ajustados. Sin embargo, el nivel gratuito tiene sus limitaciones: admite muchos lenguajes y análisis estáticos básicos, pero las funciones avanzadas (reglas de seguridad como análisis de taint más profundo, plugins de lenguaje adicionales, gobernanza de cartera, etc.) están reservadas para las ediciones de pago. Las ediciones Enterprise y Data Center de SonarQube pueden resultar caras (las licencias suelen escalarse por líneas de código o instancias). Además, si autoalojas SonarQube, incurres en gastos generales de mantenimiento: necesitas ejecutar el servidor (y posiblemente una base de datos), realizar actualizaciones y garantizar una alta disponibilidad si es crítico para tu pipeline. Algunos equipos pequeños optan por SonarCloud (la oferta SaaS) que tiene precios de suscripción basados en líneas de código, lo que es más fácil que gestionar tu propio servidor, pero los costes pueden aumentar con el tamaño de tu base de código. En cuanto a la transparencia, el precio de SonarQube puede requerir algunos cálculos (especialmente los planes basados en LOC). En cuanto al mantenimiento, espera asignar esfuerzo a un administrador para que SonarQube funcione sin problemas (monitorización de recursos, limpieza de datos de escaneo antiguos, etc.). En resumen, SonarQube puede ser gratuito para empezar, pero escalarlo con todas las funciones es una inversión significativa, ya sea en licencias o en tiempo de ingeniería para mantener el servicio.

- Codacy: Codacy ofrece un modelo de precios SaaS sencillo. Es gratuito para repositorios públicos/de código abierto ilimitados, lo que es ideal para proyectos comunitarios. Para repositorios privados, Codacy utiliza una suscripción plana por usuario (precios basados en puestos) en lugar de cobrar por líneas de código. Esto significa que puedes escanear todo tu código (sin límites de LOC) a una tarifa predecible, por ejemplo, un equipo de 10 desarrolladores paga por 10 puestos, independientemente de si tienen 100K o 10M de líneas de código. Según Codacy, este precio fijo a menudo resulta más asequible a escala que las tarifas empresariales basadas en LOC de SonarQube. Los planes de pago de Codacy también incluyen opciones empresariales (con soporte y despliegue local si es necesario). Desde una perspectiva de mantenimiento, usar Codacy en la nube significa cero infraestructura para que tu equipo la gestione. No necesitas configurar agentes de compilación ni mantener servidores; el trabajo pesado recae en Codacy. Esto es un gran alivio para los equipos pequeños que no quieren estar pendientes de otra herramienta. Un aspecto a considerar es la seguridad de los datos: dado que el código es analizado por el servicio de Codacy, algunas organizaciones con cumplimiento estricto podrían requerir la versión autoalojada. Codacy Self-Hosted ofrece beneficios similares, pero desplegado en tu entorno (lo que introduce gastos generales de mantenimiento más parecidos a SonarQube). En general, el precio de Codacy es transparente y predecible, y el mantenimiento es mínimo cuando se utiliza la nube. Es esencialmente externalizar los gastos generales de las herramientas, lo que para muchos líderes técnicos justifica el coste.

Aikido ofrece un modelo de precios más simple y transparente – plano y predecible – y es significativamente más asequible a escala que Snyk o Codacy.

Innovación y soporte comunitario

- SonarQube: SonarQube lleva más de una década en el mercado y cuenta con el respaldo de una enorme comunidad de usuarios y colaboradores de código abierto. Esto significa que si encuentras un problema o necesitas una regla personalizada, es probable que haya un plugin comunitario o alguien en los foros que pueda ayudarte. La larga historia de SonarQube también significa que es estable, pero puede ser más lento en adoptar características de vanguardia. La innovación tiende a ser incremental. Por ejemplo, el soporte para nuevos lenguajes o frameworks aparece con el tiempo, pero SonarQube no fue el primero en abordar la seguridad de contenedores o de la cadena de suministro (solo recientemente los está añadiendo a través de asociaciones). SonarQube destaca en características centradas en el cumplimiento para empresas (por ejemplo, reglas que se asignan a los estándares MISRA, CERT para aquellos en industrias reguladas). En cuanto al soporte, SonarQube ofrece soporte oficial para usuarios de pago y soporte comunitario para el nivel gratuito a través de sus foros. La comunidad es activa, pero algunos usuarios en G2 han señalado que el soporte del proveedor de SonarQube puede ser un poco menos receptivo (con una puntuación de 8.0/10) en comparación con el soporte más personalizado de Codacy.

- Codacy: Como actor más reciente, Codacy ha demostrado un gran interés por la innovación. En los últimos dos años, se expandió más allá del análisis estático básico para incluir SCA, escaneo IaC e incluso integró una herramienta DAST de código abierto, movimientos que difuminan la línea entre la calidad del código y una plataforma AppSec completa. Codacy también está aprovechando la IA en su producto, utilizándola para sugerir correcciones de código automáticamente e incluso para guiar los estándares de código («barreras de IA»). Esto indica que Codacy se mantiene al día con las tendencias modernas como el desarrollo asistido por IA. La desventaja de ser más reciente es una comunidad más pequeña: la base de usuarios de Codacy no es tan grande como la de Sonar, por lo que hay menos foros comunitarios o plugins de terceros. Sin embargo, el equipo de Codacy es activo en la publicación de actualizaciones (por ejemplo, la integración de miles de nuevas reglas a través de Semgrep muestra un compromiso con la mejora de la precisión). En cuanto al soporte, Codacy se ha ganado la reputación de ser receptivo y útil: la calidad de su soporte es calificada más alta que la de Sonar (9.2 frente a 8.0) por los usuarios. También tienen documentación y un blog activo para ayudar a los usuarios a sacar el máximo partido a la herramienta. En resumen, Codacy parece estar innovando más rápido en el espacio de la seguridad del código, añadiendo características que se alinean con las tendencias de DevSecOps, al tiempo que mantiene contentos a los usuarios con un sólido soporte. Si estar a la vanguardia (sugerencias de IA, escaneos unificados de DevSecOps) es importante, Codacy tiene una ventaja sobre el más tradicional SonarQube.

Pros y contras de cada herramienta

SonarQube – Pros:

- Motor de análisis estático robusto: Detecta errores, code smells y vulnerabilidades con un conjunto de reglas completo y perfeccionado a lo largo de los años.

- Amplio soporte de lenguajes: Admite más de 30 lenguajes y frameworks de forma nativa, lo que lo hace adecuado para equipos políglotas.

- Métricas y paneles de control completos: Proporciona métricas de calidad del código (cobertura, duplicación, complejidad) y aplica quality gates para mantener altos los estándares.

- Comunidad y ecosistema activos: Gran comunidad de usuarios, numerosos plugins y una edición de código abierto para mayor extensibilidad.

SonarQube – Contras:

- Carga de configuración y mantenimiento: Requiere alojar un servidor e integrarlo en CI; la configuración puede ser compleja y llevar mucho tiempo. Se necesita un mantenimiento continuo (actualizaciones, monitorización) para las instancias autoalojadas.

- Falsos positivos y ajuste: Como muchas herramientas estáticas, SonarQube puede señalar falsos positivos que los equipos deben marcar o filtrar manualmente. A menudo es necesario un ajuste inicial de las reglas para evitar la fatiga por alertas.

- Alcance de seguridad limitado: Se centra principalmente en el código interno. Carece de análisis de dependencias de código abierto o seguridad de contenedores nativos, dejando puntos ciegos en la cobertura. No tiene funciones DAST ni de pruebas en tiempo de ejecución integradas.

- Coste por funciones completas: La versión gratuita tiene funciones limitadas (por ejemplo, análisis de una rama, reglas básicas). Las reglas de seguridad avanzadas, los informes de varias ramas y las funciones empresariales conllevan altos costes de licencia.

Codacy – Pros:

- Fácil integración en la nube: Muy poca configuración: conexión con un solo clic a tu repositorio y revisiones de código automatizadas en cada PR. Sin modificaciones en el pipeline de CI ni servidores que gestionar.

- Cobertura integral: Combina la calidad del código y el escaneo de seguridad en una sola plataforma. Cubre más de 40 lenguajes y verifica problemas del Top 10 OWASP, estilo de código, complejidad, duplicados, etc., todo en un solo panel.

- Funciones AppSec más amplias: Incluye SCA para dependencias, detección de secretos y escaneos de configuración IaC de forma nativa. Incluso ofrece integración DAST, lo que te brinda más cobertura de seguridad sin herramientas adicionales.

- Flujo de trabajo amigable para el desarrollador: Se integra con PRs e IDEs para proporcionar retroalimentación inmediata y contextual. Una interfaz de usuario limpia e incluso sugerencias de corrección automática por IA lo hacen popular entre los equipos de desarrollo.

Codacy – Contras:

- Acceso al código en la nube: El uso del SaaS implica enviar tu código a los servidores de Codacy, lo que puede ser una preocupación de cumplimiento para algunas organizaciones (aunque la opción autoalojada existe, pierde el beneficio de cero mantenimiento).

- Ruido de muchas reglas: Con miles de comprobaciones, Codacy puede informar de muchos problemas inicialmente, incluyendo algunos de baja prioridad o falsos positivos. Requiere configuración para adaptar los conjuntos de reglas y reducir el ruido.

- Sin escaneo de contenedores: Codacy todavía no escanea imágenes de contenedores en busca de vulnerabilidades, y no cubre la seguridad en tiempo de ejecución/producción en vivo; es posible que necesites herramientas adicionales para cubrir esas deficiencias.

- De pago para repositorios privados: Para bases de código internas, necesitarás un plan de pago. Aunque el precio es fijo por usuario (repositorios/líneas de código ilimitados), los equipos con un presupuesto ajustado deben tener en cuenta este coste una vez que superen el uso gratuito de OSS.

Aikido Security: La mejor alternativa

Aikido Security es una plataforma moderna que se posiciona como la alternativa 'sin rodeos' a herramientas como SonarQube y Codacy. Combina las capacidades clave de ambas en una única solución, ofreciendo una red de seguridad más amplia con menos complicaciones. Con Aikido, obtienes una cobertura SAST completa para el código (como SonarQube, pero con menos falsas alarmas gracias a la automatización inteligente) y SCA, escaneo de imágenes de contenedores, IaC y DAST integrados, esencialmente todas las herramientas de AppSec que necesitas bajo un mismo techo. La plataforma está diseñada para una configuración rápida y una integración fluida: se conecta a tus CI/CD e IDE en minutos y proporciona resultados inmediatos y accionables sin el ruido.

El enfoque de Aikido en la automatización significa que reduce drásticamente los falsos positivos, destacando solo los riesgos reales que los desarrolladores deben solucionar. En resumen, Aikido ofrece un enfoque de seguridad integral y amigable para el desarrollador que elimina las deficiencias dejadas por SonarQube y Codacy. Obtienes una cobertura completa (desde la calidad del código hasta la seguridad de código abierto y la seguridad de contenedores) sin los dolores de cabeza de la implementación, lo que permite a tu equipo entregar software seguro más rápido y con confianza.

Inicia una prueba gratuita o solicita una demostración para explorar la solución completa.