Introducción

Como líder técnico responsable de la seguridad del software, elegir la herramienta de análisis de código adecuada es fundamental. SonarQube y Coverity son dos plataformas populares que ayudan a los equipos a encontrar errores y vulnerabilidades de forma temprana. En esta comparación, veremos cómo cada herramienta impacta en su flujo de trabajo de desarrollo y en los resultados de seguridad, y por qué esas diferencias son importantes para su equipo.

TL;DR – Enfoques Diferentes, Puntos Ciegos Comunes (y por qué Aikido gana)

SonarQube y Coverity ayudan a proteger su base de código, pero se centran en prioridades diferentes, y cada una tiene puntos ciegos. SonarQube destaca en el escaneo de calidad de código (cubriendo muchos lenguajes con una fácil integración en el pipeline), pero sus reglas de seguridad integradas son limitadas. Coverity se especializa en análisis estático profundo para defectos de código críticos con menos falsas alarmas, aunque es una solución local pesada que puede ser costosa y más difícil de integrar. Ninguna de las herramientas cubre las dependencias de código abierto o las vulnerabilidades de contenedores, dejando lagunas en la cobertura.

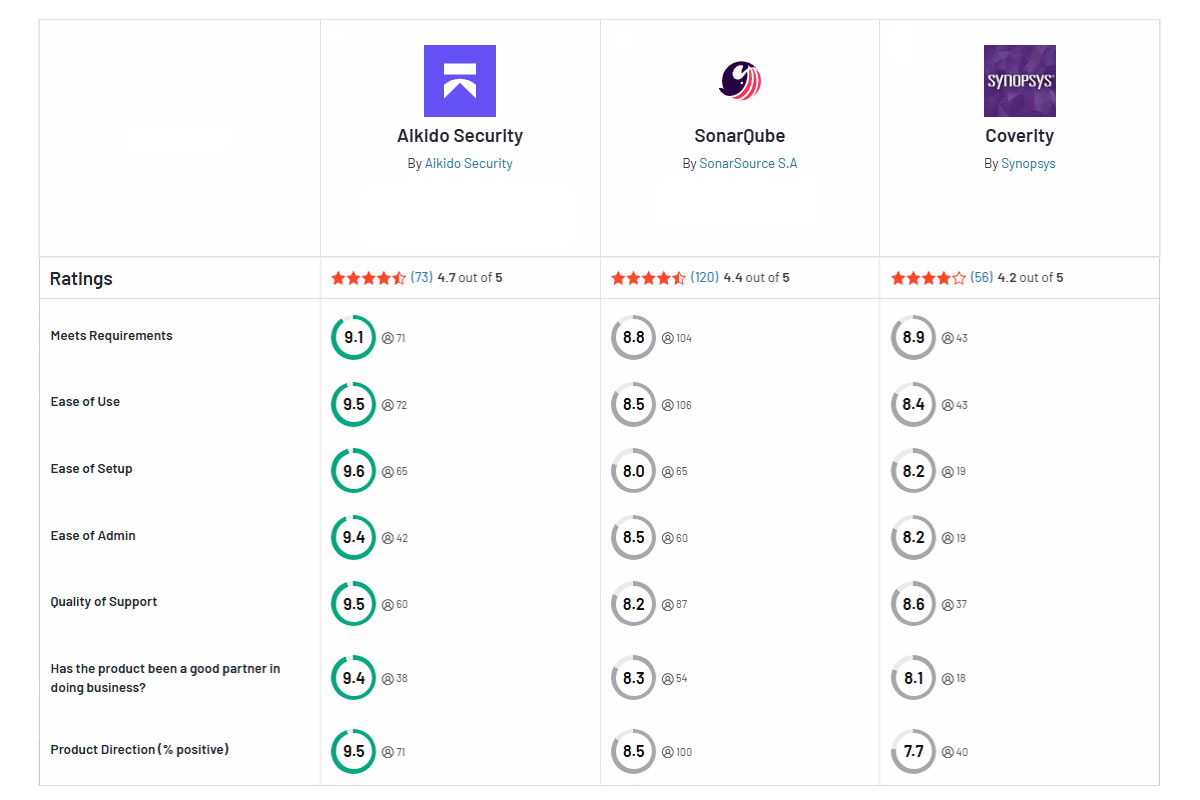

Aikido Security une ambos mundos en una sola plataforma – cubriendo su código personalizado y componentes de terceros – con menos falsos positivos y una integración más sencilla, lo que la convierte en la mejor opción para los equipos modernos de desarrollo y seguridad.

Visión general de SonarQube

SonarQube es una plataforma de código abierto (con niveles de pago) para el análisis estático de código y la gestión de la calidad del código. Los desarrolladores utilizan SonarQube para inspeccionar continuamente el código en busca de errores, "code smells" y algunas vulnerabilidades de seguridad en una amplia gama de lenguajes. La herramienta enfatiza la mantenibilidad y la salud general del código: destaca las duplicidades, la complejidad y la cobertura de pruebas junto con posibles problemas de seguridad. SonarQube se integra sin problemas en los pipelines de compilación y los flujos de trabajo de control de versiones, ofreciendo a los equipos una forma amigable para los desarrolladores de aplicar estándares de codificación y mejorar la calidad del código. Su principal fortaleza es un amplio conjunto de reglas para código limpio, aunque un análisis de seguridad verdaderamente avanzado a menudo requiere extender SonarQube o usar su edición de pago.

Visión general de Coverity

Coverity (de Synopsys) es una herramienta comercial de análisis estático orientada a encontrar defectos críticos de software y vulnerabilidades de seguridad. Realiza un análisis SAST profundo del código fuente, siguiendo rutas de ejecución para detectar problemas como fugas de memoria, desreferencias de punteros nulos, errores de concurrencia y otros errores difíciles de encontrar. El enfoque de Coverity está en la precisión y la profundidad; es conocida por señalar vulnerabilidades complejas con una baja tasa de falsos positivos. Esta herramienta es preferida en entornos de alta seguridad y empresariales, ofreciendo comprobaciones de cumplimiento para estándares de la industria y código crítico para la seguridad. Sin embargo, Coverity soporta un conjunto más limitado de lenguajes de programación en comparación con SonarQube (principalmente C/C++, C#, Java y algunos otros). También es una solución propietaria local, lo que significa que se obtiene un análisis robusto y soporte empresarial a costa de gestionar la infraestructura y un precio más elevado.

Capacidades de escaneo de seguridad

Enfoque principal: Tanto SonarQube como Coverity son principalmente herramientas de Pruebas de seguridad de aplicaciones estáticas (SAST) centradas en analizar el código fuente en busca de problemas. SonarQube se concentra en problemas de calidad del código y ciertos puntos críticos de seguridad; por ejemplo, podría detectar fallos de inyección comunes o el uso de criptografía débil en el código. Su conjunto de reglas, especialmente en la edición gratuita Community Edition, se inclina hacia la mantenibilidad y las comprobaciones de estilo ("code smells") con solo una cobertura de seguridad básica.

Puede extender SonarQube con plugins adicionales o reglas personalizadas para mayor seguridad, pero de forma predeterminada no es un escáner de seguridad dedicado. Coverity, por otro lado, está diseñado desde cero para encontrar defectos y vulnerabilidades. Realiza análisis interprocedural (siguiendo rutas de código a través de funciones) para detectar problemas que linters más simples o herramientas basadas en patrones podrían pasar por alto. Coverity viene con un gran conjunto de comprobaciones integradas que cubren tanto errores de codificación como fallos de seguridad, y mapea los hallazgos a estándares como Top 10 OWASP y CWE por defecto.

Puntos ciegos: Ni SonarQube ni Coverity van más allá del análisis de código fuente. El análisis de dependencias (SCA) de código abierto está esencialmente ausente en ambos; no le alertarán si su proyecto incluye una biblioteca con CVEs conocidos. El escaneo de contenedores o entornos también está fuera de su alcance. Esto significa que si confía solo en cualquiera de estas herramientas, las vulnerabilidades en paquetes de terceros o configuraciones de despliegue pueden pasar desapercibidas.

Los programas modernos de DevSecOps a menudo necesitan herramientas separadas para SCA y seguridad de contenedores para llenar esta brecha. En resumen, SonarQube y Coverity cubren el análisis estático de código en diferentes modalidades (salud general del código frente a defectos de seguridad en profundidad), pero dejan lagunas significativas en lo que respecta a la cobertura de seguridad de código abierto y en tiempo de ejecución.

Integración y flujo de trabajo DevOps

La forma en que una herramienta se adapta a su flujo de trabajo de desarrollo es un factor decisivo para su adopción. SonarQube destaca por su flexibilidad de integración. Ofrece plugins oficiales para sistemas de compilación (Maven, Gradle, MSBuild) y plataformas de CI/CD como Jenkins, GitHub Actions, GitLab CI y Azure Pipelines. Configurar los escaneos de SonarQube es sencillo: una sola línea de comando con la CLI de Sonar Scanner puede integrar el análisis en su pipeline. SonarQube también se integra con los IDE de desarrolladores a través de SonarLint, proporcionando retroalimentación instantánea en VS Code, IntelliJ, Eclipse, etc.

La plataforma soporta la decoración de pull requests, por lo que los problemas pueden aparecer directamente en las revisiones de código en GitHub/GitLab. Esta integración sin fricciones significa que los desarrolladores ven SonarQube como parte del ciclo de desarrollo normal, no como un proceso separado y aislado.

Por el contrario, Coverity tiende a ser más complejo de integrar. Es principalmente una herramienta local (aunque Synopsys la ofrece como parte de una plataforma en algunos casos), y no tiene la misma amplitud de integraciones predeterminadas. Los equipos suelen integrar Coverity añadiendo sus comandos de análisis al proceso de compilación (utilizando un "wrapper" de compilación de Coverity y un paso de análisis), y luego subiendo los resultados a un servidor de Coverity para su visualización. Puede conectarse con sistemas de seguimiento de incidencias como Jira para el registro de errores, y algunos sistemas de CI pueden ser programados para fallar las compilaciones ante hallazgos de alta severidad.

Sin embargo, esta configuración requiere más esfuerzo manual y mantenimiento en comparación con el ecosistema de plugins de SonarQube. La falta de una oferta basada en la nube por parte de Coverity significa que usted mismo gestiona el servidor, la base de datos y las actualizaciones, lo que puede ser un obstáculo para equipos pequeños. En resumen, SonarQube se integra sin problemas en los flujos de trabajo modernos de DevOps con mínimas complicaciones, mientras que Coverity puede exigir una integración y un mantenimiento más personalizados para lograr el mismo nivel de automatización.

Precisión y falsos positivos

En cuanto a la precisión de las alertas, Coverity tiene una sólida reputación. Los usuarios a menudo elogian a Coverity por encontrar problemas reales y críticos y minimizar el ruido. En la práctica, el análisis estático de Coverity produce muy pocos falsos positivos; un usuario señaló que “la mayoría de las vulnerabilidades que identifica son genuinas”. Esta alta relación señal-ruido significa que los desarrolladores y equipos de seguridad pueden confiar en los hallazgos de Coverity y dedicar menos tiempo a revisar alertas irrelevantes.

El análisis exhaustivo de Coverity (por ejemplo, el seguimiento de rutas de punteros nulos o el uso de búfer) está ajustado para evitar reportar algo a menos que sea probable que sea un problema real, lo cual es una gran ventaja en entornos empresariales donde los falsos positivos pueden hacer perder un tiempo significativo a los desarrolladores.

SonarQube, por otro lado, abarca un espectro más amplio por diseño. Señalará una amplia gama de problemas de código, incluyendo preocupaciones menores de mantenibilidad, por lo que no todo lo que reporta es una "vulnerabilidad" grave. Muchos hallazgos son "code smells" de baja prioridad o problemas de estilo que, aunque útiles para la calidad del código, podrían considerarse ruido desde un punto de vista puramente de seguridad.

SonarQube permite marcar los problemas como falsos positivos o "no se solucionarán", y sus ediciones recientes han mejorado la precisión de las reglas de seguridad, pero todavía tiende a reportar en exceso a ojos de algunos desarrolladores. Por ejemplo, si habilita todas las reglas, SonarQube podría generar docenas de advertencias de estilo o nomenclatura que no afectan realmente a la seguridad o la funcionalidad. La clave es ajustar el conjunto de reglas de Sonar a sus necesidades, pero ese ajuste lleva tiempo, y hasta entonces los desarrolladores podrían experimentar fatiga por alertas.

En términos de rendimiento, SonarQube es generalmente lo suficientemente rápido como para ejecutarse en cada compilación o pull request para la mayoría de los proyectos. Su análisis está optimizado para el escaneo incremental (centrándose en el código nuevo/modificado en los PRs), lo que significa que puede proporcionar retroalimentación casi en tiempo real. El análisis profundo de Coverity puede ser más intensivo en recursos; los escaneos iniciales de grandes bases de código podrían tardar significativamente más. Coverity también puede ejecutarse de forma incremental, pero los equipos a veces optan por ejecutarlo por la noche o en un horario separado debido a la carga de trabajo más pesada. A favor de Coverity, está diseñado para manejar bases de código a escala empresarial y puede configurarse para distribuir tareas de análisis, pero espere asignar potencia de servidor para ello.

SonarQube también es capaz de manejar grandes proyectos, pero su naturaleza más ligera lo hace un poco más compatible con CI de forma predeterminada. En resumen, SonarQube proporciona retroalimentación rápida con un mayor volumen de alertas triviales, mientras que Coverity ofrece resultados meticulosos con muy pocos falsos positivos (a expensas de más recursos informáticos y configuración).

Cobertura y alcance de los problemas

Soporte de lenguajes: Una de las mayores ventajas de SonarQube es su amplia cobertura de lenguajes. Soporta más de 25 lenguajes (más de 30 si se cuentan los plugins de la comunidad), desde los principales como Java, C#, JavaScript y Python hasta lenguajes de nicho como Apex, PL/SQL y COBOL. Esto convierte a SonarQube en una opción versátil para entornos políglotas o bases de código variadas. Coverity, en comparación, soporta menos lenguajes de forma predeterminada, centrándose tradicionalmente en C, C++, C# y Java, con cierto soporte para otros como JavaScript, Python o Ruby en versiones recientes. (La documentación de Coverity cita soporte para alrededor de 22 lenguajes, lo cual es sólido pero aún más limitado que SonarQube.)

Si su stack incluye un lenguaje poco común o muchos frameworks de front-end, SonarQube es más probable que lo maneje. Coverity se ciñe a lo que es común en la programación de sistemas y back-end empresarial.

Tipos de problemas: El alcance de lo que cada herramienta comprueba también difiere. SonarQube proporciona una visión holística de la calidad del código. No solo encuentra errores; también mide duplicidades, complejidad del código, violaciones de estilo de codificación e incluso rastrea la cobertura de pruebas (cuando se le proporcionan informes). Esto da a los líderes de desarrollo una imagen amplia de la salud del código y la deuda técnica. Las reglas de seguridad de Sonar (especialmente en versiones de pago) incluyen "taint-analysis" para elementos como inyección SQL, XSS y otros problemas del Top 10 OWASP, pero una gran parte de las reglas predeterminadas de Sonar se relacionan con la mantenibilidad y la fiabilidad en lugar de solo con la seguridad.

Coverity se centra más en detectar defectos y vulnerabilidades. Sus verificadores cubren categorías CWE, desbordamientos de búfer, condiciones de carrera, uso indebido de API, etc., y menos en si su código sigue una convención de nomenclatura o tiene una alta complejidad ciclomática. Cabe destacar que Coverity destaca por sus necesidades de cumplimiento: puede aplicar MISRA y otros estándares de seguridad, y se utiliza en industrias donde el cumplimiento de los estándares de codificación regulatorios es imprescindible. De hecho, Coverity cubre explícitamente marcos como el Top 10 OWASP y CWE Top 25, e incluso se alinea con regímenes de cumplimiento como HIPAA o GDPR para las mejores prácticas de seguridad/privacidad.

SonarQube permite configurar puertas de calidad y puede configurarse para estándares (y tiene cierto mapeo OWASP para reglas de seguridad), pero no está tan orientado al cumplimiento de forma predeterminada.

Más allá del código: Como se mencionó anteriormente, ambas herramientas se limitan en gran medida al análisis estático de código. Si necesita verificaciones de Infraestructura como Código (IaC) (para Terraform, manifiestos de Kubernetes, etc.) o detección de secretos, estas requerirían herramientas o plugins separados. De manera similar, ni SonarQube ni Coverity verificarán de forma nativa si sus dependencias tienen vulnerabilidades conocidas; ese es el dominio de las herramientas SCA (aunque SonarQube puede integrarse con OWASP Dependency-Check u otras como un paso adicional).

Un líder técnico debe ser consciente de que usar SonarQube o Coverity por sí solos no cubrirá todo; es posible que necesite complementarlos para lograr una cobertura completa en todo el SDLC.

Experiencia del desarrollador y adopción

Una herramienta de seguridad es tan buena como su adopción por parte del equipo de desarrollo. SonarQube tiene una ventaja al ser amigable para el desarrollador y accesible. Su UI es moderna y sencilla: los desarrolladores obtienen un panel web que muestra los problemas con contexto, y pueden profundizar para ver el fragmento de código problemático resaltado y la orientación para la remediación. Gracias a la gran comunidad de SonarQube, hay muchas guías, respuestas en Stack Overflow y plugins de la comunidad para adaptarlo a las necesidades de su equipo.

La curva de aprendizaje de SonarQube es relativamente baja: los desarrolladores suelen comprender la interfaz y empiezan a solucionar problemas desde el primer día. Y dado que SonarQube también señala problemas de mantenibilidad, los desarrolladores podrían verlo como un asistente útil para la calidad del código, no solo como un recordatorio constante de seguridad.

Coverity es una herramienta más especializada y eso se refleja en la experiencia del desarrollador. Su interfaz (Coverity Connect) proporciona informes detallados de defectos, incluyendo el rastreo de la ruta en el código donde ocurre el problema. Esto es excelente para un usuario experto que busca un conocimiento profundo, pero los desarrolladores nuevos podrían encontrar la interfaz menos intuitiva o un poco anticuada. Algunas reseñas señalan que la UI de Coverity podría mejorarse en cuanto a usabilidad. Configurar el análisis de Coverity requiere comprender a fondo su sistema de compilación (para asegurarse de que Coverity capture las unidades de compilación correctas), lo que puede ser un obstáculo para los desarrolladores durante la adopción inicial.

Por otro lado, una vez integrado, los desarrolladores se benefician de la precisión: no persiguen falsas alarmas, por lo que los problemas que Coverity muestra suelen ser dignos de atención. Coverity también tiene funciones para marcar falsos positivos o filtrar resultados, y dado que a menudo se utiliza en entornos estrictos, los desarrolladores podrían tener menos margen para ignorarlo (la dirección insistirá en que se solucionen los hallazgos críticos de Coverity).

En cuanto al flujo de trabajo, la presencia de SonarQube en PRs e IDEs lo convierte en un compañero constante de la codificación. Impulsa a los desarrolladores a limpiar el código a medida que lo escriben. Coverity tiende a funcionar un poco más en segundo plano —quizás ejecutándose por la noche o como un paso separado— con resultados que podrían revisarse en lotes. Esto podría significar que, a menos que haya un defensor en el equipo que haga cumplir los hallazgos de Coverity, los desarrolladores podrían no revisarlos hasta justo antes de un lanzamiento o durante una revisión de seguridad.

También está la cuestión de la accesibilidad: cualquiera puede descargar SonarQube Community Edition o usar SonarCloud con unos pocos clics, lo que fomenta la experimentación y la aceptación del desarrollador. Coverity, al ser software empresarial, suele implicar la adquisición o al menos una licencia de prueba y una instalación más compleja. Esa barrera más alta puede frenar la adopción orgánica por parte de los desarrolladores.

En resumen, en cuanto a la experiencia del desarrollador, SonarQube se siente como una extensión natural del proceso de desarrollo con una baja barrera de entrada y mucho soporte de la comunidad. Coverity es potente pero más de arriba hacia abajo, a menudo introducido por mandato por sus beneficios probados, pero que requiere un poco más de formación y esfuerzo antes de que los desarrolladores se sientan cómodos con él.

Si su equipo es reacio a las herramientas complicadas o propenso a ignorar la retroalimentación externa, SonarQube podría tener una mejor aceptación. Si tiene un proyecto de misión crítica donde los desarrolladores comprenden la necesidad de un análisis exhaustivo (y tienen la paciencia para ello), la retroalimentación detallada de Coverity será apreciada.

Consideraciones de precios y mantenimiento

El presupuesto y el esfuerzo de mantenimiento son factores significativos para cualquier líder tecnológico que compare herramientas. SonarQube ofrece una clara ventaja aquí, al menos para empezar: tiene una Community Edition gratuita que muchos equipos utilizan sin pagar un céntimo. Sin embargo, este nivel gratuito carece de algunas reglas de seguridad y soporte para ciertos lenguajes (por ejemplo, escanear C/C++ u Objective-C requiere una Developer Edition de pago). Para las funciones empresariales completas (como gestión de cartera, informes avanzados, puntos calientes de seguridad adicionales, etc.), el precio de SonarQube se basa típicamente en el número de líneas de código analizadas.

El coste puede aumentar a medida que crece su base de código, pero a menudo se sigue considerando rentable, especialmente para equipos más pequeños. SonarQube puede autoalojarse fácilmente en un servidor modesto para proyectos pequeños, y SonarSource también ofrece SonarCloud (una versión SaaS en la nube) con planes de suscripción; esto descarga el mantenimiento a SonarSource y cobra por el tamaño del código y el número de análisis.

Coverity, al ser una herramienta empresarial comercial, tiene un precio más elevado. Su licencia a menudo se basa en presupuestos, adaptados al tamaño de una organización. Los modelos comunes implican el pago por asiento de usuario o por volumen de código (por ejemplo, por millón de líneas de código analizadas), y puede volverse muy caro para grandes bases de código. Un revisor de PeerSpot calificó el precio de Coverity con un “diez sobre diez” en la escala de gastos, lo que significa que está en el extremo superior. No existe una edición gratuita de Coverity para uso comercial (Coverity Scan es un servicio gratuito, pero solo para proyectos de código abierto que califican).

Los equipos con presupuesto limitado a menudo encuentran Coverity prohibitivo en costes, a menos que la necesidad sea crítica. En cuanto al mantenimiento, usar Coverity significa que probablemente tendrá que mantener un servidor o clúster dedicado para ejecutar escaneos y alojar los resultados, y deberá instalar actualizaciones de Synopsys periódicamente. Eso es un gasto operativo continuo, mientras que con SonarQube tiene la opción de autoalojar (con un esfuerzo de mantenimiento similar) u optar por la nube (sin mantenimiento).

Cabe señalar que ambas herramientas pueden proporcionar un buen ROI al prevenir defectos costosos e incidentes de seguridad. El valor de SonarQube a menudo puede realizarse incluso en su versión gratuita para muchas mejoras en la calidad del código. El valor de Coverity se justifica para organizaciones que necesitan absolutamente su análisis profundo (piense en software aeroespacial, médico o grandes empresas con millones de usuarios). Sin embargo, para un equipo ágil moderno, la combinación de alto coste y mantenimiento podría inclinar la balanza hacia soluciones más ligeras, a menos que el panorama de riesgos exija el nivel de escrutinio de Coverity.

Aikido Security también ofrece una alternativa más sencilla en este frente, con un modelo de precios transparente y fijo que no le penaliza por crecer. A diferencia de SonarQube o Coverity, que pueden volverse más caros a medida que añade código o usuarios, el precio de Aikido es predecible y a menudo significativamente más asequible a escala. Esto significa que puede cubrir todos sus repositorios y desarrolladores sin tomar decisiones difíciles sobre qué código escanear para mantenerse dentro de un límite. En cuanto al mantenimiento, Aikido se proporciona como una plataforma nativa de la nube, por lo que su equipo no dedica tiempo al mantenimiento del servidor ni a las actualizaciones manuales. (A continuación, profundizaremos más en Aikido.)

Ventajas y desventajas de SonarQube y Coverity

Ventajas de SonarQube:

- Amplio soporte de lenguajes y conjunto de reglas: Funciona con docenas de lenguajes y tiene un vasto ecosistema de plugins, lo que lo hace útil en diversos proyectos.

- Fácil integración: Sencillo de configurar en CI/CD y disponible como servicio en la nube. También ofrece integración con IDE (SonarLint) para retroalimentación instantánea.

- UI amigable para el desarrollador: Interfaz web clara con descripciones de problemas accionables y una comunidad de usuarios para soporte.

- Calidad más allá de la seguridad: Ayuda a aplicar estándares de codificación, reducir la deuda técnica (errores, duplicados, complejidad) y mejorar la calidad general del código, no solo a encontrar fallos de seguridad.

- Asequible (incluso gratis para empezar): La Community Edition es gratuita. Los planes de pago se ajustan al tamaño del código, lo que resulta rentable para muchos equipos.

Contras de SonarQube:

- Análisis de seguridad profundo limitado: Se centra en la calidad del código; puede pasar por alto ciertos patrones de vulnerabilidad que las herramientas de seguridad especializadas detectan.

- Ruido por problemas menores: Tiende a informar de muchas advertencias de «code smell». Sin una configuración adecuada, los equipos pueden verse inundados de alertas de baja prioridad, lo que puede distraer de los problemas críticos.

- Las funciones avanzadas requieren un plan de pago: Las reglas de seguridad clave (especialmente para C/C++ o análisis avanzado de taint) y las funciones empresariales están detrás de un muro de pago.

- Sobrecarga del autoalojamiento: Ejecutar SonarQube en local implica mantener un servidor y una base de datos. El uso a gran escala puede requerir una infraestructura significativa, a menos que se utilice SonarCloud.

- Sin análisis nativo de código abierto: No comprueba las dependencias de terceros ni las imágenes de contenedor en busca de vulnerabilidades; necesitarás herramientas adicionales para una cobertura completa.

Ventajas de Coverity:

- Análisis estático de alta precisión: Excelente para identificar defectos reales y vulnerabilidades de seguridad con muy pocos falsos positivos. Los ingenieros pueden confiar en que un hallazgo de Coverity es probablemente un problema legítimo.

- Detección profunda de vulnerabilidades: Encuentra problemas complejos (p. ej., errores de concurrencia, corrupciones de memoria) que los linters más simples suelen pasar por alto. Ideal para código de misión crítica, seguridad o enfocado en el cumplimiento.

- Soporte para cumplimiento y estándares: Coverity cubre el Top 10 OWASP y CWE y puede aplicar estándares de codificación de la industria (MISRA, DISA STIG, etc.), ayudando con el cumplimiento normativo.

- Escalable para empresas: Diseñado para manejar grandes bases de código y flujos de trabajo empresariales, con funciones como análisis incremental e integración en sistemas de seguimiento de incidencias y pipelines de DevOps.

- Soporte empresarial: Como herramienta comercial, viene con soporte del proveedor, documentación detallada y opciones de asistencia, importante para organizaciones que necesitan ayuda garantizada.

Contras de Coverity:

- Muy caro para equipos a gran escala: Los costes de licencia (a menudo por líneas de código o por usuario) son elevados. Esto puede dejarlo fuera del alcance de empresas más pequeñas o forzar decisiones difíciles sobre qué escanear.

- Carga de configuración y mantenimiento: Requiere la instalación y el mantenimiento de un servidor local (o el uso de los servicios gestionados de Synopsys). La integración en las compilaciones es manual y puede llevar mucho tiempo de configuración.

- Integración menos flexible: Carece de los plugins listos para usar y las integraciones en la nube que tienen herramientas como SonarQube. Adaptar Coverity a tu flujo de trabajo podría requerir scripts personalizados o ajustes.

- Soporte de idiomas limitado: No tan amplio en cobertura de lenguajes y frameworks como SonarQube. Los equipos que utilicen lenguajes o tecnologías de nicho o más recientes podrían encontrar que Coverity no los soporta.

- Enfoque limitado: Se concentra solo en problemas de código; sin análisis de dependencias de código abierto integrado, análisis de contenedores o capacidades de pruebas dinámicas. Aún necesitarás otras herramientas para cubrir esas áreas.

Aikido Security: La mejor alternativa

Aikido Security es una solución moderna que combina las fortalezas de SonarQube y Coverity sin sus inconvenientes. Es una plataforma unificada que realiza análisis estático de código y escanea tus dependencias de código abierto y contenedores, todo en un solo paso. En la práctica, esto significa que Aikido detecta vulnerabilidades en tu código personalizado y en las bibliotecas que utilizas, cubriendo los puntos ciegos que SonarQube y Coverity dejan. La plataforma está construida con una mentalidad centrada en el desarrollador: la integración es sencilla (solo unos pocos clics para conectar a tu repositorio o CI, sin configuraciones complejas), y los resultados se presentan con una guía clara y concisa.

El motor de riesgo inteligente de Aikido prioriza los hallazgos para que te ocupes de los problemas realmente importantes, minimizando la distracción para los equipos de ingeniería conscientes de la seguridad que se niegan a sacrificar la agilidad por la seguridad. Y a diferencia de las herramientas empresariales tradicionales, Aikido no cree en ocultar funciones detrás de modelos de pago complejos; ofrece precios transparentes y fijos que son predecibles a medida que escalas, con un coste total significativamente menor para equipos grandes. En resumen, Aikido une ambos mundos en una plataforma potente y fácil de usar, lo que la convierte en una opción superior para los equipos de ingeniería conscientes de la seguridad de hoy en día que se niegan a sacrificar la agilidad por la seguridad.

Inicia una prueba gratuita o solicita una demo para explorar la solución completa.