El pipeline de integración continua y entrega o despliegue continuo se ha convertido en la columna vertebral del desarrollo de software moderno, automatizando el camino desde la confirmación del código hasta el despliegue en producción. A medida que los equipos entregan software más rápido, la automatización se ha vuelto fundamental en la forma en que se construyen y entregan las aplicaciones, con un 68% de los desarrolladores informando tener CI/CD, DevOps y pruebas automatizadas disponibles en su organización según Stack Overflow. Esta adopción generalizada ha convertido el pipeline tanto en un multiplicador de productividad como en una parte crítica de la cadena de suministro de software.

Al mismo tiempo, el aumento de la velocidad introduce nuevos riesgos. Un secreto filtrado, una dependencia vulnerable o una configuración insegura pueden moverse a través de sistemas automatizados tan rápidamente como el código legítimo. El desafío para los equipos es integrar la seguridad sin ralentizar la entrega, utilizando herramientas que proporcionen retroalimentación rápida, precisa y accionable dentro de los flujos de trabajo existentes. Esta guía examina las principales herramientas de seguridad CI/CD para 2026, comparando sus fortalezas, limitaciones y casos de uso ideales para ayudar a los equipos a elegir un enfoque que soporte tanto la velocidad como la seguridad.

¿Qué es CI/CD?

CI/CD es un término paraguas utilizado para describir los procesos automatizados de integración de cambios de código, prueba de aplicaciones y entrega de software a producción.

La Integración Continua es la práctica de fusionar frecuentemente los cambios de código en un repositorio compartido, donde las compilaciones y pruebas automatizadas validan cada cambio.

La Entrega Continua es la práctica de preparar automáticamente los cambios de código validados para su lanzamiento, mientras que el Despliegue Continuo extiende esto al desplegar automáticamente esos cambios a producción sin aprobación manual.

Juntos, estos forman un pipeline optimizado que mueve el código desde la estación de trabajo de un desarrollador a producción en pasos pequeños, repetibles y fiables. Al automatizar la integración, las pruebas y el lanzamiento, CI/CD reduce el error humano, acorta los ciclos de retroalimentación y permite a los equipos entregar cambios más rápidamente.

Qué buscar en las herramientas modernas de CI/CD

Para crear una comparación útil, evaluamos cada herramienta según los criterios más importantes para una seguridad CI/CD sin interrupciones:

- Experiencia del desarrollador: ¿Con qué facilidad se integra la herramienta en el pipeline y proporciona retroalimentación a los desarrolladores?

- Alcance del escaneo: ¿Qué tipos de vulnerabilidades puede detectar la herramienta (p. ej., código, dependencias, secretos, contenedores)?

- Precisión y reducción de ruido: ¿Revela amenazas reales y de alta prioridad o abruma a los equipos con falsos positivos?

- Accionabilidad: ¿Ofrece la herramienta una orientación clara para la remediación o incluso soluciones automatizadas?

- Escalabilidad y Precios: ¿Puede la herramienta soportar una organización en crecimiento y es transparente su modelo de precios?

Las 5 mejores herramientas de seguridad CI/CD

Aquí está nuestra lista seleccionada de las mejores herramientas para integrar la seguridad directamente en tu pipeline CI/CD.

1. Aikido Security

Aikido Security es una plataforma de seguridad diseñada para proteger el pipeline CI/CD sin ralentizar la entrega. Se integra directamente en los flujos de trabajo CI/CD existentes y en los sistemas de control de código fuente, permitiendo a los equipos detectar y solucionar problemas de seguridad a medida que el código avanza a través de compilaciones, pruebas y despliegues. En lugar de tratar la seguridad como una etapa separada, Aikido la integra directamente en el pipeline donde ya se están tomando decisiones. A diferencia de otras herramientas en las que hay que realizar cambios en el CI/CD manualmente para todos los repositorios utilizando una CLI, con Aikido esto no es necesario.

A nivel de pipeline, Aikido realiza escaneos automatizados en cada compilación, integrándose con herramientas como GitHub, GitLab, Jenkins y otros sistemas CI/CD. El código, las dependencias, los secretos y las definiciones de infraestructura se escanean lo antes posible, ayudando a los equipos a detectar vulnerabilidades antes de que se fusionen o desplieguen. Este bucle de retroalimentación temprana reduce la reelaboración y evita que los cambios inseguros avancen en el flujo de trabajo.

Aikido pone un fuerte énfasis en la seguridad de la cadena de suministro dentro del CI/CD. Más allá del escaneo tradicional de vulnerabilidades de dependencias, también detecta paquetes maliciosos y malware, bloqueando las dependencias comprometidas antes de que entren en el pipeline. Esto ayuda a los equipos a defenderse de los ataques a la cadena de suministro cada vez más comunes que explotan procesos de compilación de confianza.

Los hallazgos de seguridad se muestran directamente donde trabajan los desarrolladores. Aikido añade comentarios en línea para detección de secretos, SAST y problemas de IaC directamente en las pull requests y merge requests, señalando las líneas exactas de código que requieren atención. Los equipos también pueden definir políticas para bloquear automáticamente las PR o MR cuando se detectan riesgos críticos, convirtiendo el pipeline CI/CD en un punto de aplicación en lugar de solo una superficie de informes.

En todo esto, Aikido se centra en la reducción de ruido. Los hallazgos se priorizan en función de la accesibilidad y el riesgo real, asegurando que los desarrolladores vean solo problemas accionables. Esto mantiene la retroalimentación de seguridad rápida, relevante y alineada con el ritmo de los flujos de trabajo CI/CD modernos.

Características clave:

- Escaneo automatizado de CI/CD: Se integra con GitHub, GitLab, Jenkins y otras herramientas CI/CD para detectar problemas en cada compilación, permitiendo la detección temprana de vulnerabilidades antes de que el código entre en producción.

- Seguridad de la cadena de suministro: Escanea las dependencias en busca de vulnerabilidades y malware para evitar que los paquetes comprometidos entren en el pipeline.

- Detección de secretos: Identifica claves API, contraseñas y tokens codificados para evitar fugas dentro del proceso CI/CD.

- Pruebas de seguridad de aplicaciones estáticas (SAST): Detecta problemas de seguridad comunes en el código, como inyección SQL, XSS y patrones de codificación inseguros, evitando que el código inseguro llegue a producción.

- Escaneo de Infraestructura como Código (IaC): Revisa las plantillas de IaC en busca de configuraciones erróneas, riesgos de seguridad y problemas de cumplimiento antes del despliegue.

- Bajos falsos positivos: Solo proporciona hallazgos accionables, minimizando el ruido y el trabajo de triaje innecesario.

- Feedback en línea para desarrolladores: Añade comentarios en línea directamente en las pull requests y merge requests, proporcionando a los desarrolladores feedback de seguridad preciso a nivel de línea dentro de sus flujos de trabajo existentes.

- Aplicación de políticas: Permite a los equipos definir reglas de seguridad que bloquean automáticamente las PRs o MRs con riesgos críticos, asegurando que los estándares de seguridad se apliquen de forma consistente.

Ventajas:

- Integración fluida en pipelines CI/CD con herramientas comunes como GitHub y Jenkins.

- Consolida múltiples controles de seguridad en un único flujo de trabajo, reduciendo el cambio de contexto.

- La priorización inteligente destaca las vulnerabilidades más relevantes para los desarrolladores.

- Soporta la automatización con sugerencias de remediación asistidas por IA, acelerando los ciclos de corrección.

- Combina múltiples comprobaciones de seguridad CI/CD en un único flujo de trabajo

- Aplicación basada en políticas sin ralentizar la entrega

Ideal para:

- Equipos de desarrollo que buscan integrar la seguridad tempranamente en los pipelines CI/CD.

- Organizaciones que buscan automatizar la detección y remediación de vulnerabilidades en código, dependencias e infraestructura.

- Líderes de seguridad que buscan visibilidad sobre los riesgos sin crear cuellos de botella o fatiga por alertas.

Precios: Nivel gratuito para siempre con planes de pago de tarifa plana para usuarios adicionales o funciones avanzadas.

Calificación de Gartner: 4.9/5

2. Anchore

Anchore es una plataforma de seguridad de contenedores utilizada en pipelines CI/CD para generar SBOMs, escanear imágenes de contenedores y aplicar controles basados en políticas antes del despliegue. Se centra en asegurar la cadena de suministro de software identificando vulnerabilidades, problemas de cumplimiento y configuraciones erróneas antes de que los contenedores lleguen a producción.

Características Clave:

- Análisis profundo de contenedores: Escanea imágenes de contenedores capa por capa, produciendo SBOMs detallados y verificando vulnerabilidades conocidas (CVEs).

- Aplicación basada en políticas: Las políticas personalizadas permiten el bloqueo de imágenes con CVEs de alta severidad o imágenes base no aprobadas.

- Generación de SBOM: Crea y gestiona automáticamente SBOMs para imágenes de contenedores.

- Integración con registro y CI/CD: Se integra con registros de contenedores y herramientas CI/CD para automatizar el escaneo a lo largo del ciclo de vida de desarrollo.

Ventajas:

- Fuerte inspección de imágenes de contenedores y detección de vulnerabilidades.

- Potente motor de políticas para aplicar estándares de cumplimiento y seguridad.

- Componentes de código abierto (Syft y Grype) proporcionan capacidades de escaneo accesibles.

Contras:

- Centrado principalmente en la seguridad de contenedores; necesita otras herramientas para la cobertura de código y cloud.

- La versión Enterprise puede ser compleja de configurar y gestionar.

- Funcionalidad limitada fuera de los contextos de contenedores.

- La integración con flujos de trabajo CI/CD sin contenedores puede requerir una configuración adicional.

Ideal para:

- Organizaciones con un uso intensivo de aplicaciones contenerizadas.

- Equipos de DevOps y seguridad que aplican políticas estrictas en las imágenes de contenedores antes de la producción.

Precios:

- Herramientas de código abierto gratuitas (Syft para SBOMs, Grype para escaneo).

- Anchore Enterprise ofrece características avanzadas, gestión de políticas y soporte con precios comerciales.

Calificación G2: 4.4 / 5

3. Trivy

Trivy es un escáner de seguridad de código abierto desarrollado originalmente en Aqua Security antes de ser lanzado a la comunidad. Está diseñado para identificar vulnerabilidades y configuraciones erróneas en imágenes de contenedores, infraestructura como código y dependencias de aplicaciones dentro de los pipelines CI/CD. Trivy es ampliamente adoptado debido a su ejecución rápida, requisitos mínimos de configuración y amplia cobertura de los riesgos de seguridad comunes en preproducción.

Características Clave:

- Escaneo de imágenes de contenedores: Detecta vulnerabilidades conocidas en imágenes de contenedores mediante el análisis de paquetes del sistema operativo y dependencias de aplicaciones antes del despliegue.

- Escaneo de Infraestructura como Código: Identifica configuraciones erróneas en Terraform, manifiestos de Kubernetes y otros archivos IaC en las primeras etapas del ciclo de vida de desarrollo.

- Detección de vulnerabilidades en dependencias: Escanea las dependencias de las aplicaciones para descubrir CVEs conocidos en librerías de terceros.

- Integración CI/CD: Se integra directamente con sistemas CI/CD populares como GitHub Actions, Circle CI y GitLab CI para comprobaciones de seguridad automatizadas.

- Comprobaciones de Políticas y Configuración: Soporta evaluaciones basadas en políticas para ayudar a los equipos a alinear las compilaciones con los requisitos internos de seguridad y cumplimiento.

Ventajas:

- Escaneo rápido

- Amplia cobertura en contenedores, IaC y dependencias

- Fácil de integrar en flujos de trabajo CI/CD existentes

Contras:

- Centrado principalmente en la detección de vulnerabilidades y configuraciones erróneas

- Orientación de remediación limitada en comparación con algunas plataformas comerciales

- Los escaneos grandes pueden generar mucho ruido sin ajustar las políticas

- Las características avanzadas de gobernanza requieren herramientas externas

Ideal para:

Equipos que buscan un escáner de seguridad ligero y rápido para pipelines CI/CD.

Precios: Gratuito y de código abierto, soporte comercial y herramientas extendidas disponibles a través de Aqua Security.

4. Checkmarx

Checkmarx es una plataforma de pruebas de seguridad de aplicaciones utilizada en pipelines CI/CD para identificar vulnerabilidades en código fuente, dependencias de código abierto e infraestructura como código. Es un proveedor de larga trayectoria en el mercado AST y es conocido principalmente por sus capacidades de Pruebas de seguridad de aplicaciones estáticas (SAST) y su amplia cobertura de lenguajes.

Características Clave:

- Pruebas de seguridad de aplicaciones estáticas (SAST): Realiza un análisis estático profundo para detectar vulnerabilidades como la inyección SQL, cross-site scripting y otros problemas de seguridad a nivel de código antes de que las aplicaciones sean compiladas o desplegadas.

- Análisis de composición de software (SCA): Identifica vulnerabilidades conocidas y riesgos de licencia en dependencias de código abierto utilizadas por las aplicaciones.

- Integración con IDE y flujos de trabajo de desarrolladores: Se integra con IDE populares y sistemas de CI/CD para detectar hallazgos en fases tempranas del proceso de desarrollo y proporcionar orientación para la remediación.

Ventajas:

- Análisis estático de alta precisión con detección profunda de vulnerabilidades

- Amplio soporte para lenguajes de programación y frameworks

- Plataforma madura adecuada para entornos regulados y orientados al cumplimiento normativo

Contras:

- Alto coste en comparación con herramientas de seguridad CI/CD más ligeras

- Los escaneos completos iniciales pueden ser lentos en grandes bases de código

- Un alto volumen de hallazgos puede requerir procesos de triaje dedicados

- Complejidad operativa para equipos más pequeños o menos maduros

Ideal para:

Grandes empresas con programas de seguridad de aplicaciones maduros. Organizaciones que requieren análisis estático profundo, amplia cobertura de lenguajes y gobernanza centralizada integrada en los flujos de trabajo de CI/CD.

Precios: Contactar con ventas

Valoración en G2: 4.4 / 5

5. GitGuardian

GitGuardian es una plataforma de seguridad centrada en la detección y prevención de secretos filtrados en pipelines de CI/CD y sistemas de control de código fuente. Opera principalmente a nivel de commit y repositorio, ayudando a los equipos a identificar credenciales expuestas de forma temprana y a remediar filtraciones tanto nuevas como históricas antes de que conduzcan a compromisos posteriores.

Características clave:

- Detección de secretos en tiempo real: Escanea los commits a medida que se crean y alerta a los desarrolladores y equipos de seguridad inmediatamente cuando se detectan secretos.

- Escaneo histórico de repositorios: Permite escaneos completos de repositorios existentes para descubrir secretos previamente comprometidos que aún pueden representar un riesgo.

- Integración con control de código fuente: Se integra directamente con plataformas como GitHub y GitLab para operar de forma nativa dentro de los flujos de trabajo de desarrollo existentes.

Ventajas:

- Detección robusta en tiempo real con bucles de retroalimentación rápidos

- Alta precisión en una amplia gama de tipos de secretos

- Flujos de trabajo de remediación útiles para coordinar la respuesta

Contras:

- Centrado exclusivamente en la detección de secretos

- No cubre vulnerabilidades, contenedores o infraestructura

- El precio puede escalar rápidamente para grandes organizaciones de ingeniería

- Requiere combinarse con otras herramientas de seguridad CI/CD para una cobertura más amplia

Ideal para:

Equipos que utilizan flujos de trabajo basados en Git y que desean un control robusto y centralizado sobre la detección de secretos.

Precios : Nivel gratuito disponible para desarrolladores individuales y equipos pequeños, con planes comerciales con precio por desarrollador y características adicionales de gestión y colaboración.

Valoración en G2: 4.8/5

6. SonarQube

SonarQube se hizo un nombre al ayudar a los equipos de desarrollo a aplicar estándares de calidad de código consistentes mucho antes de que la seguridad se convirtiera en una preocupación de primer orden en los pipelines de CI/CD. Con el tiempo, evolucionó para combinar el análisis estático de la calidad del código con comprobaciones centradas en la seguridad, permitiendo a los equipos identificar errores, problemas de mantenibilidad y riesgos de seguridad antes de que el código se fusione o se despliegue.

Características clave:

- Análisis estático de código: Analiza el código fuente para detectar errores, 'code smells' y vulnerabilidades de seguridad en las primeras etapas del ciclo de vida de desarrollo.

- Integración CI/CD: Ofrece integraciones nativas con plataformas CI/CD comunes como Jenkins, GitLab y Bitbucket para evaluar continuamente el código en cada compilación.

- Feedback de desarrolladores en tiempo real: Muestra los hallazgos directamente a los desarrolladores durante el desarrollo, ayudando a mejorar las prácticas de codificación antes de que los problemas se propaguen.

Ventajas:

- Fuerte equilibrio entre la calidad del código y el análisis de seguridad

- Estrecha integración con CI/CD y los flujos de trabajo de los desarrolladores

- Eficaz para mejorar la mantenibilidad del código a largo plazo

Contras:

- La profundidad de la seguridad es limitada en comparación con las herramientas SAST dedicadas

- Requiere ajuste para reducir el ruido en bases de código grandes o heredadas

- Algunas características avanzadas requieren ediciones comerciales

- No está diseñado para reemplazar plataformas completas de pruebas de seguridad de aplicaciones

Ideal para:

Equipos que desean aplicar la calidad del código y controles de seguridad básicos directamente en los pipelines de CI/CD.

Precios:

Edición Community disponible como código abierto, los planes empresariales requieren contacto con ventas

Calificación G2: 4.5/5

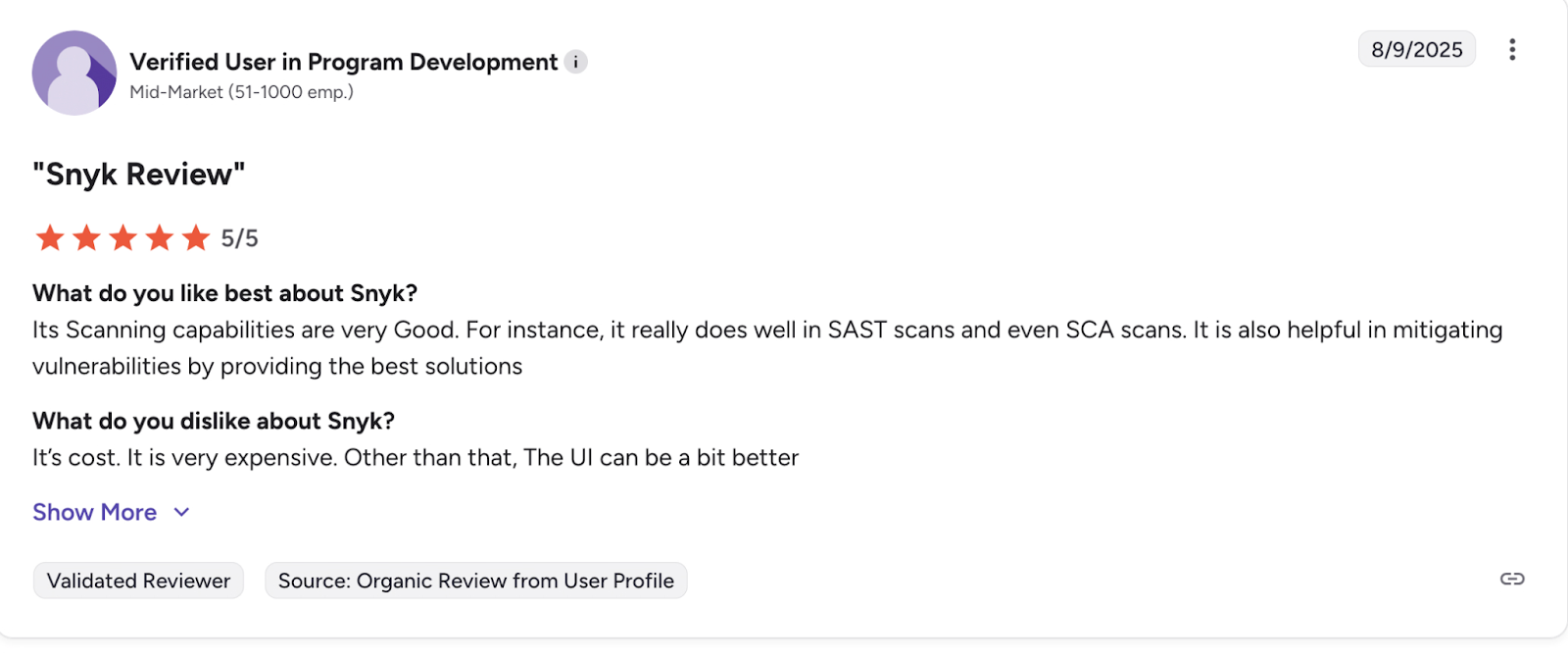

7. Snyk

Snyk es una plataforma de seguridad de aplicaciones centrada en el desarrollador utilizada en pipelines de CI/CD para identificar y remediar vulnerabilidades en código fuente, dependencias de código abierto, escaneo de imágenes de contenedores e infraestructura como código. Está diseñada para detectar problemas de seguridad de forma temprana y proporcionar a los desarrolladores una guía práctica directamente dentro de sus flujos de trabajo.

Características Clave:

- Integraciones centradas en el desarrollador: Se integra con IDEs, CLIs, plataformas de control de código fuente y herramientas CI/CD para ofrecer feedback rápido durante las etapas de desarrollo y compilación.

- Escaneo multidominio: Soporta SAST, SCA, escaneo de imágenes de contenedores y análisis de IaC como parte de los flujos de trabajo de CI/CD.

- Guía de remediación práctica: Ofrece consejos de corrección, rutas de actualización de dependencias y opciones de remediación automatizada para los tipos de problemas compatibles.

- Inteligencia de vulnerabilidades propietaria: Utiliza una base de datos de vulnerabilidades curada que a menudo complementa o mejora las fuentes públicas de CVE.

Ventajas:

- Fuerte experiencia de desarrollador con integraciones de flujo de trabajo ajustadas

- Una guía de remediación clara reduce el tiempo de corrección

- Amplia cobertura en las comprobaciones de seguridad CI/CD comunes

Contras:

- Los costes pueden aumentar rápidamente a medida que el tamaño del equipo y el uso escalan

- El volumen de alertas puede seguir siendo alto en bases de código grandes o heredadas

- La suite de productos puede parecer fragmentada entre diferentes escáneres

- Algunas funciones avanzadas de remediación requieren planes de nivel superior

Ideal para:

Equipos de desarrollo que desean integrar la retroalimentación de seguridad directamente en sus flujos de trabajo diarios.

Organizaciones que buscan integrar el escaneo de código, dependencias, contenedores y escaneo IaC en CI/CD sin una gran sobrecarga operativa.

Precios: Nivel gratuito disponible para desarrolladores individuales y proyectos pequeños, planes comerciales con precios basados en el número de desarrolladores y las capacidades habilitadas.

Valoración en G2: 4.5/5

Elegir la herramienta CI/CD adecuada para su equipo

CI/CD existe para asegurar que los procesos sean repetibles y se sigan de principio a fin. En esta publicación cubrimos algunas de las principales herramientas de seguridad CI/CD, todas ellas se integran con las plataformas de alojamiento de código fuente más populares. Sin embargo, los escaneos son solo el principio.

En 2026, la aceleración y automatización de pipelines no va a desaparecer. Anteriormente, cubrimos brevemente una dirección emergente llamada pentesting continuo, un enfoque que permite automatizar las técnicas de pruebas de penetración, integrándolas en los pipelines de CI/CD, ayudando a los equipos a identificar rutas explotables antes y reducir la exposición entre lanzamientos.

Aikido ayuda a cerrar esta brecha integrando controles de seguridad directamente en los flujos de trabajo de CI/CD, permitiendo a los equipos detectar riesgos reales y accionables a medida que el código avanza por el pipeline.

Preguntas frecuentes (FAQs)

¿Qué es la seguridad CI/CD?

La seguridad CI/CD es la práctica de integrar controles de seguridad directamente en los pipelines de integración continua y entrega o despliegue continuo. Se centra en identificar vulnerabilidades, configuraciones erróneas y secretos expuestos en las primeras etapas del proceso de entrega de software, antes de que el código llegue a producción.

¿Por qué CI/CD es un punto de control de seguridad crítico?

Los pipelines de CI/CD automatizan la ruta desde la confirmación del código hasta el despliegue, lo que significa que un solo error puede propagarse rápidamente por todos los entornos.

¿Qué tipos de herramientas de seguridad se integran con los pipelines de CI/CD?

La seguridad CI/CD es relevante para equipos de todos los tamaños. Los equipos más pequeños se benefician de la automatización porque a menudo carecen de recursos de seguridad dedicados, mientras que las organizaciones más grandes confían en la seguridad CI/CD para aplicar controles consistentes en muchos repositorios y equipos.

¿Son las herramientas de seguridad CI/CD un reemplazo para las pruebas de seguridad manuales?

Las herramientas de seguridad CI/CD no son un reemplazo para las pruebas de seguridad manuales. Están diseñadas para automatizar verificaciones repetibles y detectar problemas comunes y de alto impacto en las primeras etapas. Las revisiones manuales, el modelado de amenazas y las pruebas de penetración dirigidas por humanos siguen siendo necesarios para un análisis más profundo y escenarios de ataque complejos.

¿Qué es el pentesting continuo?

El pentesting continuo es un enfoque automatizado de las pruebas de penetración que se ejecuta repetidamente como parte del ciclo de vida de entrega de software. Integra técnicas de pruebas de penetración en los pipelines de CI/CD para probar continuamente nuevas versiones e identificar rutas explotables antes, en lugar de depender únicamente de pruebas periódicas y puntuales.

¿Cómo encaja el pentesting continuo en la seguridad CI/CD?

El pentesting continuo amplía la seguridad CI/CD tradicional al centrarse en la explotabilidad en lugar de en hallazgos individuales. Complementa a los escáneres existentes ayudando a los equipos a comprender cómo se pueden encadenar las vulnerabilidades.

¿Cómo evitan los equipos ralentizar los pipelines de CI/CD con escaneos de seguridad?

Los equipos evitan las ralentizaciones utilizando herramientas que admiten escaneo incremental, bajos falsos positivos e integraciones nativas de pipeline.

¿Qué deben buscar los equipos al elegir una herramienta de seguridad CI/CD?

Los equipos deben evaluar dónde se ejecuta una herramienta en el pipeline, qué tipos de riesgos detecta, el nivel de ruido de los resultados y cómo de bien se integra con los flujos de trabajo de los desarrolladores existentes. También es importante comprender qué no cubre la herramienta para que las brechas puedan abordarse con soluciones complementarias.

¿Cómo encaja Aikido en la seguridad CI/CD?

Aikido se centra en la seguridad de pipelines CI/CD ejecutando comprobaciones automatizadas en código, dependencias, infraestructura como código, contenedores y secretos directamente dentro de los flujos de trabajo de los desarrolladores. Enfatiza los bajos falsos positivos y los hallazgos accionables para ayudar a los equipos a abordar riesgos reales sin interrumpir la entrega.

¿La seguridad CI/CD solo es relevante para grandes organizaciones?

La seguridad CI/CD es relevante para equipos de todos los tamaños. Los equipos más pequeños se benefician de la automatización porque a menudo carecen de recursos de seguridad dedicados, mientras que las organizaciones más grandes confían en la seguridad CI/CD para aplicar controles consistentes en muchos repositorios y equipos.