Probablemente lo haya oído un millón de veces: "las amenazas evolucionan, la seguridad cambia constantemente."

Sin embargo, independientemente de lo cierta que sea esa afirmación, mantenerse a la vanguardia y proteger su infraestructura de las amenazas requiere algo más que "saber que el panorama está cambiando"; requiere saber qué herramientas se adaptan realmente a su entorno.

También implica comprender cómo esas amenazas afectan a organizaciones de todos los tamaños y qué debe hacer al respecto.

En 2025, el 78% de las organizaciones a nivel mundial informó haber sufrido un ciberataque exitoso, lo que demuestra que los ataques no se limitan a grandes empresas con equipos de seguridad robustos, sino que afectan por igual a startups, pequeñas empresas y compañías globales. Con riesgos tan extendidos, una cosa es reconocer que necesita protección y otra muy distinta averiguar qué herramientas se adaptan realmente a su stack, equipo y perfil de riesgo.

De hecho, elegir las herramientas de ciberseguridad adecuadas suele ser más difícil que las propias amenazas: existen soluciones para la protección de endpoints, monitorización de red, defensa en la cloud, seguridad de identidad y gestión de vulnerabilidades, pero no todas las herramientas funcionan de la misma manera para todas las empresas.

Pues bien, en este artículo, analizamos 10 plataformas de ciberseguridad que gestionan la detección de amenazas en diferentes dominios: endpoint, red, cloud, identidad y gestión de vulnerabilidades. Antes de profundizar en las herramientas de esta lista, aquí tiene un resumen de las 10 principales herramientas de ciberseguridad para 2026:

- Palo Alto Networks

- Aikido Security

- CrowdStrike

- Microsoft (Defender XDR)

- Sophos (XDR / MDR)

- Qualys

- IBM Security (QRadar Suite)

- Cisco (XDR / Security Cloud)

- Trend Micro (Vision One)

- Fortinet (Security Fabric)

¿Qué es la ciberseguridad?

La ciberseguridad es la práctica de proteger sistemas de software, aplicaciones, infraestructura y datos de accesos no autorizados, ataques y usos indebidos. Abarca desde la protección del código de las aplicaciones y las dependencias de terceros hasta la protección de entornos cloud, APIs, contenedores y sistemas de producción en vivo. A medida que las organizaciones desarrollan y lanzan software más rápidamente, la ciberseguridad ha evolucionado de ser una preocupación basada en el perímetro a convertirse en una parte fundamental de cómo se diseña, construye y opera el software.

La ciberseguridad moderna se centra en identificar y reducir el riesgo lo antes posible, al tiempo que protege los sistemas en funcionamiento de ataques reales. Esto incluye escanear código en busca de vulnerabilidades, monitorizar dependencias de código abierto, prevenir configuraciones erróneas en la cloud, detectar secretos expuestos y detener amenazas en runtime. El objetivo no es solo encontrar problemas, sino ayudar a los equipos a solucionar los problemas correctos rápidamente, sin ralentizar el desarrollo ni generar ruido innecesario.

¿Por qué son importantes las herramientas de ciberseguridad?

Ejecutar cargas de trabajo en diferentes clouds y las diversas formas en que empaquetamos y almacenamos datos significa que hay mucho más margen para elegir cómo se entregan nuestras aplicaciones.

Al mismo tiempo, los atacantes tienen ahora más variedad que nunca a la hora de elegir dónde atacar. Más opciones de despliegue significan más puntos de entrada. Más almacenes de datos significan más lugares por donde puede filtrarse información sensible. Más integraciones significan más límites de confianza que explotar.

La prevención por sí sola no puede cubrirlo todo. Los firewalls son eludidos, las credenciales son objeto de phishing y las configuraciones erróneas se escapan. Construir una estrategia integral de defensa contra amenazas requiere que los equipos aprovechen herramientas que puedan identificar todos sus activos en la nube y proporcionar información relevante que pueda detectar vectores de ataque antes de que lo hagan los actores de amenazas.

Beneficios del uso de herramientas de ciberseguridad

Comprendiendo la importancia de la detección de amenazas, estos son algunos de los beneficios de aprovechar las herramientas de ciberseguridad:

- Tiempo de detección reducido: Aprovechar una herramienta de ciberseguridad significa que puede responder a las amenazas en horas o días en lugar de meses, limitando el avance de los atacantes en su entorno antes de que usted responda.

- Menores costes por brecha: Una detección más rápida reduce el radio de impacto de un incidente, lo que se traduce en menos sistemas comprometidos y menores costes de remediación y recuperación.

- Visibilidad continua: Mantenga una monitorización ininterrumpida de las cargas de trabajo en la nube, los endpoints y las identidades sin depender de revisiones manuales de registros.

- Alineación con la normativa: Cumpla con los requisitos de detección, notificación y respuesta según normativas como NIS2, DORA, las reglas de la SEC y las pólizas de ciberseguro comunes.

- Eficiencia del equipo mejorada: El triaje automatizado y la correlación de alertas permiten a los equipos de seguridad centrarse en amenazas reales en lugar de dedicar tiempo a falsos positivos.

Cómo elegir la mejor herramienta de ciberseguridad

Para hacer una comparación significativa, ayuda evaluar las herramientas de ciberseguridad basándose en criterios que reflejen cómo se construyen y atacan los sistemas modernos. No todas las plataformas necesitan cubrirlo todo, pero las mejores herramientas son claras sobre lo que protegen, lo bien que detectan las amenazas reales y la facilidad con la que los equipos pueden actuar sobre los hallazgos.

- Amplitud de cobertura: ¿Qué partes de su entorno protege la herramienta? ¿Se centra en endpoints, redes, infraestructura en la nube, identidad, código de aplicación o vulnerabilidades? La herramienta adecuada debe alinearse con sus áreas de riesgo principales en lugar de pretender una cobertura total sin profundidad.

- Profundidad de visibilidad: ¿Con qué profundidad inspecciona la herramienta sus superficies objetivo? Por ejemplo, ¿comprende el contexto y los permisos de la nube, la lógica de la aplicación y el comportamiento en tiempo de ejecución, o se basa en comprobaciones superficiales que generan ruido?

- Modelo de despliegue: ¿Requiere la herramienta agentes, sensores o una infraestructura compleja para funcionar, o puede operar con una configuración mínima? Los enfoques sin agente suelen reducir la sobrecarga operativa, mientras que los agentes pueden proporcionar una visibilidad más profunda en ciertos entornos.

- Capacidad de acción y precisión: ¿Con qué eficacia reduce la herramienta los falsos positivos y saca a la luz riesgos reales y explotables? Busque plataformas que prioricen los hallazgos, proporcionen una guía de remediación clara y automaticen el triaje en lugar de abrumar a los equipos con alertas.

- Facilidad de uso: ¿Pueden los equipos de seguridad y de ingeniería utilizar la herramienta sin una formación exhaustiva? Una interfaz intuitiva y flujos de trabajo claros suelen importar más que el número de características brutas.

- Escalabilidad: ¿Seguirá funcionando la herramienta a medida que su organización crezca? Considere cómo maneja los aumentos en recursos de la nube, endpoints, aplicaciones o volumen de datos sin degradar el rendimiento.

- Facilidad de integración: ¿Qué tan bien se integra la herramienta en los flujos de trabajo existentes? Una fuerte integración con pipelines CI/CD, proveedores de la nube, sistemas de identidad y herramientas de ticketing puede mejorar significativamente la adopción y los tiempos de respuesta.

- Automatización: ¿La plataforma soporta la remediación automatizada, como correcciones con un clic o solicitudes de extracción automatizadas? La automatización reduce el esfuerzo manual y ayuda a los equipos a responder más rápido a las amenazas reales.

- Coste total de propiedad (TCO): Más allá de las licencias, considere el coste continuo de despliegue, mantenimiento, ajuste y personal. Las herramientas que requieren una gran personalización u operadores dedicados pueden volverse caras con el tiempo.

10 herramientas de ciberseguridad para 2026

1. Palo Alto Networks

Palo Alto Networks se describe como una combinación de la plataforma Chronosphere y Cortex AgentiX, que ofrecerá remediación en tiempo real y basada en agentes para las empresas líderes a nivel mundial nativas de IA.

Sus soluciones abarcan la detección de amenazas a nivel de red y la seguridad en la nube; una característica destacada es su SOC impulsado por IA, que tiene como objetivo mantenerle continuamente conforme con el estándar SOC2

Características clave

- Operaciones SOC autónomas: La correlación impulsada por ML reduce la clasificación manual mediante la agrupación automatizada de incidentes y los playbooks de respuesta

- Telemetría entre dominios: Ingesta unificada de datos de la red, la nube (Prisma), los endpoints y las fuentes de identidad

- Integración de inteligencia de amenazas: La investigación de amenazas de Unit 42 se integra directamente en las reglas de detección y las recomendaciones de respuesta

- SOAR integrado: Orquestación y automatización nativas sin necesidad de herramientas adicionales

Ventajas

- Fuerte integración en todo el ecosistema de productos de Palo Alto

- Reduce la fatiga de alertas mediante la agrupación inteligente

- Cobertura integral si ya se ha invertido en infraestructura de Palo Alto

Contras

- Las integraciones de terceros no son tan fluidas como las integraciones de productos nativos de Palo Alto

- Curva de aprendizaje pronunciada para equipos nuevos en la plataforma

- El precio puede escalar rápidamente con los volúmenes de ingesta de datos

- El valor completo requiere un compromiso con el ecosistema de Palo Alto

Lo mejor para

Organizaciones con infraestructura de red de Palo Alto existente (firewalls Strata, Prisma Cloud) que buscan consolidar las operaciones de seguridad en una única plataforma.

Precios

Precios personalizados basados en la ingesta de datos y los endpoints. Contacte con ventas para obtener presupuestos. Generalmente se posiciona en rangos de precios empresariales.

Calificación de Gartner: 4.6/5

2. Aikido Security

Si busca seguridad para código, cloud o runtime, Aikido Security es una plataforma de seguridad moderna diseñada para ayudar a los equipos. Su plataforma permite identificar y remediar riesgos reales en aplicaciones y en la nube sin ruido excesivo. Se centra en las rutas de ataque más comunes en el software moderno, cubriendo el código de aplicación, las dependencias de código abierto, la infraestructura, los contenedores, las API y los entornos de ejecución, mientras se integra directamente en los pipelines de CI/CD. La plataforma es utilizada por más de 50.000 organizaciones, incluyendo startups y empresas, como Revolut, Premier League, SoundCloud y Niantic.

En el análisis de código y dependencias, Aikido prioriza los problemas explotables utilizando técnicas como el análisis de alcanzabilidad, la detección de malware, las comprobaciones de riesgo de licencia y las advertencias de paquetes al final de su vida útil. En lugar de presentar hallazgos dispersos, agrupa los problemas relacionados y proporciona una guía de remediación clara, incluyendo solicitudes de extracción automatizadas que hacen que las correcciones sean rápidas y manejables.

El mismo enfoque centrado en el riesgo se extiende a la infraestructura y la seguridad en la nube. Aikido detecta configuraciones erróneas reales en Terraform, Kubernetes, CloudFormation y entornos de nube, destacando problemas como recursos expuestos, permisos excesivos y valores predeterminados inseguros directamente en el punto donde se introducen. Esto permite a los equipos detectar los problemas a tiempo, antes de que lleguen a producción.

Para las aplicaciones en ejecución, Aikido combina el escaneo de contenedores, DAST, seguridad de API, detección de secretos y protección en tiempo de ejecución para identificar riesgos significativos y detener amenazas activas. La clasificación automatizada reduce los falsos positivos en todos los escaneos, asegurando que los equipos se centren en lo más importante.

Características clave

- Análisis estático y de dependencias: Escanea el código fuente (SAST) y las dependencias de terceros (SCA) en busca de vulnerabilidades como inyección SQL, XSS, deserialización insegura y CVEs conocidos. Utiliza el análisis de alcanzabilidad para reducir los falsos positivos y proporciona una guía de remediación clara, incluyendo autofixes con un solo clic cuando sea posible.

- Pruebas de seguridad dinámicas y de API: Realiza escaneo DAST y de seguridad de API contra aplicaciones en vivo, incluyendo rutas autenticadas, para detectar vulnerabilidades en tiempo de ejecución como inyección SQL, XSS, CSRF y endpoints expuestos.

- Seguridad en la nube e infraestructura: Incluye CSPM y escaneo IaC para detectar configuraciones erróneas en entornos de nube, Terraform, CloudFormation y manifiestos de Kubernetes, con soporte para marcos de cumplimiento como SOC 2, ISO 27001, CIS y NIS2.

- Cobertura de contenedores y tiempo de ejecución: Escanea imágenes de contenedores y paquetes de SO subyacentes en busca de vulnerabilidades, priorizando los hallazgos según la sensibilidad de los datos y la explotabilidad.

- Detección de secretos: Identifica credenciales filtradas, claves API, certificados y material de cifrado en el código y las superficies expuestas, con integración nativa de CI/CD y reducción de ruido para evitar alertas irrelevantes.

Ventajas

- Amplia cobertura de seguridad en código, cloud, contenedores, API y superficies de tiempo de ejecución

- Configuración rápida con mínima configuración y bajo mantenimiento continuo

- Alta relación señal-ruido mediante triaje y priorización automáticos

- Flujos de trabajo amigables para desarrolladores con integración CI/CD y remediación accionable

- Entrega basada en la nube con un nivel gratuito que reduce la fricción de adopción

Precios: Nivel gratuito para siempre con planes de pago de tarifa plana para usuarios adicionales o funciones avanzadas.

Calificación de Gartner: 4.9/5

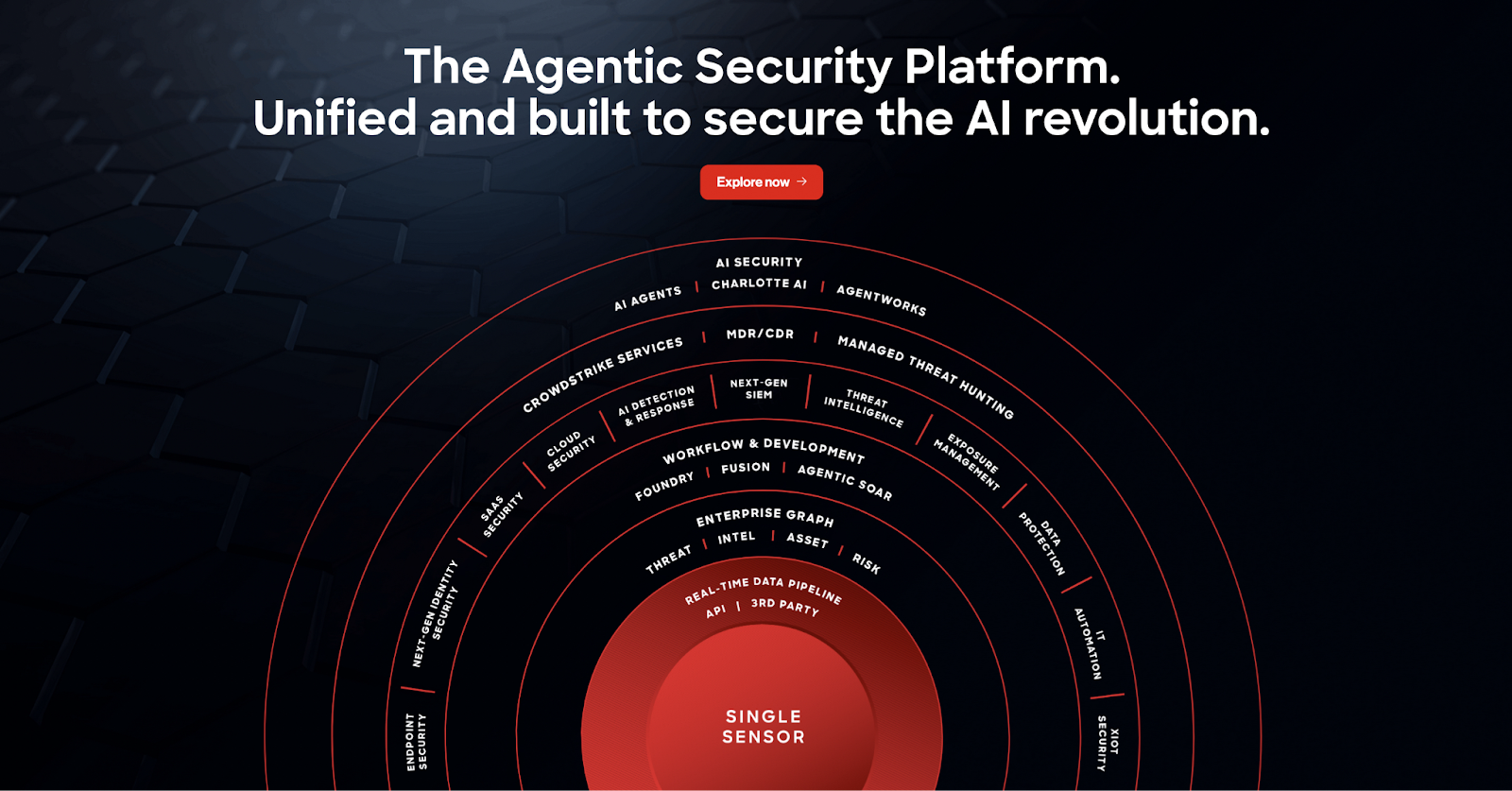

3. CrowdStrike

Ahora bien conocido por su interrupción en 2024, CrowdStrike es una plataforma de protección de endpoints y XDR con un fuerte énfasis en la inteligencia de amenazas de su enorme base de telemetría.

Con productos que abarcan la detección de endpoints, la monitorización de red y la detección

Características clave

- Threat Graph: Procesa billones de eventos de seguridad cada semana para identificar patrones de ataque y descubrir amenazas novedosas.

- Búsqueda de amenazas en tiempo real: El servicio gestionado OverWatch proporciona búsqueda de amenazas 24/7, liderada por humanos.

- Agente ligero: Una arquitectura de agente único minimiza el impacto en el rendimiento del endpoint.

- Protección de identidad: Falcon Identity Threat Detection monitoriza Active Directory y otros almacenes de identidad.

Ventajas

- Profundidad de inteligencia de amenazas reconocida en la industria

- Despliegue rápido habilitado por una arquitectura nativa de la nube

- Fuerte visibilidad de endpoints con detección basada en el comportamiento

Contras

- Principalmente centrado en endpoints; las capacidades de nube e identidad son adiciones más recientes

- El precio basado en módulos puede resultar caro para una cobertura completa de la plataforma

- Las capacidades de detección de red son menos maduras que la detección de endpoints

- Algunos usuarios informan de un alto consumo de recursos durante los escaneos intensivos

- Los módulos de seguridad de identidad y en la nube requieren compras separadas

- Puede generar un alto volumen de alertas sin una configuración cuidadosa

Lo mejor para

Organizaciones que priorizan la visibilidad de endpoints y la detección de amenazas basada en el comportamiento, particularmente aquellas que valoran la inteligencia de amenazas profunda y prefieren no gestionar infraestructura on-premises.

Precios

Facturado por dispositivo, con planes personalizados disponibles.

Calificación de Gartner: 4.7/5

4. Microsoft (Defender XDR)

Microsoft es una empresa que no necesita presentación. Defender XDR (anteriormente Microsoft 365 Defender) es una plataforma XDR unificada que cubre endpoints, correo electrónico, identidad y aplicaciones en la nube, con integración nativa en Azure y Microsoft 365.

Características clave

- Integración nativa con Microsoft 365: Correlaciona señales de Outlook, Teams, SharePoint y Azure AD con una configuración adicional mínima.

- Interrupción automática de ataques: Puede aislar automáticamente activos comprometidos y deshabilitar cuentas durante ataques activos.

- Copilot for Security: Asistente impulsado por IA para la investigación y respuesta a amenazas (disponible con un coste adicional).

Ventajas

- Experiencia fluida para organizaciones ya comprometidas con el ecosistema Microsoft

- No se requiere agente adicional para endpoints de Windows

- Incluido en muchos paquetes de licencias Microsoft 365 E5

Contras

- La calidad de la detección puede variar fuera del ecosistema Microsoft

- Pueden aparecer brechas en entornos multinube dominados por AWS o GCP

- Puede ser complejo de configurar para obtener resultados óptimos

- Modelo de licencias confuso; las capacidades completas suelen requerir E5 o complementos

- Menor correlación de alertas entre herramientas de seguridad no Microsoft

- Copilot for Security es un complemento costoso

Lo mejor para

Entornos centrados en Microsoft que dependen en gran medida de Azure AD, Microsoft 365 e Intune. La propuesta de valor disminuye significativamente en entornos heterogéneos o multinube.

Precios

A menudo incluido con Microsoft 365 E5 (aproximadamente 57 $ por usuario al mes). Defender for Endpoint P2 está disponible de forma independiente por unos 5,20 $ por usuario al mes. Copilot for Security tiene un precio aparte.

Calificación de Gartner: 4.5/5

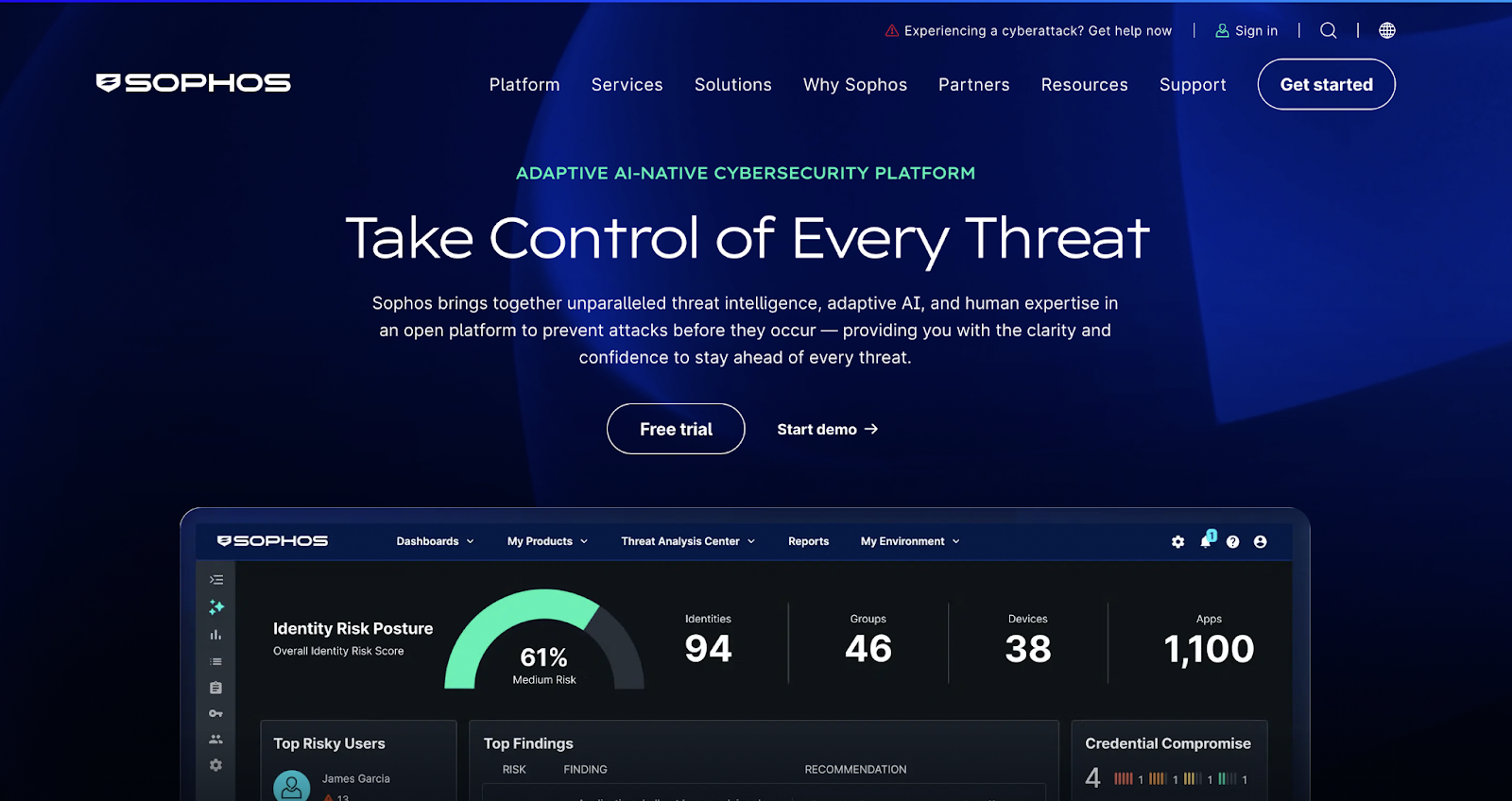

5. Sophos (XDR / MDR)

Originalmente centrado en antivirus y protección de endpoints. Durante la última década, la empresa se ha expandido a firewalls de próxima generación, seguridad en la nube y detección y respuesta gestionadas, posicionándose fuertemente en el mercado medio. Su plataforma XDR se complementa con una oferta MDR madura, con adiciones recientes que incluyen la Detección y Respuesta a Amenazas de Identidad (ITDR).

Características clave

- Cobertura 100% MITRE: Logró una cobertura de detección del 100% en la evaluación MITRE ATT&CK Enterprise 2025.

- Búsqueda de amenazas gestionada: El servicio MDR ofrece búsqueda de amenazas y respuesta a incidentes 24/7, liderada por humanos.

- Detección de amenazas de identidad: ITDR monitoriza el compromiso de credenciales, la escalada de privilegios y los ataques basados en identidad.

- Monitorización de la dark web: Escanea en busca de credenciales filtradas o comprometidas asociadas a la organización.

Ventajas

- Potente oferta de MDR para organizaciones sin un SOC 24/7

- Rendimiento competitivo en evaluaciones independientes

- Adecuado para organizaciones del mercado medio con precios razonables

Contras

- Las capacidades XDR son más recientes en comparación con algunos competidores; Sophos es históricamente conocido por sus productos de endpoint y firewall

- ITDR se lanzó a finales de 2025 y aún está en fase de maduración

- Las integraciones con terceros están mejorando, pero son menos extensas que las de proveedores más grandes

- Algunos usuarios informan de un rendimiento más lento de la consola a gran escala

- Las funciones avanzadas a menudo requieren una mayor adhesión al ecosistema de Sophos

- La personalización de informes es limitada en comparación con las plataformas SIEM dedicadas

Lo mejor para

Organizaciones del mercado medio que buscan capacidades sólidas de detección y respuesta sin construir un SOC interno completo, especialmente aquellas preocupadas por los ataques basados en la identidad.

Precios: contactar con ventas

Calificación de Gartner: 4.5 / 5

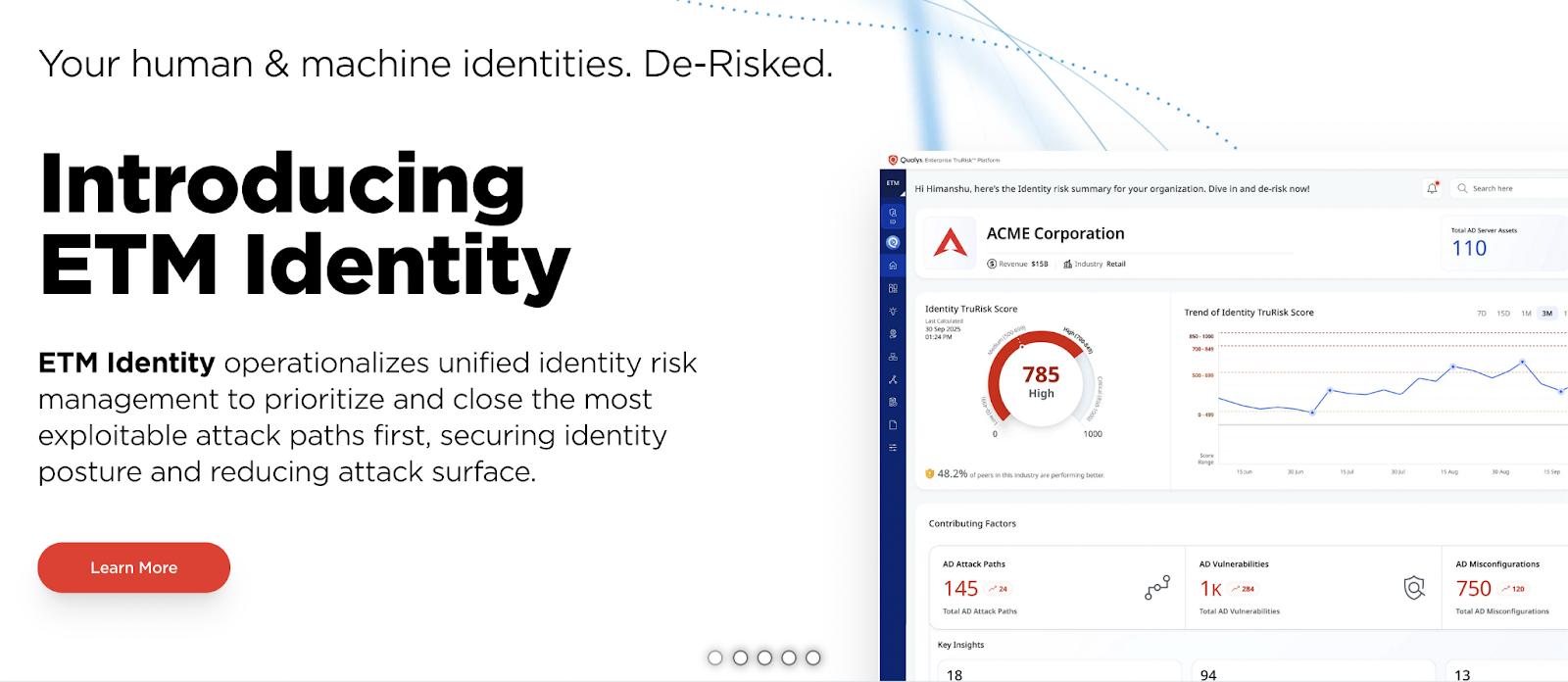

6. Qualys

Más conocido por la gestión de vulnerabilidades como servicio. Su plataforma VMDR (gestión de vulnerabilidades, detección y respuesta) combina el descubrimiento continuo de activos con la evaluación de vulnerabilidades, la priorización de riesgos y la remediación integrada en entornos de TI, OT, cloud e IoT.

Características clave

- Puntuación TruRisk: Va más allá de CVSS al tener en cuenta la disponibilidad de exploits, la explotación activa, la criticidad de los activos y el contexto de exposición.

- Amplitud de detección: Cubre más de 103.000 CVEs, con afirmaciones de identificar vulnerabilidades críticas hasta 16 horas antes que los competidores.

- Fuentes de detección de vulnerabilidades: Identifica dónde se descubrió cada vulnerabilidad, ya sea a través de un agente, un escaneo perimetral o un escáner interno.

Ventajas

- Cobertura de detección de vulnerabilidades profunda y madura

- La priorización basada en riesgos ayuda a reducir el ruido de las alertas

- Visibilidad unificada de activos en entornos híbridos y heterogéneos

Contras

- Principalmente centrado en vulnerabilidades; no es un reemplazo para XDR o SIEM para la detección de comportamiento

- El despliegue del agente puede ser complejo en entornos grandes o altamente segmentados

- El rendimiento del escaneo puede afectar a los sistemas de producción si no se ajusta cuidadosamente

- La interfaz de usuario y el flujo de trabajo tienen una curva de aprendizaje

- La configuración de informes a menudo requiere un esfuerzo inicial considerable

- Algunas integraciones requieren la contratación de servicios profesionales

Lo mejor para

Organizaciones donde la gestión de vulnerabilidades es fundamental para el programa de seguridad, especialmente aquellas que requieren una visibilidad integral en infraestructuras híbridas que abarcan entornos de TI e IoT.

Precios: contactar con ventas

Calificación de Gartner: 4.4/5

7. IBM Security (QRadar Suite)

IBM Security QRadar Suite es una plataforma SIEM de larga trayectoria que ha evolucionado hacia una oferta XDR más amplia, respaldada por décadas de experiencia en operaciones de seguridad empresarial. Posicionado dentro del portfolio de seguridad más amplio de IBM, QRadar enfatiza el análisis de logs a gran escala, la elaboración de informes de cumplimiento y la detección de amenazas asistida por IA.

Características clave

- Análisis de logs a escala: Diseñado para manejar volúmenes de logs extremadamente altos, reflejando las décadas de experiencia de IBM operando SIEMs en grandes empresas.

- Integración de Watson AI: Utiliza análisis impulsados por IA para la detección de anomalías y el triaje automatizado.

- Experiencia unificada para analistas: QRadar Suite consolida las capacidades de SIEM, SOAR y XDR en un único flujo de trabajo.

- Inteligencia de amenazas: Integra los feeds de inteligencia de amenazas de IBM X-Force directamente en la detección y la investigación.

Ventajas

- Maneja eficazmente los requisitos masivos de ingesta y retención de logs

- Sólidas capacidades de cumplimiento, auditoría e informes

- Un extenso ecosistema de integraciones de terceros

Contras

- Operativamente pesado y a menudo requiere personal dedicado para su mantenimiento

- La complejidad puede abrumar a los equipos de seguridad más pequeños

- Las implementaciones on-premises exigen una inversión significativa en infraestructura

- Las actualizaciones y el ajuste de las reglas de detección pueden ser lentos

- El modelo de licenciamiento es complejo y difícil de prever

- Las ofertas de QRadar basadas en la nube tienen un conjunto de características diferente y a veces reducido

Lo mejor para

Grandes empresas con entornos heterogéneos y equipos de operaciones de seguridad dedicados, especialmente aquellas con relaciones existentes con IBM o una infraestructura mainframe e híbrida significativa.

Precios: contactar con ventas

Calificación de Gartner: 4.3/5

8. Cisco (XDR / Security Cloud)

El XDR de Cisco, ofrecido a través de Cisco Security Cloud, tiene como objetivo unificar la detección y respuesta correlacionando la telemetría de la amplia cartera de Cisco, incluyendo productos de redes, correo electrónico, endpoints y seguridad en la nube. La fortaleza de la plataforma reside en una profunda visibilidad de la red e inteligencia de amenazas, especialmente para organizaciones que ya han invertido considerablemente en infraestructura de Cisco.

Características clave

- Visibilidad de red: Enriquece las detecciones con datos de flujo de red cuando se ejecuta infraestructura de red de Cisco.

- Integración con SecureX: Actúa como una capa de orquestación que conecta múltiples productos de seguridad de Cisco en un flujo de trabajo unificado.

- Inteligencia de Talos: Aprovecha la inteligencia de amenazas de uno de los equipos de investigación de amenazas comerciales más grandes de la industria.

- Seguridad del correo electrónico: Proporciona detección integrada de amenazas por correo electrónico a través de Cisco Secure Email.

Ventajas

- Visibilidad inigualable a nivel de red para entornos centrados en Cisco

- Inteligencia de amenazas de alta calidad de Cisco Talos

- Gran aprovechamiento de las inversiones existentes en infraestructura de Cisco

Contras

- Las capacidades de XDR todavía están madurando tras la adquisición de Splunk

- Integración en curso e incertidumbre en la hoja de ruta del producto

- La detección de endpoints es menos madura que la visibilidad basada en red

- La implementación puede ser compleja en entornos híbridos y multi-cloud

- El valor total requiere un compromiso más profundo con el ecosistema de Cisco

- Cierta superposición de productos y los esfuerzos de consolidación todavía están en curso

Lo mejor para

Organizaciones con importantes inversiones en redes de Cisco que desean extender la telemetría de infraestructura existente a la detección y respuesta de seguridad. Los compradores deben evaluar de cerca cómo evoluciona la integración de Splunk.

Precios

Precios personalizados, a menudo empaquetados a través de Acuerdos Empresariales de Cisco. El precio del producto independiente varía ampliamente según el tamaño y el alcance de la implementación.

Calificación de Gartner: 4.7/5

9. Trend Micro (Vision One)

Trend Micro ha sido un referente en seguridad de endpoints durante décadas y ha realizado una transición exitosa a una plataforma XDR completa con Vision One. La plataforma destaca en la correlación de datos entre endpoints, servidores, correo electrónico, redes y cargas de trabajo en la nube, con una fortaleza particular en el rastreo de cadenas de ataque que abarcan múltiples vectores.

Características clave

- Detección multicapa: Rastrea cadenas de ataque a través de escenarios de correo electrónico a endpoint a servidor, conectando la actividad relacionada en incidentes unificados.

- Análisis de riesgos: Cuantifica la exposición al riesgo organizacional en toda la superficie de ataque con recomendaciones priorizadas.

- Investigación en el Workbench: Ofrece una consola unificada para la clasificación de alertas y la investigación de incidentes en todas las fuentes de telemetría.

- Integración de seguridad en la nube: Amplía la cobertura a contenedores, funciones sin servidor y cargas de trabajo en la nube.

Ventajas

- Fuerte correlación entre los vectores de ataque de correo electrónico y de endpoint.

- Larga trayectoria y madurez en la protección de endpoints (Líder en el Cuadrante Mágico de Gartner en 20 ocasiones).

- Modelos de precios competitivos y flexibles, a menudo más rentables que otros competidores XDR de primer nivel.

- Amplio soporte para sistemas operativos heredados junto con entornos modernos nativos de la nube.

Contras

- Las capacidades de seguridad nativas de la nube y de seguridad de contenedores fueron adiciones posteriores a la suite.

- Las organizaciones con una fuerte inversión en Kubernetes pueden encontrar que la profundidad de detección es insuficiente en comparación con herramientas especializadas.

- Algunos usuarios informan que las tasas de falsos positivos requieren un ajuste manual continuo.

- Las integraciones con terceros son menos extensas que las de los proveedores de ecosistemas de plataformas más grandes.

- El agente puede consumir muchos recursos en hardware de endpoint más antiguo.

Lo mejor para

Organizaciones donde el correo electrónico y el endpoint son los principales vectores de ataque, especialmente aquellas que ya utilizan productos de Trend Micro, que desean una experiencia XDR consolidada y de alta visibilidad.

Precios: Las cotizaciones exactas requieren contactar con ventas.

Calificación de Gartner: 4.7/5

10. Fortinet (Security Fabric)

Conocido principalmente por sus firewalls FortiGate, Fortinet se ha expandido a una plataforma de seguridad integral bajo el paraguas de Security Fabric. La plataforma unifica la seguridad de red, la protección de endpoints y la visibilidad de las cargas de trabajo en la nube, ofreciendo un ecosistema altamente integrado que destaca en entornos donde la detección a nivel de red y la seguridad OT (Tecnología Operacional) son las principales prioridades.

Características clave

- Inteligencia de FortiGuard Labs: Procesa más de 100 mil millones de eventos de seguridad diariamente para proporcionar inteligencia de amenazas en tiempo real, impulsada por IA, en todo el Fabric.

- Detección a nivel de red: La profunda integración entre los firewalls FortiGate y el stack de detección más amplio permite una visibilidad correlacionada en todo el tráfico de red.

- Seguridad OT e Industrial: Capacidades diseñadas específicamente para proteger sistemas de control industrial (ICS) y entornos SCADA, incluyendo hardware reforzado.

- Integración SASE Unificada: Combina la seguridad de red local con la funcionalidad Secure Access Service Edge (SASE) entregada desde la nube para fuerzas de trabajo híbridas.

Ventajas

- Rendimiento de primera clase para organizaciones que ya utilizan infraestructura de red Fortinet.

- Una de las pocas plataformas con soporte nativo y profundo para entornos industriales y de fabricación.

- Los chips SPU (Security Processing Unit) diseñados a medida ofrecen un rendimiento superior en comparación con los competidores basados únicamente en software.

- Aunque propietario, el «Fabric» cubre más terreno (WLAN, LAN, SD-WAN y Endpoint) que casi cualquier otro proveedor único.

Contras

- Bloqueo de proveedor: El valor de la plataforma es máximo cuando se utiliza un stack completamente Fortinet; la integración con productos que no son de Fortinet a menudo requiere complejos «Fabric Connectors».

- Complejidad de la interfaz: Las consolas de gestión (FortiManager/FortiAnalyzer) ofrecen un control exhaustivo, pero son conocidas por una curva de aprendizaje más pronunciada y una interfaz de usuario más tradicional.

- Madurez del endpoint: Aunque están mejorando, FortiClient y FortiEDR a menudo se consideran secundarios frente a sus potentes soluciones de seguridad de red.

- Fricción en el licenciamiento: Los usuarios informan con frecuencia que navegar por los distintos niveles de soporte y licencias de funciones puede ser engorroso.

Lo mejor para

Organizaciones con una infraestructura de red Fortinet significativa, especialmente aquellas en los sectores de fabricación, energía o servicios públicos, donde la seguridad OT y la segmentación de red son críticas.

Precios: contacte con ventas para una cotización

Calificación de Gartner: 4.6/5

Conclusión

Elegir las herramientas de ciberseguridad adecuadas en 2026 no se trata tanto de buscar la mayor cantidad de funciones, sino más bien de alinear las capacidades de detección con la forma en que sus sistemas están realmente construidos y operados.

A medida que las superficies de ataque se expanden a través de endpoints, infraestructura cloud, identidades y código de aplicación, los equipos de seguridad necesitan herramientas que revelen el riesgo real, reduzcan el ruido y se integren en los flujos de trabajo existentes en lugar de ralentizarlos.

Las plataformas de esta lista destacan en diferentes dominios, desde la detección en endpoints y redes hasta la gestión de vulnerabilidades y la visibilidad impulsada por SIEM. Aikido Security destaca por centrarse en dónde se introduce el riesgo moderno a través del código, las dependencias, la infraestructura y el runtime, y por hacer que la remediación sea práctica mediante el triaje automatizado y soluciones claras. Si busca mejorar la cobertura de seguridad sin añadir complejidad o fatiga por alertas, Aikido ofrece un sólido punto de partida.

¿Quiere ver cómo Aikido Security se adapta a su entorno? Empiece gratis o reserve una demo para explorar cómo ayuda a los equipos a encontrar y solucionar riesgos reales más rápido.