Cuando tus clústeres escalan en minutos y se despliegan nuevas cargas de trabajo cada hora, el margen de error se vuelve extremadamente estrecho. Una sola configuración pasada por alto o una imagen desactualizada puede propagarse por todo tu sistema antes de que nadie se dé cuenta.

En realidad, la mayoría de los equipos no fallan con Kubernetes por ignorar la seguridad; fallan porque no pueden seguir el ritmo. Según el Informe State of Kubernetes Security de Red Hat, el 67% de las organizaciones han tenido que ralentizar o retrasar despliegues debido a preocupaciones de seguridad. Esa cifra por sí sola lo dice todo: la seguridad ya no es una consideración secundaria, es una dependencia.

Sin embargo, a medida que las amenazas evolucionan, también lo hacen las herramientas.

Los escáneres impulsados por IA, los monitores de tiempo de ejecución más inteligentes y los paneles de seguridad unificados están ayudando a los equipos a detectar problemas mucho antes de que lleguen a producción.

Y este cambio forma parte de una tendencia más amplia de la industria. El informe State of AI in Security & Development 2026 de Aikido, reveló que muchas organizaciones tuvieron dificultades con la integración de la seguridad en la nube y la seguridad de las aplicaciones, y que aquellas que utilizaron un único proveedor para ambas sufrieron menos incidentes.

En este artículo, exploraremos 7 herramientas de seguridad Kubernetes que ayudan a los equipos a lograr ese equilibrio, desde herramientas de código abierto hasta soluciones de vanguardia como Aikido, que ofrecen los mejores productos para simplificar la seguridad desde el código hasta la nube.

En resumen:

Aikido es el líder en seguridad Kubernetes, sin ruido y con protección real. Lo que realmente lo distingue es AutoFix, impulsado por IA, que escanea continuamente en busca de configuraciones erróneas, exposiciones y violaciones de políticas – en AWS, Azure, GCP y más – y las corrige rápidamente.

También unifica la seguridad del código, los contenedores y la seguridad en la nube en una única plataforma optimizada que se integra de forma natural con tu flujo de trabajo existente.

Aikido también filtra hasta el 95% de los falsos positivos antes del análisis, proporcionando a los equipos hallazgos claros y de alta confianza sobre los que pueden actuar rápidamente. Para los equipos de seguridad, eso significa una cobertura completa de Kubernetes sin tener que manejar múltiples herramientas o ahogarse en datos. El nivel gratuito de Aikido facilita la protección inmediata de tus clústeres, escalando a medida que crecen tus cargas de trabajo.

¿Qué es la seguridad Kubernetes y por qué es fundamental?

Kubernetes se convirtió en la plataforma de referencia para gestionar aplicaciones en contenedores porque automatiza el despliegue, el escalado y las operaciones en clústeres con una eficiencia notable. Su capacidad para orquestar miles de contenedores sin problemas la convirtió en la columna vertebral de los sistemas modernos nativos de la nube.

La seguridad Kubernetes es la práctica de proteger los clústeres Kubernetes, las cargas de trabajo y la infraestructura en la que se ejecutan de configuraciones erróneas, vulnerabilidades y actividades maliciosas.

Bajo la superficie pulcra de las plataformas de microservicios resilientes yace un complejo clúster de contenedores, nodos, API y conexiones de red. Su complejidad abre una superficie de ataque en rápida expansión.

En esencia, la seguridad Kubernetes abarca las herramientas, los controles y los procesos que se utilizan para proteger estos clústeres. Esto puede incluir desde el escaneo de imágenes y la detección en tiempo de ejecución hasta las políticas de red y los controles de acceso.

Esto es importante porque su clúster ya no es solo infraestructura; es la base de sus operaciones digitales. Un solo error en la configuración, la identidad o el comportamiento en tiempo de ejecución puede exponer datos sensibles, interrumpir servicios o permitir el movimiento lateral. Por ejemplo, un pod mal configurado podría permitir la escalada de privilegios; un servidor API expuesto podría conceder acceso sin restricciones.

A medida que los entornos evolucionan de monolitos a servicios distribuidos, la misma madurez que impulsa la velocidad también debería exigir madurez en seguridad. En otras palabras, cuanto más rápido se mueve su clúster, más rápido evolucionan las amenazas, y usted se encuentra entre esas fuerzas.

Ahí es donde entra en juego una estrategia de seguridad enfocada, una que se alinee con su cadencia operativa, los estándares de ingeniería de plataforma y la cultura DevSecOps. Y a medida que se adentre, verá cómo Aikido apoya esta alineación al conectar la gestión de vulnerabilidades, la aplicación de políticas y la visibilidad en tiempo de ejecución en una vista unificada.

Principales desafíos de seguridad en un entorno Kubernetes

La complejidad de los despliegues de Kubernetes crea una variedad de puntos débiles de seguridad, y muchos equipos solo pueden cubrir unos pocos. Repasemos los puntos problemáticos comunes a los que querrá prestar atención:

1. Configuraciones erróneas por todas partes: Kubernetes le ofrece flexibilidad, mucha, lo cual puede ser excelente para la escalabilidad, pero también significa que hay docenas de botones que pulsar. Si alguien del equipo habilita la red del host por error, o deja un pod ejecutándose como root, acaba de crear una ventana de ataque más grande. No es en absoluto un problema menor; de hecho, los ingenieros de plataforma con años de experiencia admiten que una ligera deriva de configuración puede causar problemas significativos.

2. Imágenes de contenedor vulnerables: Puede que haya construido un pipeline CI/CD sólido y fiable que construya y despliegue imágenes de contenedor de forma eficaz, pero si esas imágenes contienen bibliotecas obsoletas o vulnerabilidades sin parchear, estará expuesto antes de que se complete su despliegue. Un contenedor que ejecuta una versión obsoleta de OpenSSL, o una imagen base sin parchear, es como dar a los actores de amenazas acceso prioritario a su entorno.

3. Brechas en la gestión de secretos: Los secretos, como las claves API, las credenciales de bases de datos y los tokens, son la columna vertebral de muchos servicios dentro de Kubernetes. Pero si se almacenan como texto plano en un ConfigMap o se reutilizan en múltiples servicios con acceso amplio, entonces está invitando a la escalada de privilegios. La rotación adecuada de secretos, la integración de bóvedas y el acceso con privilegios mínimos son innegociables.

4. Controles de acceso basados en roles (RBAC) excesivamente permisivos: Conceder acceso de administrador de clúster, incluso para un acceso más rápido, elude el aislamiento y aumenta el daño potencial de las cuentas comprometidas. Puede limitar el radio de impacto en caso de que un pod o servicio sea vulnerado implementando roles RBAC con el alcance adecuado.

5. Riesgo de seguridad en tiempo de ejecución: Aunque el escaneo estático ofrece beneficios, es insuficiente para entornos dinámicos. Las amenazas en tiempo real, como las inyecciones maliciosas en contenedores, los permisos alterados o los exploits de kernel, pueden ocurrir en tiempo de ejecución. Sin una visibilidad continua y en tiempo real de su clúster, carece de una visión de seguridad crítica.

Las 7 mejores herramientas de seguridad Kubernetes

Teniendo en cuenta esos desafíos, vale la pena examinar las herramientas creadas para resolverlos. A continuación, se presenta una tabla comparativa de algunas de las principales soluciones de seguridad Kubernetes, evaluadas en cuanto a cobertura, reducción de falsos positivos, corrección automática con IA y aplicación de políticas.

Estas herramientas abordan diferentes partes del ciclo de vida de la seguridad Kubernetes, desde el escaneo de imágenes y escaneo IaC hasta la protección en tiempo de ejecución y la aplicación de políticas de red.

Comparando las 7 mejores herramientas de seguridad Kubernetes

1. Aikido Security

Aikido hace que la seguridad Kubernetes sea más rápida, inteligente y mucho menos ruidosa. Identifica riesgos de seguridad reales en sus imágenes de contenedores, filtrando automáticamente falsos positivos y alertas irrelevantes mediante más de 25 reglas de validación.

Aikido es mucho más que una herramienta de clúster o de escaneo de contenedores en Kubernetes; para organizaciones que buscan seguridad de extremo a extremo, permite rastrear sus repositorios de código, imágenes de contenedores, IaC (Infraestructura como Código), manifiestos de Kubernetes, secretos y cargas de trabajo en la nube, todo en un panel unificado.

Características clave

- Escaneo de imágenes de contenedores (paquetes de SO, librerías, riesgos de licencias) + capacidad de corrección automática con IA.

- Escaneo de IaC/manifiestos (Terraform, CloudFormation, Kubernetes YAML/Helm) para detectar configuraciones erróneas de forma temprana.

- Integraciones de flujo de trabajo para desarrolladores que permiten conectar con repositorios Git, pipelines de CI, ofrecen PRs accionables y reducen el ruido.

- Clasificación contextual y reducción de falsos positivos que ayuda a priorizar lo que realmente importa en los contextos de código, imagen y nube.

Ventajas

- Puede beneficiarse del escaneo de clústeres de Kubernetes como parte de su solución. Una única herramienta cubre todas las necesidades de seguridad, desde el código → la compilación → el despliegue → el tiempo de ejecución (ideal para equipos que desean reducir la proliferación de herramientas).

- Onboarding amigable para desarrolladores con mínima fricción en pipelines de CI/CD y de contenedores, y rápido tiempo de obtención de valor.

- Corrección automática e insights accionables que reducen el tiempo de espera en las colas de tickets; su equipo de SRE/desarrollo puede solucionar en lugar de solo encontrar.

- Amplia cobertura del flujo de trabajo de Kubernetes, desde la desviación de manifiestos/IaC hasta problemas de imágenes y contenedores.

Modelo de Precios

Aikido ofrece planes flexibles diseñados para escalar según el tamaño y las necesidades de seguridad de su equipo.

- Nivel Gratuito (Desarrollador): Ideal para empezar, e incluye escáneres principales, revisiones de seguridad de PR y análisis para ayudar a los equipos a evaluar su postura de seguridad Kubernetes.

- Plan Básico: Ideal para equipos pequeños que buscan ampliar la cobertura, ofreciendo protección basada en IA, visibilidad de código a la nube e integraciones con herramientas como Jira, Drata y Vanta.

- Plan Pro: Adecuado para organizaciones en crecimiento, desbloqueando capacidades avanzadas como reglas SAST personalizadas, escaneo on-premise, pruebas de seguridad de API, detección de malware y escaneo de máquinas virtuales.

- Plan Avanzado: Diseñado para empresas con entornos complejos, extendiendo la protección con imágenes de contenedores reforzadas, ciclos de vida de librerías extendidos y priorización basada en EPSS.

Los precios comienzan desde el nivel gratuito, con niveles superiores disponibles según la escala y las características requeridas.

2. Aqua Security

Aqua Security es un actor consolidado en el espacio de la seguridad cloud-native, con una amplia gama de capacidades que cubren contenedores, Kubernetes, serverless y cargas de trabajo en la nube. Se integra con las principales nubes y centros de comando/SIEM empresariales para proporcionar visibilidad unificada en entornos a gran escala.

Características clave

- KSPM que revisa la configuración del clúster y el cumplimiento con los puntos de referencia (CIS, NSA, etc.).

- Protección en tiempo de ejecución que funciona a través de constructos nativos de Kubernetes (controladores de admisión) para aplicar políticas de despliegue de pods, atributos de carga de trabajo y riesgo contextual.

- Escaneo exhaustivo de postura, imágenes y tiempo de ejecución en cargas de trabajo multinube, on-premise e híbridas.

Ventajas

- Completamente equipado para escala empresarial, por lo que soporta clústeres muy grandes, multinube y entornos regulados.

- Capacidades avanzadas de aplicación en tiempo de ejecución diseñadas para operaciones de seguridad de grado de producción (p. ej., políticas granulares, control de admisión).

- Las integraciones con ecosistemas de seguridad empresariales (SIEM, centros de comando en la nube) permiten la visibilidad en contenedores + nube + cargas de trabajo.

Contras

- La configuración, el ajuste y el mantenimiento pueden requerir un esfuerzo sustancial de SRE/seguridad en comparación con herramientas más ligeras.

- Las características empresariales a gran escala probablemente conllevan tarifas de licencia o soporte más altas.

- Para clústeres o equipos más pequeños, la amplitud de las características puede exceder lo necesario hoy y ralentizar el tiempo de obtención de valor.

Modelo de Precios

Aqua Security no publica precios en su sitio web. En su lugar, puede solicitar una demostración para ver la plataforma en acción y obtener un presupuesto personalizado basado en el tamaño de su infraestructura y sus requisitos de seguridad.

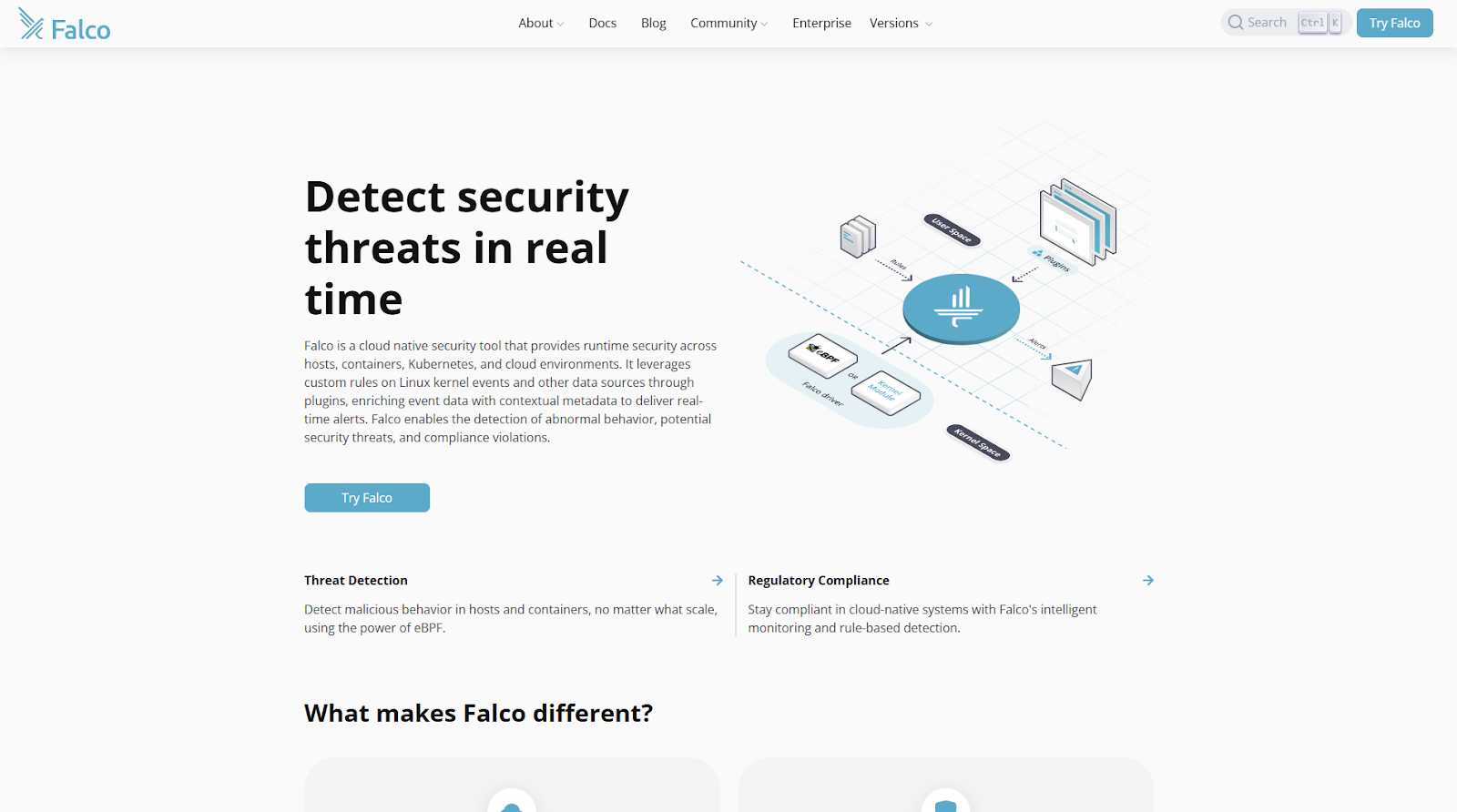

3. Falco

Falco es una herramienta de seguridad en tiempo de ejecución de código abierto y monitoreo de comportamiento diseñada para detectar actividad anómala dentro de entornos de Kubernetes y contenedores. Monitorea eventos de host/kernel (a través de eBPF/syscalls) enriquecidos con metadatos de Kubernetes y contextos de contenedores, y señala comportamientos como la ejecución inesperada de procesos, la escalada de privilegios o las llamadas al sistema que se desvían de las normas.

Características clave

- Monitoreo en tiempo real de syscalls y eventos de host, con metadatos de Kubernetes para vincular el comportamiento a pods/contenedores.

- Motor de reglas personalizadas, que le permite crear políticas específicas para el uso de su clúster y sus flujos de trabajo.

- Funciona con sistemas de alerta y registro para integrar la detección de amenazas en tiempo de ejecución en flujos de trabajo de SRE o SecOps.

Ventajas

- Visibilidad en tiempo de ejecución que detecta lo que el escaneo estático pasa por alto (por ejemplo, ataques en vivo, comportamiento inesperado).

- Núcleo gratuito/de código abierto fácil de adoptar, bueno para pruebas de concepto o para complementar otras herramientas.

- Altamente personalizable, para que pueda adaptar las reglas a su entorno único o construir su propia lógica de detección.

Contras

- No cubre las vulnerabilidades en tiempo de compilación (imágenes, IaC) de forma predeterminada; requiere emparejarse con otras herramientas.

- Puede generar grandes volúmenes de alertas si no se ajusta adecuadamente; el ruido puede abrumar a los equipos.

- Requiere un esfuerzo dedicado para la gestión de reglas, el ajuste y el manejo de alertas; menos de tipo «configurar y olvidar» que otras herramientas.

Modelo de Precios

Falco es gratuito y de código abierto, mantenido por la Cloud Native Computing Foundation (CNCF). Cualquier gasto proviene únicamente de los servicios relacionados que elija integrar con él.

4. Kubescape

Kubescape es una herramienta de seguridad de código abierto específica para Kubernetes que abarca la gestión de la postura, el escaneo de manifiestos y la detección de amenazas en tiempo de ejecución. Originalmente una herramienta CLI, ahora soporta el escaneo de manifiestos/gráficos Helm, YAML/JSON local y recursos de clúster en vivo, y proporciona marcos de políticas (NSA, CIS, MITRE) de forma predeterminada.

Características clave

- Escaneo previo al despliegue de manifiestos y archivos YAML (integración en el pipeline de CI/CD).

- Escaneo de clústeres en vivo para detectar configuraciones erróneas, puntuaciones de riesgo, brechas en las políticas de red y mapeo de acceso administrativo.

- Soporte de políticas, que incluye benchmarks CIS, marcos de endurecimiento de Kubernetes y módulos de control en tiempo de ejecución.

Ventajas

- Centrado en la postura y la configuración errónea de clústeres de Kubernetes, lo que a menudo es la victoria de alto impacto más fácil para los equipos de plataforma.

- De código abierto y ligero, con una baja barrera de entrada, rápido de probar, bueno para una retroalimentación rápida.

- La integración en el pipeline soporta el escaneo de postura "shift-left" (por ejemplo, escanear YAML antes del despliegue).

Contras

- Centrado en la postura y la configuración, más que en el escaneo profundo de vulnerabilidades de imágenes de contenedores o la detección avanzada de comportamiento en tiempo de ejecución.

- A medida que las demandas crecen (detección en tiempo de ejecución, aplicación multi-inquilino, política de red), es posible que necesite herramientas complementarias; lo que implica una mayor complejidad en la pila de herramientas.

- Aunque sea de código abierto, las empresas pueden requerir soporte, paneles de control e integraciones, por lo que podrían necesitar extensiones de pago o ingeniería activa para escalar.

Modelo de Precios

El modelo de precios de Kubescape depende de varios factores específicos de su entorno de nube, como el número de vCPUs y otros recursos de la nube. Tendría que rellenar un formulario de solicitud de demostración para empezar.

5. Trivy

Trivy es un escáner de código abierto ampliamente adoptado, centrado en el escaneo de vulnerabilidades de imágenes de contenedores, sistemas de archivos, IaC, repositorios Git y clústeres de Kubernetes. Su objetivo es proporcionar una amplia cobertura y una retroalimentación rápida con un esfuerzo mínimo. Para los usuarios de Kubernetes, Trivy permite escanear el clúster (a través de trivy k8s) en busca de vulnerabilidades, configuraciones erróneas y secretos en imágenes, manifiestos y cargas de trabajo desplegadas.

Características clave

- Escaneo de vulnerabilidades de imágenes de contenedores (paquetes del sistema operativo, librerías, CVEs) más verificaciones de licencias.

- El modo trivy k8s puede escanear recursos de clúster en vivo (pods, deployments), archivos de manifiesto y generar informes resumidos.

- Escaneo de repositorios IaC / Git que busca configuraciones erróneas, fugas de secretos y riesgos de licenciamiento en el código y las definiciones de infraestructura.

Ventajas

- Cobertura de escaneo rápida y amplia, una buena opción para integrar en pipelines de CI/CD con mínima fricción.

- Gratuito/de código abierto y ampliamente utilizado, ofrece un fuerte soporte de la comunidad, confiado por muchos equipos.

- Soporta múltiples objetivos (imágenes, clústeres, IaC), por lo que una sola herramienta puede cubrir un amplio espectro para equipos más pequeños.

Contras

- Centrado más en el escaneo que en la gobernanza, la aplicación en tiempo de ejecución o los paneles de control unificados (por lo que es posible que aún necesite herramientas complementarias).

- Para la aplicación de políticas a gran escala o compleja entre clústeres, pueden ser necesarias herramientas adicionales (p. ej., puntuación de riesgo, paneles de control).

- El modo de escaneo de clúster todavía está marcado como “experimental” en la documentación (por lo que los SREs deben probarlo cuidadosamente en producción).

Modelo de Precios

Trivy es gratuito y de código abierto, sin suscripción ni caducidad.

6. Checkov

Checkov es una herramienta de escaneo de Infraestructura como Código (IaC) de código abierto que soporta Terraform, CloudFormation, manifiestos/Helm de Kubernetes y otras definiciones de infraestructura. Ayuda a aplicar políticas y a detectar configuraciones erróneas y problemas de seguridad antes de que se aprovisione la infraestructura. Para los flujos de trabajo de Kubernetes, Checkov puede detectar riesgos en gráficos YAML/Helm o recursos de Terraform que instancian clústeres o cargas de trabajo de Kubernetes.

Características clave

- Escanea código IaC (Terraform, CloudFormation, Kubernetes YAML/Helm) en busca de violaciones de políticas, valores predeterminados inseguros y configuraciones erróneas.

- Soporta políticas personalizadas y marcos de cumplimiento (p. ej., CIS, PCI) para que pueda aplicar estándares internos.

- Se integra en pipelines de CI/CD para desplazar a la izquierda los problemas de infraestructura antes de que se conviertan en riesgos en tiempo de ejecución.

Ventajas

- Excelente “control de pre-despliegue”: detecta configuraciones erróneas, acceso abierto y configuraciones débiles antes de que lleguen a su clúster en vivo.

- La capacidad de política personalizada significa que su equipo de SRE o de plataforma puede codificar las barreras de protección de su organización en la herramienta.

- Bueno para plataformas Kubernetes basadas en IaC donde la infraestructura está codificada y controlada por versiones (común en equipos SRE modernos).

Contras

- No cubre inherentemente el escaneo de imágenes de contenedores, el comportamiento en tiempo de ejecución o la aplicación en clúster en vivo; por lo que es parte de su pila, no la solución completa.

- Podría requerir más esfuerzo para integrar en pipelines, establecer líneas base de políticas, mantener conjuntos de reglas y evitar falsos positivos.

- Para equipos cuya infraestructura es más dinámica o menos impulsada por código (por ejemplo, muchos cambios manuales en el clúster), el impacto puede ser menor en comparación con las herramientas centradas en el tiempo de ejecución.

Modelo de Precios

Checkov está disponible tanto como una herramienta de código abierto gratuita como parte de la suite de pago Prisma Cloud de Palo Alto Networks.

- Nivel gratuito: La CLI de código abierto Checkov es completamente gratuita para el escaneo de archivos IaC como Terraform, CloudFormation y manifiestos de Kubernetes.

- Nivel Enterprise: La funcionalidad avanzada se incluye en los planes de pago de Prisma Cloud. Estos niveles desbloquean características como la gestión centralizada de políticas, informes empresariales, marcos de cumplimiento avanzados y controles de colaboración mejorados.

7. Cilium (con Tetragon)

Cilium es una plataforma de red, seguridad y observabilidad de código abierto para contenedores y Kubernetes construida sobre eBPF (extended Berkeley Packet Filter). Su componente Tetragon añade capacidades de observabilidad y aplicación en tiempo de ejecución. Para plataformas Kubernetes, Cilium ofrece aplicación avanzada de políticas de red (L3-L7), integración de malla de servicios, visibilidad en la comunicación entre pods y aplicación de reglas en tiempo de ejecución a nivel de kernel.

Características clave

- Red y seguridad impulsadas por eBPF que permiten una política de red de grano fino, observabilidad del tráfico y flujos de servicio a servicio dentro de Kubernetes.

- Observabilidad/aplicación en tiempo de ejecución con Tetragon que monitoriza llamadas al sistema, actividad de Socket, ejecución de procesos, permitiendo la detección/bloqueo de comportamientos inusuales.

- Integración en modelos CNI de Kubernetes que actúa como o reemplaza la capa de red de contenedores, ofreciendo capacidades avanzadas de segmentación y aplicación.

Ventajas

- Excelente para la aplicación en tiempo de ejecución y a nivel de red, especialmente en clústeres grandes o multi-inquilino donde la aislamiento, la segmentación de servicios y el control del tráfico este-oeste son importantes.

- La observabilidad profunda en el tráfico entre pods, los flujos de red y el comportamiento del sistema a nivel de kernel proporciona a los equipos SRE visibilidad adicional más allá de las imágenes de contenedores.

- Núcleo de código abierto con una comunidad sólida y modelos de despliegue flexibles.

Contras

- Desplegar y operar Cilium/Tetragon demanda una sólida ingeniería de plataforma; puede tener una curva de aprendizaje más pronunciada.

- No reemplaza las herramientas de CI/CD o de escaneo de imágenes/IaC; sigue siendo parte de una pila en capas.

- Para clústeres más pequeños o despliegues más simples, la aplicación avanzada de red puede ser más de lo que se necesita (y puede ralentizar el despliegue).

Modelo de Precios

Cilium ofrece tanto una versión de código abierto gratuita como una edición enterprise de pago.

- Código abierto: El proyecto central de Cilium es completamente gratuito de usar, proporcionando red, seguridad y observabilidad basadas en eBPF para entornos Kubernetes.

- Enterprise: Cilium Enterprise sigue un modelo de precios por nodo, que oscila típicamente entre 600 y 1.000 dólares por nodo, dependiendo de las características y el nivel de soporte. Incluye capacidades avanzadas como Tetragon para la observabilidad de seguridad en tiempo de ejecución, automatización y soporte empresarial dedicado. El precio se basa en presupuesto, y los despliegues más grandes pueden requerir un número mínimo de nodos.

Mejores prácticas para elegir una herramienta de seguridad Kubernetes

Elegir la herramienta de seguridad Kubernetes adecuada puede resultar abrumador, no porque las opciones sean escasas, sino porque hay demasiadas que prometen lo mismo. Cada una afirma proteger tus clústeres, simplificar el cumplimiento o reducir a la mitad los falsos positivos.

Comprende y ten en cuenta las siguientes consideraciones al elegir una herramienta de seguridad Kubernetes:

1. Elegir una herramienta de seguridad Kubernetes va más allá de marcar casillas: Se trata de encontrar lo que se adapta al ritmo de tu equipo; tu stack, tu escala y tu flujo de trabajo. Una buena herramienta debe sentirse como parte de tu proceso, no como un impedimento.

Para los equipos de DevSecOps y SRE, esto significa priorizar una integración sin fisuras con tus pipelines de CI/CD, clústeres de Kubernetes y stack de monitorización. La seguridad debe avanzar a la misma velocidad que tus despliegues. En el momento en que te ralentiza, corre el riesgo de ser ignorada.

Por lo tanto, evalúa la naturalidad con la que una herramienta se integra en tu entorno. ¿Funciona con GitOps? ¿Puede escanear tus Helm charts o plantillas IaC? ¿Se conecta a los sistemas que tu equipo ya utiliza a diario, como Slack o Jira? Estos puntos de contacto determinan si una herramienta se convierte en un socio de confianza o simplemente en otro panel de control que mantener.

2. Cobertura y Escalabilidad: Muchos equipos comienzan con el escaneo básico de imágenes y luego se dan cuenta de que necesitan visibilidad del comportamiento en tiempo de ejecución, las políticas de red o la desviación de configuración. Por eso, las mejores herramientas escanean y conectan los puntos entre los riesgos en tiempo de construcción, despliegue y ejecución. Una plataforma unificada como Aikido lo facilita al consolidar el escaneo, la detección de configuraciones erróneas y la visibilidad en tiempo de ejecución bajo un mismo techo. Pero incluso si eliges varias herramientas, asegúrate de que se complementen en lugar de competir. Piensa en ellas como capas de un único sistema de defensa.

3. Coste y Usabilidad: Una herramienta que tarda semanas en desplegarse o te inunda de falsos positivos no sobrevivirá a las cargas de trabajo del mundo real. Quieres algo que te ayude a actuar, no solo que te alerte. Evalúa cómo prioriza las vulnerabilidades, cuánto contexto proporciona y lo fácil que es automatizar las correcciones. La seguridad debe empoderar a los ingenieros, no agotarlos. Y aunque el precio importa, el coste total incluye el tiempo dedicado a gestionar alertas, mantener integraciones y formar a nuevos usuarios.

4. Uso a largo plazo: Kubernetes evoluciona rápidamente; piensa en nuevas APIs y arquitecturas de tiempo de ejecución cambiantes. Tu herramienta elegida debe crecer con él. Observa el historial del proveedor, su hoja de ruta y el soporte de la comunidad. Las mejores herramientas se adaptan junto con Kubernetes, no por detrás. Al final, la solución de seguridad adecuada es la que se adapta a tu ADN operativo, escalable, pragmática y diseñada para proteger tus clústeres sin ralentizar el impulso de tu equipo.

Asegurar Kubernetes de forma inteligente

La seguridad Kubernetes es la base de la confianza en cómo funcionan y escalan tus sistemas. Hemos explorado lo que la hace crítica, los desafíos de asegurar cargas de trabajo distribuidas y las herramientas diseñadas para ayudarte a mantenerte por delante del riesgo. Desde la desviación de configuración hasta los exploits en tiempo de ejecución, el conjunto de herramientas adecuado puede significar la diferencia entre la confianza y el caos.

En un espacio abarrotado de escáneres, paneles de control y alertas, lo que realmente importa es la simplicidad que ofrece profundidad. Ahí es donde Aikido destaca. Reúne las capas de seguridad Kubernetes, código, imágenes, configuración y tiempo de ejecución en un solo lugar, dando a tu equipo claridad en lugar de ruido.