Quieres proteger tu aplicación. El mejor punto de partida es la lista «Top 10» del Open Web Application Security Project (OWASP). Tal y como lo describe la experta en seguridad y formadora Tanya Janca en el podcast Secure Disclosure: «Es el proyecto más popular que lleva a cabo OWASP a nivel internacional, una lista de los 10 principales riesgos para las aplicaciones web». Publicada cada cuatro años, es el punto de referencia definitivo que utilizan los equipos de seguridad de todo el mundo para priorizar sus defensas. Estas son las vulnerabilidades que más aprovechan los atacantes. Si dejas alguna sin detectar, les habrás entregado una invitación en bandeja.

El problema es que la mayoría de los escáneres no lo cubren todo. Algunos solo analizan las aplicaciones en ejecución y pasan por alto todo lo que se esconde en el código fuente. Otros solo analizan las dependencias y no tienen en cuenta la infraestructura. Muchos generan tantas alertas falsas que los problemas reales quedan ocultos. El hecho de tener un escáner no significa necesariamente que estés protegido.

El 76 % de las organizaciones implementa actualizaciones importantes cada semana o con mayor frecuencia, y el 39 % lo hace a diario. Una mayor velocidad en la entrega de código implica una mayor superficie de ataque, y los atacantes no se quedan atrás. Un escáner OWASP adecuado te permite ir un paso por delante de ellos. No todos los escáneres son iguales, y las diferencias son importantes. Esta guía analiza los mejores escáneres OWASP del mercado para que puedas elegir uno con total confianza.

¿Cuáles son las Top 10 OWASP ?

A continuación se presenta la lista de OWASP para 2025 con los diez riesgos de seguridad más críticos para las aplicaciones web:

- A01: Control de acceso roto

- A02: Configuración de seguridad incorrecta

- A03: Fallos en la cadena de suministro de software

- A04: Fallos criptográficos

- A05: Inyección

- A06: Diseño inseguro

- A07: Fallos de autenticación

- A08: Fallos de integridad de software o datos

- A09: Fallos de registro y alerta de seguridad

- A10: Gestión inadecuada de condiciones excepcionales

¿Cómo funcionan los escáneres de OWASP?

La mayoría de los escáneres no cubren las Top 10 OWASP una sola herramienta. Para ello, combinan varios métodos, cada uno de los cuales se centra en una parte diferente del panorama de vulnerabilidades. Antes de decidirse por un escáner, conviene saber qué herramientas incluye realmente y qué abarca cada una de ellas:

- Pruebas de seguridad de aplicaciones estáticas SAST) analizan el código fuente antes de que se ejecute nada, lo que ayuda a detectar inyecciones (A05), fallos criptográficos (A04), diseños inseguros (A06), fallos de autenticación (A07) y fallos de integridad del software y los datos (A08).

- análisis de composición de software SCA) examina las dependencias de terceros en busca de vulnerabilidades conocidas y paquetes maliciosos, abordando directamente los fallos en la cadena de suministro de software (A03).

- Pruebas de seguridad de aplicaciones dinámicas DAST) analizan la aplicación en ejecución en busca de vulnerabilidades que solo se detectan en tiempo de ejecución, abarcando control de acceso roto A01), configuración de seguridad incorrecta A02) y la inyección (A05), de forma que complementan lo que SAST a nivel de código.

- El análisis de «Infraestructura como código» (IaC) comprueba si los archivos de configuración de la infraestructura contienen errores antes de la implementación, centrándose en configuración de seguridad incorrecta A02).

- escaneo de secretos detecta credenciales codificadas y claves API expuestas en tu código fuente, abordando una de las causas principales de los fallos de autenticación (A07) y los fallos en la cadena de suministro de software (A03).

- Las pruebas de penetración validan las vías de ataque reales contra su aplicación en funcionamiento, lo que permite confirmar qué vulnerabilidades de las diez categorías son realmente explotables y no solo teóricamente presentes.

- El registro de seguridad (A09) y la gestión inadecuada de condiciones excepcionales (A10) quedan parcialmente cubiertos por SAST, que puede detectar prácticas de registro insuficientes y una gestión deficiente de los errores a nivel del código. Para lograr una cobertura completa, también es recomendable recurrir a protección en tiempo de ejecución y, en algunos casos, a la revisión manual.

Ahora que tenemos claro qué ofrecen los mejores escáneres del mercado, veamos cómo se comparan algunos de los principales fabricantes.

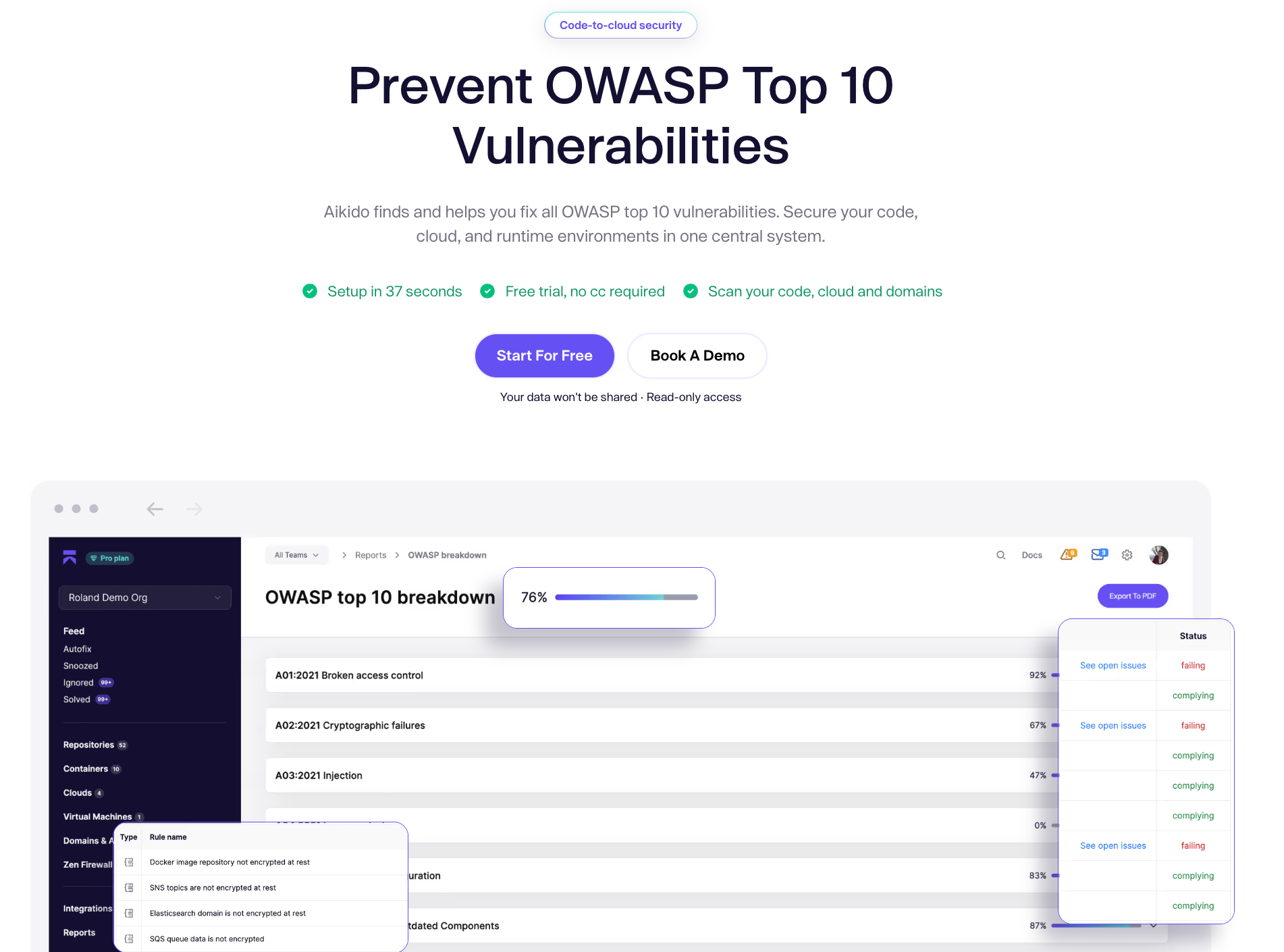

Aikido Security

Aikido es el escáner de OWASP más completo del mercado. A diferencia de otras herramientas que solo cubren parte del Top 10, Aikido combina SAST, SCA, DAST, escaneo de secretos, pruebas de penetración y escaneo IaC en una única plataforma, para que las organizaciones puedan analizar fácilmente su entorno y obtener un informe que les permita evaluar el rendimiento de su pila.

Además, Aikido Intel aporta inteligencia de amenazas en tiempo real, detectando vulnerabilidades en paquetes de código abierto que aún no han sido incluidas en ninguna base de datos CVE. Por su parte, el cortafuegos Zen bloquea ataques de inyección críticos y el uso indebido de API en tiempo de ejecución, cubriendo así el registro de seguridad (A09) y el manejo incorrecto de condiciones excepcionales (A10) en la capa de infraestructura.

La calidad de la señal es tan importante como la cobertura. AutoTriage reduce los falsos positivos en más de un 90 %, por lo que las alertas son realmente significativas. Cuando surge un problema real, corrección automática con IA genera una solicitud de incorporación de cambios (PR) lista para fusionar, de modo que el camino desde la detección hasta la resolución sea lo más corto posible. La configuración lleva menos de un minuto y la mayoría de DAST se completan en menos de dos minutos, por lo que la seguridad se integra en el proceso de desarrollo en lugar de ralentizarlo.

pentesting de IA valida las rutas de ataque reales contra su aplicación en ejecución, confirmando qué vulnerabilidades son realmente explotables y no solo teóricamente presentes. Mientras que otros escáneres señalan posibles problemas, las pruebas de penetración los confirman.

Con la confianza de más de 100 000 equipos, Aikido ofrece una cobertura OWASP de nivel empresarial a un precio asequible para equipos de cualquier tamaño.

{{cta}}

Características clave

- DAST, SAST, SCA e IaC en una sola plataforma

- Aikido Intel: inteligencia de amenazas en tiempo real

- AutoTriage, con una reducción de más del 90 % en los falsos positivos

- corrección automática con IA pull requests listas para fusionar

- Zen Firewall para protección en tiempo de ejecución

- Pentesting de IA

- Integración de IDE y CI/CD

- Precios predecibles + plan gratuito

- Adecuado para diversos tipos de desarrolladores

ZAP

ZAP una DAST gratuita y de código abierto desarrollada originalmente por OWASP, y que ahora se mantiene bajo el patrocinio Checkmarx con el nombre de ZAP Checkmarx». El hecho de que sea gratuita y de código abierto la ha convertido en una herramienta muy popular entre los desarrolladores independientes y los equipos de desarrollo pequeños. Sin embargo, por esa misma razón, ZAP algunas limitaciones notables como escáner de OWASP.

Al utilizar únicamente DAST , sin recurrir SAST analizar el código ni SCA analizar las bibliotecas, ZAP detectar de forma fiable todos los problemas incluidos en la lista Top 10 OWASP. La implementación ZAP el front-end puede suponer un proceso que requiere mucho tiempo y esfuerzo. En el back-end, los falsos positivos dificultan la conversión de los resultados en mejoras de seguridad significativas.

La facilidad de uso hace que ZAP atractivo para los desarrolladores que necesitan obtener información rápidamente. Sin embargo, para quienes necesitan análisis eficientes, resultados fiables o una solución adecuada para equipos más grandes y productos comerciales, ZAP mucho que desear.

Características clave

- Principalmente DAST

- Escaneo pasivo y activo

- Configuración manual del proxy/interceptación

- Integración de CI/CD a través de la CLI y Docker

- Gratuito y de código abierto

Burp Suite

Burp Suite una de las principales DAST del mercado, pero no goza de la misma reputación que un escáner de OWASP.

DAST destacan en la detección de vulnerabilidades en tiempo de ejecución. Sin embargo, no pueden detectar problemas presentes en el código, como secretos codificados, prácticas inseguras y fallos de lógica. Por ello, DAST como Burp Suite algunas de las vulnerabilidades del Top 10 OWASP. Para encontrarlas se necesitarán herramientas adicionales que no están disponibles en Burp Suite un proceso para integrar los resultados de distintos escáneres.

Otra característica de Burp Suite puede considerarse tanto una ventaja como un inconveniente es que el producto está orientado a los equipos de seguridad. Es ideal para profesionales de la seguridad con experiencia y conocimientos en la protección de aplicaciones web. Sin embargo, su interfaz compleja resulta menos adecuada para desarrolladores que deben compaginar la seguridad con otras prioridades.

Burp Suite bien como DAST de pruebas de seguridad dinámicas DAST , pero presenta importantes limitaciones como escáner OWASP y no resulta una solución completa para la seguridad de las aplicaciones.

Características clave

- Principalmente una DAST

- Integración CI/CD

- Ediciones Community (gratuita), Professional y Enterprise

- Énfasis en las pruebas manuales

- Diseñado para equipos de seguridad

Invicti

Invicti una plataforma integral para la seguridad de aplicaciones web que incorpora DAST, SAST, IAST, SCA, seguridad de API, escaneo de secretos y ASPM para detectar vulnerabilidades de OWASP, entre otras. Cuenta con unas capacidades impresionantes y goza de una buena reputación entre los desarrolladores, pero Invicti no sea la opción adecuada para todos los equipos de desarrollo, ni siquiera para la mayoría.

Las prestaciones son adecuadas para aplicaciones web grandes y complejas, y los precios lo reflejan. Invicti tres planes (Essentials, Professional y Ultimate). Aunque Invicti una licencia gratuita de «prueba de concepto», las prestaciones son limitadas en comparación con otras opciones gratuitas o freemium del mercado. Algunos usuarios también señalan que la velocidad de análisis puede ser lenta en aplicaciones de gran tamaño (los análisis suelen durar entre 8 y 10 horas).

Invicti tener en cuenta para las grandes empresas que se centran especialmente en la seguridad de las aplicaciones web. Para el resto, incluidas las empresas que desean proteger todo el ciclo de vida del desarrollo de software con una única solución, conviene considerar otras opciones.

Características clave

- DAST, SAST, IAST y SCA

- Escaneo basado en pruebas

- REST y GraphQL, y análisis de API SOAP

- Funcionalidades de ASPM

- Informes de cumplimiento

- Integración CI/CD

Nikto

Nikto es un escáner de servidores web gratuito y de código abierto capaz de detectar 8.000 archivos potencialmente peligrosos, versiones de software obsoletas y errores de configuración en los servidores. Es rápido, accesible y se utiliza ampliamente como herramienta de reconocimiento inicial. Sin embargo, no sustituye a un análisis exhaustivo de OWASP.

El análisis con Nikto no detectará todas las vulnerabilidades del Top 10 OWASP. Al tratarse de un enfoque centrado en el lado del servidor, no detectará fallos en la lógica de la aplicación, como las inyecciones SQL y los ataques XSS. Debido a su enfoque basado en patrones, también generará un gran número de falsos positivos y carece de una interfaz gráfica de usuario para mostrar los resultados.

Nikto puede ser un complemento útil para otros escáneres de aplicaciones web, sobre todo porque es gratuito y fácil de usar. Es posible que los desarrolladores independientes quieran realizar un análisis en las primeras fases del desarrollo para detectar problemas habituales. Sin embargo, para la mayoría de los equipos de desarrollo, Nikto resultará insuficiente para los análisis de OWASP o para garantizar una seguridad integral de las aplicaciones.

Características clave

- Escáner de servidores web desde la línea de comandos

- Gratuito y de código abierto

- Integración de CI/CD mediante Docker

- Varios formatos de informe

- Arquitectura modular

Snyk

Snyk convertido en una de las empresas más conocidas en el ámbito de la seguridad de las aplicaciones, lo que puede suponer tanto una ventaja como un inconveniente. Las herramientas necesarias para los análisis OWASP, como SCA, SAST y DAST todas disponibles en Snyk gozan de buena reputación entre los desarrolladores. Sin embargo, tienen un coste elevado.

Snyk cuesta más (en algunos casos, bastante más) que la mayoría de las demás opciones de esta lista. Y aunque ese precio da derecho a herramientas de seguridad de aplicaciones que superan el marco de OWASP, hay ausencias notables, como la gestión seguridad en la nube (CSPM) y un firewall integrado en la aplicación. A pesar de los elevados costes, Snyk sido criticado por tener una alta tasa de falsos positivos y una interfaz confusa.

Los desarrolladores que necesiten sólidas SAST SCA SAST quizá quieran considerar Snyk. Sin embargo, esas capacidades tienen un coste considerable, y es posible encontrar una cobertura similar en otras soluciones sin el modelo de precios por desarrollador ni la necesidad de añadir módulos independientes para cada tipo de análisis. Quienes busquen una cobertura OWASP más completa, menos alertas falsas y una estructura de precios más transparente deberían buscar otras opciones.

Características clave

- DAST, SAST y SCA

- Integración CI/CD

- Evaluación de riesgos

- Correcciones automáticas

- Plan gratuito y planes de pago

Comparación de proveedores

Elige un escáner que realmente cubra el Top 10

Aunque el mercado está repleto de soluciones eficaces y atractivas para la seguridad de las aplicaciones, los escáneres de OWASP que cubren de forma exhaustiva las 10 vulnerabilidades principales son bastante escasos. Entre los que realmente ofrecen una cobertura completa, la mayoría presenta algún inconveniente: un coste elevado, son aptos solo para grandes empresas, generan muchos falsos positivos o cuentan con flujos de trabajo de corrección ineficaces.

Aikido ocupa el primer puesto en la lista de los mejores escáneres de OWASP porque cumple todos esos requisitos. Combina SAST, SCA, DAST, escaneo IaC, inteligencia de amenazas en tiempo real y correcciones basadas en IA en una única plataforma diseñada en función de la forma en que trabajan realmente los desarrolladores, a un precio asequible para equipos pequeños y empresas medianas.

Los escáneres de OWASP son imprescindibles para los desarrolladores de hoy en día. Aikido también lo es.

{{walkthrough}}

Preguntas frecuentes sobre el escáner de OWASP

¿Qué es un escáner OWASP? Un escáner OWASP es una herramienta de seguridad que comprueba si tu aplicación cumple con el Top 10 OWASP, la lista de referencia del sector que recoge los riesgos de seguridad más críticos para las aplicaciones web. La mayoría de los escáneres combinan varios métodos, como SAST, SCA, DAST y escaneo de secretos cubrir toda la lista.

¿Necesito más de una herramienta para cubrir la lista completa Top 10 OWASP? Con la mayoría de los escáneres, sí. Los escáneres DAST, como ZAP Burp Suite las vulnerabilidades que solo aparecen en el código fuente o en las dependencias. Para lograr una cobertura completa, suele ser necesaria una plataforma que combine varios métodos de análisis en una única solución.

¿Con qué frecuencia debo realizar análisis de OWASP? Con la mayor frecuencia posible. Dado que el 76 % de las organizaciones implementan actualizaciones semanalmente o con mayor frecuencia, realizar análisis solo de forma periódica deja ventanas de vulnerabilidad. El mejor escáner es aquel que se integra en tu proceso de CI/CD y se ejecuta automáticamente en cada compilación.

¿Cuál es la diferencia entre SAST DAST? SAST el código fuente antes de que se ejecute la aplicación, detectando problemas como secretos codificados de forma rígida y lógica insegura en una fase temprana del desarrollo. DAST la aplicación en ejecución, detectando vulnerabilidades que solo se manifiestan en tiempo de ejecución, como control de acceso roto configuraciones erróneas. Para lograr una cobertura completa de OWASP se necesitan ambos.

¿Por qué son importantes los falsos positivos en los análisis de OWASP? Una tasa elevada de falsos positivos implica que los desarrolladores dedican tiempo a investigar problemas que no son reales, lo que merma la confianza en la herramienta y provoca fatiga por alertas. Cuando las alertas pierden su significado, las vulnerabilidades reales pasan desapercibidas. Los escáneres eficaces, como Aikido, utilizan un sistema de clasificación automatizado para reducir los falsos positivos, de modo que, cuando surge algo, merece la atención necesaria.

<script type="application/ld+json">

{

"@context": "https://schema.org",

"@graph": [

{

"@type": "WebPage",

"@id": "https://www.aikido.dev/blog/top-owasp-scanners#webpage",

"url": "https://www.aikido.dev/blog/top-owasp-scanners",

"name": "Top OWASP Scanners in 2026 for Web Application Security",

"description": "A comprehensive comparison of the top OWASP scanners in 2026, covering how each tool maps to the OWASP Top 10, what scanning methods they use, and which solution delivers the most complete coverage for web application security teams.",

"inLanguage": "en-US",

"isPartOf": {

"@type": "WebSite",

"@id": "https://www.aikido.dev#website",

"url": "https://www.aikido.dev",

"name": "Aikido Security",

"publisher": {

"@id": "https://www.aikido.dev#organization"

}

},

"breadcrumb": {

"@id": "https://www.aikido.dev/blog/top-owasp-scanners#breadcrumb"

},

"mainEntity": {

"@id": "https://www.aikido.dev/blog/top-owasp-scanners#article"

},

"speakable": {

"@type": "SpeakableSpecification",

"cssSelector": ["h1", "h2", ".article-intro"]

}

},

{

"@type": "BreadcrumbList",

"@id": "https://www.aikido.dev/blog/top-owasp-scanners#breadcrumb",

"itemListElement": [

{

"@type": "ListItem",

"position": 1,

"name": "Home",

"item": "https://www.aikido.dev"

},

{

"@type": "ListItem",

"position": 2,

"name": "Blog",

"item": "https://www.aikido.dev/blog"

},

{

"@type": "ListItem",

"position": 3,

"name": "Top OWASP Scanners in 2026 for Web Application Security",

"item": "https://www.aikido.dev/blog/top-owasp-scanners"

}

]

},

{

"@type": "TechArticle",

"@id": "https://www.aikido.dev/blog/top-owasp-scanners#article",

"mainEntityOfPage": {

"@id": "https://www.aikido.dev/blog/top-owasp-scanners#webpage"

},

"headline": "Top OWASP Scanners in 2026 for Web Application Security",

"alternativeHeadline": "Best OWASP Scanners in 2026: A Developer's Comparison Guide",

"description": "Most OWASP scanners don't actually cover the full Top 10. This guide compares the leading OWASP scanning tools in 2026 — including Aikido, ZAP, Burp Suite, Invicti, Nikto, and Snyk — evaluating each across SAST, SCA, DAST, secrets scanning, pentesting, IaC scanning, false positive rates, pricing, and overall OWASP Top 10 coverage. Includes a breakdown of how each scanning method maps to specific OWASP categories and a vendor comparison table.",

"url": "https://www.aikido.dev/blog/top-owasp-scanners",

"datePublished": "2026-05-06T00:00:00+00:00",

"dateModified": "2026-05-06T00:00:00+00:00",

"inLanguage": "en-US",

"author": {

"@id": "https://www.aikido.dev/authors/nicholas-thomson#person"

},

"publisher": {

"@id": "https://www.aikido.dev#organization"

},

"image": {

"@type": "ImageObject",

"@id": "https://www.aikido.dev/blog/top-owasp-scanners#image",

"url": "https://www.aikido.dev/images/blog/top-owasp-scanners-2026.png",

"width": 1200,

"height": 630

},

"articleSection": "Application Security",

"timeRequired": "PT10M",

"proficiencyLevel": "Intermediate",

"keywords": [

"OWASP scanner",

"OWASP Top 10",

"best OWASP scanners 2026",

"web application security tools",

"SAST tools",

"SCA tools",

"DAST tools",

"secrets scanning",

"IaC scanning",

"application security testing",

"vulnerability scanning",

"false positive reduction",

"AI pentesting",

"developer security tools",

"Aikido Security",

"ZAP scanner",

"Burp Suite",

"Snyk",

"Invicti",

"Nikto",

"DevSecOps tools",

"CI/CD security"

],

"about": [

{

"@type": "Thing",

"name": "OWASP Top 10",

"description": "The Open Worldwide Application Security Project's ranked list of the ten most critical web application security risks, published every four years and used as the definitive benchmark by security teams worldwide.",

"sameAs": "https://owasp.org/www-project-top-ten/"

},

{

"@type": "Thing",

"name": "Web Application Security Scanning",

"description": "The practice of using automated tools to identify vulnerabilities in web applications by combining static analysis, dynamic testing, dependency scanning, and infrastructure checks."

},

{

"@type": "Thing",

"name": "Static Application Security Testing",

"description": "SAST analyzes application source code before it runs to detect vulnerabilities including injection flaws, cryptographic failures, insecure design patterns, authentication weaknesses, and data integrity issues.",

"sameAs": "https://en.wikipedia.org/wiki/Static_application_security_testing"

},

{

"@type": "Thing",

"name": "Dynamic Application Security Testing",

"description": "DAST tests a running application for vulnerabilities that only surface at runtime, including broken access control, security misconfiguration, and injection attacks.",

"sameAs": "https://en.wikipedia.org/wiki/Dynamic_application_security_testing"

},

{

"@type": "Thing",

"name": "Software Composition Analysis",

"description": "SCA scans third-party dependencies and open source libraries for known vulnerabilities and malicious packages, directly targeting software supply chain failures.",

"sameAs": "https://en.wikipedia.org/wiki/Software_composition_analysis"

},

{

"@type": "Thing",

"name": "Secrets Scanning",

"description": "Automated detection of hardcoded credentials, API keys, and exposed secrets in source code and repositories, addressing a root cause of authentication failures and supply chain attacks."

},

{

"@type": "Thing",

"name": "Infrastructure as Code Security Scanning",

"description": "Analysis of IaC configuration files to detect security misconfigurations before they reach production environments."

},

{

"@type": "Thing",

"name": "False Positive Reduction in Security Scanning",

"description": "The challenge of minimizing irrelevant or incorrect vulnerability alerts in security tools, which when left unaddressed leads to alert fatigue and causes real vulnerabilities to be ignored."

}

],

"mentions": [

{

"@type": "SoftwareApplication",

"name": "Aikido Security",

"description": "A comprehensive developer security platform combining SAST, SCA, DAST, secrets scanning, IaC scanning, AI pentesting, and real-time threat intelligence in a single platform. Features AutoTriage for 90%+ false positive reduction and AI AutoFix for merge-ready remediation PRs.",

"url": "https://www.aikido.dev",

"applicationCategory": "SecurityApplication"

},

{

"@type": "SoftwareApplication",

"name": "ZAP by Checkmarx",

"description": "A free, open-source DAST tool originally developed under OWASP, now maintained under Checkmarx's sponsorship. Limited to DAST scanning without SAST or SCA capabilities.",

"url": "https://www.zaproxy.org",

"applicationCategory": "SecurityApplication"

},

{

"@type": "SoftwareApplication",

"name": "Burp Suite",

"description": "A leading DAST solution focused on web application security testing, primarily suited to experienced security professionals. Does not include SAST or SCA capabilities.",

"url": "https://portswigger.net/burp",

"applicationCategory": "SecurityApplication"

},

{

"@type": "SoftwareApplication",

"name": "Invicti",

"description": "A comprehensive web application security platform incorporating DAST, SAST, IAST, SCA, API security, secrets scanning, and ASPM. Suited to large enterprise environments.",

"url": "https://www.invicti.com",

"applicationCategory": "SecurityApplication"

},

{

"@type": "SoftwareApplication",

"name": "Nikto",

"description": "A free, open-source command-line web server scanner that tests for dangerous files, outdated software versions, and server misconfigurations. Not a substitute for comprehensive OWASP scanning.",

"url": "https://cirt.net/Nikto2",

"applicationCategory": "SecurityApplication"

},

{

"@type": "SoftwareApplication",

"name": "Snyk",

"description": "A well-known application security platform offering SCA, SAST, and DAST capabilities. Notable for strong dependency scanning but criticized for high cost, high false positive rates, and a complex interface.",

"url": "https://snyk.io",

"applicationCategory": "SecurityApplication"

},

{

"@type": "Thing",

"name": "OWASP Top 10 2025",

"description": "The 2025 edition of the OWASP Top 10, including Broken Access Control, Security Misconfiguration, Software Supply Chain Failures, Cryptographic Failures, Injection, Insecure Design, Authentication Failures, Software or Data Integrity Failures, Security Logging and Alerting Failures, and Mishandling of Exceptional Conditions.",

"sameAs": "https://owasp.org/www-project-top-ten/"

},

{

"@type": "Thing",

"name": "CI/CD Pipeline Security",

"description": "Integration of automated security scanning into continuous integration and deployment pipelines to catch vulnerabilities before code reaches production."

}

]

},

{

"@type": "ItemList",

"@id": "https://www.aikido.dev/blog/top-owasp-scanners#toollist",

"name": "Top OWASP Scanners in 2026",

"description": "A ranked comparison of the leading OWASP scanning tools evaluated on coverage, scanning methods, false positive rates, pricing, and developer fit.",

"numberOfItems": 6,

"itemListOrder": "https://schema.org/ItemListOrderDescending",

"itemListElement": [

{

"@type": "ListItem",

"position": 1,

"name": "Aikido Security",

"description": "The most comprehensive OWASP scanner on the market, combining SAST, SCA, DAST, secrets scanning, pentesting, and IaC scanning in a single platform with AutoTriage, AI AutoFix, and the Zen runtime firewall.",

"url": "https://www.aikido.dev"

},

{

"@type": "ListItem",

"position": 2,

"name": "ZAP by Checkmarx",

"description": "A free, open-source DAST tool popular with solo and small developer teams, with notable limitations as a comprehensive OWASP scanner due to lack of SAST and SCA.",

"url": "https://www.zaproxy.org"

},

{

"@type": "ListItem",

"position": 3,

"name": "Burp Suite",

"description": "A leading DAST solution well-suited to experienced security professionals, but limited as a full OWASP scanner due to absent SAST, SCA, and secrets scanning capabilities.",

"url": "https://portswigger.net/burp"

},

{

"@type": "ListItem",

"position": 4,

"name": "Invicti",

"description": "A comprehensive enterprise web application security platform with broad OWASP coverage, but high cost and slow scan speeds make it unsuitable for most small and midsize teams.",

"url": "https://www.invicti.com"

},

{

"@type": "ListItem",

"position": 5,

"name": "Nikto",

"description": "A free, open-source web server scanner useful as a first-pass reconnaissance tool, but inadequate as a standalone OWASP scanner due to limited coverage and high false positive rates.",

"url": "https://cirt.net/Nikto2"

},

{

"@type": "ListItem",

"position": 6,

"name": "Snyk",

"description": "A well-regarded application security platform with strong SCA and SAST capabilities, but high per-developer pricing, a high false positive rate, and notable gaps in cloud security limit its value as a complete OWASP solution.",

"url": "https://snyk.io"

}

]

},

{

"@type": "FAQPage",

"@id": "https://www.aikido.dev/blog/top-owasp-scanners#faq",

"mainEntity": [

{

"@type": "Question",

"name": "What is an OWASP scanner?",

"acceptedAnswer": {

"@type": "Answer",

"text": "An OWASP scanner is a security tool that tests your application against the OWASP Top 10, the industry's definitive list of the most critical web application security risks. Most scanners combine multiple methods including SAST, SCA, DAST, and secrets scanning to cover the full list."

}

},

{

"@type": "Question",

"name": "Do I need more than one tool to cover the full OWASP Top 10?",

"acceptedAnswer": {

"@type": "Answer",

"text": "With most tools, yes. DAST-only scanners like ZAP and Burp Suite miss vulnerabilities that only appear in source code or dependencies. Full coverage typically requires a platform that combines multiple scanning methods in a single solution."

}

},

{

"@type": "Question",

"name": "How often should I run OWASP scans?",

"acceptedAnswer": {

"@type": "Answer",

"text": "As continuously as possible. With 76% of organizations deploying updates weekly or faster, running scans only periodically leaves windows of exposure. The best scanner is one that integrates into your CI/CD pipeline and runs automatically on every build."

}

},

{

"@type": "Question",

"name": "What is the difference between SAST and DAST?",

"acceptedAnswer": {

"@type": "Answer",

"text": "SAST analyzes your source code before the application runs, catching issues like hardcoded secrets and insecure logic early in development. DAST tests the running application, finding vulnerabilities that only surface at runtime like broken access control and misconfigurations. Comprehensive OWASP coverage requires both."

}

},

{

"@type": "Question",

"name": "Why do false positives matter in OWASP scanning?",

"acceptedAnswer": {

"@type": "Answer",

"text": "A high false positive rate means developers spend time investigating issues that are not real, which erodes trust in the tool and leads to alert fatigue. When alerts lose meaning, real vulnerabilities get ignored. Effective scanners use automated triage to cut false positives so that when something surfaces, it warrants attention."

}

}

]

},

{

"@type": "Person",

"@id": "https://www.aikido.dev/authors/nicholas-thomson#person",

"name": "Nicholas Thomson",

"url": "https://www.aikido.dev/authors/nicholas-thomson",

"jobTitle": "Senior SEO & Growth Lead",

"worksFor": {

"@id": "https://www.aikido.dev#organization"

},

"sameAs": [

"https://www.linkedin.com/",

"https://x.com/"

]

},

{

"@type": "Organization",

"@id": "https://www.aikido.dev#organization",

"name": "Aikido Security",

"description": "Aikido Security is a developer security platform that combines SAST, SCA, DAST, secrets scanning, IaC scanning, AI pentesting, and real-time threat intelligence in a single solution designed to minimize developer cognitive burden while maximizing vulnerability coverage.",

"url": "https://www.aikido.dev",

"logo": {

"@type": "ImageObject",

"url": "https://www.aikido.dev/logo.png"

},

"sameAs": [

"https://www.linkedin.com/company/aikido-security",

"https://twitter.com/aikido_security"

]

}

]

}

</script>