Wiz.io es una Plataforma de Protección de Aplicaciones Nativas de la Nube (CNAPP) con una solución CSPM integrada. Ayuda a las organizaciones a identificar vulnerabilidades, configuraciones erróneas y riesgos en todo su panorama de TI, desde el «código hasta la nube». Su rápida adopción y valoración de 10 mil millones de dólares se deben a su enfoque de escaneo sin agentes y basado en grafos, que proporciona a los equipos de seguridad una visibilidad profunda de los problemas sin necesidad de agentes.

Sin embargo, a pesar de su popularidad, muchas organizaciones están reevaluando las capacidades “code-to-cloud” de Wiz.io. Aunque Wiz se ha expandido a la seguridad de aplicaciones con Wiz Code (ofreciendo SAST, SCA y escaneo IaC), los equipos informan que estas capacidades aún están por detrás de las herramientas AppSec dedicadas. La plataforma carece de DAST más allá del escaneo centrado en API, no tiene análisis de calidad de código y requiere integraciones de terceros para una cobertura más profunda.

Además, el escáner de secretos integrado de Wiz y las herramientas de análisis de composición de software (SCA) se quedan cortas en comparación con las alternativas, careciendo de características importantes como las actualizaciones automáticas de dependencias que son estándar en las herramientas AppSec dedicadas (su SCA actualmente solo opera en tiempo de ejecución).

Esto es lo que dicen los equipos que usan Wiz:

«Usamos Wiz. Tiene muchas funcionalidades y, en general, estoy bastante impresionado, pero lo usa principalmente el equipo de seguridad y yo me encargo de supervisar…» – Ingeniero de plataforma en Reddit

“Aunque Wiz destaca en muchas áreas, su precio puede ser elevado para equipos u organizaciones más pequeños, y la gran cantidad de datos y alertas a veces puede resultar abrumadora sin una configuración adecuada.” – Revisor de G2 (Jefe de Ingeniería)

En esta guía, exploraremos las principales alternativas a Wiz.io y proporcionaremos comparaciones detalladas para ayudarte a elegir las herramientas que mejor se adapten a las necesidades de seguridad de aplicaciones y en la nube de tu equipo.

Puedes ir directamente a cualquiera de las alternativas a Wiz.io que se muestran a continuación:

- Aikido Security

- Aqua Security

- Check Point CloudGuard

- Lacework

- Orca Security

- Palo Alto Networks Prisma Cloud

TL;DR

Entre todas las alternativas a Wiz.io revisadas, Aikido Security se posiciona como la alternativa líder, combinando capacidades CNAPP completas con un flujo de trabajo centrado en el desarrollador que integra de forma nativa SAST, SCA, IaC, escaneo de secretos y CSPM, todo a un precio transparente y fijo. Su diseño sin agentes, la remediación impulsada por IA y la integración CI/CD facilitan su despliegue y mantenimiento, sin la fatiga de alertas o la complejidad de precios que muchos equipos experimentan con Wiz.

Varias organizaciones ya han reemplazado Wiz por Aikido Security, y muchas otras han seleccionado Aikido Security después de realizar POCs (pruebas de concepto) directas con ambas compañías.

Comparación entre Wiz.io y Aikido Security

¿Buscas más plataformas de seguridad nativas de la nube? Consulta nuestro artículo sobre las Mejores herramientas de Cloud Security Posture Management (CSPM) en 2026.

¿Qué es Wiz.io?

Wiz.io, también conocido como Wiz, es una Plataforma de Protección de Aplicaciones Nativas de la Nube (CNAPP). Es conocido principalmente por su enfoque sin agentes y basado en grafos para asegurar entornos de la nube desde la configuración hasta el tiempo de ejecución. Incluye:

- Cloud Security Posture Management (CSPM): Escanea continuamente los activos en la nube en busca de vulnerabilidades

- Gestión de vulnerabilidades: Detecta y prioriza riesgos en máquinas virtuales, contenedores y cargas de trabajo en la nube.

- Arquitectura sin agentes: Utiliza el escaneo basado en API para una configuración rápida.

- Grafo de seguridad: Muestra los hallazgos en identidades, cargas de trabajo y configuraciones en forma de grafos.

- Integración: Soporte para herramientas CI/CD y SIEM.

- Escaneo básico de SAST, SCA e IaC (a través de Wiz Code): Escanea código de aplicación, dependencias y plantillas de infraestructura como código

¿Quién usa Wiz?

Wiz es utilizado principalmente por empresas medianas y grandes que gestionan entornos multinube complejos. Sus paneles detallados, informes de cumplimiento y visibilidad de la infraestructura lo convierten en el favorito entre los equipos de seguridad en la nube y los CISOs.

Sin embargo, no fue diseñado pensando en los desarrolladores. Los equipos de DevOps pueden usar Wiz para detectar configuraciones erróneas, pero en lo que respecta a la seguridad del código y de los pipelines, se queda corto. Aunque su módulo "Wiz Code", introducido recientemente, añade algo de SAST y escaneo de infraestructura como código (IaC), se queda corto en comparación con las herramientas de seguridad dedicadas de SAST, SCA o CI/CD pipeline.

Estas limitaciones, combinadas con las preocupaciones sobre los precios y la fatiga de alertas, han llevado a muchas organizaciones a explorar alternativas más integradas, de “código a la nube”.

¿Por qué buscar alternativas?

Incluso con la popularidad de Wiz, los equipos a menudo se encuentran con estos puntos de fricción:

- Búsqueda de activos en la nube: Se sabe que su búsqueda de activos en la nube tiene un rendimiento inferior.

- Configuración compleja: Configurar Wiz en AWS, Azure y GCP puede llevar mucho tiempo, especialmente al gestionar permisos y políticas entre cuentas.

- Fatiga de alertas y falsos positivos: Los escaneos amplios de Wiz pueden abrumar a los equipos con alertas.

- Seguridad limitada a nivel de código: Si bien Wiz Code ahora ofrece SAST y SCA, estas características son más nuevas y menos refinadas que las herramientas AppSec dedicadas. La oferta de DAST se centra principalmente en la API en lugar de en las pruebas completas de aplicaciones web. Si desea una cobertura profunda para el código de la aplicación, las dependencias, los secretos y los contenedores, deberá integrar herramientas de terceros o utilizar alternativas que los integren de forma nativa, como Aikido Security.

- Mala experiencia para el desarrollador: Wiz carece de plugins nativos para IDE, una interfaz de usuario moderna, correcciones accionables y una UX orientada al desarrollador.

- Precios solo para empresas: El precio de Wiz es opaco y a menudo inalcanzable para startups o equipos más pequeños. Cobra a los equipos en función de la carga de trabajo, lo que puede ser difícil de predecir, y muchos usuarios informan de presupuestos impredecibles para características que no utilizan.

Criterios clave para elegir una alternativa

Al evaluar alternativas, céntrese en estas características clave:

- Cobertura "del Cloud al Código": Elija plataformas que combinen CSPM con herramientas orientadas al desarrollador, como el escaneo IaC, el escaneo de contenedores y las comprobaciones de dependencias de código abierto.

- Alertas precisas y priorizadas: ¿Utiliza IA para filtrar alertas? Busque herramientas con puntuación de riesgo contextual y bajos falsos positivos.

- Integración CI/CD e IDE: Las herramientas eficaces deben integrarse en su flujo de trabajo de desarrollo existente, no complicarlo.

- UX orientada al desarrollador: ¿Está diseñada pensando en los desarrolladores? ¿Ofrece una guía de remediación clara y funciones como la corrección automática con IA?

- Precios transparentes: Opte por soluciones con pruebas de autoservicio y precios fijos por desarrollador en lugar de modelos opacos solo para empresas.

- Despliegue: ¿Cuánto tiempo lleva desplegarlo? ¿Necesita especialistas para configurarlo?

Las 6 mejores alternativas a Wiz.io

A continuación, examinamos las seis principales alternativas a Wiz.io. Cada una de ellas aborda las deficiencias de Wiz.io de diferentes maneras.

1. Aikido Security

Aikido Security es una plataforma de seguridad moderna que se distingue por una clara diferenciación de las plataformas CNAPP tradicionales como Wiz.io. Aikido Security unifica la protección de código y la seguridad en la nube en un flujo de trabajo centrado en el desarrollador, combinando SAST, SCA, IaC, detección de secretos y CSPM con correlación de riesgos impulsada por IA.

En lugar de abrumar a los usuarios con un sinfín de alertas, Aikido utiliza la correlación basada en grafos para identificar rutas de ataque reales a través del código, los contenedores y los recursos en la nube, reduciendo el ruido y exponiendo los riesgos explotables.

Y con todos estos hallazgos, ¿qué sigue?

Aikido Security ofrece a los desarrolladores todo lo que necesitan para solucionar problemas rápidamente:

- Explicaciones claras

- Soluciones sugeridas en su IDE o PRs

- Autofix impulsado por IA

También convierte cada simulación en informes listos para auditoría que se alinean directamente con estándares como SOC2 e ISO27001, y luego puede utilizar un asesor y socio de confianza de Aikido para completar la certificación a un coste mucho menor.

Con todo esto, los equipos pasan de la detección a la resolución en minutos, no en días, asegurando toda su pila cloud-native con menos ruido y menos fricción.

Características clave:

- Cobertura de seguridad de extremo a extremo: Incluye CSPM para AWS/GCP/Azure, SAST, SCA, detección de secretos, escaneo IaC y escaneo de contenedores. Esta unificación reemplaza múltiples herramientas aisladas.

- Flujo de trabajo centrado en el desarrollador: Ofrece retroalimentación instantánea impulsada por IA en PRs e IDEs, plugins de IDE para retroalimentación en tiempo real, corrección automática con IA y flujos de trabajo de remediación accionables.

- Bajos falsos positivos: Aikido Security utiliza filtrado contextual y triaje por IA para suprimir hasta el 90% de los falsos positivos, reduciendo la fatiga por alertas, a diferencia de Wiz que sigue mostrando los problemas después del filtrado.

- Configuración sin agentes: Se conecta a GitHub, GitLab o Bitbucket en minutos y escanea tanto el código como la nube sin desplegar agentes.

- Precios transparentes: A diferencia del modelo exclusivo para empresas de Wiz, Aikido ofrece precios fijos por desarrollador con un nivel gratuito para siempre para equipos pequeños. No se requieren llamadas de ventas para empezar.

- Escáneres de primera línea: Ofrece los mejores escáneres de su clase: SAST, SCA, secretos, IaC, contenedores y configuraciones en la nube, y mucho más. Se acabó el cambio de contexto.

- Diseñado para desarrolladores: Se integra profundamente con GitHub, GitLab, Bitbucket, Jira, Slack y mucho más. Puedes ejecutar escaneos localmente, en pull requests o como parte de tu proceso de lanzamiento.

- Feedback rápido y continuo: Los escaneos se ejecutan en minutos, no en horas.

Ventajas:

- Menor TCO

- Escáneres líderes en su clase

- Proceso de venta/prueba más corto

- Funcionalidad de corrección automática para problemas y dependencias comunes

- Amplia compatibilidad con idiomas

- El filtrado avanzado reduce los falsos positivos, haciendo que las alertas sean procesables

- Soporte multiplataforma (GitHub, GitLab, Bitbucket, Jenkins, etc.)

- Proporciona orientación de remediación sensible al contexto y puntuación de riesgo

Modelo de alojamiento:

- SaaS (Software como servicio)

- Local

Precios:

Todos los planes de pago a partir de 300 $/mes para 10 usuarios

- Desarrollador (Gratis para siempre): Gratis para hasta 2 usuarios. Soporta 10 repositorios, 2 imágenes de contenedores, 1 dominio y 1 cuenta en la nube

- Básico: Soporta 10 repositorios, 25 imágenes de contenedores, 5 dominios y 3 cuentas en la nube

- Pro: Soporta 250 repositorios, 50 imágenes de contenedores, 15 dominios y 20 cuentas en la nube

- Avanzado: Soporta 500 repositorios, 100 imágenes de contenedores, 20 dominios, 20 cuentas en la nube y 10 VMs

Ofertas personalizadas también están disponibles para startups (30% de descuento) y empresas.

Calificación de Gartner: 4.9/5.0

¿Por qué elegirlo?

Aikido Security es la opción principal para equipos liderados por desarrolladores o impulsados por DevSecOps que desean la seguridad integrada directamente en su flujo de trabajo. Es especialmente valioso para pequeñas y medianas empresas que buscan una cobertura amplia sin gestionar múltiples proveedores. Si estás frustrado con el volumen de alertas de Wiz, la opacidad de precios o la falta de visibilidad del código, Aikido ofrece una alternativa más rápida y amigable para los desarrolladores.

Reseñas de Aikido Security:

Además de Gartner, Aikido Security también tiene una calificación de 4.7/5 en Capterra, Getapp y SourceForge.

2. Aqua Security

Aqua Security es una plataforma CNAPP con un fuerte enfoque en cargas de trabajo de contenedores y Kubernetes. Como alternativa a Wiz, destaca en organizaciones que dependen en gran medida de arquitecturas basadas en microservicios y contenedores.

Características clave:

- escaneo de imágenes de contenedores: Ofrece un escaneo profundo de vulnerabilidades, malware y configuraciones erróneas en imágenes de contenedores.

- Gestión de la Postura de Seguridad en la Nube: Busca continuamente configuraciones erróneas en AWS, Azure y GCP.

- Cumplimiento y Generación de Informes: Asocia los hallazgos con marcos de cumplimiento como PCI, SOC 2 y NIST

Ventajas:

- Fuerte protección de contenedores y Kubernetes

- Soporte para CI/CD

- Protección en tiempo de ejecución

Contras:

- Principalmente enfocado a empresas

- Curva de aprendizaje pronunciada

- Menos centrado en el desarrollador

- La configuración puede ser compleja en comparación con herramientas sin agente como Aikido Security

- Los usuarios han reportado un alto volumen de alertas

¿Por qué elegirlo?

Elige Aqua Security si tu equipo está ejecutando cargas de trabajo de Docker, Kubernetes o sin servidor y necesitas una sólida aplicación en tiempo de ejecución en producción, algo de lo que carece Wiz.

Modelo de alojamiento:

- SaaS (Software como servicio)

- Local

Precios:

Precios personalizados

Calificación de Gartner: 4.1/5.0

Reseñas de Aqua Security:

3. Check Point CloudGuard

CloudGuard es la oferta CNAPP de Check Point. Combina la prevención de amenazas en la nube, la gestión de la postura y la protección de cargas de trabajo, y a menudo es elegido por empresas que ya utilizan los firewalls de Check Point y desean un enfoque unificado tanto para la seguridad de red como para la seguridad en la nube. Como alternativa a Wiz, va más allá en la aplicación del cumplimiento, la seguridad de red en la nube y la automatización basada en políticas.

Características clave:

- Gestión de la Postura en la Nube: Escanea continuamente en busca de configuraciones erróneas y violaciones de cumplimiento en entornos de nube.

- Integración: Incluye una CLI para escaneos de IaC y soporte básico para pipelines CI/CD.

Red en la Nube y Prevención de Amenazas

Utiliza la inteligencia de amenazas de Check Point para inspeccionar el tráfico en la nube, detectar intrusiones e identificar malware.

Ventajas:

- Cobertura integral de cumplimiento

- Fuerte remediación automatizada

- CIEM integrado

Contras:

- Algunas de sus características requieren agentes de instalación.

- A menudo requiere un especialista para su configuración

- Interfaz de usuario poco intuitiva.

- Curva de aprendizaje pronunciada

- Más enfocado en el equipo de seguridad que en el desarrollador.

¿Por qué elegirlo?

CloudGuard es ideal para organizaciones grandes y con una madurez de seguridad avanzada, particularmente aquellas que ya utilizan las soluciones on-premise de Check Point.

Modelo de alojamiento:

- SaaS (Software como servicio)

- Local

Precios:

- Pago por uso (PAYG).

- Traiga su propia licencia (BYOL).

- Acuerdos empresariales.

Calificación de Gartner: 4.6/5.0

Reseñas de Check Point CloudGuard:

4. Lacework (de Fortinet)

Lacework de Fortinet es una CNAPP construida en torno a la detección de anomalías y el análisis de comportamiento. Su «Polygraph Data Platform» mapea las relaciones entre entidades en la nube (usuarios, servicios, flujos de datos) y aprende el comportamiento «normal» para detectar anomalías, configuraciones erróneas y posibles ataques. A diferencia de Wiz, que muestra configuraciones erróneas estáticas, Lacework añade contexto identificando desviaciones y rutas de ataque basadas en datos de comportamiento.

Características clave:

- Detección de Anomalías de Comportamiento: Rastrea la actividad de procesos, el comportamiento del usuario y el uso de API para identificar desviaciones sospechosas.

- Soporte Multi-Nube: Ofrece cobertura CSPM en AWS, Azure y GCP.

- Protección de Cargas de Trabajo sin Agente: Utiliza métodos de recopilación de datos basados en API (sin agente) y basados en agente para acceder a entornos de nube.

- Ofrece visibilidad profunda (contenedores, máquinas virtuales)

Ventajas:

- Priorización de riesgos consciente del contexto

- Integración con el ecosistema Fortinet

- Detección de anomalías de comportamiento

Contras:

- Configuración compleja

- Curva de aprendizaje pronunciada

- Posible dependencia del proveedor (vendor lock-in)

- Interfaz de usuario (UI) poco intuitiva

- Se requieren agentes de instalación para acceder a todas sus funcionalidades.

Por qué elegirlo:

Lacework es una opción sólida para empresas que necesitan monitoreo continuo del comportamiento y dependen en gran medida del ecosistema Fortinet.

Modelo de alojamiento:

- SaaS (Software-as-a-Service)

Precios:

Precios personalizados

Calificación de Gartner: 4.6/5.0

Reseñas de Lacework:

5. Orca Security

Orca Security es una plataforma de protección de aplicaciones nativas de la nube (CNAPP). Utiliza su enfoque patentado “SideScanning” para reconstruir archivos de cargas de trabajo a partir de almacenamientos de bloques y encontrar vulnerabilidades, configuraciones erróneas, secretos expuestos y datos sensibles.

Características clave:

- Escaneo sin Agente: Orca escanea discos de VM, contenedores y almacenamiento en la nube para detectar vulnerabilidades del sistema operativo, credenciales expuestas y malware.

- Detección de Datos Sensibles: Escanea en busca de secretos en texto plano, claves y PII en buckets de la nube y volúmenes de almacenamiento.

Mapeo de Riesgos Priorizado: Construye un grafo de sus activos en la nube y clasifica los hallazgos según su impacto potencial.Ventajas:

- Visibilidad multi-nube

- Protección en tiempo de ejecución

Contras:

- El precio puede resultar costoso al escalar

- No escanea el código fuente de la aplicación

- Soporte limitado más allá de los entornos cloud y de tiempo de ejecución

- Principalmente enfocado a empresas

- Los usuarios han reportado experimentar fatiga de alertas durante la ingesta de datos a gran escala.

¿Por qué elegirlo?

Orca es ideal para equipos de seguridad en la nube que desean una visibilidad integral de la nube y las cargas de trabajo sin gestionar agentes.

Modelo de alojamiento:

- SaaS (Software-as-a-Service)

- BYOC (Bring Your Own Cloud)

Precios:

Precios personalizados

Calificación de Gartner: 4.6/5.0

Orca Security Reseñas:

6. Palo Alto Networks Prisma Cloud

Prisma Cloud de Palo Alto Networks es una plataforma integral que combina capacidades de CSPM, CWPP, CIEM y AppSec bajo una única marca. Como alternativa a Wiz, Prisma Cloud abarca más terreno, pero también requiere más configuración y suele estar dirigida a grandes equipos de seguridad.

Características clave:

- Postura de la Nube y Seguridad IAM: Monitoriza configuraciones erróneas, roles IAM excesivos y violaciones de cumplimiento en todos los principales proveedores de la nube.

- Seguridad de Contenedores y Hosts: Proporciona defensa en tiempo de ejecución, sandboxing, escaneo de imágenes y detección de anomalías para entornos en contenedores y virtualizados.

- Protección de Aplicaciones Web y API: Incluye funcionalidad de Protección de Aplicaciones Web y API (WAAP) que protege las API y las funciones en la nube contra el abuso

Ventajas:

- Priorización de riesgos impulsada por IA

- Soporte multi-nube

- Detección de anomalías

Contras:

- Enfoque empresarial

- Precios elevados

- Interfaz de usuario y consola obsoletas

- Los procesos de despliegue en entornos grandes pueden volverse complejos y largos

- Curva de aprendizaje pronunciada

Por qué elegirlo:

Prisma Cloud es ideal para empresas con equipos de seguridad que buscan consolidar múltiples herramientas en una sola

Modelo de alojamiento:

- SaaS (Software como servicio)

- Local

Precios:

Precios personalizados

Calificación de Gartner: 4.2/5.0

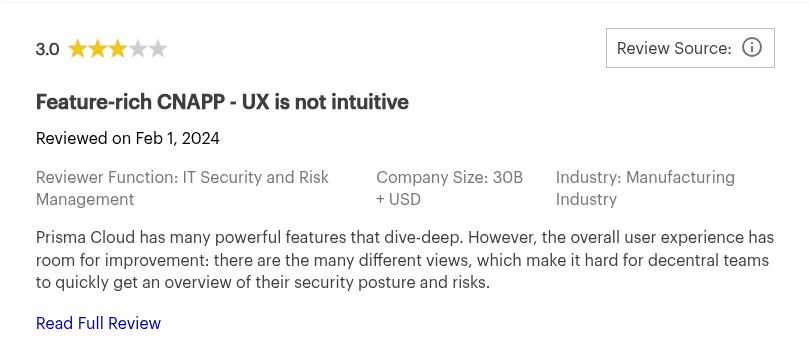

Reseñas de Palo Alto Networks Prisma Cloud:

Tabla comparativa

Para ayudarle a comparar las capacidades de las alternativas anteriores, la siguiente tabla resume la cobertura de cada plataforma en áreas clave.

Conclusión

Wiz.io ayudó a definir la gestión moderna de la postura de seguridad en la nube. Pero a medida que los equipos amplían su cobertura “del código a la nube”, su falta de un flujo de trabajo centrado en el desarrollador y limitaciones como la fatiga de alertas, las brechas en la cobertura del código y los precios complejos han impulsado a los equipos a explorar mejores alternativas.

Aikido Security se posiciona como la alternativa líder tanto para startups como para grandes empresas, al ofrecer un CNAPP verdaderamente centrado en el desarrollador. Ofrece SAST, SCA, IaC y escaneo de secretos, CSPM, remediación por IA e integración CI, todo a un precio asequible y transparente. Sin agentes, sin escáneres de terceros, sin ruido.

¿Listo para ir más allá de la proliferación de herramientas? Inicia tu prueba gratuita o agenda una demostración con Aikido Security hoy mismo.

También le podría interesar:

- Las mejores alternativas a Orca Security para la seguridad en la nube y CNAPP

- Las mejores alternativas a Ox Security para ASPM y el riesgo de la cadena de suministro

- Del código a la nube: las mejores herramientas como Cycode para una seguridad integral

- Principales herramientas de Gestión de la Postura de Seguridad en la Nube (CSPM) en 2025

- Las mejores herramientas de monitorización continua de seguridad