Si trabaja en AppSec, es probable que haya oído hablar de Snyk y Aikido Security, e incluso los haya comparado para ver cuál se adapta mejor a las necesidades de seguridad de su organización.

Esta guía resume reseñas verificadas de terceros de Aikido Security y Snyk de G2, el mercado de software más grande y fiable del mundo, con más de 100 millones de profesionales que confían en él cada año para tomar decisiones de software.

Evaluaremos cada herramienta según criterios clave como la funcionalidad, la experiencia del desarrollador, la satisfacción del cliente y mucho más.

Si desea explorar más a fondo, puede ver las reseñas completas directamente en G2, incluyendo listados individuales para Aikido Security y Snyk, así como reseñas comparativas que posicionan a Aikido Security como una alternativa a Snyk.

TL;DR

Aikido Security es una plataforma de seguridad de aplicaciones impulsada por IA diseñada para proteger cada aspecto del ciclo de vida del desarrollo de software, desde el código fuente y las dependencias hasta las API, las configuraciones en la nube y los entornos de ejecución, todo dentro de un flujo de trabajo amigable para los desarrolladores.

Ofrece escáneres modulares de primera clase para SAST, SCA, DAST, seguridad de API, escaneo en la nube, detección de secretos y protección en tiempo de ejecución. Cada escáner puede utilizarse como una solución independiente y activarse a medida que crecen las necesidades de seguridad de su equipo.

¿El resultado? seguridad de aplicaciones de extremo a extremo, remediación más rápida e integración perfecta en los flujos de trabajo de desarrollo existentes. Para startups y empresas, Aikido Security se posiciona constantemente en los primeros puestos en las pruebas piloto gracias a su facilidad de incorporación, precios transparentes de tarifa plana y su capacidad para correlacionar y priorizar vulnerabilidades en todo el SDLC.

¿Qué es Aikido Security?

Sitio web de Aikido Security

Dirigida por el CTO y CEO en serie Willem Delbare, Aikido Security es una plataforma de seguridad impulsada por IA para desarrolladores. Después de muchos años utilizando otros productos de seguridad de aplicaciones excesivamente complejos, Delbare fundó Aikido Security para solucionar la seguridad para CTOs y desarrolladores con una plataforma de seguridad del código a la nube diseñada para ayudar a los equipos de ingeniería a completar la seguridad.

Los equipos de ingeniería ejecutan más rápido con Aikido Security gracias a sus características amigables para el desarrollador como: escaneos centralizados, reducción de falsos positivos impulsada por IA, UX nativa para desarrolladores, triaje automático de riesgos, agrupación de riesgos, soluciones de riesgos fáciles paso a paso y autofixes impulsados por LLM para diferentes tipos de problemas.

¿Qué es Snyk?

Snyk es una empresa de seguridad muy conocida que se posiciona como una herramienta de seguridad "orientada al desarrollador", para que los equipos identifiquen y corrijan vulnerabilidades en su código, dependencias de código abierto e imágenes de contenedores. Snyk es un actor temprano en el movimiento de seguridad "shift left" y fue fundada hace 10 años en Tel Aviv y Londres y actualmente tiene su sede en Boston, EE. UU.

Aikido vs Snyk Alternativa de un vistazo

- Aikido Security:

- Calificación en G2: 4.7/5.0

- Segmentos de mercado: PYMES a grandes empresas

- Precios iniciales: Nivel gratuito para siempre

- Snyk:

- Calificación en G2: 4.5/5.0

- Segmentos de mercado: Mercado medio a grandes empresas

- Precio inicial: Gratis

En general, Aikido Security es muy valorado por las pequeñas y medianas empresas y las grandes corporaciones, mientras que Snyk tiene una adopción más amplia entre las organizaciones del mercado medio, especialmente las grandes empresas. Ambas plataformas ofrecen planes gratuitos, lo que las hace accesibles para desarrolladores individuales y equipos más pequeños.

Visión general de la clasificación por categoría

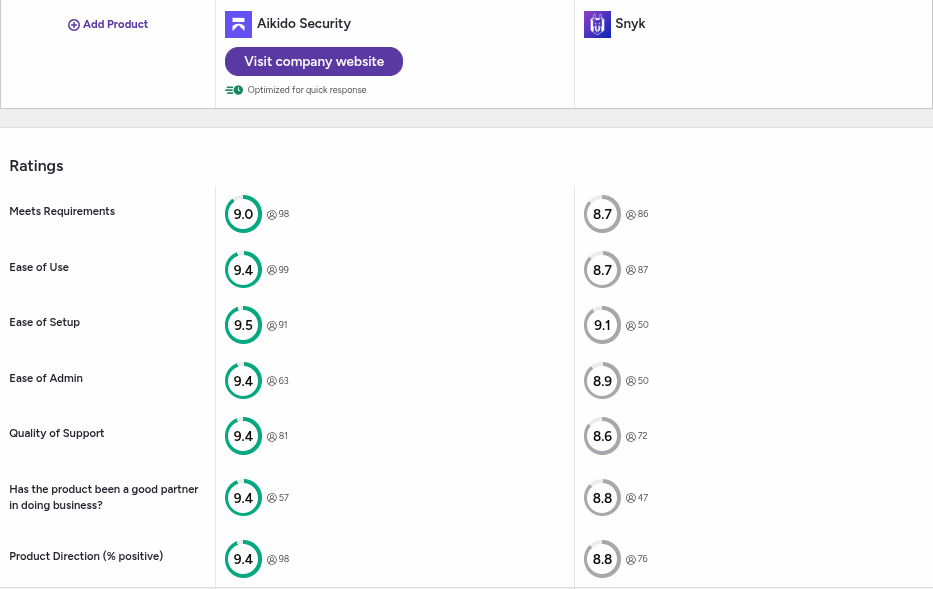

Experiencia de Usuario

Facilidad de uso

- Aikido Security: Con una calificación de 9.4, los usuarios elogian su interfaz intuitiva y sus flujos de trabajo optimizados. Está diseñado con un enfoque amigable para el desarrollador, asegurando una fricción mínima al integrarse en los pipelines y flujos de trabajo de CI/CD existentes.

- Snyk: Con una calificación de 8.7, aunque sigue siendo fácil de usar, algunos revisores señalan una curva de aprendizaje más pronunciada, especialmente para equipos no familiarizados con las herramientas de DevSecOps.

Facilidad de configuración

- Aikido Security: Con una puntuación de 9.5, a los usuarios les encanta el rápido proceso de incorporación de Aikido Security y sus requisitos mínimos de configuración.

- Snyk: Con una calificación de 9.1, la configuración de Snyk es sencilla, pero los usuarios han informado de que ocasionalmente encuentran desafíos al integrarse con herramientas menos comunes.

Facilidad de administración

- Aikido Security: Con una puntuación de 9.4, los administradores de sistemas encuentran sencillo gestionar equipos, permisos e integraciones.

- Snyk: Con una calificación de 8.9, la administración es efectiva pero puede volverse compleja en organizaciones más grandes.

Soporte y Dirección de Producto

Calidad del soporte

- Aikido Security: Con una puntuación de 9.4, los usuarios elogian con frecuencia a su equipo de soporte por ser receptivo y conocedor. La mayoría de los testimonios destacan el rápido soporte del equipo y los fundadores de Aikido Security.

- Snyk: Con una calificación de 8.6, el soporte es aceptable, generalmente fiable pero a veces más lento para los usuarios del nivel gratuito.

Dirección del producto

- Aikido Security: Los usuarios califican a Aikido con una puntuación de 9.4, lo que refleja la confianza del usuario en su hoja de ruta innovadora y sus actualizaciones de características consistentes.

- Snyk: Con una calificación de 8.7, apreciado por su enfoque en herramientas de código abierto y centradas en el desarrollador, pero ligeramente rezagado en el lanzamiento de características completas.

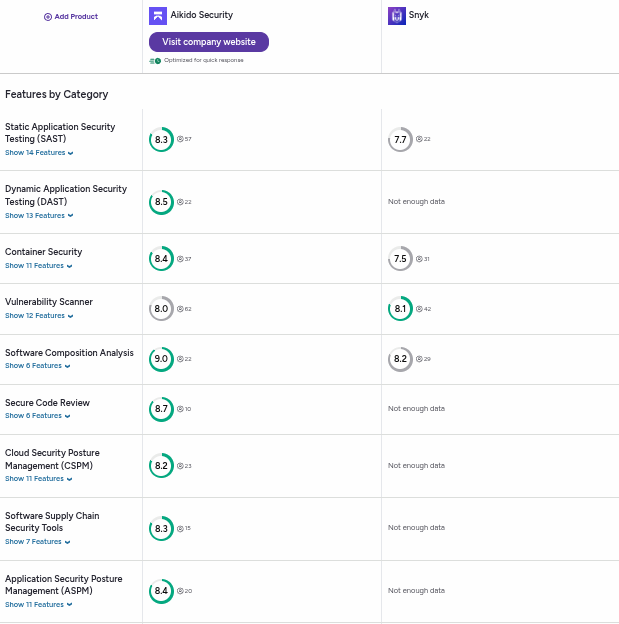

Comparación de características alternativas de Aikido vs Snyk

Si buscas una alternativa a Snyk, es importante tener en cuenta las funcionalidades específicas que ofrece cada plataforma. Mientras que Snyk ofrece SAST, IaC, análisis de composición de software y escaneo de vulnerabilidades, Aikido Security ofrece más funciones y características dentro de su plataforma.

Snyk ofrece un total de 4 productos, mientras que Aikido Security ofrece más de 10 productos, incluyendo SAST, DAST, análisis de composición de software (SCA), IaC, escaneo de imágenes de contenedores, escaneo de secretos, escaneo de malware, escaneo de API, escaneo de riesgos de licencias, escaneo personalizado local, seguridad en la nube (CSPM) y mucho más. Los productos de Aikido Security están diseñados como módulos, lo que permite a los equipos activarlos a medida que sus necesidades crecen.

Pruebas de seguridad de aplicaciones estáticas (SAST)

¿Qué es? SAST es un método utilizado para identificar vulnerabilidades en el código fuente antes de la implementación.

- Aikido Security: Con una calificación de 8.3, Aikido Security destaca en la identificación y vinculación de vulnerabilidades en el código fuente, y en la presentación de información procesable.

- Snyk: Con una calificación de 7.7, Snyk es eficaz, pero a menudo se le critica por generar más falsos positivos en comparación con sus competidores.

Pruebas de seguridad de aplicaciones dinámicas (DAST)

¿Qué es? DAST es una técnica que escanea aplicaciones en vivo para detectar vulnerabilidades en tiempo de ejecución.

- Aikido Security: Con una puntuación de 8.5, los usuarios valoran su capacidad para identificar vulnerabilidades en tiempo de ejecución con una configuración mínima.

- Snyk: No hay datos suficientes disponibles para evaluar las capacidades DAST de Snyk.

Seguridad de contenedores

¿Qué es? La seguridad de contenedores es el proceso de identificar vulnerabilidades en aplicaciones e imágenes contenerizadas.

- Aikido Security: Con una calificación de 8.7, ofrece información detallada sobre imágenes de contenedores y vulnerabilidades en todos los registros.

- Snyk: Con una calificación de 7.5, es robusto para el análisis básico de contenedores, pero menos completo en escenarios avanzados.

Análisis de composición de software (SCA)

¿Qué es? SCA es la práctica de detectar vulnerabilidades en dependencias de código abierto y bibliotecas de terceros.

- Aikido Security: Con una puntuación de 9.0, combina el análisis de dependencias de código abierto con una detección de malware mejorada, garantizando una protección robusta.

- Snyk: Con una calificación de 8.2, Snyk es eficaz en la detección de vulnerabilidades conocidas en bibliotecas de código abierto, pero menos avanzado en la identificación de paquetes maliciosos.

Revisión Segura de Código

¿Qué es? La Revisión Segura de Código es el proceso de analizar el código fuente para detectar vulnerabilidades, errores y problemas de calidad antes del despliegue.

- Aikido Security: Con una calificación de 8.3, los usuarios destacan el módulo de Calidad del Código de Aikido Security con su priorización de riesgos asistida por IA y sus características de remediación automatizada, como las correcciones con un clic y las solicitudes de extracción de correcciones automatizadas.

- Snyk: No hay datos suficientes disponibles para evaluar las capacidades de revisión de código de Snyk.

Gestión de la Postura de Seguridad de Aplicaciones (ASPM)

¿Qué es? ASPM es un marco para gestionar y mejorar la postura de seguridad de las aplicaciones a lo largo de su ciclo de vida.

- Aikido Security: Con una puntuación de 8.4, gracias a su enfoque proactivo para identificar y resolver riesgos de seguridad en entornos de aplicaciones.

- Snyk: No hay datos suficientes disponibles para evaluar las capacidades de ASPM.

Herramientas de Seguridad de la Cadena de Suministro de Software (SSCS)

¿Qué es? La seguridad de la cadena de suministro de software (SSCS) es la práctica de proteger cada aspecto del ciclo de vida del software, desde el código hasta los despliegues.

- Aikido Security: Con una calificación de 8.3, los usuarios confían en Aikido Security para proteger su SDLC gracias a su correlación de riesgos impulsada por IA, su motor de detección de malware y su historial de identificación de nuevas campañas de malware (como Shai Hulud 2.0 y September NPM outbreak) antes que la competencia.

- Snyk: No hay datos suficientes disponibles para evaluar las capacidades SSCS de Snyk.

Gestión de la Postura de Seguridad en la Nube (CSPM)

¿Qué es? CSPM es un conjunto de herramientas para monitorizar y proteger entornos cloud mediante la identificación de configuraciones erróneas y problemas de cumplimiento.

- Aikido Security: Con una calificación de 8.2, Aikido Security se integra a la perfección en entornos multinube (AWS, GCP, Azure), proporcionando información clara sobre configuraciones erróneas.

- Snyk: No hay datos suficientes disponibles para evaluar las características CSPM de Snyk.

Escáner de vulnerabilidades

¿Qué es? Un Escáner de Vulnerabilidades identifica y evalúa las vulnerabilidades de seguridad en sistemas y software.

- Aikido Security: Con una calificación de 8.0, Aikido Security es eficaz en la identificación precisa de vulnerabilidades con una orientación clara para la remediación.

- Snyk: Con una puntuación de 8.1, valorado por su extensa biblioteca de vulnerabilidades conocidas, pero criticado por el ruido frecuente en los resultados.

Para ayudarle a comparar las capacidades de ambas plataformas, la siguiente tabla las resume.

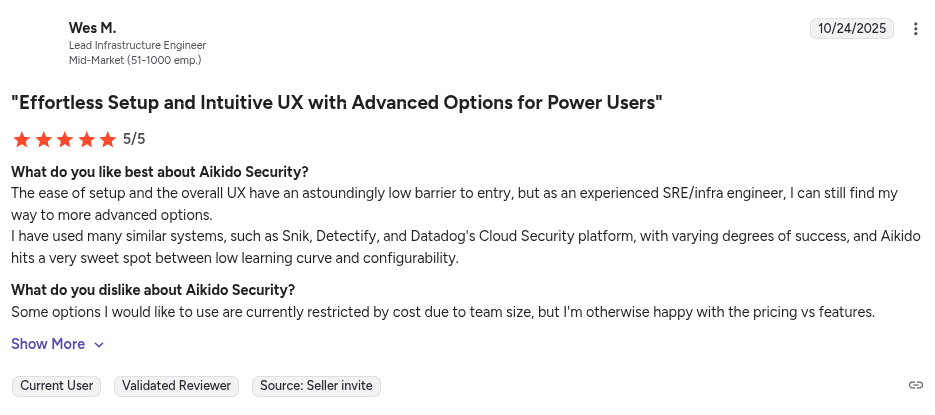

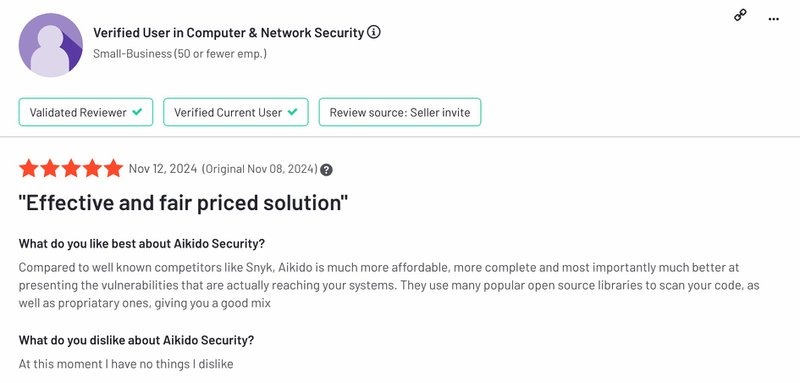

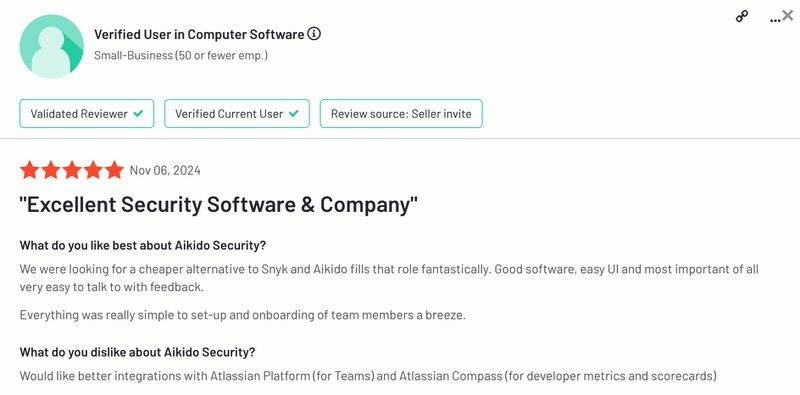

Testimonios de clientes verificados de Snyk vs Aikido:

A continuación, se presentan las reseñas de usuarios verificados que han utilizado tanto Aikido Security como Snyk.

Los usuarios también compartieron:

«...me gusta mucho que hayan facilitado el uso de la CLI local, es una parte importante de lo que echo de menos de Snyk...» - Revisor de G2

Esperamos que este resumen de los comentarios de los usuarios de G2 le ayude a evaluar sus opciones al considerar Aikido Security como alternativa a Snyk. Si tiene curiosidad por ver Aikido Security en acción, puede empezar de inmediato y ejecutar su primer análisis en tan solo 32 segundos. No se requiere tarjeta de crédito.

¿Listo para mejorar la seguridad de su aplicación? Inicie su prueba gratuita o reserve una demostración con Aikido Security hoy mismo.

Preguntas frecuentes

¿Qué tan efectivo es Snyk en la detección de vulnerabilidades de código abierto según las reseñas de los usuarios?

Según las reseñas de G2, Snyk es eficaz en la identificación de vulnerabilidades de código abierto, especialmente en las dependencias, y se integra bien en los flujos de trabajo de CI/CD. Los usuarios valoran su amplia base de datos de vulnerabilidades y sus alertas oportunas, aunque algunos señalan que un gran volumen de hallazgos puede requerir un triaje adicional. Los equipos que buscan una priorización basada en el contexto y una reducción del ruido de las alertas a menudo exploran alternativas como Aikido Security gracias a su priorización de riesgos y capacidad de alcance impulsadas por IA.

¿Cuáles son los desafíos comunes que enfrentan los usuarios con Snyk, según lo informado en las reseñas de G2?

Los usuarios informan con frecuencia desafíos como la fatiga de alertas, el contexto limitado sobre la explotabilidad y los costes de escalado, junto con una curva de aprendizaje al configurar políticas en múltiples repositorios. Estos puntos débiles han llevado a algunos equipos a evaluar plataformas que correlacionan automáticamente los hallazgos y ofrecen características de remediación automatizada, como Aikido Security.

¿Es Snyk recomendado por los usuarios en G2 para la seguridad de aplicaciones?

Snyk es generalmente recomendado para la seguridad de aplicaciones, y los revisores citan un sólido análisis de dependencias y buenas integraciones. Sin embargo, sus recomendaciones a menudo vienen con notas adicionales sobre falsos positivos, un alto volumen de alertas y complejidad, lo que lleva a algunos equipos a considerar soluciones más optimizadas y de extremo a extremo como Aikido Security.

¿Cuáles son las reseñas generales de los usuarios para Snyk en G2?

En general, Snyk recibe valoraciones positivas en G2 por su detección de vulnerabilidades y su alineación con DevSecOps. Aunque es de confianza y ampliamente utilizado, los equipos que buscan menos ruido, una cobertura más amplia y conocimientos prácticos a menudo consideran plataformas como Aikido Security.

También le podría interesar: