Los secretos codificados en el código son una de las principales causas de las filtraciones de datos, y las cifras son alarmantes. Los desarrolladores suben nuevos secretos a Git cada 8 segundos (GitGuardian Report), contribuyendo a más de 10 millones de exposiciones detectadas en repositorios públicos solo en 2023. Los atacantes escanean rutinariamente estas credenciales, explotando errores antes de que los equipos siquiera se den cuenta (Dark Reading).

Las herramientas de escaneo de secretos son la respuesta moderna a esta creciente amenaza: monitorizan continuamente el código, los pipelines de CI/CD y la infraestructura en la nube en busca de tokens, contraseñas y claves sensibles. Estas herramientas no solo te alertan, sino que automatizan la detección y remediación, ayudando a los equipos a cerrar las brechas de seguridad antes de que se conviertan en incidentes.

Esta guía destaca las principales herramientas de escaneo de secretos para 2025, mostrándote qué soluciones se adaptan mejor a desarrolladores, startups y empresas.

- Las mejores herramientas de escaneo de secretos para desarrolladores

- Las mejores herramientas de escaneo de secretos para empresas

- Mejores herramientas de escaneo de secretos para startups

- Mejores herramientas gratuitas de escaneo de secretos

- Mejores herramientas de detección de secretos de código abierto

TL;DR

Aikido Security destaca como una plataforma todo en uno con detección de secretos fiable y de bajo ruido, y fácil remediación, lo que la convierte en una opción principal para equipos de cualquier tamaño.

¿Qué son las herramientas de escaneo de secretos?

Las herramientas de escaneo de secretos buscan en el código, las configuraciones y la infraestructura contraseñas, claves API u otros datos sensibles que puedan haber sido expuestos accidentalmente. Utilizan reconocimiento de patrones, comprobaciones de entropía y, a veces, aprendizaje automático para detectar secretos en repositorios Git, pull requests y pipelines de CI/CD antes de que lleguen a producción. Dado que los investigadores encontraron más de 10 millones de secretos filtrados en GitHub en 2023, estas herramientas son vitales para defenderse contra las brechas y lograr el cumplimiento. Las soluciones principales no solo descubren secretos, sino que también automatizan la remediación y se integran directamente en los flujos de trabajo de los desarrolladores. Para más información, consulte la guía de GitHub sobre el escaneo de secretos y la hoja de trucos de OWASP sobre la gestión de secretos.

Cómo elegir la herramienta de escaneo de secretos adecuada

Al elegir una herramienta de escaneo de secretos, céntrese en la precisión, la integración en el flujo de trabajo, la capacidad de remediación y las funciones de informes. Para una lista de verificación de evaluación más detallada, consulte la hoja de trucos de OWASP sobre la gestión de secretos.

Con estos elementos esenciales en mente, exploremos las principales herramientas de escaneo de secretos de 2025.

Principales herramientas de escaneo de secretos para 2025

(Listadas alfabéticamente a continuación; cada herramienta ofrece enfoques únicos para la detección y gestión de secretos.)

Aquí tiene una comparación rápida de las 5 principales herramientas de escaneo de secretos basada en la precisión de detección, las capacidades de integración y las funciones de remediación:

1. Aikido Security

Aikido Security destaca como una plataforma integral de seguridad de aplicaciones que incluye un escaneo sofisticado de secretos como parte de su enfoque unificado. A diferencia de las soluciones puntuales que solo gestionan secretos, Aikido proporciona una detección contextual que comprende cómo los secretos se relacionan con su postura de seguridad general.

Características clave:

- Motor de detección multicapa que combina el reconocimiento de patrones, el análisis de entropía y la IA para detectar secretos tanto obvios como ofuscados. El sistema aprende de los patrones de su base de código para reducir los falsos positivos, manteniendo una alta sensibilidad para las credenciales reales.

- Contexto de seguridad unificado significa que los hallazgos de secretos se correlacionan con las vulnerabilidades de código, las configuraciones erróneas en la nube y los problemas de dependencias. Puede ver si una clave API expuesta también tiene hallazgos de SAST en el mismo servicio, lo que ayuda a priorizar la remediación.

- Remediación con un solo clic para muchos tipos de secretos. Aikido puede generar automáticamente solicitudes pull para eliminar secretos codificados, actualizar variables de CI/CD e incluso rotar ciertas credenciales en la nube a través de integraciones de API.

- Integración en el flujo de trabajo de desarrollo que incluye extensiones de IDE, hooks de pre-commit y verificaciones de solicitudes pull. Los desarrolladores obtienen retroalimentación inmediata sobre los secretos antes de que se confirmen, haciendo de la prevención la primera línea de defensa.

- Alcance de escaneo integral que cubre repositorios Git, imágenes de contenedores, plantillas de infraestructura como código, configuraciones de CI/CD e incluso entornos de nube en tiempo de ejecución. Esta amplitud asegura que los secretos no se escapen por las brechas de cobertura.

Ideal para: Equipos de desarrollo que buscan seguridad integral con una sobrecarga mínima. Aikido es particularmente valioso para organizaciones que necesitan el escaneo de secretos como parte de un programa de seguridad más amplio, no como una herramienta aislada.

Precios: Nivel gratuito disponible con límites generosos, y luego precios transparentes por desarrollador que incluyen todas las características de seguridad, no solo el escaneo de secretos.

2. GitGuardian

GitGuardian se ha ganado la reputación de especialista en escaneo de secretos, centrándose exclusivamente en la detección y gestión de secretos expuestos en todos los flujos de trabajo de desarrollo. Su plataforma es especialmente sólida en el análisis histórico y la gestión del ciclo de vida de secretos de nivel empresarial.

Características clave:

- Análisis profundo del historial de Git que puede escanear todo el historial de su repositorio para encontrar secretos en commits antiguos. Esto es crucial porque simplemente eliminar un secreto del último commit no lo elimina del historial de Git; los atacantes aún pueden acceder a él.

- Clasificación avanzada de secretos que va más allá de la simple detección para categorizar los secretos por tipo, nivel de sensibilidad e impacto potencial. Puede ver la diferencia entre una clave API de desarrollo y credenciales de base de datos de producción.

- Respuesta automatizada a incidentes: los flujos de trabajo pueden activar la rotación de secretos, enviar alertas a los equipos de seguridad y crear tickets con pasos de remediación detallados. Para ciertos servicios, GitGuardian puede revocar automáticamente credenciales expuestas.

- El panel de cumplimiento proporciona informes listos para auditorías que muestran la cobertura de detección de secretos, los tiempos de respuesta a incidentes y las métricas de cumplimiento de políticas. Esto es particularmente valioso para las empresas que necesitan demostrar controles de seguridad.

- Las funciones de educación para desarrolladores ayudan a los equipos a entender por qué ciertos patrones se marcan como secretos y proporcionan formación para prevenir futuras exposiciones.

Puntos débiles: Algunos usuarios informan que los costes pueden aumentar rápidamente para organizaciones con un gran número de repositorios, lo que lo hace desafiante para equipos en crecimiento con un presupuesto limitado. Otros mencionan falsos positivos ocasionales, que requieren revisión manual y ajuste para evitar la fatiga de alertas.

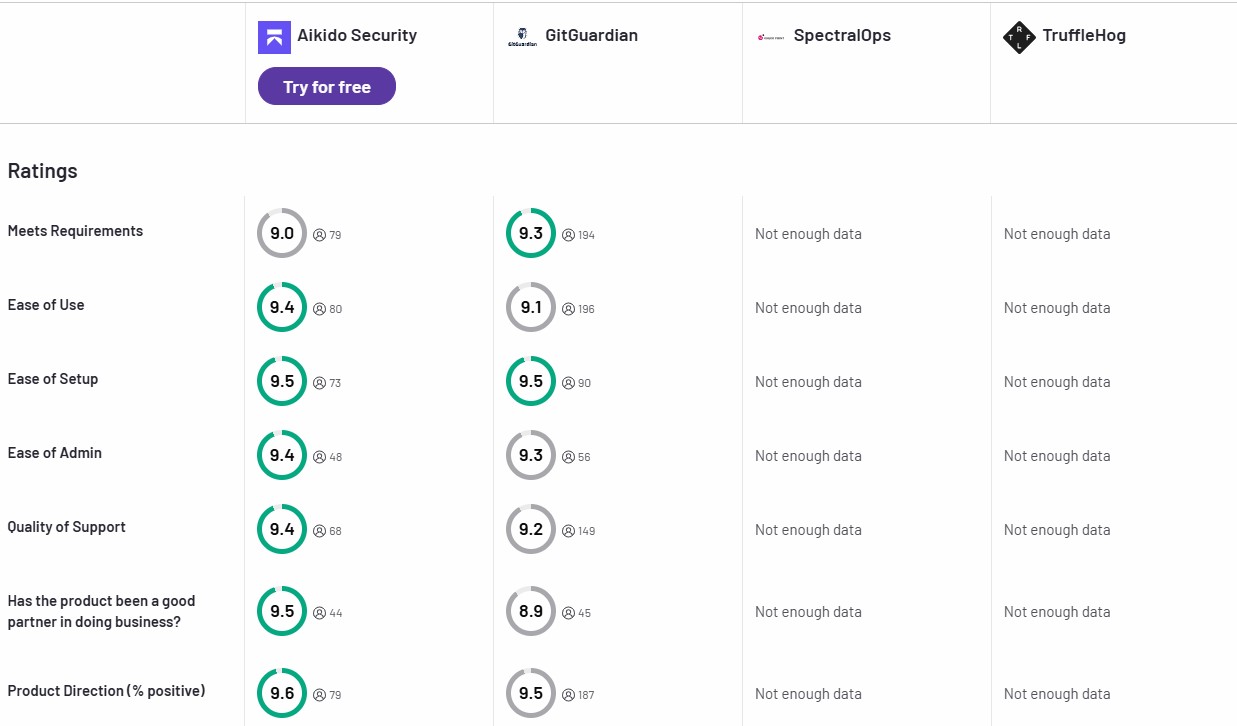

Para más opiniones de primera mano, consulta las reseñas de GitGuardian en G2.

Ideal para: Equipos de seguridad que necesitan capacidades especializadas de gestión de secretos y completas pistas de auditoría. GitGuardian destaca en empresas con estrictos requisitos de cumplimiento y necesidades complejas de ciclo de vida de secretos.

Precios: Modelo freemium con escaneo limitado, niveles de pago basados en el número de repositorios y características avanzadas.

3. GitHub Advanced Security

GitHub Advanced Security proporciona escaneo nativo de secretos para repositorios de GitHub, lo que lo convierte en la elección natural para equipos fuertemente invertidos en el ecosistema de GitHub. La profundidad de integración es inigualable, ya que está integrado directamente en la plataforma.

Características clave:

- La integración nativa de GitHub significa que los resultados del escaneo de secretos aparecen directamente en la pestaña de seguridad de tu repositorio, en las pull requests y pueden activar flujos de trabajo de GitHub Actions. No se requieren herramientas externas ni autenticación adicional.

- La detección impulsada por la comunidad aprovecha patrones aportados por investigadores de seguridad y proveedores de servicios. Cuando se descubren nuevos formatos de secretos, se añaden rápidamente a la base de datos de detección de GitHub.

- Las integraciones con socios con los principales proveedores de servicios significan que cuando GitHub detecta sus secretos, los proveedores son notificados automáticamente y pueden revocar las credenciales. Esto ocurre para AWS, Google Cloud, Microsoft Azure y docenas de otros servicios.

- El soporte para patrones personalizados permite a las organizaciones definir sus propios patrones de secretos para servicios internos o sistemas de autenticación propietarios.

- La aplicación de políticas empresariales permite a los administradores establecer reglas a nivel de organización para el escaneo de secretos, incluyendo el bloqueo de pushes que contengan secretos.

Puntos débiles: Las capacidades de GitHub Advanced Security están en gran medida limitadas a los repositorios alojados en GitHub; si alojas código en otro lugar o trabajas con entornos híbridos, necesitarás herramientas adicionales. La detección depende en gran medida de reglas aportadas por la comunidad, que pueden quedarse atrás respecto a tipos de secretos menos comunes o más recientes. Varios usuarios también señalan que los falsos positivos pueden requerir revisión manual, y la creación de patrones personalizados es menos intuitiva que en algunos competidores. Sus funciones de escaneo de secretos están restringidas a los planes de pago de nivel superior de GitHub, lo que podría afectar a equipos sensibles al coste.

Para más experiencias de usuario y comentarios, consulta las reseñas de GitHub Advanced Security en G2.

Ideal para: Equipos que utilizan GitHub Enterprise y desean funciones de seguridad completas sin dependencias externas. Especialmente valioso para organizaciones que priorizan mantener sus herramientas de seguridad dentro de su ecosistema de plataforma existente.

Precios: Incluido con las suscripciones de GitHub Enterprise, pago por repositorio para funciones individuales en otros planes.

4. Spectral

Spectral se posiciona como la plataforma de seguridad consciente del contexto que entiende no solo cómo son los secretos, sino cómo se utilizan dentro de tus aplicaciones e infraestructura. Este enfoque contextual reduce significativamente los falsos positivos.

Características clave:

- Detección consciente del contexto analiza los secretos en relación con su código y configuración circundantes. Puede distinguir entre una contraseña de base de datos de producción y un fixture de prueba, reduciendo la fatiga de alertas.

- Escaneo multi-entorno cubre repositorios de código, pipelines CI/CD, registros de contenedores, configuraciones en la nube e incluso entornos de ejecución. Esta cobertura integral garantiza que los secretos sean detectados independientemente de dónde estén almacenados.

- Policy-as-Code permite a los equipos definir reglas personalizadas para el manejo de secretos, incluyendo excepciones para contextos específicos, niveles de severidad basados en el entorno y flujos de trabajo de remediación automatizada.

- Integración DevOps incluye plugins para herramientas populares como Jenkins, GitLab CI, Azure DevOps y Kubernetes. Spectral puede escanear imágenes de contenedores, Helm charts y plantillas de infraestructura como código.

- Las funciones de triaje colaborativo ayudan a los equipos de seguridad y desarrollo a trabajar juntos en la remediación de secretos, con una asignación clara de la propiedad y seguimiento del progreso.

Puntos débiles: El potente motor de políticas y las opciones de personalización de Spectral pueden ser abrumadores para los nuevos usuarios, lo que conlleva una curva de aprendizaje potencialmente pronunciada para los equipos que desean aprovechar todas sus capacidades. Los equipos más pequeños o las startups también pueden encontrar el coste como una barrera, ya que los precios se basan en contacto y a menudo son más adecuados para las necesidades de grandes empresas.

Lee más sobre experiencias de usuario y desafíos en las reseñas de Spectral en G2.

Ideal para: Equipos DevOps que necesitan una gestión de políticas sofisticada y desean reducir la sobrecarga operativa de la gestión de secretos en despliegues complejos y multi-entorno.

Precios: Precios bajo consulta, enfocados en clientes empresariales con una complejidad de infraestructura significativa.

5. TruffleHog

TruffleHog representa el enfoque de código abierto para el escaneo de secretos, ofreciendo potentes capacidades de detección sin costes de licencia. Es particularmente popular entre investigadores de seguridad y equipos que prefieren soluciones autoalojadas.

Características clave:

- La detección de alta entropía utiliza análisis matemático para identificar cadenas que parecen lo suficientemente aleatorias como para ser secretos, capturando credenciales incluso cuando no coinciden con patrones conocidos.

- La amplia biblioteca de patrones incluye reglas de detección para cientos de servicios y tipos de secretos. La comunidad mantiene y expande activamente esta biblioteca.

- Las opciones de despliegue flexibles significan que TruffleHog puede ejecutarse como una herramienta CLI, un contenedor Docker o integrarse en pipelines de CI/CD. Usted controla dónde y cómo se realiza el escaneo.

- El análisis del historial de Git puede escanear historiales completos de repositorios para encontrar secretos en commits, ramas y etiquetas antiguas.

- Las integraciones personalizadas son posibles ya que el código fuente está disponible. Las organizaciones pueden extender TruffleHog para manejar formatos de secretos propietarios o integrarse con sistemas internos.

Puntos débiles: TruffleHog es potente, pero los usuarios a menudo reportan tasas de falsos positivos más altas en comparación con las plataformas comerciales, lo que puede generar ruido y ralentizar los esfuerzos de remediación. Además, carece de flujos de trabajo de remediación integrados: los equipos son responsables de abordar manualmente los secretos detectados y de crear sus propios playbooks para alertas o rotación de credenciales. Los equipos menos técnicos pueden encontrar la configuración y el ajuste desafiantes.

Para más opiniones y comentarios de usuarios, consulte las reseñas de TruffleHog en G2.

Ideal para: Equipos conscientes de la seguridad que prefieren herramientas de código abierto y tienen la experiencia técnica para personalizar y mantener su infraestructura de escaneo de secretos.

Precios: Gratuito y de código abierto, con opciones de soporte comercial disponibles de Truffle Security.

6. Detect-secrets

Detect-secrets de Yelp adopta un enfoque minimalista para el escaneo de secretos, centrándose en una alta precisión y una baja sobrecarga operativa. Está diseñado para integrarse sin problemas en los flujos de trabajo de desarrollo sin generar fricción.

Características clave:

- El enfoque de línea base crea una instantánea de los secretos conocidos en tu codebase y luego solo alerta sobre nuevos secretos. Esto evita abrumar a los equipos con problemas históricos, al mismo tiempo que detecta nuevos problemas.

- La arquitectura de plugins permite una lógica de detección personalizada para tipos o formatos de secretos específicos. Los equipos pueden añadir fácilmente detección para sistemas de autenticación propietarios.

- La integración pre-commit puede bloquear los commits que contienen secretos antes de que lleguen al repositorio, proporcionando el punto de prevención más temprano posible.

- Baja tasa de falsos positivos mediante un ajuste cuidadoso de los algoritmos de detección y el análisis contextual. La herramienta prioriza la precisión sobre la exhaustividad para evitar la fatiga por alertas.

- El modo de auditoría ayuda a los equipos de seguridad a verificar que las políticas de escaneo de secretos se están siguiendo en todos los repositorios.

Ideal para: Equipos de desarrollo que desean un escaneo de secretos eficaz sin complejidad. Detect-secrets funciona particularmente bien para equipos que prefieren herramientas ligeras y no necesitan amplias funcionalidades empresariales.

Precios: Gratuito y de código abierto con soporte de la comunidad.

Las mejores herramientas de escaneo de secretos para desarrolladores

Los desarrolladores necesitan herramientas de escaneo de secretos que se integren de forma natural en su flujo de trabajo de codificación sin generar fricción ni ralentizar el desarrollo. Las mejores herramientas centradas en el desarrollador proporcionan retroalimentación inmediata, orientación clara y pueden integrarse fácilmente en las prácticas de desarrollo diarias.

Qué deben buscar los desarrolladores:

- Integración con IDE para obtener retroalimentación en tiempo real mientras codificas

- Hooks pre-commit para detectar secretos antes de que se hagan commit

- Mensajes de error claros y accionables que explican qué se encontró y cómo solucionarlo

- Bajas tasas de falsos positivos para evitar la fatiga de alertas

- Configuración sencilla que no requiere una configuración exhaustiva

Las mejores opciones para desarrolladores:

Aikido Security lidera la experiencia del desarrollador con su completa integración en el IDE y su filtrado inteligente. La plataforma entiende que los desarrolladores quieren centrarse en construir funcionalidades, no en lidiar con herramientas de seguridad. Aikido proporciona alertas conscientes del contexto que explican no solo lo que se encontró, sino por qué es peligroso y cómo solucionarlo correctamente.

GitHub Advanced Security es perfecto para desarrolladores que ya trabajan en GitHub. La integración nativa significa que las alertas de secretos aparecen de forma natural en tu flujo de trabajo de pull requests, y la base de datos de patrones impulsada por la comunidad detecta secretos de los servicios que probablemente estés utilizando.

Detect-secrets atrae a los desarrolladores que prefieren herramientas ligeras y configurables. Su integración con hooks de pre-commit significa que detectas secretos localmente antes de que lleguen al repositorio remoto, y el enfoque de línea base evita ser abrumado por problemas históricos.

Las mejores herramientas de escaneo de secretos para empresas

Los entornos empresariales requieren herramientas de escaneo de secretos que puedan manejar una escala masiva, proporcionar registros de auditoría completos e integrarse con los marcos de seguridad y cumplimiento existentes. Estas herramientas deben equilibrar la detección automatizada con la supervisión humana y la aplicación de políticas.

Requisitos empresariales:

- Escalabilidad para manejar miles de repositorios y millones de commits

- Control de acceso basado en roles para gestionar quién puede ver y responder a diferentes tipos de secretos

- Registro de auditoría para demostraciones de cumplimiento e investigación de incidentes

- Aplicación de políticas para bloquear o remediar automáticamente ciertos tipos de exposiciones de secretos

- Integración con herramientas de seguridad existentes, sistemas SIEM y plataformas de ticketing

Opciones empresariales destacadas:

Aikido Security proporciona escaneo de secretos de nivel empresarial como parte de su plataforma de seguridad unificada. El panel centralizado proporciona a los equipos de seguridad visibilidad en todos los repositorios, mientras permite a los equipos de desarrollo mantener la propiedad de sus esfuerzos de remediación. Las características avanzadas incluyen puntuación de riesgo automatizada, capacidades de remediación por lotes e informes de cumplimiento exhaustivos.

GitGuardian destaca en entornos donde la gestión de secretos es una preocupación principal. Su plataforma proporciona análisis detallados sobre las tendencias de exposición de secretos, flujos de trabajo de respuesta a incidentes automatizados y una profunda integración con proveedores de identidad empresariales para el control de acceso.

Spectral destaca para organizaciones con despliegues complejos y multi-nube. Su enfoque sensible al contexto reduce los falsos positivos en entornos grandes donde los mismos patrones de secretos pueden aparecer en múltiples contextos con diferentes niveles de riesgo.

Mejores herramientas de escaneo de secretos para startups

Las startups necesitan herramientas de escaneo de secretos que ofrezcan máxima protección con una sobrecarga mínima. Las limitaciones presupuestarias, los equipos pequeños y los ciclos de desarrollo rápidos implican que las herramientas ideales son gratuitas o muy rentables, sin dejar de ofrecer protección de nivel empresarial.

Prioridades de las startups:

- Rentabilidad con planes gratuitos generosos o precios asequibles

- Configuración sencilla que no requiera personal de seguridad dedicado

- Funcionamiento automático con un mantenimiento continuo mínimo

- Escalabilidad de crecimiento que pueda expandirse a medida que el equipo crece

- Interfaces amigables para desarrolladores que no ralenticen el desarrollo

Mejores opciones para startups:

Aikido Security ofrece una propuesta de valor atractiva para las startups con su plan gratuito que incluye un escaneo integral de secretos junto con otras características de seguridad. A medida que las startups crecen, el precio transparente por desarrollador hace que la presupuestación sea predecible sin costes sorpresa.

GitHub Advanced Security es perfecto para las startups que ya utilizan GitHub, ya que proporciona potentes capacidades de escaneo de secretos sin herramientas adicionales que aprender o mantener. La integración con el flujo de trabajo de GitHub significa que los desarrolladores pueden centrarse en el desarrollo del producto.

TruffleHog proporciona capacidades de detección de nivel empresarial a coste cero, lo que lo hace atractivo para startups con recursos limitados. Su naturaleza de código abierto significa que puedes personalizarlo según sea necesario sin preocupaciones de dependencia del proveedor.

Mejores herramientas gratuitas de escaneo de secretos

Las herramientas de escaneo de secretos de código abierto y gratuitas han alcanzado niveles de madurez impresionantes, ofreciendo capacidades que rivalizan con las soluciones comerciales. Estas herramientas son perfectas para desarrolladores individuales, equipos pequeños u organizaciones que prefieren soluciones autoalojadas.

Ventajas de las herramientas gratuitas:

- Sin costes de licencia independientemente del tamaño del repositorio o del equipo.

- Acceso completo al código fuente para personalización y auditoría de seguridad.

- Desarrollo impulsado por la comunidad que responde rápidamente a nuevos patrones de amenazas.

- Sin preocupaciones de 'vendor lock-in'.

- Valor educativo para comprender cómo funciona la detección de secretos.

Principales opciones gratuitas:

TruffleHog lidera la categoría gratuita con un sofisticado análisis de entropía y una extensa biblioteca de patrones. La comunidad mantiene activamente las reglas de detección, y la herramienta puede manejar tanto el escaneo histórico como la monitorización en tiempo real.

Detect-secrets ofrece un enfoque más curado con tasas de falsos positivos más bajas. Su metodología de línea base es particularmente inteligente para equipos que desean centrarse en prevenir nuevas exposiciones de secretos en lugar de lidiar con problemas históricos.

GitLeaks ofrece otra sólida opción de código abierto con buenas características de rendimiento y una configuración sencilla. Es particularmente popular en entornos CI/CD donde la velocidad es importante.

Mejores herramientas de detección de secretos de código abierto

El ecosistema de código abierto proporciona varias herramientas potentes de detección de secretos que las organizaciones pueden personalizar, extender e implementar según sus necesidades específicas. Estas herramientas ofrecen transparencia, flexibilidad e innovación impulsada por la comunidad.

Beneficios del código abierto:

- Transparencia en los algoritmos de detección y las bases de datos de patrones

- Personalización para formatos de secretos específicos de la organización

- Auditoría de seguridad para verificar el comportamiento de la herramienta

- Contribuciones de la comunidad de investigadores de seguridad de todo el mundo

- Control de costes sin tarifas de licencia ni restricciones de uso

Herramientas de código abierto líderes:

TruffleHog sigue siendo el estándar de oro para la detección de secretos de código abierto. Su combinación de análisis de entropía y coincidencia de patrones proporciona una excelente cobertura, y la comunidad activa garantiza actualizaciones rápidas cuando surgen nuevos formatos de secretos.

Detect-secrets destaca en entornos de producción donde la precisión importa más que la exhaustividad (recall). El enfoque de la herramienta en minimizar los falsos positivos la hace particularmente adecuada para equipos que no pueden permitirse la fatiga de alertas.

GitLeaks ofrece un excelente rendimiento para escenarios de integración CI/CD. Su sistema de configuración permite un ajuste preciso para entornos específicos, manteniendo un buen rendimiento predeterminado.

Secrets-patterns-db no es un escáner en sí mismo, pero proporciona las bases de datos de patrones utilizadas por muchas otras herramientas. Contribuir a este proyecto ayuda a mejorar la detección de secretos en todo el ecosistema.

Estas herramientas de código abierto forman la columna vertebral de la detección de secretos para muchas organizaciones y a menudo sirven como motores de detección para productos comerciales. Su transparencia y desarrollo impulsado por la comunidad aseguran que se mantengan actualizadas con los patrones de amenazas en evolución.

Conclusión

El escaneo de secretos es esencial para proteger tu código y tus datos. Con Aikido, puedes automatizar las comprobaciones de forma temprana para asegurar que los secretos no se filtren. Aikido se integra perfectamente en tu flujo de trabajo, escala con tu equipo y ayuda a detectar problemas antes de que se conviertan en riesgos.

- Las mejores herramientas SAST en 2025 – Protege tu código fuente con análisis estático

- Las mejores herramientas de escaneo de contenedores – Encuentra secretos ocultos en imágenes de Docker

- Las mejores herramientas AppSec – Cobertura completa de seguridad de aplicaciones