Checkmarx ha sido líder en Pruebas de seguridad de aplicaciones estáticas (SAST) desde 2006. Escanea código en docenas de lenguajes y encuentra vulnerabilidades complejas que no todas las herramientas detectan. Goza de un fuerte reconocimiento de marca en el ámbito del cumplimiento normativo y proporciona análisis detallados para los equipos de seguridad.

Pero Checkmarx tiene algunas limitaciones importantes, como tiempos de escaneo prolongados, altas tasas de falsos positivos y un escáner central diseñado para ciclos de desarrollo en cascada en lugar de flujos de trabajo de CI/CD. Junto con la falta de características modernas, seguir pagando su alto precio se vuelve difícil de justificar. Y con los contratos on-premise finalizando después de 2025 y Checkmarx One mostrando las mismas limitaciones que la plataforma heredada anterior, muchos equipos están explorando las alternativas disponibles.

Analizaremos ocho alternativas a Checkmarx:

Algunos son especialistas centrados en hacer una cosa excepcionalmente bien, mientras que otros cubren más terreno (Aikido, en particular, hace ambas cosas). Cada sección explica lo que hace la herramienta y por qué podría considerar usarla en lugar de Checkmarx.

¿Qué problemas resuelve Checkmarx?

Checkmarx fue diseñado para CISOs y equipos de AppSec que necesitan aplicación de políticas, registros de auditoría e informes ejecutivos. La plataforma funciona para grandes empresas con programas de AppSec maduros, equipos de seguridad especializados y la paciencia para gestionar herramientas complejas. Si trabaja en una industria altamente regulada donde la documentación de cumplimiento importa más que la velocidad de desarrollo, Checkmarx ha sido una opción adecuada hasta los últimos cinco años aproximadamente, cuando comenzaron a surgir plataformas de seguridad modernas.

La plataforma de Checkmarx también maneja bases de código políglotas, escaneando docenas de lenguajes sin requerir herramientas separadas para cada pila. Para organizaciones con infraestructura heredada, el soporte para COBOL es el único diferenciador real, ya que pocas herramientas de seguridad pueden manejarlo.

Desde el punto de vista técnico, el análisis de rutas explotables de Checkmarx rastrea cómo un atacante podría explotar una vulnerabilidad mostrando la ruta de llamada completa desde la entrada del usuario hasta las funciones vulnerables. Si bien ayuda a priorizar la remediación identificando qué código vulnerable es realmente alcanzable, es más una ayuda para la remediación que un filtro de ruido para los falsos positivos (lo veremos más adelante).

Aunque conocido principalmente por su oferta de SAST, también cuenta con escaneo de vulnerabilidades de código abierto y Pruebas de seguridad de aplicaciones dinámicas (DAST) como parte de Checkmarx One, su oferta basada en la nube introducida en 2021.

¿Cuáles son los desafíos de Checkmarx?

Checkmarx se lanzó en 2006, cuando las pruebas de seguridad se realizaban al final del ciclo de desarrollo. Ha evolucionado desde entonces, pero algunas partes de la plataforma todavía parecen arraigadas en la era de la cascada. Los contratos on-premise de Checkmarx están ahora en «fin de vida útil» mientras Checkmarx impulsa a los usuarios a migrar a Checkmarx One. Las organizaciones que utilizan la plataforma heredada ahora tienen que decidir si migrar o explorar otras opciones.

Checkmarx One es esencialmente el motor on-premise original trasladado a la nube en lugar de reconstruido desde cero. Esto significa que todavía depende del escaneo centralizado, lo que requiere soluciones alternativas significativas para encajar en los pipelines de CI/CD modernos. Los clientes describen la experiencia como si todavía estuviera en fase beta, con errores de interfaz de usuario, características faltantes y paneles de control menos flexibles que la versión on-premise.

Los falsos positivos también son un gran problema. Los propios estudios de Checkmarx sitúan su tasa de falsos positivos en torno al 36%, lo que significa que los equipos de seguridad y desarrollo dedican una gran cantidad de tiempo a clasificar alertas que resultan ser ruido (si los desarrolladores no empiezan directamente a ignorarlas). Los escaneos completos pueden tardar de 25 a 45 minutos por aplicación, lo que es mucho más lento que otras herramientas que pueden hacerlo en segundos. No hay agrupación de problemas para dar sentido a los hallazgos, ni informes de SLA para dar visibilidad a los equipos sobre la rapidez con la que se resuelven los hallazgos.

Luego está el coste: Checkmarx comienza en 40.000 $ anuales. Por ese gasto, se esperaría un soporte sólido y un producto de vanguardia. Ninguno de los dos aspectos se mantiene especialmente bien; su soporte al cliente no es muy sólido, y la plataforma todavía carece de algunas capacidades de seguridad esenciales: CSPM, protección en tiempo de ejecución, detección de malware y clasificación y corrección automatizada de vulnerabilidades. Si su equipo se encuentra con alguno de estos puntos débiles, vale la pena echar un vistazo serio a lo que realmente ofrecen las alternativas.

¿Cuáles son las principales alternativas a Checkmarx?

Aikido Security

Proteja el código, cloud y runtime en un sistema centralizado.

Aikido Security protege todo de extremo a extremo en una única plataforma para código, cloud y runtime. Aikido incluye funcionalidades que Checkmarx no ofrece, a una fracción del coste y sin comprometer la calidad; Aikido suele superar a la competencia en las pruebas piloto empresariales en cuanto a rendimiento. Además de SAST, DAST y SCA, Aikido ofrece análisis de la calidad del código con IA, CSPM, protección en tiempo de ejecución (firewall integrado en la aplicación) y detección de malware, y presenta los hallazgos directamente en las herramientas que los desarrolladores ya utilizan. Los equipos que utilizan herramientas de AppSec y seguridad en la nube separadas tienen un 50 % más de probabilidades de sufrir incidentes, por lo que al consolidar sus herramientas en Aikido, también reduce el riesgo de una brecha importante.

Para las organizaciones que necesitan herramientas centradas en el cumplimiento, Aikido mapea los hallazgos de seguridad a ISO 27001, SOC 2, Top 10 OWASP, NIS2, PCI DSS y HIPAA, y se integra directamente con plataformas GRC como Vanta, Drata, Secureframe y Thoropass para automatizar la validación de controles. Aunque Checkmarx ofrece informes de cumplimiento, no dispone de integración automatizada, por lo que es necesario exportar los datos manualmente y crear informes personalizados para lograr un resultado similar. Además, el pentesting de IA de Aikido también proporciona automáticamente informes de pentesting listos para auditorías que se ajustan directamente a los estándares apropiados.

En cuanto a las diferencias técnicas, al comparar Checkmarx con Aikido:

- Aikido reduce las tasas de falsos positivos con EPSS y priorización basada en IA. Los propios estudios de Checkmarx informan de una tasa de falsos positivos del 36 %. Aikido Security utiliza AutoTriage con IA y análisis de alcanzabilidad para filtrar el ruido y reducir drásticamente los falsos positivos. Durante un periodo piloto de 6 semanas de Aikido, 50 desarrolladores de una plataforma global de tecnología de RR. HH. resolvieron el 92 % de los problemas críticos y redujeron los falsos positivos críticos en un 99 % en comparación con su plataforma AppSec existente, Checkmarx (Recuerde, más hallazgos no equivalen a una mejor plataforma).

- Los escaneos de Aikido se ejecutan en minutos, no en horas. Los escaneos SAST de Checkmarx tardan entre 25 y 45 minutos por aplicación. Los escaneos de Aikido Security se completan en segundos y proporcionan comentarios instantáneos sobre las PR.

- La configuración de Aikido es rápida y sencilla. Checkmarx requiere una personalización excesiva de las reglas del motor de escaneo y, a menudo, necesita personal dedicado para su implementación y mantenimiento. Aikido Security se conecta a los repositorios en 10 minutos a través de la aplicación de GitHub o CLI sin necesidad de configurar la pipeline, por lo que puede empezar a recibir comentarios de inmediato.

La plataforma de Aikido requiere menos inversión (tanto inicial como a largo plazo), produce significativamente menos falsos positivos y es más fácil de usar, lo que significa que el valor general del producto (lograr una seguridad adecuada y más rápida) es mucho mayor.

Checkmarx requiere que adapte su flujo de trabajo de desarrollo a su modelo de escaneo centralizado, mientras que Aikido le ofrece total flexibilidad. Y cuando algo necesita ser corregido, la corrección automática con IA de Aikido genera automáticamente pull requests para problemas de SAST, IaC y contenedores, con la actualización segura mínima ya calculada. Los ingenieros notan la diferencia en sus flujos de trabajo de inmediato. «Probamos Checkmarx… pero Aikido era más rápido, más accionable y más fácil de usar», dijo Ega Sanjaya, Development Head Manager en Faspay. «Necesitábamos una mejor seguridad, pero no a costa de la productividad».

Para obtener todos esos servicios con Aikido Pro, le costará menos de 10 000 $ al año para 10 usuarios. Tendría que gastar más de 40 000 $ para obtener los mismos servicios con Checkmarx, lo cual es más difícil de justificar con un conjunto de características más pequeño y una usabilidad limitada en la nube. Aikido ofrece un mejor valor general.

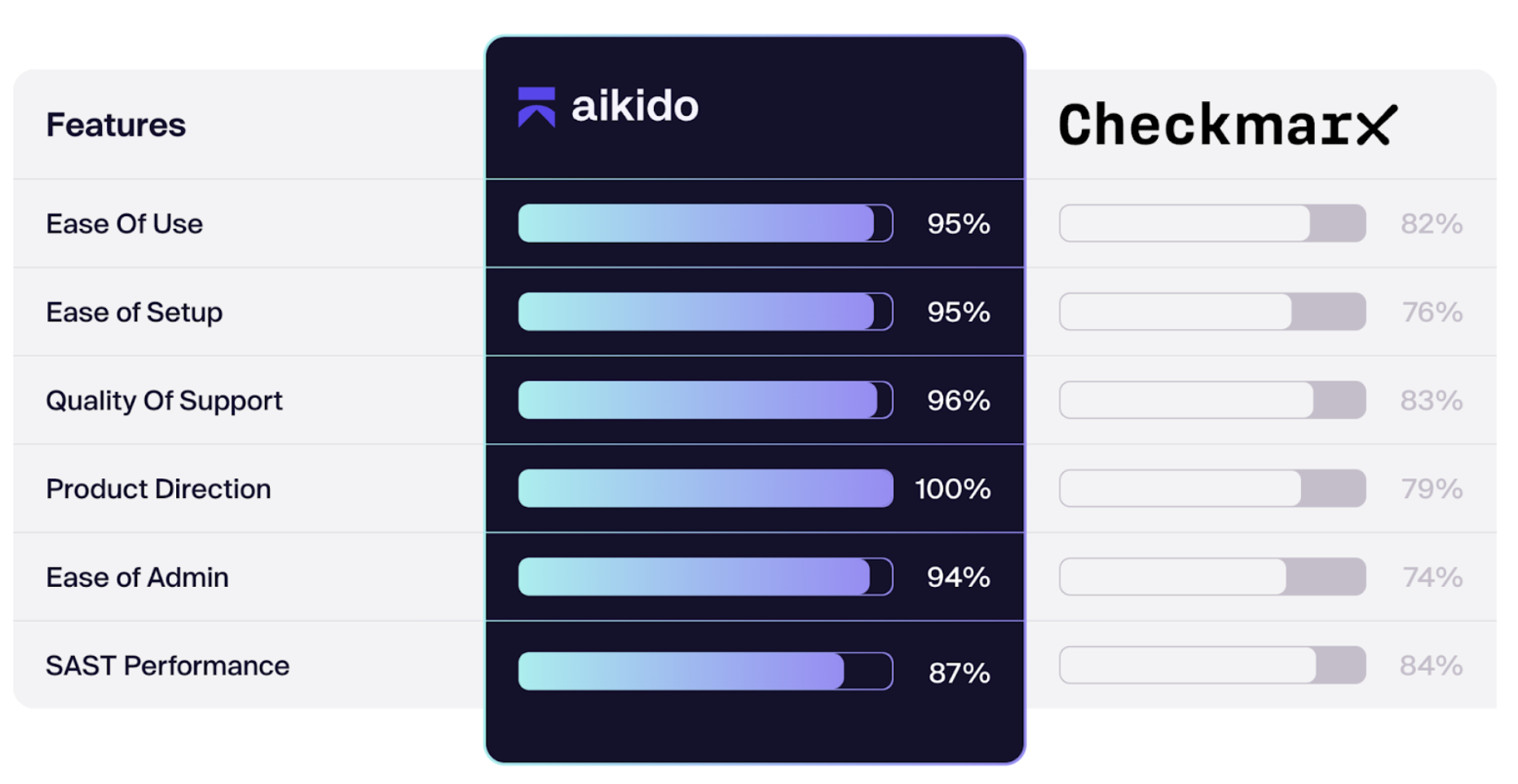

Aikido vs Checkmarx

Características principales

- Cobertura integral: SAST, DAST, SCA, CSPM, protección en tiempo de ejecución

- Reducción del 85% de falsos positivos mediante triage automático con IA

- Corrección automática con IA para SAST, IaC y contenedores

- Mapeo de conformidad integrado (ISO 27001, SOC 2, PCI DSS)

- Configuración rápida: minutos hasta los primeros resultados

- Pentesting de IA

Lectura adicional:

Comparar: Aikido Security vs Checkmarx

Leer: Gartner reseña Aikido vs Checkmarx

Comparar: G2 califica a Aikido con 4.6 estrellas, a Checkmarx con 4.2 estrellas

Black Duck

Líder de SCA tradicional centrado en la conformidad de código abierto y la gestión de licencias

Mientras que Checkmarx añadió capacidades SCA más tarde (principalmente en Checkmarx One), Black Duck se ha centrado en la detección de vulnerabilidades de código abierto como su función principal. Si escanea binarios, código compilado o bibliotecas de terceros donde no tiene acceso al código fuente, la detección de Black Duck es más precisa que la de Checkmarx.

Para equipos en industrias reguladas o empresas con requisitos de conformidad estrictos, el seguimiento de la conformidad de licencias de Black Duck es más maduro. Detecta conflictos de licencias, obligaciones de copyleft y problemas de control de exportación que el complemento SCA de Checkmarx no cubre. Si su equipo legal necesita registros de auditoría de cada componente de código abierto, Black Duck los proporciona para organizaciones con altas exigencias de conformidad.

Sin embargo, de forma similar a las limitaciones de Invicti, Black Duck tiene un alcance bastante limitado: cubre las dependencias de código abierto, pero no ofrece SAST ni DAST. Necesitará combinarlo con otras herramientas para obtener la cobertura que ofrece Checkmarx, y si es una empresa, puede esperar invertir una cantidad de seis cifras solo en Black Duck. Finalmente, como empresa tradicional, Black Duck también presenta algunos problemas heredados: una interfaz de usuario obsoleta, una experiencia no diseñada para desarrolladores y tiempos de escaneo más lentos.

Características principales

- Más de 20 años de experiencia en SCA con una base de datos de vulnerabilidades (más de 5 millones de proyectos)

- Análisis binario para código compilado en C/C++

- Black Duck Security Advisories (BDSAs) semanas antes que NVD

- Generación de SBOM líder en la industria

- Conformidad de licencias y aplicación de políticas superiores

Cycode

Cycode adopta un enfoque diferente al de otras herramientas de seguridad de esta lista. En lugar de solo escanear su código en busca de problemas, intenta ser un hub central que reúne los hallazgos de todas sus otras herramientas de seguridad y le muestra cómo todo se conecta. Si utiliza Snyk para las dependencias, GitHub para el escaneo de código, AWS Security Hub para los problemas en la nube y un SIEM para la monitorización, Cycode ingiere todos esos datos (puede conectarse a más de 100 herramientas diferentes) y construye un mapa de cómo fluyen los riesgos a través de su sistema. Si tiene una colección de herramientas de seguridad de las que no puede prescindir, Cycode puede ayudarle a hacer que funcionen juntas para usted.

Cycode tiene sus propios escáneres SAST, SCA e IaC, al igual que Checkmarx, pero también hace cosas que Checkmarx no aborda. Escanea secretos a lo largo de todo su ciclo de vida de desarrollo, en código y en registros, configuraciones de infraestructura, Kubernetes, Docker, incluso mensajes de Slack. Otras características incluyen la monitorización de sus pipelines de CI/CD en busca de configuraciones de seguridad incorrectas y la detección de fugas de su código fuente en internet.

Cycode se queda corto como alternativa a Checkmarx en varios aspectos. Cycode no cuenta con integración IDE ni DAST, y ninguna de las herramientas cubre la detección de malware, por lo que deberá adquirir otra herramienta para ello.

Más allá de la cobertura, los usuarios reportan errores con frecuencia, por lo que los ingenieros tienen que depender del soporte de Cycode para solucionar problemas que no deberían existir en un producto empresarial (con un precio empresarial). La interfaz presenta limitaciones extrañas, como no poder usarla completamente mientras se ejecutan los escaneos o abrir varias ventanas a la vez, y la incorporación es compleja porque la plataforma intenta abarcar demasiado. Tenga esto en cuenta si está considerando seriamente Cycode como una opción.

Características principales

- Grafo de inteligencia de riesgos que correlaciona más de 100 herramientas

- Escaneo de secretos (código, registros, IaC, Kubernetes, Slack)

- Gestión de la postura de seguridad CI/CD

- Detección de fugas de código en internet

- Opciones de remediación automatizada

- Visibilidad de la cadena de suministro de extremo a extremo

GitHub Advanced Security

Escaneo de seguridad de GitHub nativo para equipos que ya están en la plataforma

Si su equipo ya trabaja en GitHub, GitHub Advanced Security (GHAS) merece la pena como herramienta de seguridad para principiantes. Obtendrá escaneo de código, detección de secretos y revisión de dependencias sin salir de su flujo de trabajo, con los hallazgos de seguridad apareciendo como comentarios en las PR.

CodeQL es el motor de análisis de código semántico propietario de GitHub que impulsa las capacidades SAST de GHAS, funcionando bien para casos de uso estándar. CodeQL opera de manera diferente a otros métodos de escaneo SAST al tratar el código como datos en una base de datos. Crea una representación de su base de código en una base de datos, y luego se ejecutan consultas sobre esa base de datos para encontrar vulnerabilidades. Sin embargo, CodeQL agota el tiempo de espera en repositorios grandes después de una o dos horas, por lo que para empresas con grandes bases de código, GHAS podría no ser adecuado. Tampoco hay análisis de alcanzabilidad para filtrar falsos positivos, lo que nos da otra herramienta SAST ruidosa.

Dado que GHAS solo examina su código en GitHub, cubre una porción limitada de la seguridad de las aplicaciones; no hay DAST, ni pruebas de seguridad de API, ni protección en tiempo de ejecución, ni escaneo IaC, ni CSPM. Así que si (cuando) inevitablemente necesite DAST, escaneo de contenedores o seguridad en la nube, tendrá que investigar más herramientas de todos modos.

Características principales

- CodeQL para SAST con altas tasas de detección

- Escaneo de secretos con protección de push

- Revisión de dependencias en pull requests

- Reglas personalizadas de triaje automático para Dependabot

- Sin cambio de contexto para equipos nativos de GitHub

Invicti

Seguridad de aplicaciones web centrada en DAST con escaneo basado en pruebas

La principal fortaleza de Invicti son las pruebas de seguridad de aplicaciones dinámicas. Su cobertura DAST es más amplia que el escaneo solo de API de Checkmarx, lo que significa que puede detectar vulnerabilidades en tiempo de ejecución que el DAST de Checkmarx no detectaría.

Invicti utiliza verificación basada en pruebas, intentando explotar vulnerabilidades para confirmar su existencia en lugar de señalar patrones teóricos. Si bien este enfoque no es tan robusto como el análisis de alcanzabilidad en otras herramientas de escaneo estático, ayuda a filtrar el ruido. Checkmarx no hace nada de esto (consulte la alta tasa de falsos positivos de Checkmarx mencionada anteriormente).

Sin embargo, Invicti es una solución exclusivamente DAST, lo que le impide ser una alternativa completa a Checkmarx. Aún necesitaría otras herramientas para cubrir algunas de las características de Checkmarx, asumiendo que desea una seguridad de aplicaciones completa. Invicti escanea aplicaciones y API en ejecución, pero no analiza el código fuente ni verifica las dependencias en busca de vulnerabilidades conocidas. Esto significa que aún necesitaría herramientas separadas para SAST y SCA para obtener la cobertura que ofrece Checkmarx. Invicti también cobra alrededor de 37.000 $ anuales y por dominio, por lo que está pagando una cantidad empresarial por una solución puntual.

La velocidad de escaneo es otra consideración, ya que Invicti puede ser lento en aplicaciones grandes. Esto se convierte en un problema si ejecuta escaneos con frecuencia como parte de CI/CD (lo cual es muy probable, ya que es una buena práctica).

Características principales

- Precisión DAST líder en la industria con bajos falsos positivos

- Escaneo basado en pruebas

- Pruebas de seguridad de API REST/SOAP

- Rastreo avanzado para aplicaciones más complejas

- Popular entre clientes empresariales

Veracode

Plataforma de seguridad empresarial con escaneo binario para industrias reguladas

Veracode cubre más terreno que Checkmarx, lo cual es atractivo si necesita cobertura de seguridad integral. Escanea código, infraestructura en la nube, contenedores, plantillas IaC y realiza pruebas de penetración manuales. La capacidad de escaneo binario es sólida si necesita analizar aplicaciones compiladas sin acceso al código fuente, y la documentación de cumplimiento está diseñada para industrias reguladas que requieren informes amigables para auditorías. Si su organización se rige por procesos de gobernanza y necesita una herramienta que hable ese idioma, Veracode lo hace mejor que Checkmarx. También ofrece correcciones de vulnerabilidades asistidas por IA, aunque esto se limita a lenguajes específicos.

Veracode, desafortunadamente, viene con su propia lista de inconvenientes; el primero es que es extremadamente lento. Usted sube su código a su entorno y espera horas o días para obtener los resultados del escaneo, lo que anula cualquier esperanza de una integración real con CI/CD. El soporte para IDE es mínimo en comparación con otras herramientas en el mercado, por lo que los desarrolladores no ven los hallazgos donde realmente están escribiendo código.

Curiosamente (y un tanto contraintuitivamente), Veracode le hace pasar por muchos aros para ganarse el privilegio de usarlo como producto; incluso para probar el producto con fines de evaluación, primero debe demostrar que va en serio. Rellena un cuestionario de compatibilidad, espera a que Veracode active el acceso en un día específico y no se le permite realizar pruebas más allá de lo que definió inicialmente. Veracode también es caro y no publica precios, al igual que Checkmarx. Y después de comprarlo, la configuración lleva meses.

El mayor problema es que los motores de escaneo de Veracode no se comunican entre sí. Cada módulo produce su propia salida sin una capa de correlación central que conecte los hallazgos entre SAST, DAST y SCA. Estás gestionando múltiples flujos de alertas que no se desduplican ni priorizan en función del riesgo real. El resultado es ruido que requiere ajustes y configuraciones significativos para ser accionable, lo cual es el mismo problema del que los equipos intentan escapar de Checkmarx.

Características principales

- Análisis de binarios/bytecode sin acceso al código fuente

- Sólidos informes de cumplimiento para requisitos de auditoría

- Correcciones de vulnerabilidades asistidas por IA

Snyk

Seguridad centrada en el desarrollador con enfoque en dependencias de código abierto

Snyk es una plataforma de seguridad nativa de la nube que escanea su código, dependencias de código abierto, contenedores y archivos IaC directamente dentro de sus flujos de trabajo de desarrollo existentes. SCA fue el enfoque original de Snyk, por lo que es un terreno realmente sólido para ellos, frente a la oferta de SCA de Checkmarx One, que se creó como un complemento más tarde.

Dado que fue diseñado pensando en configuraciones en la nube, Snyk parece diseñado para equipos de ingeniería en lugar de equipos de seguridad (a diferencia de Checkmarx). Por ejemplo, la integración CI/CD de Snyk se puede configurar de forma relativamente rápida con una herramienta CLI. Checkmarx, por otro lado, requiere que sus pipelines estén configurados de una manera específica y consistente, como estandarizar qué IDE usa todo el mundo (lo sentimos, desarrolladores) y configurar soluciones alternativas para que el escaneo se active en los commits (las integraciones nativas solo realizan escaneos programados por defecto).

Dicho esto, Snyk ha crecido a través de adquisiciones a lo largo de los años, lo que se refleja en algunas integraciones torpes (como con Jira) y una experiencia de desarrollo desconectada. Sus clientes se han frustrado con su hoja de ruta de producto opaca, con poca influencia sobre las actualizaciones significativas de características y capacidades. El soporte al cliente también es limitado; si desea soporte más allá del nivel de autoservicio, no obtendrá soporte humano hasta que gaste 20.000 $, y los costes se acumulan rápidamente a través de cargos separados por CI/CD, acceso a API, análisis de contenedores e informes. Al igual que Checkmarx, sigue inundando a los desarrolladores con falsos positivos (potencialmente incluso más que Checkmarx), lo que lleva a los desarrolladores a ignorar las alertas. La reputación de Checkmarx sigue siendo más sólida para las empresas que la de Snyk. Es por esta razón que muchas organizaciones también están considerando alternativas a Snyk.

Características principales

- Integración con IDE para IDEs seleccionados (VS Code, IntelliJ)

- Nivel gratuito para equipos pequeños

- Proveedor consolidado en seguridad de contenedores

- Correcciones de código con IA para remediación

- Integración CI/CD

- SAST, DAST, SCA, IaC

SonarQube

Plataforma de calidad de código con características de seguridad básicas

SonarQube es una herramienta de calidad de código en primer lugar, con características de seguridad añadidas posteriormente, por lo que esta puede ser una opción para usted si busca principalmente calidad de código y, en segundo lugar, seguridad. Se centra en la legibilidad, la refactorización y las reglas estilísticas, pero también cubre algunos aspectos básicos de seguridad.

SonarQube se ejecuta en su propia infraestructura por defecto, por lo que su código permanece internamente. Para los desarrolladores, SonarLint proporciona retroalimentación en tiempo real en su IDE, y se obtiene análisis de ramas, seguimiento de la deuda técnica y una vista unificada tanto de la calidad del código como de los hallazgos de seguridad en un solo panel. La comunidad de código abierto es masiva, lo que significa que hay disponibles plugins, personalizaciones y ayuda para la resolución de problemas. Sin embargo, como ocurre con muchos otros proveedores heredados, está atrasado en características modernas como la revisión de código con IA. Y si bien la Community Edition gratuita le ofrece análisis de calidad de código más escaneo de seguridad básico, el producto de pago puede volverse caro rápidamente.

Dado que SonarQube es fundamentalmente una herramienta de calidad de código con la seguridad tratada como un complemento limitado, el motor de seguridad y la cobertura son básicos; la mayor parte de su enfoque está en la calidad del código, las métricas de complejidad y la mantenibilidad. No hay DAST, ni análisis de contenedores, ni seguridad en la nube, ni pruebas de seguridad de API, ni análisis de alcanzabilidad para filtrar el ruido.

Si necesita una cobertura real de seguridad de aplicaciones, seguirá necesitando una herramienta como Aikido para el análisis de dependencias, algo como Invicti para DAST, y probablemente una herramienta de seguridad en la nube adicional. Checkmarx, aunque no es el mejor en su clase para todas sus características, cubre más que SonarQube.

Características principales

- Métricas de calidad de código de primera clase (complejidad, deuda técnica, calidad del código)

- Community Edition gratuita con capacidades potentes

- Despliegue sencillo

- Opción de código abierto para autoalojamiento

- Más de 30 lenguajes para análisis de calidad

Conclusión

Entre las alternativas a Checkmarx, Aikido Security ofrece la combinación más sólida de coste, cobertura y experiencia de desarrollador. Reduce los falsos positivos en un 85% mediante AI AutoTriage y análisis de alcanzabilidad, lo que aborda directamente el problema del ruido que afecta a Checkmarx. Combinado con la característica AI AutoFix, los desarrolladores dedican mucho menos tiempo a las herramientas de seguridad y más tiempo a desarrollar.

Dicho esto, algunos competidores destacan en áreas específicas. La Community Edition gratuita de SonarQube y su enfoque en la calidad del código lo hacen difícil de superar para equipos que buscan tanto seguridad como mantenibilidad. GitHub Advanced Security es un excelente punto de partida para equipos que ya trabajan en GitHub. Si busca una herramienta que se centre más en los procesos de gobernanza, entonces Veracode es una mejor opción que Checkmarx.

Para organizaciones cansadas de gestionar múltiples herramientas especializadas, altas tasas de falsos positivos y sistemas construidos para equipos de seguridad en lugar de desarrolladores, Aikido consolida lo que antes requería tres o cuatro productos separados en una única plataforma para facilitar la seguridad.

Si está listo para simplificar su AppSec, pruebe Aikido Security gratis o reserve una demo para verlo en acción.

Preguntas frecuentes

También le podría interesar:

- Las mejores alternativas a Veracode para la seguridad de aplicaciones (Herramientas Dev-First a considerar)

- Las mejores alternativas a SonarQube en 2025

- Las mejores herramientas de análisis estático de código como Semgrep

- Las 10 mejores herramientas SAST impulsadas por IA en 2025

- Los mejores escáneres de vulnerabilidades de código en 2025