Navegar por el ecosistema de AWS es una tarea compleja. Si bien su flexibilidad y potencia son ventajas significativas, asegurar tu entorno cloud presenta un desafío considerable. Y ese desafío sigue creciendo.

Tus equipos están lanzando más rápido que nunca. Tu infraestructura está cambiando sobre la marcha. Estás incorporando nuevos miembros al equipo con frecuencia. ¿Y los atacantes? Solo necesitan un bucket mal configurado o un rol IAM con demasiados permisos para arruinarte el día.

El coste medio de una filtración de datos es de aproximadamente 4,44 millones de USD según el informe de IBM de 2025 sobre el coste de una filtración de datos. Dado que el 82% de las filtraciones de datos implican datos almacenados en la nube, las herramientas de seguridad adecuadas son esenciales para proteger tus activos de AWS sin obstaculizar la innovación.

Esta guía ofrece una comparación de las principales herramientas de seguridad de AWS para 2026. Analizaremos sus puntos fuertes, débiles y casos de uso ideales para ayudarte a encontrar la mejor solución para tu equipo.

TL;DR

Aikido Security es la herramienta de seguridad de AWS de referencia, ganándose nuestra máxima recomendación con su enfoque de 'shift-left en piloto automático'. Cubre todo el SDLC, desde el código hasta la nube, protegiendo (protección de aplicaciones automatizada, detección de amenazas y respuesta) y atacando (detecta, explota y valida toda tu superficie de ataque, bajo demanda) para asegurar que tus recursos en AWS estén protegidos y seguros.

En comparación con las herramientas de seguridad nativas de AWS más comentadas, AWS Security Hub, Aikido Security va más allá de la simple elaboración de informes y permite acciones con autofixes impulsados por IA.

Comparación entre Aikido y AWS Security Hub

¿Qué es AWS Security?

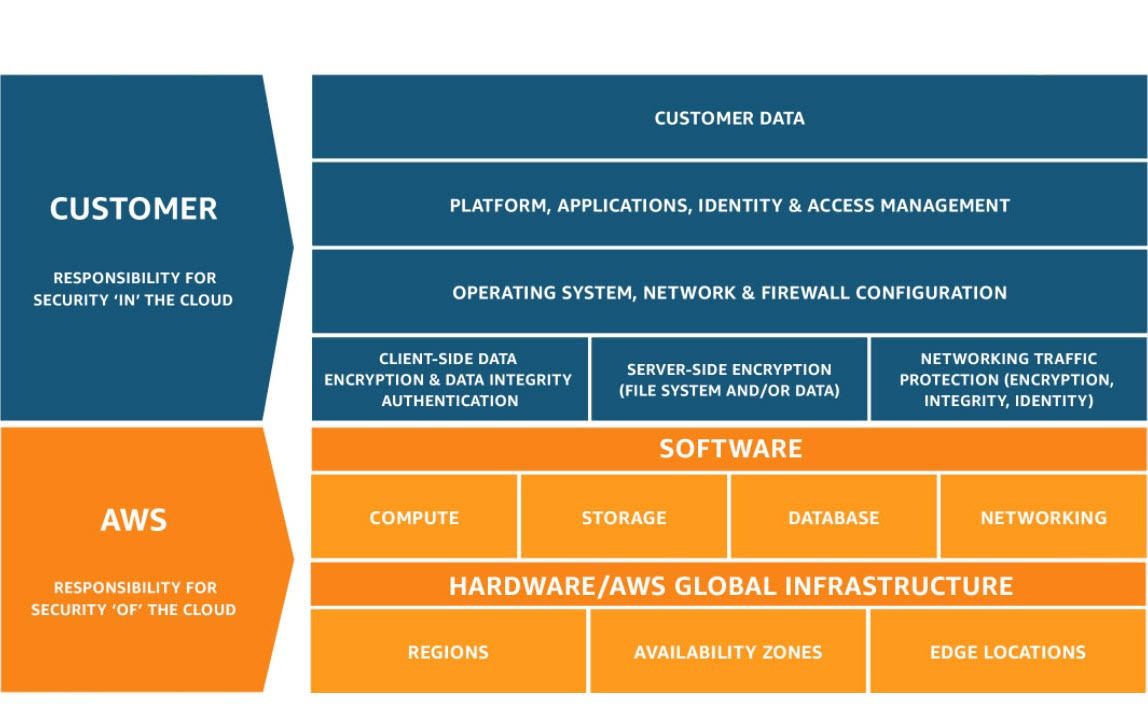

AWS Security es todo lo que haces para mantener seguras tus aplicaciones, datos, identidades e infraestructura dentro de Amazon Web Services. Y lo primero que hay que entender es esto: AWS no asegura tu entorno por ti.

AWS opera bajo un modelo de responsabilidad compartida, y su modelo de responsabilidad compartida no es único para todos. Depende del tipo de servicios que utilices.

Si utilizas principalmente IaaS (EC2, EBS, Kubernetes autogestionado, redes personalizadas), tú te encargas de lo más difícil:

- Parcheo del SO

- Reglas de red

- Higiene de la gestión de identidades y accesos (IAM)

- Seguridad en tiempo de ejecución

- Protección de datos

- Desconfiguraciones de extremo a extremo

Básicamente, estás alquilando hardware y asegurando todo lo que está por encima.

Pero si eres una startup de IA de seis meses que se basa en FaaS (Lambda, DynamoDB, API Gateway, servicios gestionados basados en eventos), la responsabilidad cambia. AWS se encarga de los servidores, el tiempo de ejecución, el escalado y la mayor parte de la capa de infraestructura. Tus principales riesgos se desplazan hacia arriba en la pila:

- Gestión de identidades y accesos (IAM)

- Exposición de datos

- Secretos

- Permisos mal configurados

- APIs con permisos excesivos

- Integraciones inseguras

La misma nube, perfiles de responsabilidad completamente diferentes.

Por eso, la «seguridad de AWS» no es una simple lista de verificación. Es un proceso continuo para comprender tu entorno de AWS y elegir las herramientas adecuadas para protegerlo.

La necesidad de herramientas de seguridad de AWS

Hasta el 95% de las organizaciones utilizan proveedores de la nube, y casi un tercio usa AWS. Pero la pregunta es: «¿cuán seguro te sientes realmente dentro de AWS?»

Piensa en tu trayectoria con AWS, en las primeras semanas e incluso hoy. ¿Puedes decir con confianza que detectarías un bucket S3 mal configurado antes de que lo haga un atacante?

¿O detectarías un rol IAM con permisos excesivos oculto en tu entorno?

¿O detectarías una clave de acceso filtrada antes de que sea utilizada de forma indebida?

La mayoría de los equipos no pueden. No porque sean descuidados o inexpertos, sino porque AWS es inmenso, cambia rápidamente y es fácil de configurar incorrectamente de cien maneras diferentes.

Y sí, AWS te proporciona herramientas de seguridad nativas como GuardDuty, Amazon Inspector, Amazon Macie y AWS Security Hub, pero como habrás experimentado, se centran más en la detección que en la remediación. Más importante aún, no tienen contexto de los otros aspectos de tu ciclo de vida de desarrollo de software (SDLC) más allá de la nube.

En el panorama actual, necesitas herramientas de seguridad de AWS que cubran completamente tu SDLC, desde el código hasta la nube.

Cómo evaluamos las principales herramientas de seguridad de AWS

Para ofrecer una revisión equilibrada, evaluamos cada herramienta basándonos en criterios que son críticos para los equipos modernos de desarrollo y seguridad:

- Exhaustividad: ¿Ofrece la herramienta una amplia cobertura en diferentes dominios de seguridad como el código, la nube y los contenedores?

- Facilidad de integración: ¿Cómo de bien se integra en los pipelines CI/CD existentes y en los flujos de trabajo de los desarrolladores?

- Amigable para desarrolladores: ¿Pueden usarlo los desarrolladores? ¿O está reservado solo para "DevOps", "SRE" y "CISO/CTO"? Un desarrollador "normal" no suele tener acceso a AWS. Esto significa que las fallas de seguridad se posponen hasta más tarde en el SDLC, lo que implica un mayor coste de tiempo y recursos para su corrección.

- Soporte Multi-Cloud/Nube Híbrida: Aproximadamente el 80% de las empresas utilizan múltiples proveedores de nube. Su herramienta de seguridad de AWS debería admitir la integración con otros proveedores para evitar el uso de múltiples herramientas y tener una visibilidad unificada.

- Precisión: ¿Qué tan efectiva es la herramienta para identificar amenazas reales minimizando los falsos positivos?

- Accionabilidad: ¿Proporciona una guía clara y accionable para la remediación?

- Precios y Escalabilidad: ¿Es transparente el modelo de precios y puede la herramienta escalar con su negocio?

Las 8 mejores herramientas de seguridad de AWS

Aquí está nuestro desglose de las mejores herramientas para ayudarle a proteger su entorno AWS.

1. Aikido Security

Aikido Security es la plataforma de seguridad centrada en el desarrollador para su nube AWS. Lo que diferencia a Aikido de otras herramientas de seguridad de AWS es que le proporciona todo lo necesario para proteger su nube.

Ahora quizás se pregunte: “¿Cómo logra esto Aikido Security?”

Aikido Security ofrece una plataforma en la nube de una única suite con las mejores herramientas de su clase para la seguridad en la nube:

- Gestión de la Postura de Seguridad en la Nube (CSPM),

- Escaneo de contenedores y K8s,

- Escaneo de máquinas virtuales,

- Escaneo IaC,

- Escaneo on-premise si utiliza AWS Outposts.

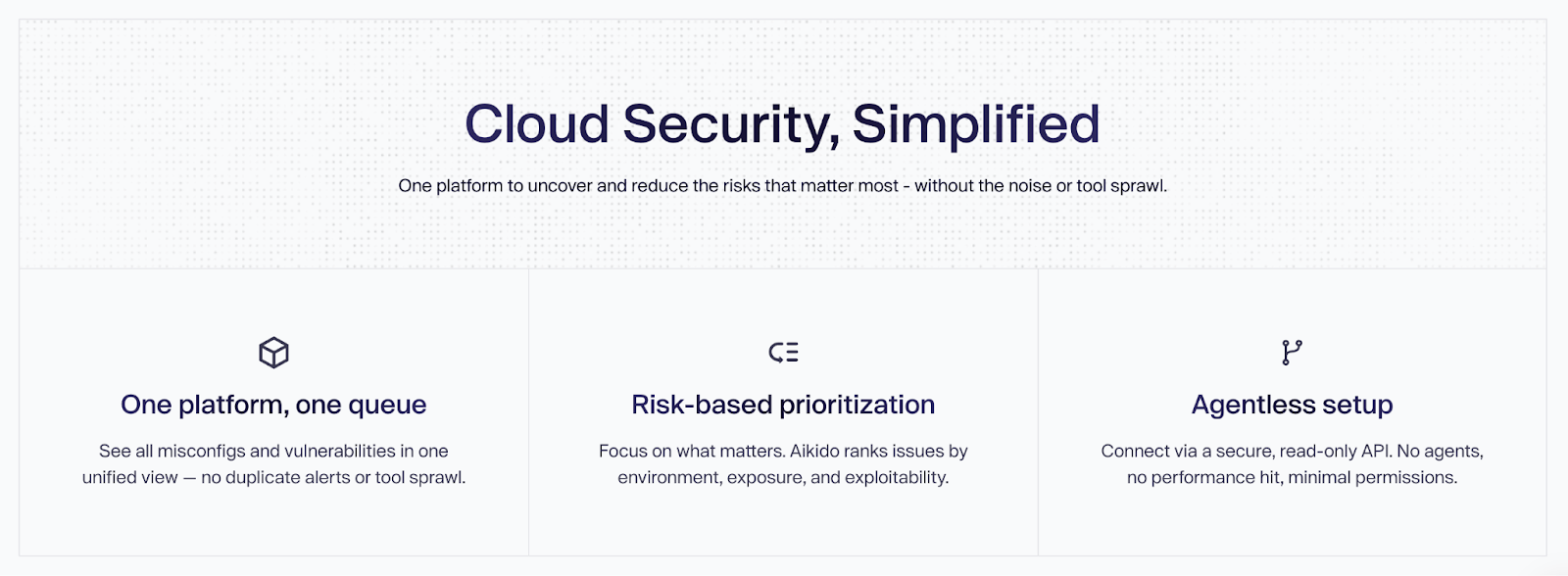

Todo trabajando en conjunto para descubrir y reducir los riesgos más importantes, sin el ruido o la necesidad de herramientas de seguridad adicionales.

El escáner IaC, por ejemplo, puede escanear AWS CloudFormation, Terraform y Helm, por lo que, independientemente de cómo diseñe su infraestructura, siempre detectará las configuraciones erróneas.

Las alertas para los activos de AWS son interminables. En lugar de abrumarle con ellas, Aikido utiliza la correlación basada en grafos para identificar rutas de ataque reales a través de código, contenedores y recursos de AWS, reduciendo el ruido y exponiendo los riesgos explotables.

Características clave

- Escáneres de nube de primera categoría: Aikido ofrece los mejores escáneres de su clase para cualquier parte de su nube y, en comparación con otros escáneres, Aikido ha demostrado un mejor análisis de alcanzabilidad y auto-remediaciones.

- Visibilidad Multi-Cloud Unificada: Puede ver cada carga de trabajo, configuración errónea y exposición en sus diversas nubes en una sola plataforma. Sin puntos ciegos ni herramientas adicionales.

- Diseñado para equipos de seguridad e ingeniería: Con Aikido Security, todos están contentos. Sus equipos de seguridad obtienen la visibilidad y la gobernanza que necesitan. Los equipos de ingeniería obtienen información clara y accionable. Juntos, resuelven los riesgos sin ralentizar la entrega.

- Priorización de Riesgos Reales: Cuando Aikido Security descubre riesgos, no solo le notifica; porque no todos los riesgos son iguales. Aikido prioriza las vulnerabilidades que son alcanzables y expuestas, lo que ayuda a eliminar la fatiga de alertas.

- Escaneo de máquinas virtuales sin agente: Escanee sus instancias EC2 en busca de vulnerabilidades sin agentes, con la garantía de que sus datos nunca se almacenan ni se explotan.

- Cobertura "código a la nube" conectada: Aikido Security vincula el código, la nube y el tiempo de ejecución en un flujo de trabajo sin interrupciones. Puede empezar con el módulo para (escaneo IaC de AWS y protección en tiempo de ejecución) y escalar para usar otros como la seguridad de API para obtener un contexto más profundo a medida que se expande.

- Autocorrección impulsada por IA: Genera sugerencias de remediación directamente en las pull requests, reduciendo significativamente el tiempo y el esfuerzo necesarios para proteger las aplicaciones.

- Integraciones amigables para desarrolladores: Incluye más de 100 integraciones para que los equipos de ingeniería puedan ejecutar comprobaciones de seguridad en segundo plano en su flujo de trabajo habitual. Sin pasos adicionales ni la necesidad de «iniciar sesión en un panel de AWS».

- Precios transparentes: Ofrece un coste predecible y de tarifa plana sin tarifas por usuario, lo que lo hace adecuado para equipos de todos los tamaños.

Casos de uso ideales:

Aikido es ideal para startups, scale-ups y grandes empresas que necesitan una plataforma de seguridad integral. Sirve tanto a equipos de desarrollo ágiles como a responsables de seguridad que requieren una visibilidad amplia y conocimientos prácticos.

Ventajas:

- Soporte multi-nube para obtener una vista unificada de todos sus recursos en la nube.

- Configuración rápida y sencilla sin agentes, a menudo completada en minutos.

- Reduce el ruido y la fatiga por alertas con un triaje inteligente.

- Combina múltiples capas de seguridad en una única herramienta.

- Mapeo de los resultados de remediación a estándares de cumplimiento como SOC2 e ISO.

- Incluye un generoso nivel gratuito para siempre para las características principales.

Precios:

Un nivel básico gratuito para siempre está disponible con repositorios y usuarios ilimitados. Las características avanzadas se ofrecen con una tarifa plana a partir de 300 $/mes para 10 usuarios.

Recomendación:

Aikido Security es una opción sólida y completa para la seguridad de AWS, con un buen rendimiento en experiencia de desarrollador, cobertura integral y reducción efectiva de riesgos.

Reseñas de Aikido Security:

Aikido Security tiene una calificación de Gartner de 4.9/5.0 y 4.7/5 en Capterra. A continuación, se muestra lo que los usuarios de AWS están diciendo en el AWS Marketplace.

2. Amazon GuardDuty

Amazon GuardDuty es un servicio nativo de detección de amenazas de AWS que monitorea continuamente actividades maliciosas y comportamientos no autorizados. Analiza diversas fuentes de datos de AWS, como VPC Flow Logs, CloudTrail logs y registros DNS, utilizando aprendizaje automático para identificar posibles amenazas.

Características clave:

- Integración nativa de AWS: Como un servicio de AWS, ofrece una integración perfecta y es fácil de habilitar en toda una organización. Sus capacidades de protección incluyen:

- Protección de cómputo: Que se centra en la protección de EC2, EKS y Lambda.

- Protección de almacenamiento: Solo es compatible con la protección de S3 y AWS Backup.

- Protección de bases de datos: Adaptada a las bases de datos RDS de AWS

- Detección Inteligente de Amenazas: Utiliza aprendizaje automático e inteligencia de amenazas integrada para identificar actividad inusual, como instancias EC2 comprometidas o acceso no autorizado.

- Análisis Amplio de Registros: Monitoriza fuentes de datos clave de AWS sin necesidad de agentes, proporcionando una amplia visibilidad con un impacto mínimo en el rendimiento.

- Respuesta Automatizada: Se integra con servicios como AWS Lambda para activar flujos de trabajo de remediación automatizada.

Casos de uso ideales:

GuardDuty es una capa fundamental para la detección de amenazas para cualquier organización en AWS. Es particularmente útil para equipos de seguridad que necesitan una solución de monitorización de "configurar y olvidarse".

Ventajas:

- Extremadamente fácil de habilitar y gestionar.

- Rentable por el valor que proporciona.

- Altamente eficaz en la detección de amenazas comunes específicas de AWS.

Contras:

- Es una herramienta de detección, no de prevención o remediación. Debe configurar otros servicios para actuar sobre sus hallazgos.

- Se centra en amenazas en tiempo de ejecución, no en vulnerabilidades previas al despliegue.

Precios:

Pago por uso, basado en el volumen de registros y datos analizados. Hay disponible una prueba gratuita de 30 días.

Reseñas de Amazon GuardDuty:

Puede explorar más opiniones y valoraciones en SourceForge y PeerSpot para obtener más información sobre las características de Amazon GuardDuty.

3. Wiz

Wiz ofrece un enfoque sin agentes para la seguridad en la nube que proporciona visibilidad de pila completa. Conecta los hallazgos de seguridad en todo el entorno de la nube para crear una vista de riesgo basada en grafos, ayudando a los equipos a priorizar los problemas más críticos.

Características clave:

- Escaneo sin Agentes: Escanea toda la pila de la nube sin necesidad de desplegar agentes, lo que permite un despliegue rápido y una amplia cobertura.

- Grafo de Seguridad: Correlaciona riesgos en diferentes capas (nube, red, carga de trabajo) para identificar combinaciones tóxicas y rutas de ataque.

- Cobertura Integral: Proporciona CSPM, CWPP, gestión de vulnerabilidades y escaneo IaC en una única plataforma.

Casos de uso ideales:

Wiz es ideal para grandes empresas con entornos de nube complejos que necesitan visibilidad profunda y priorización de riesgos sensible al contexto.

Ventajas:

- Modelo de despliegue rápido y sin agentes.

- El grafo de seguridad proporciona información profunda sobre el riesgo.

- La plataforma unificada simplifica la gestión de herramientas.

Contras:

- Wiz carece de plugins nativos para IDE, una interfaz de usuario moderna, soluciones accionables y una UX amigable para desarrolladores.

- El precio puede ser complejo y elevado para organizaciones más pequeñas.

- El gran volumen de datos y falsos positivos puede ser abrumador sin un equipo de seguridad dedicado.

- Seguridad limitada a nivel de código, ya que Wiz no ofrece un análisis estático de código completo y su SCA solo ofrece detección en tiempo de ejecución.

Precios:

Precios comerciales personalizados y opacos basados en el tamaño y la complejidad del entorno de nube.

Opiniones sobre Wiz:

Puedes leer más opiniones sobre Wiz aquí.

4. AWS Security Hub

El AWS Security Hub es la plataforma unificada de operaciones de seguridad de AWS. Ofrece un panel centralizado que prioriza tus problemas de seguridad críticos y te ayuda a responder a gran escala para proteger tu entorno.

AWS Security Hub no escanea tu entorno directamente, sino que agrega, normaliza y prioriza alertas de otros servicios de seguridad de AWS como AWS Config, Amazon GuardDuty e IAM Access Analyzer.

Características clave:

- Unifica las operaciones de seguridad de AWS: Security Hub actúa como un único panel de control para la seguridad nativa de AWS. En lugar de saltar entre GuardDuty, Inspector, Config, Macie, IAM Access Analyzer y múltiples cuentas de AWS, Security Hub reúne todos los hallazgos en un único panel unificado.

- Priorización basada en riesgos: Analiza los hallazgos de seguridad correlacionados mediante análisis de riesgos casi en tiempo real para determinar qué problemas requieren una respuesta inmediata y cuáles no.

- Monitorización y gestión de la exposición: Puede identificar posibles exposiciones y rutas de ataque utilizando análisis casi en tiempo real para comprender y visualizar cómo las amenazas, vulnerabilidades y configuraciones erróneas relacionadas podrían afectar a los recursos críticos que requieren una respuesta inmediata.

Casos de uso ideales:

- Entornos que desean agregar hallazgos pero no necesitan una remediación profunda

- Equipos de cumplimiento que requieren comprobaciones continuas frente a las mejores prácticas específicas de AWS

- Equipos ya comprometidos con una pila de seguridad exclusiva de AWS

Ventajas:

- Experiencia AWS totalmente nativa

- Fácil de habilitar en varias cuentas a través de AWS Organizations

- Sin agentes ni sobrecarga de infraestructura

- Mapeo de cumplimiento de AWS listo para usar

Contras:

- Sin escaneo directo, ya que depende completamente de otros servicios de AWS

- Sin escaneo de código, comprobaciones previas al despliegue o integraciones en el flujo de trabajo del desarrollador

- Sin soporte de remediación accionable más allá de la orientación.

- Puede generar un alto volumen de alertas con una gran cantidad de falsos positivos

- Solo AWS. Sin soporte para entornos multi-cloud o SaaS.

Precios:

- AWS Security Hub utiliza un modelo de pago por uso basado en el número de comprobaciones de seguridad y hallazgos ingeridos que generes.

- Ofrece una prueba gratuita de 30 días

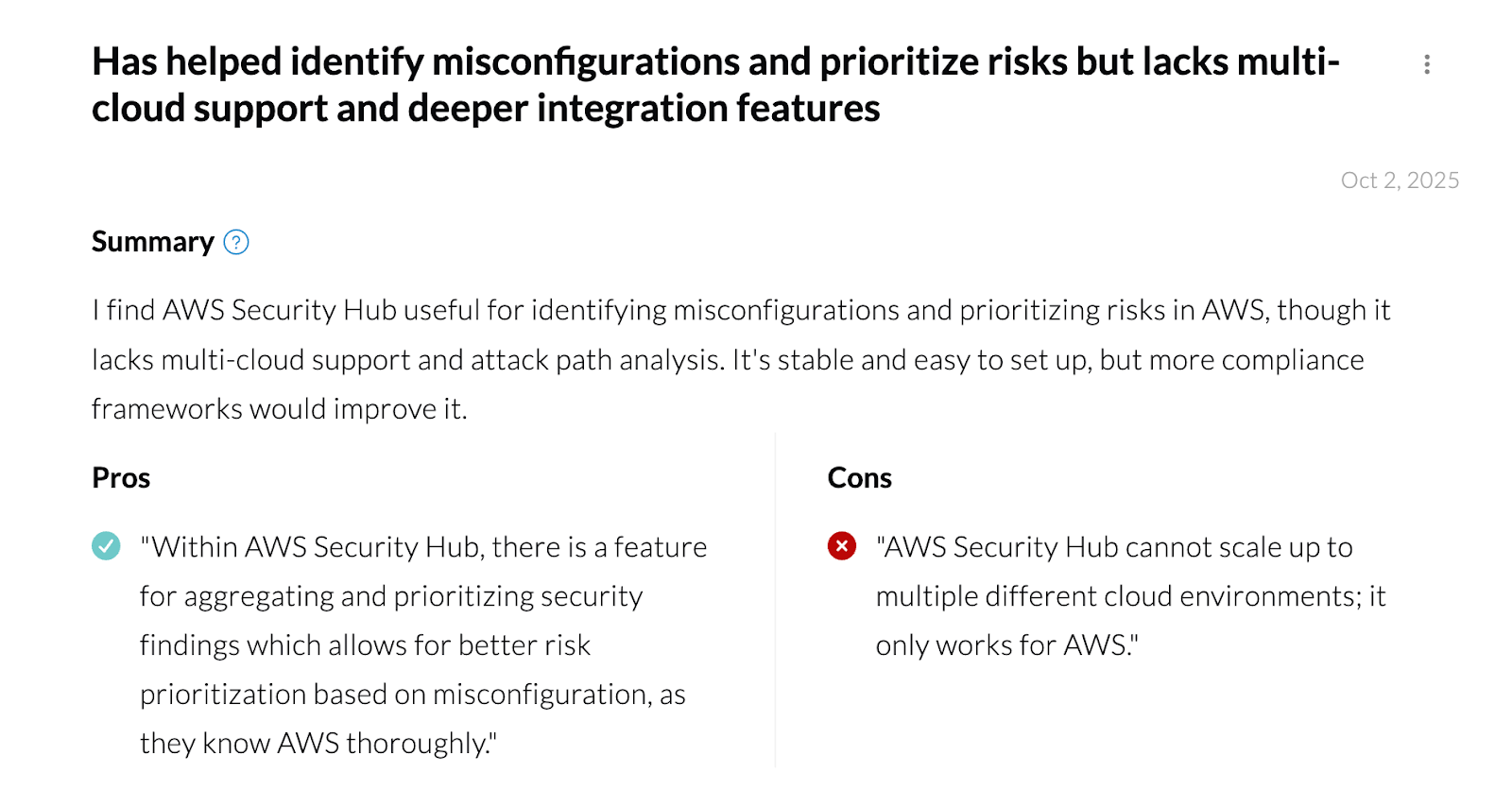

Opiniones de AWS Security Hub:

5. Orca Security

La seguridad en la nube sin agentes de Orca Security utiliza su tecnología SideScanning™. Lee el almacenamiento de bloques en tiempo de ejecución de las cargas de trabajo fuera de banda para detectar vulnerabilidades, malware, configuraciones erróneas y más, sin ningún impacto en el rendimiento.

Características clave:

- Tecnología SideScanning™: Proporciona una visibilidad profunda de las cargas de trabajo sin desplegar ningún código en los propios activos.

- Contexto de Riesgo Unificado: Consolida los hallazgos de todo el entorno cloud en una vista de riesgo única y priorizada.

- Análisis de Rutas de Ataque: Identifica y visualiza cómo los atacantes podrían encadenar diferentes debilidades para comprometer activos.

Casos de uso ideales:

Orca es ideal para organizaciones que priorizan un despliegue rápido y sin fricciones y requieren una visibilidad profunda de la carga de trabajo en un entorno multi-cloud.

Ventajas:

- Rápido y fácil de desplegar.

- Sin impacto en el rendimiento en entornos de producción.

- Proporciona visibilidad integral de los recursos cloud.

- Soporte multi-nube

Contras:

- La dependencia del escaneo de instantáneas significa que no es en tiempo real, lo que podría retrasar la detección de ciertas amenazas.

- El precio puede resultar costoso al escalar

- No escanea el código fuente de la aplicación

- Soporte limitado más allá de los entornos cloud y de tiempo de ejecución

- Principalmente enfocado a empresas

- Los usuarios han reportado experimentar fatiga de alertas durante la ingesta de datos a gran escala.

Precios:

Precios comerciales basados en activos.

Orca Security Reseñas:

6. Lacework

Lacework es una plataforma de seguridad basada en datos que utiliza aprendizaje automático y análisis de comportamiento para detectar amenazas. Establece una línea base de actividad normal en tu entorno AWS y te alerta de desviaciones, ayudando a descubrir amenazas desconocidas.

Características Clave y Puntos Fuertes:

- Detección de anomalías de comportamiento: Se centra en identificar comportamientos anómalos en lugar de solo amenazas basadas en firmas, ofreciendo protección contra ataques de día cero.

- CSPM y CWPP unificados: Combina la gestión de la postura de seguridad en la nube con la protección de cargas de trabajo en la nube para una visión holística del riesgo.

- Investigación automatizada: Proporciona un contexto enriquecido para las alertas, ayudando a los equipos de seguridad a investigar y responder a los incidentes más rápidamente.

Casos de uso ideales:

Lacework es ideal para organizaciones que desean ir más allá de la monitorización de seguridad tradicional y adoptar un enfoque de detección de amenazas basado en datos y en el comportamiento.

Ventajas:

- Potente en la detección de amenazas desconocidas y sofisticadas.

- Reduce el ruido de las alertas al centrarse en anomalías de alta confianza.

- Fuerte soporte para la seguridad de contenedores y seguridad Kubernetes.

- Soporte multi-nube

Contras:

- El período de aprendizaje inicial para los modelos de ML puede llevar tiempo.

- Requieren una mayor experiencia en seguridad para una gestión eficaz en comparación con herramientas más sencillas.

- Interfaz de usuario (UI) poco intuitiva

- Se requieren agentes de instalación para acceder a todas sus funcionalidades.

Precios:

Precios comerciales personalizados.

Reseñas de Lacework:

7. Amazon Inspector

Amazon Inspector es un servicio automatizado de gestión de vulnerabilidades que escanea continuamente las cargas de trabajo de AWS en busca de vulnerabilidades de software y exposición de red no intencionada. Se integra con AWS Security Hub y Amazon EventBridge para centralizar los hallazgos y automatizar las respuestas.

Características clave:

- Escaneo Continuo Automatizado: Descubre y escanea automáticamente instancias EC2, imágenes de contenedores en ECR y funciones Lambda.

- Priorización Basada en Riesgos: Los hallazgos se correlacionan con factores como la accesibilidad de la red para proporcionar una puntuación de riesgo contextualizada. Reduciendo el tiempo medio de remediación (MTTR).

- Integración Nativa con AWS: Se integra sin problemas con el ecosistema de AWS para una gestión sencilla y una vista unificada de la seguridad.

Casos de uso ideales:

Inspector es ideal para equipos que buscan una solución sencilla y nativa para automatizar la gestión de vulnerabilidades de sus servicios de computación principales de AWS.

Ventajas:

- Fácil de habilitar y gestionar.

- Proporciona escaneo continuo sin intervención manual.

- Rentable para la gestión automatizada de vulnerabilidades dentro de AWS.

Contras:

- Limitado a cargas de trabajo de AWS (EC2, ECR, Lambda).

- No proporciona capacidades de CSPM más amplias.

Precios:

Basado en el número de instancias e imágenes escaneadas para diferentes cargas de trabajo, con una prueba gratuita disponible.

Opiniones de Amazon Inspector:

8. Check Point CloudGuard

Check Point CloudGuard es una plataforma de seguridad en la nube de nivel empresarial que proporciona protección integral en múltiples nubes. Ofrece una amplia gama de capacidades, incluyendo CSPM, seguridad de red, inteligencia de amenazas y protección de cargas de trabajo.

Características clave:

- Capacidades de Seguridad Avanzadas: Ofrece características avanzadas como prevención de amenazas, gestión de postura de alta fidelidad y gateways de seguridad de red.

- Automatización de la Seguridad: Ayuda a automatizar el cumplimiento con una amplia gama de estándares y marcos regulatorios.

- Soporte Multi-Nube: Proporciona una gestión de seguridad consistente en AWS, Azure, Google Cloud y otras plataformas.

Casos de uso ideales:

CloudGuard está diseñado para grandes empresas con entornos multinube complejos y requisitos de cumplimiento estrictos.

Ventajas:

- Amplio conjunto de características de seguridad.

- Fuerte enfoque en cumplimiento y gobernanza.

- Gestión unificada para entornos complejos e híbridos.

Contras:

- Complejo de configurar y gestionar.

- Algunas de sus características requieren agentes de instalación.

- Más enfocado en el equipo de seguridad que en el desarrollador.

- Interfaz de usuario poco intuitiva.

- Puede ser excesivo para organizaciones más pequeñas o equipos con necesidades más simples.

Precios:

- Precios comerciales basados en activos.

- Pago por uso (PAYG).

- Traiga su propia licencia (BYOL).

- Acuerdos empresariales.

Reseñas de Check Point CloudGuard:

¿Cómo elegir la mejor herramienta de seguridad de AWS para su organización?

Con tantas herramientas de seguridad de AWS en el mercado, elegir la adecuada depende de varios factores como el tamaño de su equipo, el presupuesto, la madurez de seguridad y más. Pero, sea cual sea la etapa en la que se encuentre su organización, asegúrese de que su herramienta de seguridad en la nube de AWS no comprometa estas cuatro áreas fundamentales:

- Protección de Datos: La herramienta elegida debe proteger sus cargas de trabajo, cuentas y datos sensibles del acceso no autorizado en todas las capas de AWS y más allá. Deben permitir:

- Cifrado en reposo,

- Gestión de claves de cifrado,

- Políticas de restricción de acceso.

- Detección de riesgos de exposición de datos en S3, RDS, EBS, copias de seguridad.

Los datos suelen ser el mayor premio para los atacantes. Asegúrese de que su herramienta los trate como tal.

- Identity & Access Management (IAM): La mayoría de las brechas en AWS comienzan con el uso indebido de identidades o roles con permisos excesivos. Elija una herramienta que le ayude a detectar privilegios excesivos en tiempo real y también a tomar medidas.

- Monitorización continua y detección de amenazas de extremo a extremo: La cobertura completa de su SDLC, desde el código hasta la nube, es innegociable. Su herramienta de seguridad de AWS no solo debe proteger su nube, sino también su código en IDEs, compilaciones, pruebas y runtime. También debe haber soporte 24/7, y el equipo de atención al cliente debe ser receptivo con todos los usuarios para resolver consultas rápidamente.

- Cumplimiento y privacidad de datos: Para asegurar AWS correctamente, debe ir más allá de sus herramientas nativas. Pero también es importante que su elección respete sus requisitos de cumplimiento y privacidad de datos. Herramientas como Aikido, por ejemplo, nunca almacenan su código para SAST. Aikido emplea contenedores efímeros para entornos de escaneo temporales. Estos contenedores se inician durante las actividades de escaneo y, después del análisis, los datos se borran y el contenedor docker se termina. Este enfoque garantiza que los datos sensibles permanezcan seguros y no se almacenen innecesariamente, lo que se alinea con las mejores prácticas en la gestión de la privacidad de los datos.

Conclusión

Las herramientas nativas de AWS como Amazon GuardDuty y Amazon Inspector son excelentes puntos de partida para la detección de amenazas y la gestión de vulnerabilidades fundamentales.

Sin embargo, para startups, scale-ups y organizaciones centradas en desarrolladores, un enfoque de herramientas que prioriza la acción sobre las alertas suele ser el más eficaz. Aquí es donde Aikido Security destaca.

Al ser capaz de detectar y corregir configuraciones erróneas de AWS, eliminar falsos positivos e integrarse en los flujos de trabajo de los desarrolladores con soluciones impulsadas por IA, Aikido permite a los equipos crear aplicaciones seguras sin fricciones. Aborda directamente los problemas comunes de la proliferación de herramientas y la fatiga de alertas, lo que la convierte en una opción práctica para el desarrollo moderno.

¿Listo para superar la fatiga de alertas? Inicia tu prueba gratuita o agenda una demostración con Aikido Security hoy mismo.

Preguntas frecuentes

¿Cómo ayudan las herramientas de seguridad de AWS a proteger los datos y las aplicaciones?

Las herramientas de seguridad de AWS protegen sus datos y aplicaciones combinando monitorización continua, controles de acceso granulares, cifrado y detección automatizada de amenazas. Servicios nativos como IAM, CloudTrail, KMS y GuardDuty trabajan juntos para aplicar el principio de mínimo privilegio, rastrear la actividad, proteger datos sensibles e identificar anomalías en tiempo real. Este enfoque por capas reduce la superficie de ataque al tiempo que proporciona a los equipos la visibilidad que necesitan para responder rápidamente. Y para las organizaciones que desean una capa adicional de supervisión automática, plataformas modernas centradas en desarrolladores como Aikido Security complementan estas protecciones nativas sin problemas.

¿Por qué es importante utilizar herramientas de seguridad de AWS al gestionar recursos en la nube?

Los entornos de la nube son dinámicos, lo que significa que la seguridad tradicional basada en el perímetro por sí sola no es suficiente. Las herramientas de seguridad de AWS integran la protección directamente en la infraestructura, asegurando que cada llamada a la API, cambio de configuración y carga de trabajo desplegada sea monitorizada, validada y asegurada. Al aprovechar estos servicios, las organizaciones previenen configuraciones erróneas, detectan amenazas tempranamente y mantienen el cumplimiento sin ralentizar la innovación. Para simplificar este trabajo en múltiples equipos y pipelines, soluciones como Aikido Security proporcionan una capa adicional de claridad y automatización.

¿Qué servicios de seguridad de AWS debo usar para proteger mi entorno de nube?

La protección de un entorno AWS suele implicar una combinación de gestión de identidades, protección de red, seguridad de datos, monitorización de cargas de trabajo y automatización de la seguridad. IAM y Organizations controlan el acceso; VPC, Security Groups y WAF protegen los límites de la red; KMS gestiona el cifrado; GuardDuty, Inspector y Security Hub proporcionan detección continua de amenazas y gestión de la postura de seguridad. La mejor configuración es siempre una combinación de controles preventivos y detectivos que trabajan juntos. Los equipos a menudo refuerzan esta base con plataformas de seguridad unificadas como Aikido Security que integran todo en un único flujo de trabajo accionable.

¿Qué es el modelo de responsabilidad compartida en la seguridad de AWS?

El modelo de responsabilidad compartida de AWS divide las responsabilidades de seguridad entre AWS y el cliente. AWS asegura la infraestructura física subyacente de la nube, el hardware, las redes y los fundamentos de los servicios gestionados. Los clientes son responsables de la seguridad en la nube, incluyendo la gestión de identidades, las configuraciones, la protección de datos y los controles a nivel de aplicación. Comprender este límite asegura que los equipos se centren en las áreas donde tienen control total. Muchas organizaciones combinan este modelo con plataformas de monitorización continua de la postura de seguridad como Aikido Security para asegurar que nada se escape.

¿Cómo se integran las herramientas de seguridad de AWS con otros servicios de gestión de la nube?

Las herramientas de seguridad de AWS están diseñadas para integrarse de forma nativa con servicios de gestión, monitorización y automatización como CloudWatch, Systems Manager, Organizations y EventBridge. Esto permite a los equipos automatizar respuestas, centralizar la visibilidad, establecer barreras de protección y agilizar la remediación en entornos multi-cuenta. Plataformas como Aikido Security amplían esta integración utilizando IA para consolidar hallazgos, reducir el ruido y mostrar solo las alertas sobre las que los desarrolladores realmente necesitan actuar.

También le podría interesar:

- Las mejores herramientas de seguridad multi-nube en 2026

- Las mejores herramientas de Gestión de la Postura de Seguridad en la Nube (CSPM) en 2026

- Las mejores herramientas de monitorización continua de seguridad en 2026

- Las 6 mejores herramientas de análisis estático de código como Semgrep en 2026

- Las 10 mejores herramientas SAST con IA en 2026

- Los 13 mejores escáneres de vulnerabilidades de código en 2026

- Las 7 mejores herramientas ASPM en 2026