Los líderes técnicos saben que elegir la herramienta de seguridad de código adecuada puede determinar el éxito o fracaso de la velocidad de desarrollo y la gestión de riesgos. La seguridad de las aplicaciones ya no es solo una preocupación del equipo de seguridad; debe integrarse sin problemas en los flujos de trabajo de los desarrolladores, manteniendo bajo control el coste total de propiedad, los gastos generales de mantenimiento y el esfuerzo operativo.

Snyk y Checkmarx son a menudo considerados por las organizaciones que evalúan soluciones de seguridad de código. Si bien ambas plataformas buscan reducir el riesgo de las aplicaciones en las primeras etapas del ciclo de vida de desarrollo de software (SDLC), adoptan enfoques muy diferentes, cada uno con sus propias fortalezas y desventajas.

En este artículo, compararemos Snyk y Checkmarx uno al lado del otro, destacando dónde sobresale cada uno, dónde aparecen las limitaciones y cómo se superponen sus capacidades, ayudándote a determinar qué herramienta se alinea mejor con las necesidades de seguridad y desarrollo de tu equipo.

TL;DR

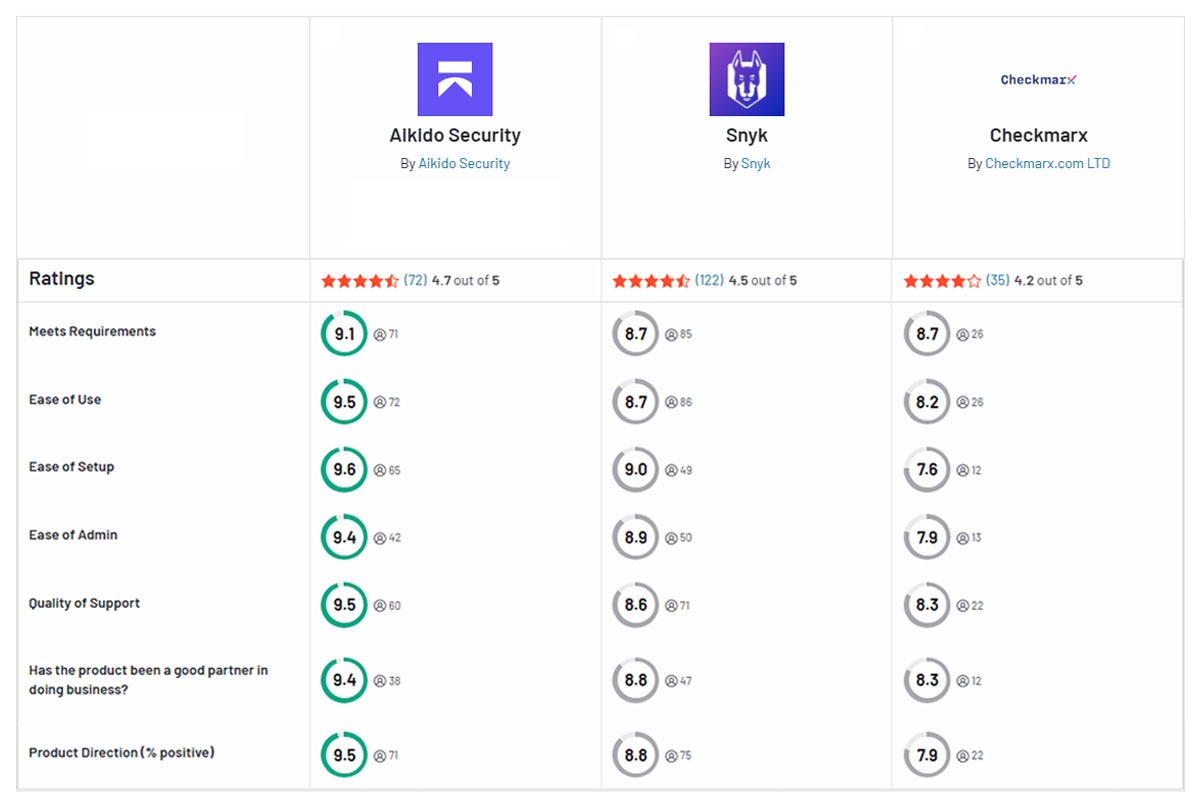

Aikido Security combina las fortalezas que los equipos suelen asociar con el análisis de composición de software (SCA) de Snyk y la profundidad de Checkmarx en las Pruebas de seguridad de aplicaciones estáticas (SAST), al tiempo que ofrece una experiencia de seguridad centrada en el desarrollador más precisa y con significativamente menos ruido.

En comparación con el SCA de Snyk, Aikido Security va más allá del análisis de dependencias tradicional basado en CVE. Combina la detección de vulnerabilidades con Aikido Intel, que identifica vulnerabilidades parcheadas silenciosamente y problemas sin CVE, junto con la detección de paquetes maliciosos, el análisis de licencias y la priorización basada en la accesibilidad. Esto permite a los equipos reducir el riesgo sistémico de las dependencias en lugar de reaccionar a largas listas de alertas individuales.

En comparación con Checkmarx, Aikido Security se centra en reducir el ruido y mejorar la capacidad de acción del desarrollador. Utiliza sus propios modelos LLM entrenados para reducir los falsos positivos en más de un 85% y admite reglas personalizadas adaptadas a la base de código específica de un equipo. Los hallazgos se enriquecen con señales de calidad de código y puntuación de riesgo, mientras que los desarrolladores reciben alertas en el IDE con orientación de remediación generada por IA. Después de escanear el código de una gran plataforma de tecnología de RRHH, los problemas marcados mostraron un 99% menos de falsos positivos críticos en comparación con Checkmarx, esto se debió a que se utilizaron priorizaciones basadas en EPSS e IA para ayudar a identificar y reducir el ruido.

Más allá de los escáneres individuales, Aikido Security ofrece una cobertura más amplia con precios más sencillos y transparentes. Los equipos pueden empezar con cualquier módulo, incluyendo Aikido Code (SAST, Calidad de Código, escaneo IaC, detección de malware), Aikido Cloud (CSPM, CNAPP), Aikido Defend (RASP) y Aikido Attack (AI Penetration Testing, DAST), y expandirse a medida que sus necesidades crecen.

Como resultado, tanto las startups como las grandes empresas valoran consistentemente a Aikido Security más alto en las evaluaciones piloto, citando sus flujos de trabajo amigables para desarrolladores, escaneo de bajo ruido, cobertura integral en todo el ciclo de vida del software, priorización de riesgos impulsada por IA y precios predecibles.

Comparación Rápida de Características: Snyk vs Checkmarx vs Aikido Security

¿Qué es Snyk?

Snyk es una plataforma de seguridad de aplicaciones diseñada para integrarse directamente en los flujos de trabajo de desarrollo. Originalmente se centró en el análisis de composición de software (SCA) para identificar vulnerabilidades en dependencias de código abierto, y más tarde se expandió al escaneo de código propietario (SAST), escaneo de imágenes de contenedor e infraestructura como código (IaC).

Snyk enfatiza la retroalimentación rápida a través de IDEs y pipelines de CI/CD para ayudar a los equipos a detectar y corregir problemas en las primeras etapas del ciclo de vida de desarrollo.

Ventajas:

- Se integra con IDEs populares, repositorios Git y pipelines de CI/CD

- Proporciona alertas de vulnerabilidad en contexto con orientación para la remediación

- Interfaz de usuario intuitiva para empezar rápidamente

- Potente base de datos de vulnerabilidades de código abierto y cobertura del ecosistema

Contras:

- Alto volumen de alertas; los usuarios a menudo informan de la necesidad de un ajuste significativo para gestionar los falsos positivos

- La gestión avanzada de políticas, los informes y la cobertura completa de AppSec requieren planes empresariales y complementos

- El precio por desarrollador puede volverse caro a medida que los equipos y repositorios escalan

- Los flujos de trabajo de seguridad (Jira, políticas, gestión de incidencias) a menudo requieren configuración manual

- Los usuarios informan que las sugerencias de corrección pueden ser genéricas para bases de código complejas o no estándar

- Algunos equipos informan de limitaciones al escanear código propietario grande o altamente especializado

¿Qué es Checkmarx?

Checkmarx es una plataforma de seguridad de aplicaciones (AppSec) empresarial que comenzó con Pruebas de seguridad de aplicaciones estáticas (SAST) para código personalizado y amplió su plataforma para cubrir bibliotecas de código abierto, infraestructura en la nube y seguridad de la cadena de suministro. Sus orígenes en el análisis estático de código le otorgan una reputación de inspección profunda de código y gobernanza.

Ventajas:

- Capacidades de análisis estático profundo para bases de código grandes y complejas

- Fuerte aplicación de políticas y controles de gobernanza

- Formación integrada en codificación segura para apoyar la educación de los desarrolladores

- Bien adaptado para programas de seguridad impulsados por el cumplimiento normativo

Contras:

- Diseñado principalmente para grandes empresas, con flujos de trabajo centrados en los equipos de seguridad en lugar de en los desarrolladores

- Los escaneos pueden ser lentos y consumir muchos recursos, especialmente para proyectos grandes, con visibilidad limitada de los cuellos de botella del escaneo

- Un alto volumen de hallazgos a menudo requiere un triaje manual significativo por parte de los equipos de seguridad

- Agrupación y priorización de incidencias limitadas, lo que puede generar desorden visual y fricción para el desarrollador

- Los informes suelen ser mínimos de forma predeterminada, y las vistas a nivel de equipo y ejecutivo suelen requerir exportaciones personalizadas

- Las integraciones de terceros pueden requerir configuración y mantenimiento adicionales

- La oferta en la nube (Checkmarx One) aún está madurando en comparación con la plataforma local.

- El precio es modular, con contratos separados para diferentes capacidades de seguridad.

Comparación de funcionalidades

Capacidades de escaneo de seguridad

Tanto Snyk como Checkmarx ofrecen múltiples tipos de escaneos de seguridad, pero sus puntos fuertes difieren.

- Snyk: Snyk se hizo un nombre en el escaneo de vulnerabilidades de código abierto al identificar rápidamente CVEs conocidos en librerías de terceros y monitorizar riesgos de imágenes de contenedor. También realiza análisis estático a través de Snyk Code, así como comprobaciones de configuraciones erróneas de infraestructura como código. Sin embargo, Snyk no ofrece capacidades nativas completas de DAST o protección en tiempo de ejecución.

- Checkmarx: Checkmarx, por otro lado, construyó su base en el análisis estático (SAST) y es conocido por sus escaneos exhaustivos. Con el tiempo, Checkmarx añadió sus propias herramientas de SCA, contenedores y escaneo IaC como parte de la plataforma “Checkmarx One”. Sin embargo, su área más fuerte sigue siendo la detección de vulnerabilidades de código con SAST. Checkmarx no ofrece protección en tiempo de ejecución nativa.

En resumen, Snyk destaca en la seguridad de la cadena de suministro de software (dependencias de código abierto, contenedores), mientras que Checkmarx se centra principalmente en el código personalizado (SAST).

Integración y flujo de trabajo DevOps

- Snyk: Snyk está diseñado para integrarse directamente en los flujos de trabajo de los desarrolladores con una fricción mínima. Ofrece plugins para IDEs populares, alertas en el control de código fuente (pull requests) y pipelines de CI/CD. Los desarrolladores pueden obtener retroalimentación de seguridad en tiempo real mientras codifican o confirman cambios. La API y las opciones de integración de Snyk también son elogiadas por los equipos de ingeniería, ya que facilitan la conexión y el inicio de escaneos con una configuración mínima. Es principalmente un servicio SaaS en la nube.

- Checkmarx: La integración de Checkmarx es más pesada. Soporta hooks de pipeline de CI e incluso plugins para IDEs, pero su configuración y mantenimiento son más complejos, requiriendo más experiencia y tiempo. Muchas empresas despliegan Checkmarx de forma centralizada; por ejemplo, un ingeniero de seguridad ejecuta los escaneos y comparte los resultados, en lugar de que cada desarrollador lo ejecute de forma independiente. Checkmarx puede ejecutarse localmente o como un servicio en la nube, lo que añade flexibilidad para empresas con requisitos de datos estrictos. Sin embargo, los despliegues locales también significan que tendrá que gestionar los servidores, las actualizaciones y el escalado por su cuenta, lo que añade una sobrecarga operativa. Es potente, pero no tan plug-and-play para los desarrolladores.

En resumen, Snyk es generalmente percibida como la herramienta más amigable para DevOps, ya que se integra en los flujos de trabajo existentes de desarrolladores y la nube con poca fricción. Checkmarx, por otro lado, también puede integrarse, pero a menudo parece diseñada para equipos de seguridad primero y desarrolladores después.

Si su objetivo es capacitar a los ingenieros para solucionar problemas temprano, Snyk tiene la ventaja de la accesibilidad. Si necesita una solución local con controles estrictos, Checkmarx ofrece esa opción.

Precisión y Rendimiento

En cuanto a la precisión y el rendimiento del escaneo, ambas herramientas tienen sus contrapartidas.

- Checkmarx: Checkmarx tiene fama de realizar análisis estáticos muy exhaustivos (encontrará problemas sutiles en el código), pero históricamente se ha sabido que abruma a los desarrolladores con hallazgos, algunos de los cuales pueden no ser críticos o son difíciles de validar. En otras palabras, puede ser ruidoso. Ajustar Checkmarx requiere escribir reglas personalizadas o suprimir ciertos patrones y a menudo es necesario para reducir los falsos positivos y hacer que los resultados sean accionables. Los escaneos de Checkmarx (especialmente los escaneos SAST completos) son conocidos por ser lentos. No es raro que Checkmarx tarde horas en escanear un proyecto grande con millones de líneas de código, especialmente si se utilizan configuraciones exhaustivas. Este ciclo de retroalimentación más lento puede frustrar a los equipos ágiles. Si los desarrolladores tienen que esperar toda la noche o más para obtener resultados, las correcciones de seguridad se ralentizan.

- Snyk: Por otro lado, Snyk tiende a tener una mejor relación señal/ruido. Su escaneo de vulnerabilidades prioriza los resultados accionables y trata de minimizar el volumen de alertas comunes en las herramientas SAST heredadas. Muchos usuarios describen su tasa de falsos positivos como “bastante manejable”, lo que permite a los equipos centrarse en problemas reales. El análisis estático de Snyk utiliza un motor basado en IA (de su adquisición de DeepCode) que aprende de la retroalimentación de los desarrolladores para mejorar la precisión. Sin embargo, algunos desarrolladores aún han encontrado “falsas alarmas” con el escaneo de Snyk Code (por ejemplo, marcar código seguro como vulnerable).

Desde el punto de vista del rendimiento, Snyk es generalmente rápido. Sus escáneres en la nube y plugins ligeros pueden ofrecer resultados en segundos o minutos, gracias a sus escaneos incrementales. También proporciona retroalimentación casi en tiempo real a medida que se escribe el código.

En pocas palabras: Snyk es rápido y bastante preciso, pero podría pasar por alto algunos problemas más profundos; mientras que Checkmarx ofrece una mayor profundidad de escaneo, pero es ruidoso y lento sin una cuidadosa optimización. Los equipos a menudo utilizan ambas herramientas para complementarse, o buscan una solución unificada que equilibre la profundidad con una UX amigable para el desarrollador, como Aikido Security.

Cobertura y Alcance

La cobertura en este caso se refiere a la amplitud de lenguajes de programación, frameworks y tipos de problemas de seguridad que soporta cada herramienta. Tanto Snyk como Checkmarx soportan el escaneo de contenedores y de Infraestructura como Código (IaC).

- Checkmarx: Checkmarx se posiciona como una solución de nivel empresarial con amplio soporte de lenguajes. Soporta una amplia gama de lenguajes de programación y frameworks, cubriendo desde lenguajes populares como Java, Swift, Kotlin, C# y JavaScript hasta lenguajes heredados o de nicho, lo que lo hace adecuado para bases de código políglotas (multilenguaje). El SAST de Checkmarx también puede analizar código de escritorio, web, móvil e incluso de bajo nivel.

En términos de detección de vulnerabilidades, el SAST de Checkmarx va más allá de detectar problemas comunes del Top 10 OWASP como la inyección SQL y XSS. Su análisis estático más profundo le permite identificar fallos lógicos complejos y patrones de codificación inseguros, particularmente en bases de código propietarias o heredadas donde los problemas no siempre son obvios. Esta profundidad es una de las razones por las que Checkmarx es a menudo preferido en entornos empresariales grandes y regulados.

Su componente SCA cubre de manera similar una amplia gama de ecosistemas de paquetes (Maven, NPM, PyPI, NuGet, etc.), e incluye un análisis de “Ruta Explotable” para priorizar las vulnerabilidades de seguridad alcanzables, que funciona en las principales plataformas de repositorio y lenguajes de programación.

- Snyk: Snyk, aunque adecuado para la mayoría de las necesidades de desarrollo modernas, soporta menos lenguajes en su herramienta SAST en comparación con Checkmarx. Según datos recientes, Snyk Code soporta la mayoría de los lenguajes de programación modernos comunes. La fuerza de Snyk reside en el escaneo de código abierto: tiene una extensa base de datos de vulnerabilidades y monitoriza proyectos de código abierto en busca de nuevas vulnerabilidades de seguridad, lo que significa que los equipos reciben alertas sobre nuevos problemas de dependencias en tiempo real. Snyk Open Source cubre todos los principales gestores de paquetes y ofrece una guía detallada de remediación.

El SAST de Snyk se centra en la detección rápida y amigable para el desarrollador de problemas de seguridad comunes en bases de código modernas. Aunque su conjunto de reglas puede no ser tan extenso como el de Checkmarx para patrones de código complejos o heredados, cubre eficazmente muchas vulnerabilidades comunes del Top 10 OWASP y sigue mejorando. La fuerza de Snyk reside en equilibrar la cobertura de seguridad con la velocidad y la usabilidad, lo que lo hace muy adecuado para equipos de desarrollo modernos impulsados por CI/CD.

Una laguna a destacar es que ni Snyk ni Checkmarx ofrecen pruebas de penetración modernas o pruebas en tiempo de ejecución totalmente integradas como una fortaleza principal, por lo que las vulnerabilidades de lógica de negocio y solo en tiempo de ejecución pueden requerir herramientas adicionales.

Para las necesidades de cumplimiento, ambos proporcionan informes sobre la postura de seguridad (por ejemplo, adhesión a estándares como OWASP, PCI, etc.), pero Checkmarx pone más énfasis en la aplicación de políticas y la alineación con el cumplimiento, aunque los equipos a menudo dependen de exportaciones o informes personalizados para vistas listas para auditorías.

En general, Checkmarx cubre un stack tecnológico más amplio (especialmente si tiene aplicaciones heredadas o una cartera diversa), mientras que Snyk cubre bien el stack moderno nativo de la nube (infraestructura en la nube, contenedores, código y dependencias).

Experiencia del desarrollador

- Snyk: La interfaz de Snyk es intuitiva y está orientada a los desarrolladores más que a los analistas de seguridad. Configurar un escaneo de Snyk es tan fácil como unos pocos clics o comandos, y los resultados se presentan con consejos de corrección accionables. Por ejemplo, si Snyk encuentra una dependencia vulnerable, sugerirá una versión específica a la que actualizar; si encuentra un problema de código, a menudo proporciona un fragmento de código y orientación sobre cómo remediarlo. Snyk ofrece pull requests de corrección automatizadas para algunos problemas relacionados con dependencias, aunque estos flujos de trabajo a menudo requieren configuración adicional a escala.

- Checkmarx: Checkmarx, por el contrario, a menudo es visto como una herramienta para el equipo de seguridad. Su interfaz y sus resultados pueden ser abrumadores o excesivamente prolijos para los desarrolladores. Los desarrolladores han informado que necesitan revisar largos informes en PDF o complejos paneles de control para encontrar los problemas que realmente necesitan solucionar. Sin personalización, Checkmarx también ha sido conocido por inundar a los equipos con cientos de hallazgos etiquetados con el Identificador de Enumeración de Debilidades Comunes (CWE ID) y códigos internos en lugar de CVE ID. Como resultado, los equipos a veces tratan a Checkmarx como una puerta de cumplimiento (lo ejecutan en segundo plano y hacen que seguridad clasifique los resultados).

La curva de aprendizaje de Checkmarx es pronunciada. Los desarrolladores pueden necesitar capacitación para usar la herramienta de manera efectiva. Además, Checkmarx a menudo requiere una optimización manual (escribir consultas personalizadas o ajustar paquetes de reglas) para adaptarse a los patrones de codificación de un equipo.

En resumen, los desarrolladores suelen usar Snyk porque es sencillo y reduce la fricción. Checkmarx, si se usa sin cuidado, puede parecer una tarea pesada o un “impuesto de seguridad” para los equipos de desarrollo.

Precios y Mantenimiento

- Snyk: Snyk utiliza un modelo de precios basado en suscripción con planes públicos de nivel de entrada, aunque el precio se vuelve más complejo y menos predecible a escala. A los equipos se les cobra por desarrollador contribuyente, lo que puede resultar caro a medida que se escala. Muchas startups comienzan con los planes gratuitos o asequibles de Snyk, pero a medida que crecen, los costes pueden aumentar significativamente.

La ventaja es que, al ser Snyk un SaaS, no hay infraestructura que mantener. No necesita aprovisionar servidores ni preocuparse por actualizar el motor de escaneo; Snyk se encarga de todo eso en la nube.

- Checkmarx: Checkmarx, suele ser una inversión mayor. Se vende como un producto empresarial (sin precios públicos, normalmente con presupuestos personalizados). Su coste puede justificarse para grandes organizaciones con grandes presupuestos de seguridad. Sin embargo, si es una empresa más pequeña o una startup, el precio de Checkmarx probablemente será prohibitivo. Además, si elige una implementación on-premise, incurrirá en costes de mantenimiento: hardware o máquinas virtuales para el motor de escaneo y la base de datos, un administrador para aplicar actualizaciones/parches y, potencialmente, contratos de soporte. Checkmarx ofrece una opción alojada en la nube (Checkmarx One), que descarga parte del mantenimiento.

En cuanto al mantenimiento, Snyk gana claramente. Es mayormente autónomo para los equipos, ya que está basado en la nube. Checkmarx, por otro lado, requiere tiempo y experiencia adicionales, desde la personalización de reglas hasta la gestión del flujo de trabajo de falsos positivos y las actualizaciones.

En resumen, Snyk es más fácil de empezar a usar y de presupuestar (especialmente con su nivel gratuito y modelo SaaS), mientras que Checkmarx es una inversión inicial más pesada que tiene sentido si es una gran empresa que necesita una mayor amplitud de cobertura.

Aikido Security ofrece un modelo de precios más simple y transparente – plano y predecible – y es significativamente más asequible a escala que Snyk o Checkmarx.

Para ayudarte a comparar las características de ambas herramientas, la siguiente tabla las resume.

Aikido Security: La mejor alternativa

Aikido Security es una plataforma de seguridad de aplicaciones centrada en el desarrollador que combina SAST y SCA modernos con priorización impulsada por IA. Reúne las fortalezas del análisis de dependencias (SCA) de Snyk y el análisis estático de código (SAST) de Checkmarx, al tiempo que elimina gran parte del ruido, la sobrecarga operativa y la fricción en el flujo de trabajo asociados a ambos.

A diferencia de Checkmarx, Aikido ofrece consistentemente mucho menos ruido y resultados más rápidos en entornos reales. En un piloto de cliente de seis semanas, Aikido produjo un 99% menos de falsos positivos críticos que Checkmarx (3 frente a 306) en los escaneos SAST y SCA. Esta drástica reducción significó que los desarrolladores dedicaron su tiempo a solucionar problemas reales en lugar de clasificar manualmente los hallazgos. Combinado con la puntuación EPSS y la priorización basada en IA, Aikido facilitó la comprensión de lo que realmente importaba, mientras que Checkmarx continuó mostrando grandes volúmenes de hallazgos críticos que más tarde resultaron irrelevantes. Los clientes también evitaron largos tiempos de escaneo y una visibilidad deficiente de los cuellos de botella del escaneo, que son quejas comunes con Checkmarx.

En comparación con Snyk, Aikido elimina gran parte de la fricción en el flujo de trabajo que ralentiza a los equipos. El enfoque de Snyk de enviar cada problema individualmente a Jira genera ruido y requiere una limpieza manual cuando los problemas se resuelven. Aikido, en cambio, se centra en la agrupación automática de problemas, la creación de tareas basada en la gravedad y los SLA, y el cierre automático, reduciendo la sobrecarga operativa y la frustración del desarrollador. En la práctica, muchos problemas marcados como "críticos" por Snyk fueron identificados con precisión como falsos positivos por Aikido e ignorados. Combinado con AI AutoTriage, AI AutoFixes y las sugerencias de corrección en las pull requests, los equipos lograron reducir los problemas críticos en un 92% en 548 repositorios durante el piloto, sin necesidad de crear automatizaciones o flujos de trabajo adicionales.

Aikido también se integra directamente en los flujos de trabajo de los desarrolladores en GitHub, GitLab y Bitbucket, mostrando hallazgos priorizados y sugerencias de corrección directamente en las pull requests.

Más allá de SAST y SCA, Aikido ofrece una cobertura más amplia a través de módulos integrados para escaneo IaC, seguridad de contenedores, DAST y pruebas de seguridad de API, protección en tiempo de ejecución, gestión de la postura de seguridad en la nube, detección de secretos y pruebas de penetración impulsadas por IA. Este enfoque todo en uno reduce el cambio de contexto y disminuye el coste total de propiedad en comparación con el ensamblaje de múltiples soluciones puntuales.

Aikido Security proporciona una cobertura de seguridad aún más amplia a través de sus módulos, incluyendo escaneo IaC, seguridad de contenedores, DAST y pruebas de seguridad de API, protección en tiempo de ejecución, gestión de la postura de seguridad en la nube, detección de secretos y pruebas de penetración impulsadas por IA.

Gracias a su arquitectura modular, precios transparentes y enfoque centrado en el desarrollador, Aikido ofrece una alternativa práctica para equipos que evalúan Snyk o Checkmarx y buscan una solución de seguridad que destaque tanto por su velocidad como por su profundidad.

¿Quiere mejorar la seguridad de sus aplicaciones? Inicie su prueba gratuita o reserve una demostración con Aikido Security hoy mismo.

Preguntas frecuentes

¿Qué herramienta, Snyk o Checkmarx, es mejor para el escaneo de vulnerabilidades?

Depende de lo que entienda por "mejor" y del entorno en el que opere. Checkmarx es típicamente elegido por grandes empresas que priorizan el análisis estático profundo para bases de código propietarias complejas o heredadas, incluso si eso conlleva tiempos de escaneo más largos y tasas de falsos positivos más altas. Snyk es más adecuado para equipos de desarrollo modernos que valoran la retroalimentación rápida, un sólido análisis de dependencias de código abierto y una estrecha integración CI/CD.

En la práctica, muchos equipos luchan con el equilibrio entre profundidad y ruido. Plataformas como Aikido Security buscan eliminar ese compromiso ofreciendo un análisis profundo con una cantidad drásticamente menor de falsos positivos y una priorización más clara, haciendo que el escaneo de vulnerabilidades sea más accionable para los desarrolladores sin necesidad de una configuración exhaustiva.

¿Qué son las pruebas de seguridad de aplicaciones estáticas (SAST), y cómo las implementan Snyk y Checkmarx?

SAST es un método de prueba de seguridad que analiza el código fuente sin ejecutarlo para identificar vulnerabilidades de seguridad como inyección SQL, XSS y criptografía insegura. Checkmarx utiliza un análisis profundo de flujo de datos y flujo de control para descubrir problemas complejos y a veces no obvios, particularmente en código propietario o heredado. Snyk prioriza la velocidad y la facilidad de uso, escaneando el código rápidamente y mostrando problemas de seguridad comunes directamente en herramientas de desarrollador como IDEs y pull requests.

¿Qué características distinguen a Snyk de Checkmarx en las pruebas de seguridad de aplicaciones estáticas (SAST)?

La principal distinción entre Snyk y Checkmarx en SAST radica en cómo la seguridad se integra en el proceso de desarrollo. Checkmarx está diseñado para programas de seguridad centralizados, ofreciendo análisis profundo, amplia personalización, soporte para una gran variedad de lenguajes (incluidos los heredados) y funciones detalladas de gobernanza e informes. Esto lo hace muy adecuado para entornos impulsados por el cumplimiento normativo.

Snyk, por el contrario, se centra en la adopción por parte de los desarrolladores. Enfatiza los escaneos rápidos, la configuración sencilla y una estrecha integración en IDEs y pipelines de CI/CD para que los desarrolladores puedan detectar problemas temprano sin salir de su flujo de trabajo. Herramientas como Aikido Security siguen un modelo similar centrado en el desarrollador, al tiempo que añaden más contexto y priorización para reducir el ruido y ayudar a los equipos a centrarse en riesgos verdaderamente explotables.

¿En qué se diferencian Snyk y Checkmarx en la precisión de detección de vulnerabilidades y las tasas de falsos positivos?

Checkmarx es conocido por detectar patrones complejos de vulnerabilidad gracias a su análisis estático profundo, pero esto a menudo resulta en un gran volumen de hallazgos, muchos de los cuales requieren validación manual o ajuste para eliminar falsos positivos. Esto puede ralentizar a los equipos y generar fatiga de alertas.

Snyk generalmente produce menos hallazgos y prioriza la claridad y la velocidad, lo que facilita que los desarrolladores actúen sobre los resultados. Sin embargo, sus capacidades SAST más recientes pueden pasar por alto algunos problemas más profundos o altamente contextuales en el código propietario. Las evaluaciones en entornos reales muestran que las plataformas más nuevas centradas en el desarrollador, como Aikido Security, pueden reducir significativamente los falsos positivos manteniendo la profundidad, cambiando el enfoque del volumen de detección bruto a resultados de seguridad accionables.

¿Cómo manejan Snyk y Checkmarx el análisis de dependencias de código abierto en comparación con el análisis de código propietario?

Para el análisis de dependencias de código abierto (SCA), Snyk es generalmente más fuerte. Ofrece monitorización de vulnerabilidades en tiempo real, una gran base de datos de CVE y una orientación clara para la remediación, como rutas de actualización recomendadas, lo que facilita a los desarrolladores abordar rápidamente los riesgos de las dependencias. Checkmarx también soporta SCA en los principales ecosistemas, pero a menudo se trata como un complemento a sus capacidades SAST principales en lugar de su punto fuerte principal.

Para el análisis de código propietario, el SAST de Checkmarx suele proporcionar un análisis más profundo, especialmente para bases de código grandes o heredadas, mientras que Snyk se centra en escaneos más rápidos y accesibles para aplicaciones modernas. Las plataformas centradas en el desarrollador, como Aikido Security, buscan equilibrar ambos combinando análisis profundo con menos ruido y una priorización más clara.

También le podría interesar:

- Comparativa Snyk vs Wiz en 2026

- Las 10 mejores herramientas SAST con IA en 2026

- Los 13 mejores escáneres de vulnerabilidades de código en 2026

- Las 6 mejores herramientas de análisis estático de código como Semgrep en 2026

- Las 14 mejores herramientas de AppSec en 2026

- Las 5 mejores alternativas a Checkmarx para SAST y seguridad de aplicaciones

- Principales herramientas de seguridad en tiempo de ejecución en 2026